كيف يعمل نظام الهوية اللامركزية لـ Sign؟ تحليل لسير العمل والهيكلية التقنية

لطالما شكلت الهوية تحدياً هيكلياً في منظومة Web3، حيث أن عناوين البلوكشين التقليدية لامركزية لكنها تفتقر إلى معلومات الهوية القابلة للتحقق، مما يصعب بناء علاقات ثقة مستقرة بين التطبيقات المختلفة. ومع توسع التمويل اللامركزي (DeFi)، إدارة DAO، الشبكات الاجتماعية على البلوكشين، ووكلاء الذكاء الاصطناعي، أصبح بناء إطار هوية موثوق مع الحفاظ على الخصوصية جزءاً أساسياً من بنية Web3 التحتية.

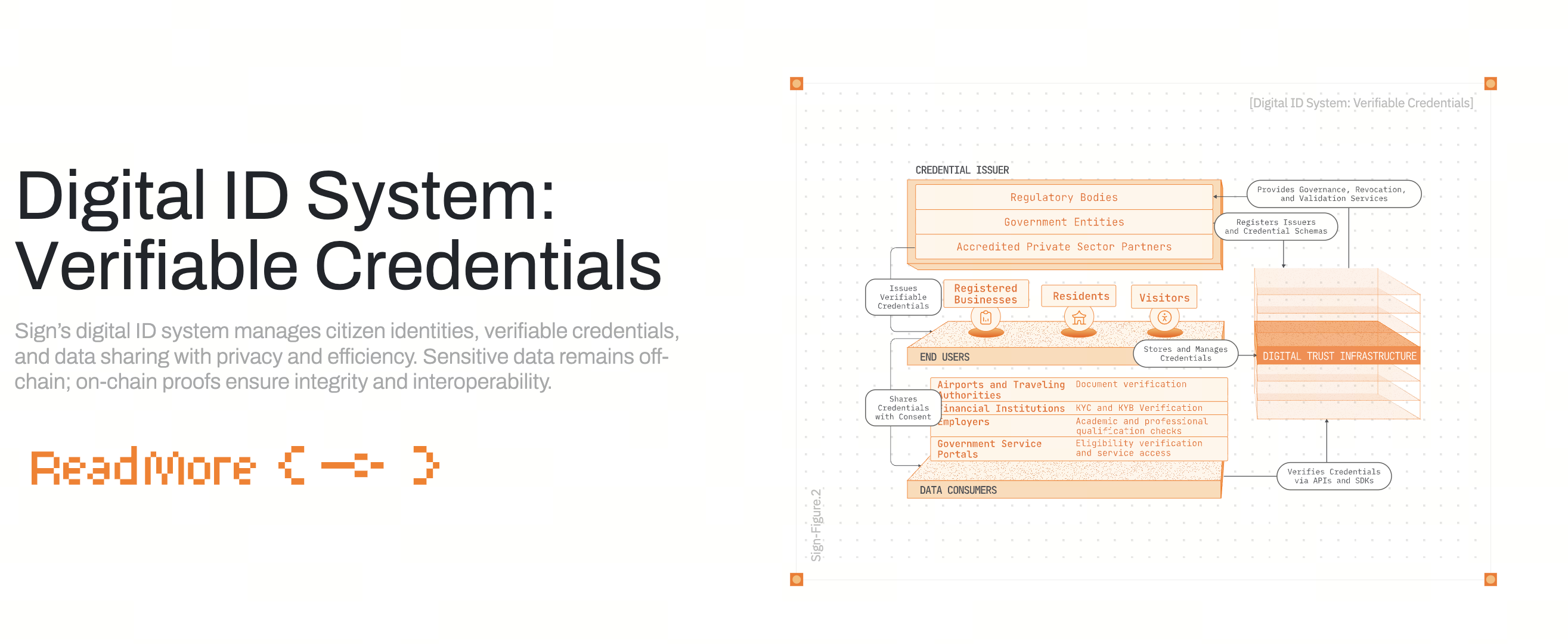

من منظور الهيكلية التقنية، يقوم Sign Protocol بتطوير طبقة هوية قابلة للتجميع عبر نظام التصديق على البلوكشين الخاص به. لم تعد الهوية تحت سيطرة المؤسسات المركزية، بل يشارك المستخدمون والمشاريع وكيانات التحقق الخارجية في توليد والتحقق من بيانات الهوية. ومن خلال التوافق عبر السلاسل، وهياكل البيانات القابلة للتحقق، وآليات حماية الخصوصية، تهدف Sign إلى توفير أساس هوية أكثر انفتاحاً وموثوقية لتطبيقات Web3.

نظرة عامة على إدارة الهوية اللامركزية (DID)

الهوية اللامركزية (DID) هي إطار لإدارة الهوية يتيح للأفراد التحكم الكامل في معلوماتهم الشخصية. بخلاف أنظمة الإنترنت التقليدية حيث تدير المنصات هويات المستخدمين، تتيح DID للمستخدمين امتلاك وإدارة بيانات هويتهم على البلوكشين.

في بيئة Web2 التقليدية، تُخزن هوية المستخدم وتُدار عادةً من قبل منصات كبيرة مثل شركات التواصل الاجتماعي أو مزودي خدمات الإنترنت. ويؤدي هذا النموذج إلى عدة مشكلات، منها عزلة البيانات، مخاطر تسرب الخصوصية، وسيطرة المنصات الواسعة على هوية المستخدم.

المفهوم الأساسي وراء DID هو الهوية الذاتية السيادة (Self Sovereign Identity - SSI)، أي أن المستخدم يحتفظ بالملكية والتحكم الكامل في هويته الشخصية. بدلاً من الاعتماد على مؤسسة واحدة، تُدار معلومات الهوية بواسطة المستخدم عبر مفاتيح التشفير وهياكل البيانات على البلوكشين.

عادةً ما تتضمن DID في منظومة Web3 ثلاثة مكونات رئيسية:

-

المعرفات اللامركزية (DID Identifier)

-

الاعتمادات القابلة للتحقق

-

سجلات البيانات القابلة للتحقق

يبني Sign Protocol على هذا الإطار من خلال ربط أنظمة DID بتطبيقات البلوكشين عبر آلية التصديق الخاصة به، ليتم مشاركة والتحقق من بيانات الهوية عبر بروتوكولات ومنصات متعددة.

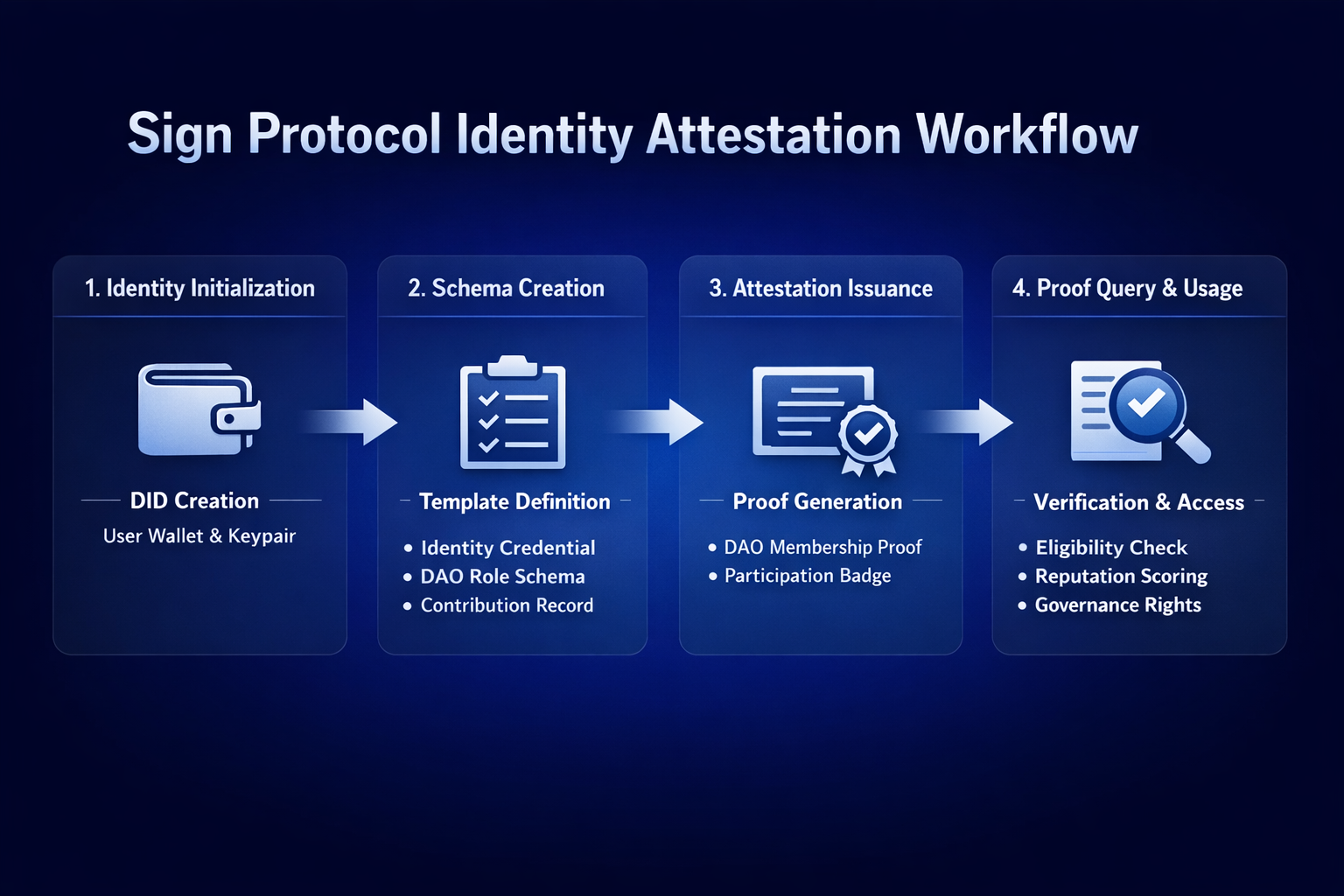

عملية توليد التصديق على الهوية في Sign Protocol

الوظيفة الأساسية لـ Sign Protocol هي توليد التصديقات على البلوكشين. يمكن فهم هذه التصديقات كاعتمادات قائمة على البلوكشين تسجل مطالبة من كيان حول هوية أو سلوك كيان آخر.

عادةً ما تشمل عملية توليد الهوية عدة خطوات رئيسية.

الخطوة 1: تهيئة الهوية

يبدأ المستخدمون بإنشاء هوية لامركزية عبر عنوان المحفظة الخاص بهم. في نظام Sign، يُعتبر عنوان المحفظة هو المعرف الرئيسي لـ DID، ويتحكم المستخدم في هذه الهوية عبر مفتاحه الخاص.

الخطوة 2: إنشاء مخطط التصديق

يمكن للمشاريع أو المؤسسات إنشاء مخططات تصديق. يحدد المخطط بنية بيانات التصديق، مثل:

-

التحقق من الهوية

-

عضوية DAO

-

سجلات مساهمة المشروع

-

إثبات النشاط على البلوكشين

تضمن المخططات أن بيانات التصديق تتبع تنسيقاً موحداً، ما يسمح بإعادة استخدام الاعتمادات عبر تطبيقات مختلفة.

الخطوة 3: إصدار التصديق

عندما يستوفي المستخدم معايير معينة، يمكن للمُحقق إصدار تصديق إلى عنوان المستخدم. على سبيل المثال:

قد تصدر DAO تصديقات مساهمة للمشاركين النشطين.

قد تصدر المشاريع اعتمادات مشاركة للمستخدمين الأوائل.

يمكن تسجيل هذه التصديقات مباشرة على البلوكشين أو تخزينها خارج السلسلة ضمن هياكل بيانات قابلة للتحقق.

الخطوة 4: استعلام واستخدام التصديق

يمكن للتطبيقات أو البروتوكولات الأخرى استعلام سجلات التصديق لتحديد ما إذا كان المستخدم يستوفي شروطاً محددة، مثل:

-

هل المستخدم مشارك مبكر؟

-

هل لدى المستخدم سجل مساهمات؟

-

هل أكمل المستخدم التحقق من الهوية؟

من خلال هذه الآلية، يحول Sign بيانات الهوية والسلوك إلى أصول قابلة للتجميع على البلوكشين.

آليات التحقق متعددة الطبقات ونموذج الأمان في Sign

لضمان صحة وأمان بيانات التصديق، يطبق Sign Protocol عدة طبقات تحقق.

- التحقق من التوقيع

يجب أن يكون كل تصديق موقعاً تشفيرياً من الطرف المصدر. يمكن للمحققين تأكيد صحة البيانات ببساطة عبر التحقق من التوقيع وفحص عنوان المصدر.

- عدم قابلية التغيير على البلوكشين

عند تسجيل التصديقات على البلوكشين، يحمي هيكل البيانات بواسطة آلية الإجماع الخاصة بالبلوكشين، ولا يمكن تعديل السجلات التاريخية بشكل تعسفي.

- هياكل البيانات القابلة للتحقق

يستخدم Sign نظام مخططات منظم لتوحيد تنسيقات التصديق، مما يساعد على منع تزوير البيانات ويضمن التوافق بين التطبيقات المختلفة.

بالإضافة إلى ذلك، يمكن لبعض التصديقات دمج تقنية إثبات المعرفة الصفرية (Zero Knowledge Proof). من خلال آليات ZK، يمكن للمستخدمين إكمال التحقق دون كشف كامل معلومات هويتهم.

على سبيل المثال، يمكن للمستخدم إثبات:

-

أنه ينتمي إلى دولة معينة

-

أنه يستوفي متطلبات درجة ائتمان محددة

-

أنه عضو في DAO

كل ذلك يمكن التحقق منه دون كشف بيانات شخصية حساسة، مما يعزز بشكل كبير الأمان وحماية الخصوصية داخل نظام الهوية.

فهم منطق التحقق من الهوية عبر السلاسل

مع توسع منظومات السلاسل المتعددة، لم تعد أنظمة الهوية المرتبطة بسلسلة واحدة تلبي احتياجات تطبيقات Web3. لذلك، دمج Sign Protocol وظيفة التحقق عبر السلاسل ضمن بنيته.

التحقق من الهوية عبر السلاسل يشمل عادةً ثلاثة مكونات رئيسية:

-

طبقة بيانات الهوية: قد تنشأ التصديقات على سلسلة رئيسية مثل Ethereum أو BNB Chain أو شبكة Layer2.

-

طبقة الرسائل عبر السلاسل: تتيح بروتوكولات الرسائل عبر السلاسل مزامنة أو استدعاء بيانات التصديق بين سلاسل بلوكشين مختلفة.

-

طبقة منطق التحقق: يمكن للتطبيقات على السلسلة الوجهة قراءة والتحقق واستخدام بيانات التصديق.

على سبيل المثال، قد يحصل المستخدم على تصديق مساهمة DAO على Ethereum، ثم يقرأ بروتوكول DeFi على سلسلة أخرى هذا الاعتماد ويمنح صلاحيات أو مكافآت محددة.

تصميم كهذا يحول الهوية على البلوكشين تدريجياً إلى نظام اعتمادات عبر السلاسل يعمل ضمن منظومة Web3 الأوسع. ومع تطور بنية التحتية عبر السلاسل، من المتوقع زيادة تنقل بيانات الهوية بين السلاسل.

تحكم المستخدم وحماية الخصوصية في بنية Sign

أحد المبادئ الأساسية في تصميم Sign Protocol هو تحكم المستخدم في بيانات الهوية.

في أنظمة الهوية التقليدية، نادراً ما يستطيع المستخدم تحديد البيانات التي تتم مشاركتها أو كشفها. أما في منظومة Sign، يمكن للمستخدم اختيار التصديقات العامة والتي تبقى خاصة.

عادةً ما يتم تحقيق حماية الخصوصية عبر عدة آليات:

-

الإفصاح الانتقائي: يكشف المستخدم فقط المعلومات الضرورية، مثل إثبات عضوية DAO دون كشف سجل النشاط الكامل.

-

التخزين خارج السلسلة مع التحقق على السلسلة: يمكن تخزين البيانات الحساسة خارج السلسلة، بينما يسجل البلوكشين فقط التجزئة أو هياكل الإثبات.

-

إثبات المعرفة الصفرية: يمكن التحقق من الشروط دون كشف البيانات الأصلية.

تتيح هذه البنية لـ Sign موازنة الثقة القابلة للتحقق مع حماية قوية للخصوصية. بالنسبة لتطبيقات Web3 التي تتطلب التحقق من الهوية مع ضرورة حماية خصوصية المستخدم، يوفر هذا التصميم مزايا كبيرة.

مزايا وابتكارات Sign في إدارة الهوية

مقارنة بأنظمة الهوية التقليدية، يقدم Sign Protocol عدة ابتكارات هامة.

- نموذج التصديق على البلوكشين

يحول Sign عملية التحقق من الهوية إلى هياكل بيانات قابلة للتحقق، ليصبح مفهوم الهوية مورداً قابلاً للتجميع على البلوكشين.

- إطار التحقق المفتوح

يمكن لأي مشروع أو مؤسسة إنشاء مخططات تصديق على Sign، مما يوسع نطاق التحقق من الهوية ويتيح مشاركة أوسع في المنظومة.

- قابلية التجميع عبر التطبيقات

لا تقتصر تصديقات الهوية على منصة واحدة، بل يمكن لعدة بروتوكولات استعلامها وإعادة استخدامها، لتشكيل شبكة ثقة موحدة تدريجياً.

بالإضافة إلى ذلك، تدعم بنية Sign مجموعة واسعة من حالات الاستخدام، مثل الشبكات الاجتماعية على البلوكشين، إدارة DAO، توزيع airdrop، وأنظمة تقييم الائتمان.

وهذه الدرجة من القابلية للتجميع تعد من السمات الأساسية لبنية Web3 التحتية.

التوسع المستقبلي وتحسين تقنية Sign

مع استمرار تطور منظومة Web3، تظهر عدة اتجاهات محتملة لتوسيع بنية Sign Protocol التقنية.

أنظمة هوية وكلاء الذكاء الاصطناعي

مع زيادة مشاركة وكلاء الذكاء الاصطناعي في الاقتصاد القائم على البلوكشين، سيحتاجون أيضاً إلى أنظمة تحقق من الهوية وتتبع السلوك. يمكن لإطار التصديق في Sign تزويد وكلاء الذكاء الاصطناعي بسجلات سلوكية وآليات تقييم السمعة وإثبات تنفيذ المهام.

أنظمة الائتمان على البلوكشين

من خلال تراكم بيانات التصديق التاريخية مع الوقت، قد يصبح من الممكن بناء أنظمة تقييم ائتمان على نمط Web3 تعتمد على النشاط القابل للتحقق على البلوكشين.

بالإضافة إلى ذلك، قد تواصل Sign تحسين بنيتها في مجالات مثل:

-

آليات تحقق أكثر كفاءة عبر السلاسل

-

حلول تخزين بيانات منخفضة التكلفة

-

حوسبة أكثر قوة لحماية الخصوصية

قد تساهم هذه التطورات بشكل كبير في تعزيز قابلية التوسع لأنظمة الهوية اللامركزية.

الخلاصة

من خلال نموذج التصديق على البلوكشين وإطار الهوية اللامركزية، يقدم Sign Protocol نهجاً جديداً لإدارة الهوية ضمن منظومة Web3. يمكن للمستخدمين تسجيل اعتمادات الهوية، سجل السلوك، والمساهمات عبر اعتمادات قابلة للتحقق، ليتم تحويل عناوين البلوكشين تدريجياً إلى هويات رقمية موثوقة.

من منظور تقني، يجمع Sign بين مخططات التصديق، التحقق من التوقيع، التفاعل مع البيانات عبر السلاسل، وآليات حماية الخصوصية لدعم دورة حياة كاملة لتوليد، التحقق، ومشاركة الهوية. تعزز هذه البنية أمان أنظمة الهوية مع السماح لبيانات الهوية بالعمل عبر التطبيقات والسلاسل المختلفة.

ومع ظهور تطبيقات جديدة مثل DAO، منصات DeFi، الشبكات الاجتماعية على البلوكشين، ووكلاء الذكاء الاصطناعي، ستزداد أهمية أطر الهوية القابلة للتحقق. وتساعد بروتوكولات البنية التحتية مثل Sign في تطور Web3 من أنظمة قائمة على العناوين فقط إلى شبكة ثقة رقمية شاملة على البلوكشين.

المقالات ذات الصلة

ما هي الميزات الأساسية لـ Raydium؟ شرح منتجات التداول والسيولة

كيفية استخدام Raydium؟ دليل المبتدئين للتداول والمشاركة في السيولة

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية