ريبل تعلن عن خارطة طريق انتقال XRPL لما بعد الكم، حيث تقترب البلوكشين من بداية عصر الأمان الكمومي

إصدار خارطة الطريق لما بعد الكم لـ XRPL

كشفت Ripple مؤخرًا عن خارطة طريق الهجرة لما بعد الكم لـ XRP Ledger (XRPL)، بهدف تحويل الشبكة بأكملها إلى التشفير ما بعد الكم (PQC) بحلول عام 2028. بخلاف الترقيات التقليدية على السلسلة التي تعتمد على حلول ترقيعية، تمثل هذه المبادرة إعادة هيكلة شاملة للحسابات والتواقيع ومنطق التحقق، وتمتد على مدى 3 إلى 4 سنوات تقريبًا مع تضمين خطط طوارئ واضحة للسيناريوهات القصوى.

لتوضيح الاستراتيجية الأساسية، تركز خارطة الطريق على ثلاثة مفاهيم رئيسية:

-

الهجرة التدريجية: تتم على مراحل لتقليل المخاطر النظامية الناتجة عن الانتقالات المفاجئة.

-

التشغيل المتوازي: الإبقاء على التوافق بين الافتراضات التشفيرية القديمة والجديدة لفترة زمنية لتقليل الاحتكاك في النظام البيئي.

-

مفتاح الطوارئ: الاحتفاظ بمسار تقارب سريع لمواجهة أي "قفزات كمومية" في القدرات الحاسوبية.

يقوم XRPL ببناء بنية تحتية للثقة تتسم بالاستباقية والقدرة على التكيف، بدلاً من الانتظار السلبي حتى تظهر تهديدات الحوسبة الكمومية.

الخلفية والجدول الزمني: لماذا أصبحت تهديدات الكم مصدر قلق حقيقي الآن

تعتمد سلاسل الكتل العامة الكبرى — مثل Bitcoin وEthereum وXRPL — منذ فترة طويلة على التشفير بمنحنيات بيضاوية (ECC) وافتراضات اللوغاريتمات المنفصلة. وقد أظهرت خوارزمية Shor في الحوسبة الكمومية أن هذه الأنظمة معرضة نظريًا للخطر. ما جعل القضية تنتقل من مخاطرة أكاديمية إلى أولوية هندسية وحوكمية هو وجود مسار هجوم عملي: اجمع الآن وفك التشفير لاحقًا. حيث يمكن للجهات المهاجمة جمع المفاتيح العامة والبيانات المشفرة على السلسلة اليوم، ثم محاولة استخراج المفاتيح السرية والوصول إلى الأصول في المستقبل عندما تصبح القدرة الحوسبية الكمومية متاحة.

وقد أدى ذلك إلى تحول في تركيز الأمان:

-

المخاطر لا تقتصر على اليوم الذي تنضج فيه الحوسبة الكمومية.

-

قد يكون تعرض البيانات الحساسة على السلسلة قد بدأ العد التنازلي بالفعل.

-

انتقل الجدل في الصناعة من "هل سيحدث ذلك؟" إلى "متى يجب أخذه على محمل الجد؟"

التحليل الفني: خطة هجرة XRPL من أربع مراحل

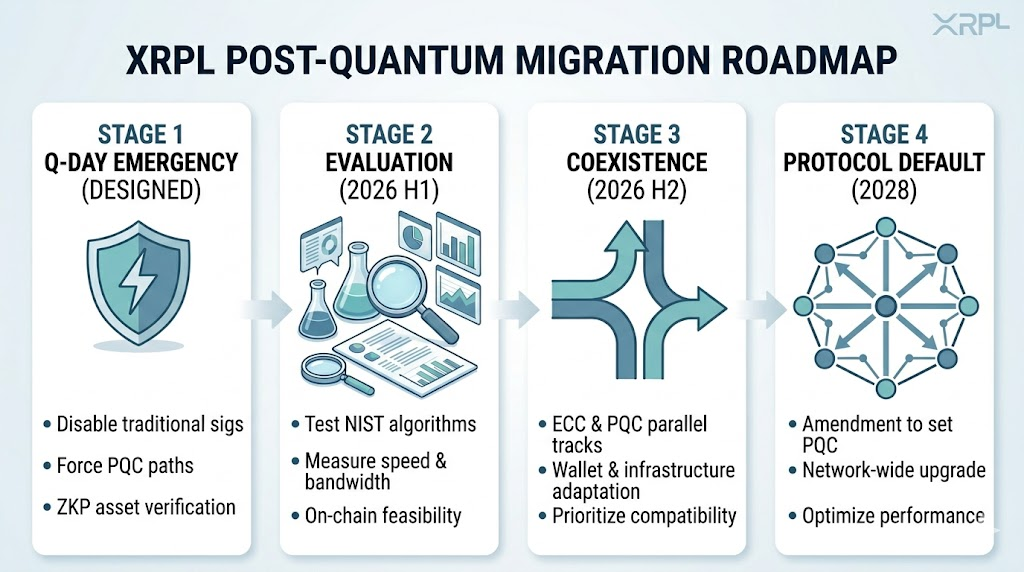

يتجنب XRPL عمدًا الانتقال المفاجئ الأحادي. تم هيكلة خارطة الطريق إلى أربع مراحل تطورية:

-

آلية طوارئ Q-Day (تم تصميمها بالفعل): إذا حدثت قفزة في القدرات الكمومية، يمكن للشبكة تعطيل التواقيع التقليدية بسرعة، وفرض التحقق ما بعد الكم، والاستفادة من إثباتات المعرفة الصفرية للتحقق من ملكية الأصول — مما يضمن عدم تعرض السيطرة للخطر حتى في أسوأ السيناريوهات.

-

النصف الأول من 2026: تقييم الخوارزميات والتجريب: اختبار الخوارزميات ما بعد الكم التي أوصت بها NIST (مثل مخططات الشبكة وتواقيع التجزئة)، مع التركيز على حجم التوقيع، وسرعة التحقق، واستهلاك النطاق الترددي، ومتطلبات معدل تجزئة العقدة — لمعالجة سؤال "هل هذا قابل للتطبيق في بيئات البلوكشين الحقيقية؟"

-

النصف الثاني من 2026: التشغيل المتوازي: تشغيل ECC وPQC بالتوازي، مما يتيح للمحافظ والتطبيقات والبنية التحتية التكيف تدريجيًا. التركيز هنا على تقليل الاحتكاك وليس السرعة.

-

2028: الانتقال النهائي على مستوى البروتوكول: تصبح الحلول ما بعد الكم الافتراضية في البروتوكول عبر تعديل، مكتملة بذلك ترقية الشبكة مع الاستمرار في تحسين عنق الزجاجة في الأداء، وحمل العقدة، واستقرار الشبكة.

التحديات التقنية الرئيسية: التوافق بين PQC والبلوكشين

عادةً ما يتطلب التشفير ما بعد الكم تكلفة أعلى على السلسلة مقابل أمان طويل الأجل أقوى، مع تحديات رئيسية في ثلاثة مجالات:

-

حجم التوقيع: تواقيع ECDSA عادةً ما تكون بعشرات أو مئات البايتات، بينما يمكن أن تصل تواقيع PQC إلى حجم الكيلوبايت، مما يزيد من متطلبات النقل والتخزين.

-

أداء التحقق: قد يؤدي التعقيد الحوسبي الأكبر إلى بطء التحقق، والتأثير على الإنتاجية، وزيادة متطلبات الأجهزة للعقد.

-

توسع الحالة: تؤدي المفاتيح والتواقيع الأكبر إلى تسارع نمو البيانات على السلسلة، مما يسبب تحديات هيكلية للتشغيل وتكلفة اللامركزية على المدى البعيد.

بشكل عام، هذا ليس مجرد "اعتماد خوارزمية أكثر أمانًا"، بل هو إعادة التفاوض حول التوازن بين الأداء والأمان واللامركزية.

تطور نموذج الأمان: من "منع المخترقين" إلى "استباق أنماط الحوسبة المستقبلية"

يركز الأمان التقليدي على الثغرات والمفاتيح السرية وهجمات الإجماع. أما الهجرة إلى ما بعد الكم فتقدم محورًا جديدًا: قد تفشل الافتراضات التشفيرية نفسها في المستقبل. وهذا يضيف بعدًا زمنيًا واضحًا لنموذج الأمان — دفاع قصير الأجل ضد المهاجمين وأخطاء التنفيذ، وحماية متوسطة الأجل ضد إخفاقات التصميم والحوكمة، وتوفير طويل الأجل للترقيات استجابةً للتحولات الجذرية. خارطة طريق XRPL تبرز في تحويل هذا المنظور بعيد المدى إلى جداول زمنية وآليات قابلة للتنفيذ.

مقارنة الصناعة: لماذا يتصدر XRPL المشهد

يُعزى التقدم المبكر لـ XRPL إلى عدة مزايا هيكلية:

-

الحسابات والأذونات المرنة: تعني القدرة على تدوير المفاتيح وتعدد التواقيع أن "تغيير المفاتيح" لا يتطلب "نقل الأصول"، ما يوضح مسارات الهجرة.

-

تنسيق الترقية القابل للإدارة: مقارنة بالسلاسل شديدة التجزئة والراكدة حوكميًا، تجعل عملية تعديل XRPL التنفيذ أكثر قابلية للتنبؤ.

-

حساسية أكبر للأمان طويل الأجل: تتطلب حالات الاستخدام المؤسسي — مثل المدفوعات والتسوية عبر الحدود — امتثالاً أعلى، وحفظًا أكثر أمانًا، وثقة طويلة الأجل، مما يجعل الهجرة المرحلية أكثر قبولًا.

من المهم ملاحظة أن "الريادة" لا تعني انعدام المخاطر؛ بل تعني فقط كشف حالة عدم اليقين في وقت أبكر وتوزيع التكاليف على فترة زمنية أطول.

المخاطر وحالات عدم اليقين: عوامل تقنية وبيئية وزمنية

حتى مع خارطة طريق واضحة، تبقى حالات عدم اليقين قائمة على ثلاثة مستويات:

-

تقني: تتطور المعايير والخوارزميات باستمرار؛ وتتطلب حدود التنفيذ والأمان تحققًا دائمًا.

-

النظام البيئي: إذا لم تتم مزامنة المحافظ والمنصات وأمناء الحفظ والتطبيقات ذات الصلة، فقد تكتمل ترقية البروتوكول "على السلسلة" ولكن تبقى "غير مكتملة للمستخدمين".

-

التوقيت: تقدم الحوسبة الكمومية غير متوقع؛ قد يأتي Q-Day أبكر أو بعد المتوقع، مما يؤثر على احتمالية وتوقيت آليات الطوارئ.

تطور الصناعة على مسار الحوسبة الكمومية

توضح ثلاثة سيناريوهات مبسطة تباين الصناعة:

-

السيناريو الأساسي (تقدم كمومي معتدل): يمضي XRPL كما هو مخطط، وتلحق بقية الصناعة تدريجيًا، ويصبح ما بعد الكم موضوع ترقية بنية تحتية طويل الأجل.

-

سيناريو الاختراق المبكر (تسريع Q-Day): يمكن للشبكات ذات التصميم الطارئ والهجرة المتوازية أن تتقارب بسرعة في افتراضات الثقة؛ بينما قد تواجه السلاسل غير المستعدة ضغوطًا متتالية في السيولة والحفظ والتوافقية عبر السلاسل.

-

سيناريو عنق الزجاجة طويل الأجل (بقاء أداء PQC مقيدًا): قد تبقى الصناعة عالقة في صراع طويل بين ترقيات الأمان والتكلفة والإنتاجية، مع استمرار المخاطر والدين التقني وإعادة معايرة جداول الهجرة مرارًا.

التأثير الاستثماري والصناعي: من المستفيد ومن يتحمل العبء

هيكليًا، هذا الموضوع متغير بطيء وقسط/خصم ائتماني، وليس محفزًا لحدث قصير الأجل. من المرجح أن تشمل الجهات المستفيدة البنية التحتية التشفيرية ما بعد الكم، وقدرات التحقق والإثبات عالية الأداء على السلسلة، وأنظمة المحافظ والحفظ التي تدعم تدوير المفاتيح ومعايير التوقيع الجديدة بشكل قوي. أما المتضررون فهم البروتوكولات والتطبيقات ذات مسارات الترقية غير الواضحة، وتكاليف التنسيق الحوكمي المرتفعة، أو الاعتماد الكبير على التواقيع التقليدية والحالات صعبة الهجرة.

الخلاصة: متغير "بطيء" يعيد تشكيل أساس الصناعة

لا يمكن اختصار خارطة طريق XRPL لما بعد الكم في تحركات الأسعار قصيرة الأجل؛ فهي تعيد كتابة قواعد المنافسة حول أي السلاسل تبقى جديرة بالثقة خلال العقد القادم. يتغير سرد الصناعة من "تطبيق التشفير على البلوكشين" إلى "تصميم السلاسل كنظم أمان مقاومة لأنماط الحوسبة المستقبلية". الذين ينجحون في هذا الانتقال مبكرًا وبشكل موثوق سيكونون في أفضل موقع للمنافسة على موجة البنية التحتية التالية.

المقالات ذات الصلة

ما هو Tronscan وكيف يمكنك استخدامه في عام 2025؟

كيفية تخزين ETH?

الاقتصاد الرمزي لـ ASTER: عمليات إعادة الشراء، الحرق، والتخزين كركائز لقيمة ASTER في عام 2026

ما هو سولانا?

كل ما تريد معرفته عن Blockchain