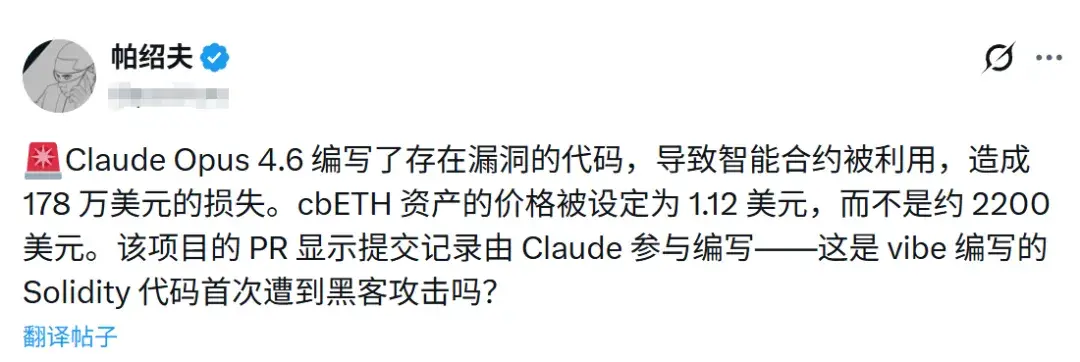

فشل الذكاء الاصطناعي في كتابة الكود: لا تبالغ في تقدير قدرات الذكاء الاصطناعي، تشفير Claude أدى إلى خسارة منصة DeFi بقيمة 1.78 مليون دولار

المؤلف: مختبر تشينشيا للرموز المشفرة

أولاً، خلفية الحدث: تكوين العقود الذكية يزرع مخاطر خفية

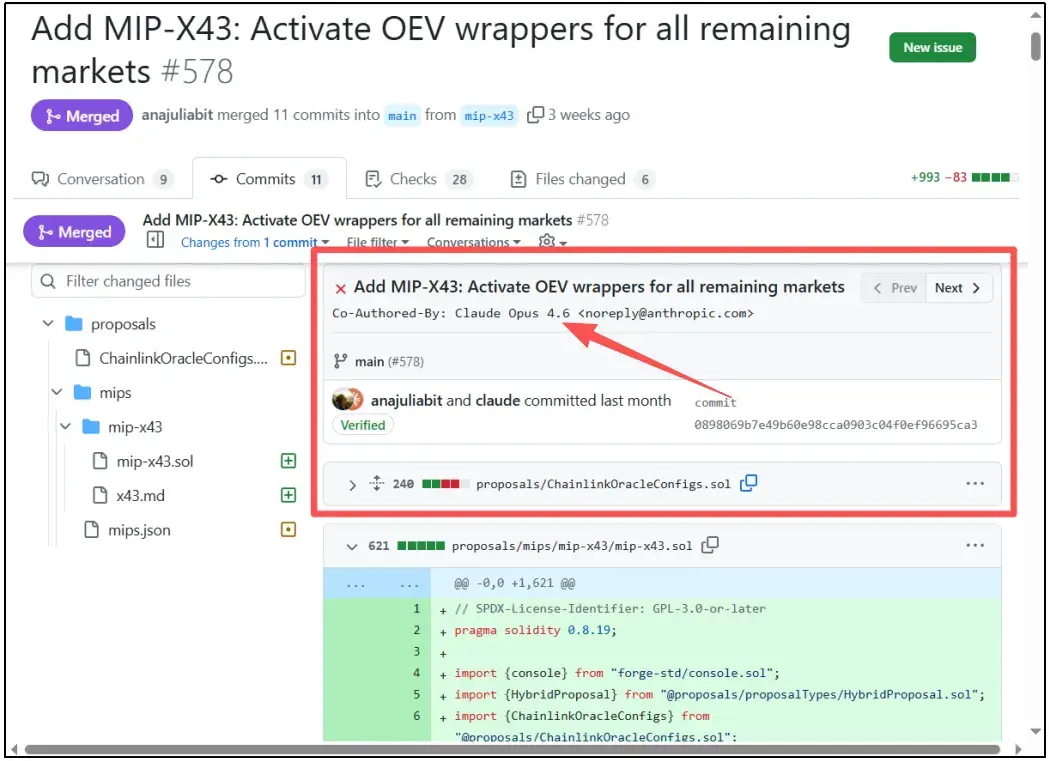

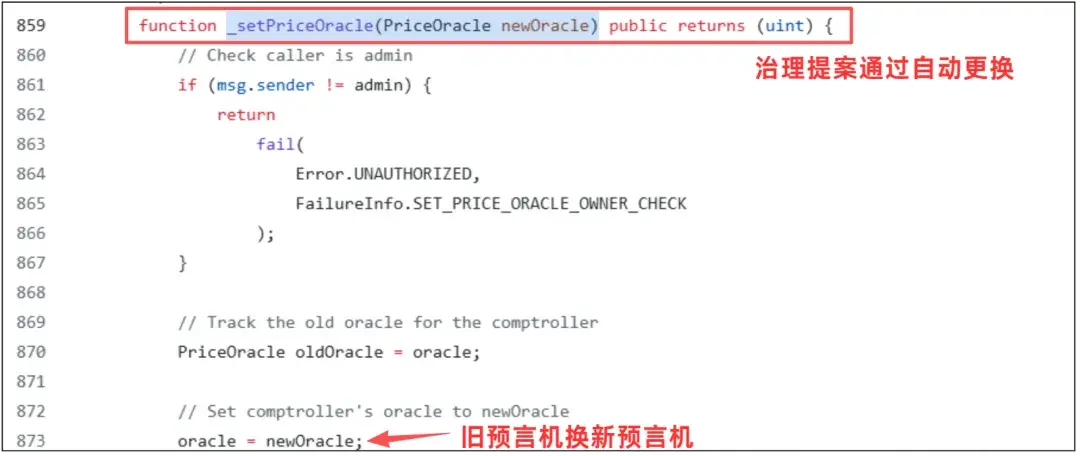

بدأت الهجمة بسبب اقتراح حوكمة (MIP-X43)، الذي قام بتفعيل تكوين جديد لعقود التنبؤ من Chainlink على سوق Moonwell على شبكتي Base وOptimism. (ملاحظة: العقد الذكي هو أداة للحصول على بيانات حية قبل إدراجها على البلوكتشين)

في بروتوكولات الإقراض مثل Moonwell، يُودع المستخدمون أصولًا مثل cbETH كضمان، ويمكنهم اقتراض رموز أخرى. إذا انخفض السوق، وتراجع قيمة الضمان، وبلغت قيمة الضمان أقل من الدين، يقوم الروبوت تلقائيًا بتصفية المركز (بما يشمل أموال المستخدمين)، وتسديد الدين، واحتجاز الضمان بسعر مخفض.

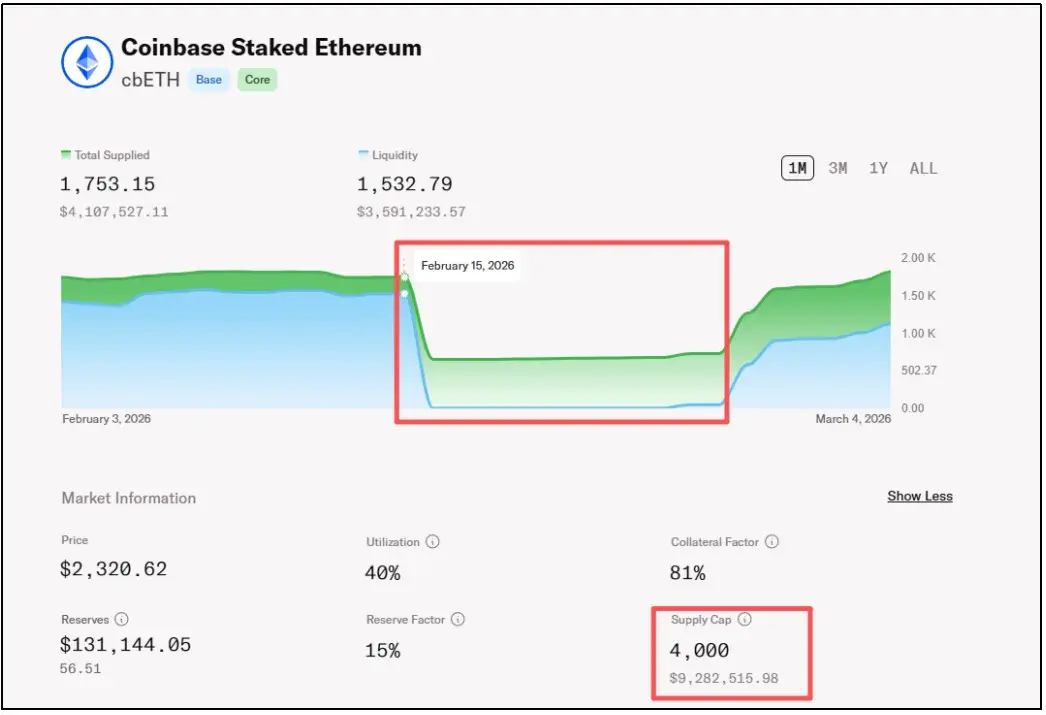

قبل الحدث، كانت أموال سوق cbETH في Moonwell عالية، والكثير من الضمانات، لكن اختبار العقود الذكية لم يكن كافيًا، حيث تم إغفال خطوة ضرب، مما أدى إلى أخطاء كبيرة في السعر، وتضخيم المخاطر بشكل حاد.

ثانيًا، تحليل الحدث: AI أخطأ في كتابة قطعة من الكود

هذه الحادثة هي أول حادث أمني على السلسلة ناتج عن استخدام Vibe Coding (البرمجة بمساعدة الذكاء الاصطناعي)، وتتمحور حول ثغرة تكوين عقد ذكي منخفضة المستوى لكنها قاتلة.

1. سبب الثغرة

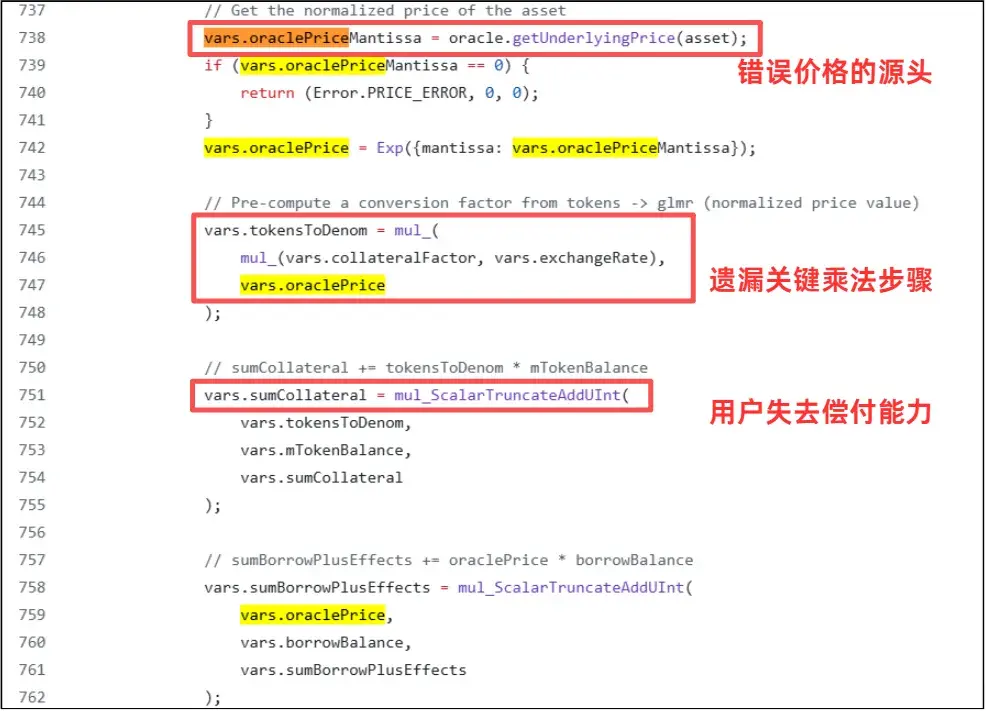

جذور الحادث تعود إلى تقييم خاطئ لأصل cbETH من قبل العقد الذكي. cbETH هو رمز مكدس ذو سيولة عالية، وقيمته تتضمن مكافآت التكديس المتراكمة. عادة، يمكن استبدال 1 cbETH بما يقارب 1.12 ETH.

لذلك، من المفترض أن يكون حساب سعره بالدولار الأمريكي كالتالي:

سعر cbETH بالدولار = (نسبة استبدال cbETH إلى ETH) × (سعر ETH بالدولار)

على سبيل المثال: إذا كانت 1 cbETH ≈ 1.12 ETH، و1 ETH ≈ 2200 دولار، فإن القيمة الحقيقية لـ cbETH يجب أن تكون حوالي 2464 دولار.

لكن، في الكود الذي أنشأه أداة AI، بسبب نقص التحقق المنطقي، تم ربط مصدر سعر cbETH مباشرة بـ cbETHETH_ORACLE. هذا المصدر يوفر فقط سعر الصرف بين cbETH و ETH (أي 1.12)، ولا يوفر سعر ETH بالدولار.

هذا الخطأ الذي أغفل خطوة الضرب الحاسمة، أدى إلى أن البرنامج اعتبر أن “سعر الصرف” هو “القيمة بالدولار”، فالأصل الذي كانت قيمته أكثر من 2400 دولار، تم تصنيفه في النظام على أنه 1.12 دولار فقط، مما يقلل من قيمته بنسبة تزيد عن 99.9%، والفارق يقارب 2000 مرة.

2. استرجاع الهجمة

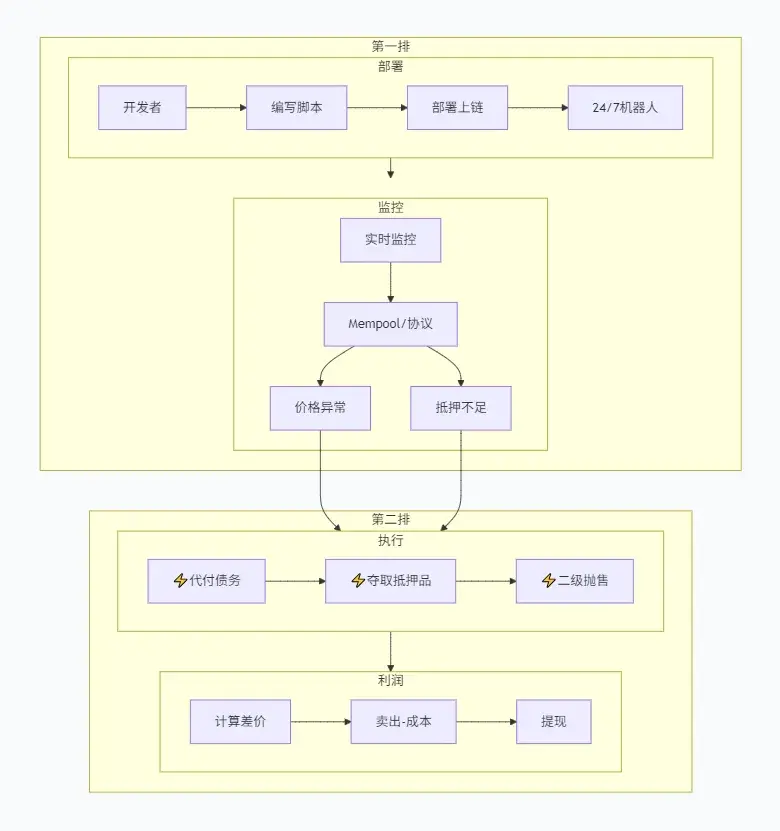

تقييم الأصول بشكل منخفض جدًا أدى إلى أن العديد من المستخدمين الطبيعيين تم تصنيف مراكزهم كـ “غير مضمونة”. عملية الاستغلال كانت فعالة جدًا، وتظهر خصائص أوتوماتيكية واضحة:

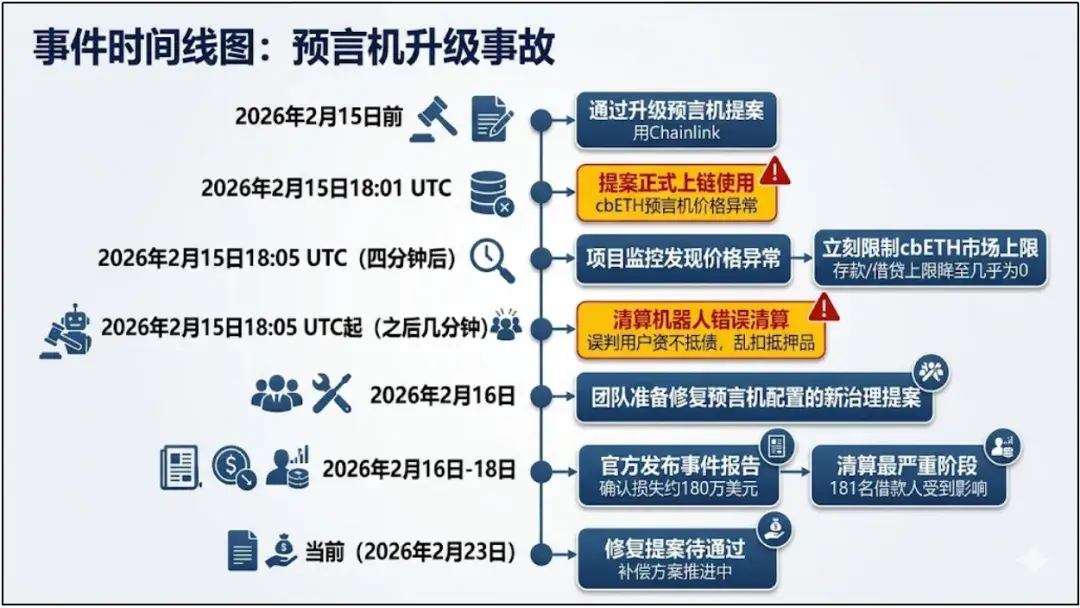

في فجر 16 فبراير 2026، الساعة 2:01 صباحًا بتوقيت UTC+8: تم تنفيذ اقتراح MIP-X43، وتم تفعيل تكوين عقد التنبؤ الخاطئ على شبكة Base.

روبوتات التصفية على السلسلة تراقب الفرص، وتستخدم قروض فلاش لاقتراض كمية صغيرة من USDC بسرعة، وتسد الدين للمقترضين بتكلفة منخفضة جدًا (لأن النظام يعتقد أن 1 cbETH يساوي أكثر من دولار بقليل)، وبذلك تحصل على حق التصفية.

بعد حجز الضمانات ذات القيمة العالية من cbETH، قام الروبوت فورًا ببيعها في DEX بالسعر السوقي لتحقيق الربح. عدة روبوتات عملت بشكل متكرر خلال دقائق معدودة، واحتجزت إجمالاً 1096.317 من cbETH.

هذه الهجمة لم تكن من قبل هاكر مخطط لها، بل كانت نتيجة تنفيذ روبوتات التصفية لرموز برمجية غير منطقية. وبما أنه لا يوجد “لص” تقليدي، فمن الذي استولى على مبلغ 1.78 مليون دولار الذي اختفى فجأة؟ الأمر يعتمد على تدفق الأموال بعد ذلك.

ثالثًا، تدفق الأموال: لا هاكر، بل مستغلون من نوع أرباح غير قانونية

بما أنه لا يوجد هاكر تقليدي، فمن الذي استولى على مبلغ 1.78 مليون دولار الذي اختفى فجأة؟

إلى أين ذهبت الأموال؟

الجواب: هو المستغلون وراء تشغيل روبوتات التصفية.

روبوتات التصفية ليست من فراغ، بل يكتبها ويشغلها مبرمجون حقيقيون أو فرق حسابية (أي باحثو MEV) على السلسلة بشكل تلقائي. عندما يخطئ النظام بسبب AI ويغفل عن علامة الضرب، ويبيع أصل بقيمة 2400 دولار بسعر أقل من دولار، فإن هذه الروبوتات، التي تتصيد الفرص، تلتقطها على الفور.

تقوم تلقائيًا بسداد ديونها التي تظهر على الورق بأكثر من دولار، وتسرق الأصول ذات القيمة العالية، وتبيعها بالسعر الحقيقي في السوق. وأخيرًا، يذهب الفرق الكبير الذي يقارب 1.78 مليون دولار إلى محافظ العملات المشفرة الخاصة بمالكي الروبوتات. استغلوا ثغرة النظام، وحققوا بشكل قانوني وشرعي عملية سحب بملايين الدولارات.

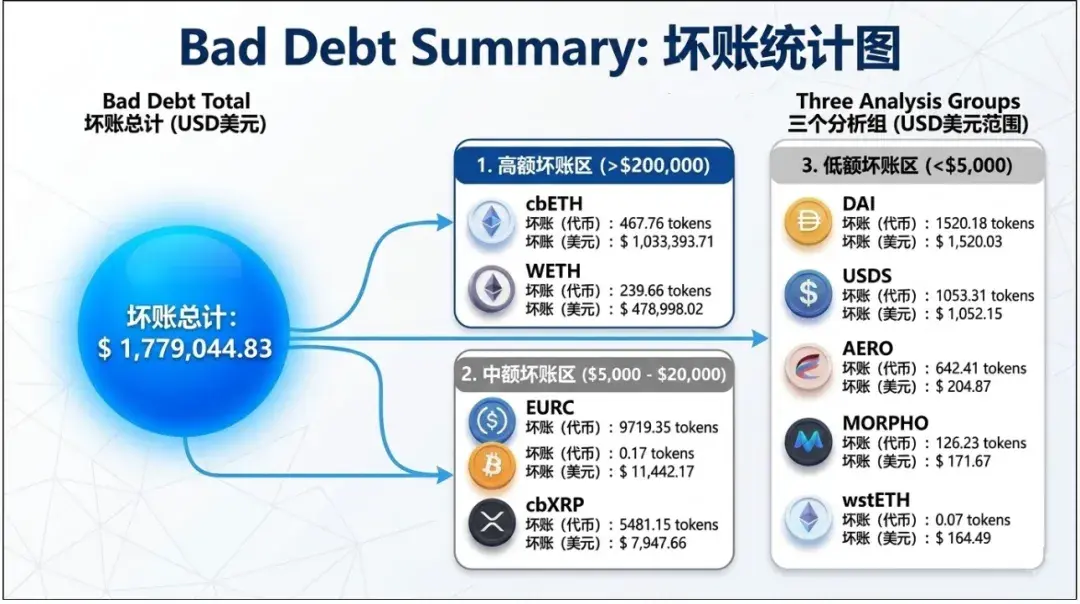

في هذا الحدث، خسرت 11 أصلًا مختلفًا، وتفاصيل الخسائر كالتالي:

بعد الحادث، قام فريق Moonwell بإيقاف عمليات الإقراض والتصفية بسرعة، وقدم اقتراح تصحيح جديد، وأعاد تكوين معلمات عقد التنبؤ. وللإنقاذ من فقدان الثقة، اضطرت البروتوكولات لاستخدام أموال الخزانة، وسد العجز البالغ 1.78 مليون دولار، وتعويض المستخدمين المصفين بالكامل.

رابعًا، الذكاء الاصطناعي في القيادة: هل يعزز الكفاءة أم يهدد الأمان؟

بعد الحادث، كانت معظم الآراء تقول “Claude أخطأ في كتابة ثغرة قاتلة”، لكن من الناحية الموضوعية، تحميل الذكاء الاصطناعي مسؤولية الـ178 ألف دولار فيه ظلم كبير.

هذه الثغرة ليست معقدة، بل خطأ بسيط جدًا في التكوين — وهو غفلة عن علامة الضرب.

بصراحة، هذا الخطأ البسيط يمكن أن يحدث حتى لو قام به مبرمج بشري.

المشكلة الحقيقية أن عملية مراجعة المشروع كانت فارغة تقريبًا. قبل إطلاق المشروع، لم يكن هناك أحد يراجع يدويًا مدى منطقية الأسعار في الكود. إذا أعطيت الذكاء الاصطناعي التعليمات الصحيحة، فسيكتب لك اختبارات فحص الأخطاء بشكل واضح.

إذن، الدرس الأكبر من الحادثة هو أن المشكلة ليست في أن “الذكاء الاصطناعي لا يكتب الكود”، بل أن البشر تسرعوا وتخلوا عن أهم خطوة مراجعة الكود.

مهما كان الذكاء الاصطناعي مفيدًا وسريعًا، فهو لا يملك مفهوم المال الحقيقي، ولا يمكنه تحمل المسؤولية. الذكاء الاصطناعي أداة ممتازة، ويجب أن يستخدمه الإنسان، وليس أن يحل محله أو يتولى الأمر.

خامسًا، الختام: عندما يكتب الذكاء الاصطناعي الكود، يجب أن يظل الإنسان يقظًا

حادثة Moonwell ليست معقدة في جوهرها، لا هاكر محترف، ولا ثغرات عميقة، ولا هجمات معقدة. فقط أخطأ الذكاء الاصطناعي في كتابة قطعة من الكود، ولم يراقبه الإنسان.

لكن في عالم البلوكتشين، إهمال بسيط في الكود قد يكلف ملايين الدولارات. في عالم DeFi، الكود هو القواعد، وعندما يُكتب على السلسلة، يُنفذ بلا تردد من قبل الآلات. مع تزايد اعتماد المشاريع على “Vibe Coding”، يصبح تدقيق الكود وإدارة المخاطر أكثر أهمية من أي وقت مضى كخط الدفاع الأخير.

التقنية تتجه نحو الأتمتة، لكن الأمان لا يمكن أن يكون كذلك.