Aumentan los incidentes de seguridad en DeFi: guía práctica 2026 para usuarios sobre control de riesgos en billetera y aprobación

Revisión anual de incidentes de seguridad: el foco pasa de las "vulnerabilidades de código" a los "permisos y la infraestructura"

Desde 2026, los incidentes públicos de seguridad han dejado claro que los riesgos ya no se limitan a errores aislados en contratos inteligentes. Ahora, las amenazas surgen a la vez en la lógica de los protocolos, oráculos, puertas de enlace del frontend, validación cross-chain y aprobaciones de usuarios.

El incidente de Drift, uno de los más comentados del año, ilustra este cambio: la atención del mercado no solo se ha centrado en la magnitud de las pérdidas, sino sobre todo en la fragilidad de los permisos de gobernanza y la conectividad de los oráculos bajo condiciones extremas.

Casos como el de Rhea Finance han puesto de manifiesto el peligro real y actual de la manipulación de pools de liquidez y mecanismos de precios, mientras que la brecha en el frontend de CoW Swap demuestra que, aunque los contratos subyacentes sean sólidos, un punto de acceso comprometido puede provocar pérdidas importantes.

En resumen, los eventos de seguridad de este año evidencian un cambio de enfoque: los atacantes dependen cada vez menos de vulnerar el código y se centran en explotar configuraciones de permisos, puntos de entrada y hábitos de firma de los usuarios para mover activos. Para los inversores minoristas, la gestión del riesgo debe evolucionar de la simple revisión de auditorías de proyectos a un enfoque de cuatro pilares: auditoría + aprobación + punto de acceso + respuesta de emergencia.

Puntos clave: lecciones de los principales incidentes desde 2026

Los casos públicos de este año revelan al menos cuatro categorías de riesgo que todo inversor minorista debe tener en cuenta:

-

Riesgos de protocolo y oráculo: Varios protocolos DeFi han sufrido exploits en pools de liquidez u oráculos, lo que demuestra que las "fuentes de precios y límites de parámetros" siguen siendo zonas críticas.

-

Riesgos de frontend y dominio: CoW Swap, por ejemplo, reportó incidentes de seguridad en el frontend/sitio web; estos ataques suelen dirigirse primero a los puntos de acceso de los usuarios, no a los contratos.

-

Riesgos en la validación cross-chain y mensajes: En entornos cross-chain, cualquier brecha en la ruta de validación puede multiplicar las consecuencias.

-

Phishing de aprobaciones a gran escala: Este año, el "phishing de aprobaciones" se ha convertido en un objetivo prioritario para las fuerzas del orden, con víctimas en varios países según informes públicos, lo que confirma el carácter industrializado de los ataques.

La conclusión para los usuarios es clara: el riesgo más común no es que "los hackers roben tu Clave privada", sino que "los propios usuarios concedan permisos ejecutables a los atacantes".

El verdadero factor de alto riesgo: no es el error del usuario, sino la pérdida de control sobre los permisos

En la mayoría de los casos de pérdidas reales, la causa principal no son vulnerabilidades técnicas complejas, sino estos errores habituales:

-

Usar una sola billetera para "almacenamiento de activos + transacciones frecuentes + pruebas de airdrops" de forma continuada.

-

Mantener la Aprobación ilimitada para contratos desconocidos.

-

Pensar que "desconectarse de un sitio web" equivale a "revocar la aprobación".

-

Confirmar firmas sin comprender su contenido.

-

Hacer clic en "enlaces de eventos oficiales" desde redes sociales.

Aunque las billeteras de hardware son fundamentales, no sustituyen una buena gestión de aprobaciones. Muchos robos no requieren el robo de una Clave privada; basta con una única firma de aprobación con permisos elevados.

Framework de control de riesgos en billeteras: segmenta primero y luego minimiza las aprobaciones

Considera las billeteras como un "sistema de cuentas", no como una simple dirección.

Como base, divide tus billeteras en tres niveles:

-

Billetera fría (sin interacción): Para almacenar activos a largo plazo; solo para depósitos y retiros, nunca conectada a DApps desconocidas.

-

Billetera de trading (riesgo medio): Para operar en protocolos principales y trading habitual; establece límites estrictos de activos.

-

Billetera experimental (alto riesgo): Para airdrops, pruebas de nuevos protocolos o interacción con enlaces desconocidos; establece límites estrictos de cantidad.

Añade dos reglas fundamentales:

-

Define un presupuesto de riesgo fijo por billetera, por ejemplo, "la Billetera experimental no debe superar el 2 %-5 % de los Activos totales".

-

Para cualquier protocolo nuevo, comienza siempre con transacciones de prueba pequeñas; nunca otorgues aprobación total desde el principio.

El objetivo de este enfoque escalonado es claro: incluso si algo falla, las pérdidas se mantienen bajo control.

Framework de control de riesgos en aprobaciones: de "clic para confirmar" a "conciencia de permisos"

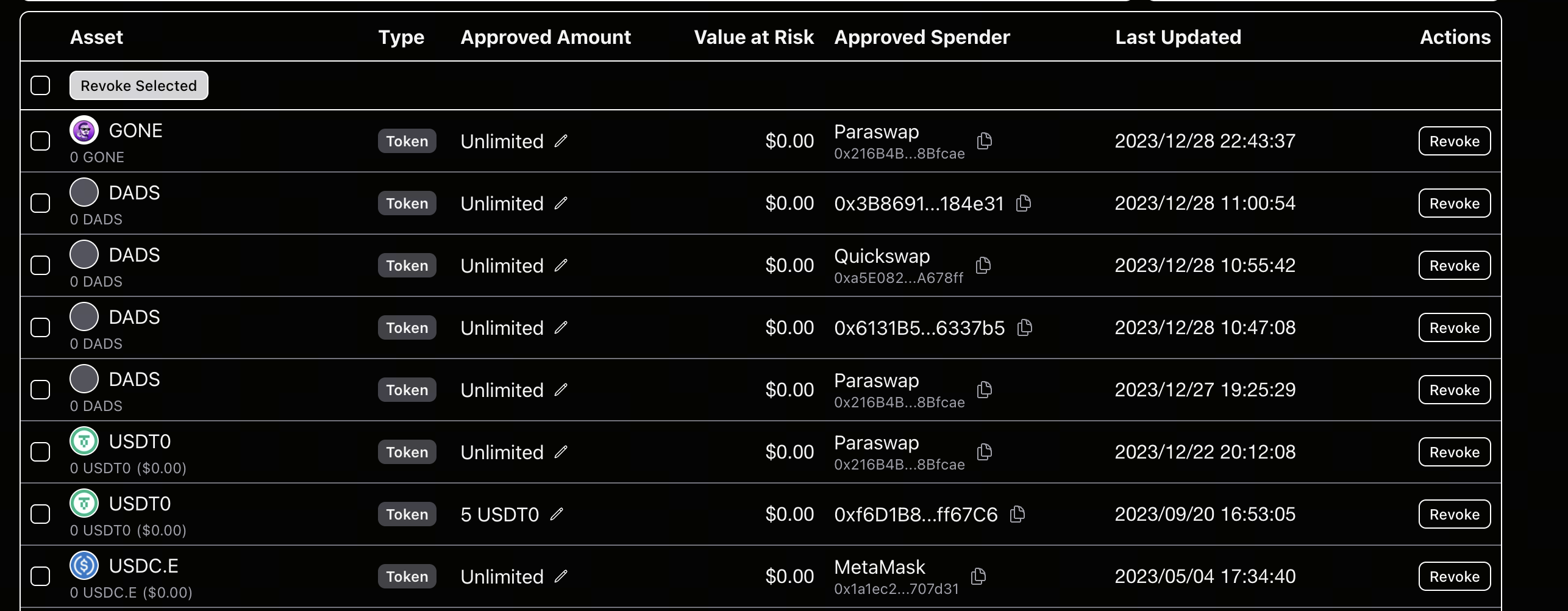

Fuente de la imagen: Página de Revoke.cash

La mayoría de los usuarios no necesita más herramientas, sino un proceso claro. Este es un flujo de trabajo práctico para antes, durante y después de la aprobación:

Antes de la aprobación (pre-check)

-

Accede solo desde el dominio principal oficial; nunca desde comentarios o enlaces en mensajes privados.

-

Comprueba si la página solicita permisos inusuales, como "Aprobación ilimitada" o "firma de emergencia".

-

Para protocolos nuevos, revisa auditorías y opiniones de la comunidad antes de aprobar.

Durante la aprobación (sign-check)

-

Verifica que la dirección de aprobación coincida con la fuente oficial.

-

Prioriza siempre las aprobaciones limitadas; nunca uses la Ilimitada por defecto.

-

Presta atención a firmas como

Permit,SetApprovalForAlleincreaseAllowance. -

Si no entiendes el contenido de la firma, cancela; nunca firmes a ciegas.

Después de la aprobación (post-check)

-

Revisa tu lista de aprobaciones al menos una vez por semana.

-

Revoca inmediatamente las aprobaciones de protocolos que no utilices.

-

Tras interacciones de alto riesgo, revisa de nuevo en un plazo de 24 h.

Herramientas recomendadas:

Checklist práctica de seguridad diaria

Sigue esta checklist para la operativa diaria:

-

Dispositivo: Mantén el sistema y el navegador actualizados; desactiva plugins desconocidos.

-

Red: Evita firmar operaciones de alto valor usando Wi-Fi público.

-

Cuenta: Activa 2FA en todas las cuentas de exchanges y correo electrónico; no reutilices contraseñas.

-

Billetera: Utiliza segmentación de billeteras y aplica límites de riesgo.

-

Aprobación: Elimina aprobaciones no utilizadas semanalmente y haz una revisión completa mensual.

-

Comportamiento: Considera cualquier "firma urgente" u "oferta limitada" como alerta máxima por defecto.

Para usuarios de alta frecuencia, añade dos pasos:

-

Mantén una lista blanca de direcciones de contratos oficiales de los protocolos que uses habitualmente.

-

Para transferencias grandes, añade un "retraso de segunda confirmación" para evitar errores impulsivos.

Protocolo de emergencia 24 h ante robo o aprobación indebida

Si surge un problema, no te culpes; sigue este protocolo de inmediato:

-

Detén todas las interacciones: desconéctate de sitios web y pausa nuevas firmas.

-

Transfiere rápidamente los activos no afectados a una Billetera fría o nueva dirección.

-

Revoca aprobaciones críticas: prioriza las de alto permiso para tokens de alto valor.

-

Revisa los puntos de acceso: comprueba enlaces recientes, plugins del navegador y anomalías en el dispositivo.

-

Conserva pruebas: guarda los Hash de transacción, direcciones sospechosas y capturas de pantalla de firmas.

-

Coordina externamente: contacta con los equipos de seguridad del proyecto, proveedores de billeteras y organizaciones de seguridad on-chain.

Si ya se han producido pérdidas, céntrate en "evitar más pérdidas" y no en "recuperarlo todo". En muchos casos, las pérdidas secundarias superan al incidente inicial.

Conclusión: la seguridad es un proceso continuo, no una configuración puntual

En momentos de mayor incidencia de ataques DeFi, el foco no debe ser el miedo, sino la construcción de procesos sólidos.

No necesitas ser ingeniero de seguridad, pero sí interiorizar estos pasos:

-

Segmentación de billeteras

-

Aprobaciones mínimas

-

Revocaciones periódicas

-

Decodificar antes de firmar

-

Tener un protocolo de emergencia

En el mundo on-chain, los permisos son activos. La manera en que los gestiones determinará si te mantienes a largo plazo.

Artículos relacionados

Jito vs Marinade: análisis comparativo de los protocolos de poner en staking de liquidez en Solana

Todo lo que necesitas saber sobre Blockchain

Descubre Las 7 Mejores Plataformas DeFi Staking En 2025

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo

Explicación detallada de Yala: Construyendo un Agregador de Rendimiento DeFi Modular con $YU Stablecoin como Medio