Cómo opera Pi Network

A diferencia de las cadenas tradicionales, que dependen de la competencia por potencia de hash y la inversión en hardware, este modelo responde a las barreras elevadas que suelen impedir la participación de usuarios comunes.

Analizar Pi Network desde la estructura del sistema, el mecanismo de consenso, la distribución de roles y la lógica de seguridad permite entender su funcionamiento y cómo se diferencia fundamentalmente de los enfoques blockchain convencionales.

Qué debes entender antes de examinar el mecanismo de Pi Network

Para comprender cómo Pi Network funciona, es clave reconocer que no fue diseñada para ser “totalmente descentralizada desde el inicio”.

La mayoría de las cadenas públicas priorizan el acceso sin permisos, la competencia por potencia de hash y la resistencia a la censura en su lanzamiento. Pi Network eligió una vía diferente: primero redujo las barreras de participación para crecer rápidamente su base de usuarios y luego fue introduciendo una estructura blockchain más completa. Así, su diseño refleja una estrategia de desarrollo por fases.

En este marco, algunos mecanismos iniciales favorecen la gestión coordinada sobre la autonomía total. Esto no invalida el objetivo de descentralización, sino que implica una compensación entre costes de lanzamiento, educación de usuarios y complejidad técnica.

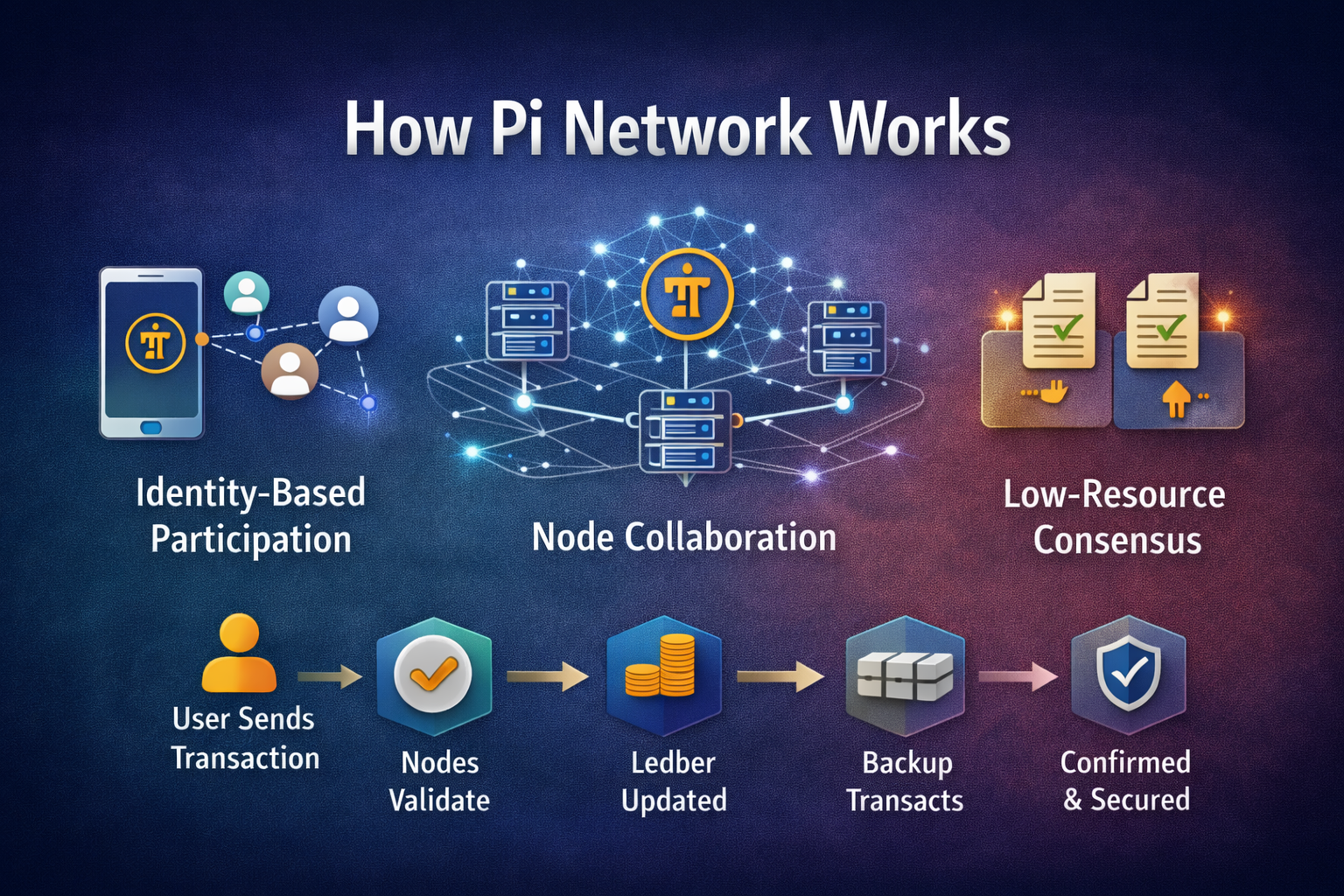

Marco operativo general y arquitectura de Pi Network

Desde el punto de vista arquitectónico, Pi Network no es una cadena de una sola capa, sino que opera mediante varias capas funcionales integradas.

Capa de interacción de usuario: Principalmente implementada a través de la aplicación móvil, gestiona la vinculación de identidad, el seguimiento de la participación y operaciones básicas. Su prioridad es la usabilidad y un umbral técnico bajo.

Capa de coordinación de red: Conecta usuarios, nodos y reglas del protocolo, asegurando que la participación se reconozca e integre en la lógica del sistema.

Blockchain y red de nodos: Se encarga de mantener el registro, confirmar transacciones y preservar la consistencia del estado.

Esta arquitectura por capas permite que Pi Network ejecute funciones clave antes de que la base de usuarios esté completamente madura, y deja margen para futuras evoluciones del sistema.

Cómo se establece el mecanismo de consenso de Pi Network

Pi Network utiliza el “Stellar Consensus Protocol (SCP)” como mecanismo de consenso. SCP, diseñado por el profesor de Stanford David Mazières, mejora la velocidad de procesamiento de transacciones y mantiene la seguridad. A diferencia de los mecanismos proof-of-work (PoW) o proof-of-stake (PoS) de Bitcoin o Ethereum, SCP permite a los nodos alcanzar consenso sin grandes recursos computacionales.

En Pi Network, SCP se implementa mediante la creación de “Círculos de Seguridad”, redes de confianza formadas por usuarios que añaden personas de confianza a su círculo. Estos círculos superpuestos constituyen la base de confianza de la red, garantizando la autenticidad y seguridad de las transacciones.

El consenso en Pi Network no depende del trabajo computacional, sino de la verificación de identidad, relaciones de confianza y colaboración entre nodos. El sistema destaca la unicidad de los participantes y el historial de comportamiento, usando redes de confianza para reducir el riesgo de ataques Sybil. Así, los operadores de nodos validan transacciones y mantienen el registro.

Este enfoque sustituye el “consumo de recursos” por “relaciones sociales y coherencia de comportamiento”, lo que reduce significativamente los costes energéticos.

Esto otorga ventajas a Pi Network en eficiencia energética y escalabilidad, pero exige mecanismos avanzados de verificación de identidad y gobernanza de nodos.

Cómo funciona el mecanismo de minería móvil de PI en el sistema

El proceso de minería de Pi Network difiere notablemente de la minería tradicional de criptomonedas. Los usuarios no necesitan hardware costoso ni consumir grandes cantidades de electricidad. La participación implica los siguientes pasos:

Registro diario: Cada 24 horas, los usuarios abren la app de Pi Network y pulsan el botón de minería para confirmar su actividad. Este proceso consume mínimos recursos y no descarga la batería del móvil.

Construcción de un Círculo de Seguridad: Tras ser Pioneer, el usuario puede convertirse en Contributor añadiendo amigos o familiares de confianza a su Círculo de Seguridad. Cada círculo debe tener entre tres y cinco miembros, lo que refuerza la seguridad de la red.

Invitación de nuevos usuarios: Como Ambassadors, los usuarios pueden compartir códigos de invitación para atraer nuevos participantes. Cuando un nuevo usuario se registra y empieza a minar, el invitador recibe recompensas adicionales.

Operativamente, este mecanismo actúa como “prueba de participación” en lugar de “prueba de seguridad” y es clave en la estrategia de arranque en frío de Pi Network.

Distribución de roles y colaboración en Pi Network

Pi Network se basa en la colaboración de distintos tipos de participantes, no en una única entidad controladora. En su ecosistema, los participantes se dividen en cuatro roles:

Pioneer: El rol básico. Los Pioneers usan su móvil para pulsar el botón de “minar” cada día, confirmando su actividad. Constituyen el grueso de los participantes y su implicación impacta directamente la emisión de tokens Pi.

Contributor: Tras ser Pioneer, el usuario puede ascender a Contributor construyendo un Círculo de Seguridad y añadiendo miembros de confianza, mejorando la seguridad de la red.

Ambassador: Los Ambassadors se dedican a promover Pi Network e invitar nuevos usuarios. Cuando alguien se une con su código de referencia y empieza a minar, el Ambassador recibe recompensas.

Node: Los Nodes ejecutan el software de nodo de Pi Network en sus ordenadores. Validan transacciones, mantienen la integridad de la blockchain y se coordinan con la app móvil.

Estos cuatro roles colaboran para apoyar y expandir el ecosistema de Pi Network. Esta división de responsabilidades permite la participación abierta y facilita la introducción gradual de capacidades especializadas para el mantenimiento a largo plazo.

Cómo se logra la confirmación de transacciones, mantenimiento del registro y seguridad de la red

En el procesamiento de transacciones, Pi Network depende de la colaboración entre nodos para validar transacciones y actualizar el registro.

Las transacciones deben ser confirmadas por los nodos antes de ser registradas, y la consistencia del registro se mantiene mediante reglas de consenso y comunicación entre nodos. La seguridad de la red depende más de la verificación de identidad, la distribución de nodos y la aplicación de reglas que de barreras computacionales.

Esta estructura es eficiente en recursos, pero requiere suficiente descentralización de nodos y una aplicación efectiva de reglas para mitigar riesgos de centralización.

Retos operativos de Pi Network

Desde el punto de vista estructural, los principales retos de Pi Network están en la gestión de sus fases de transición.

Con el crecimiento de la base de usuarios, el sistema debe reforzar la descentralización de nodos y mejorar la resistencia a ataques, ambos retos técnicos significativos.

Además, la transición de una gestión coordinada a una red plenamente autónoma exige mecanismos de gobernanza más robustos, actualizaciones de protocolo y estabilidad del consenso.

Estos retos no son exclusivos de Pi Network, sino comunes a redes cripto que siguen una estrategia de desarrollo “primero usuarios, implementación total en cadena después”.

Conclusión

El diseño operativo de Pi Network muestra un enfoque centrado en el usuario y una construcción gradual de funcionalidades blockchain.

Mediante arquitectura por capas, consenso no computacional e incentivos basados en el comportamiento, el sistema busca equilibrar barreras de entrada bajas y seguridad de red.

Comprender Pi Network desde una perspectiva estructural permite superar comparaciones simplistas y desarrollar una visión más racional sobre su posicionamiento y evolución.

Artículos relacionados

Cómo usar Raydium: guía para principiantes sobre trading y participación en liquidez

¿Cuáles son las características principales de Raydium? Explicación de los productos de trading y liquidez

Tokenómica de RENDER: suministro, incentivos y captura de valor

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo