Arbitrum gèle 72 millions $ d’actifs de hackers : exploration des limites de la décentralisation, regain de la gouvernance et restauration de la confiance au sein de la DeFi

I. Analyse de l’incident : de l’attaque cross-chain au gel on-chain

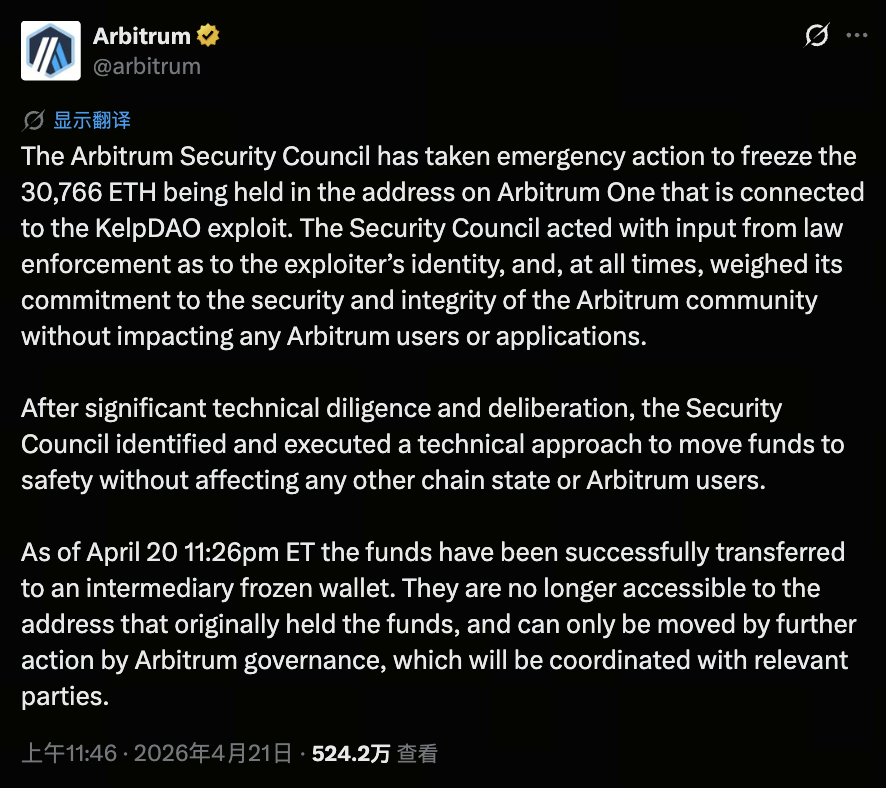

Source de l’image : Arbitrum Post

En avril 2026, le marché des crypto-actifs a été confronté à un nouvel incident majeur de sécurité aux conséquences systémiques. Kelp DAO a subi une faille critique lors d’opérations cross-chain, permettant à des attaquants d’exploiter une faiblesse dans le mécanisme de vérification cross-chain et de détourner près de 290 millions $ d’actifs. Après la compromission, les fonds ont rapidement circulé entre plusieurs blockchains et ont été injectés dans des protocoles de prêt pour servir de collatéral puis d’emprunt, Aave étant l’une des principales destinations.

Le mode opératoire de l’attaque reflète les schémas classiques d’exploitation de la composabilité DeFi : après la compromission de l’entrée cross-chain, les fonds ont été « blanchis » via des protocoles de liquidité, puis convertis en actifs plus liquides (comme l’ETH) grâce à des mécanismes de prêt. Cette séquence a non seulement élargi l’ampleur des pertes, mais aussi diffusé le risque à plusieurs niveaux de protocoles.

Un élément rare a néanmoins changé le cours de l’incident : une partie des fonds est restée sur le réseau Arbitrum pendant plusieurs jours sans être déplacée. Cette « fenêtre temporelle » a permis, pour la première fois, une intervention de la gouvernance on-chain. Finalement, le Security Council d’Arbitrum a exercé ses pouvoirs d’urgence pour transférer et geler environ 30 766 ETH (environ 71 à 72 millions $) depuis les adresses concernées. Il s’agit du premier cas dans l’histoire de la crypto où un réseau Layer 2 gèle de façon proactive des actifs on-chain.

II. Origine technique : pourquoi les bridges cross-chain restent des cibles majeures

Techniquement, l’événement ne relève pas d’une faille classique de Smart Contract, mais d’un effondrement du mécanisme de confiance cross-chain. L’infrastructure impliquait LayerZero, le point critique étant la remise en cause des hypothèses de sécurité au niveau de la vérification.

L’essence des systèmes cross-chain est de « transmettre une information fiable entre différentes chaînes », reposant généralement sur la structure suivante :

- Nœuds de vérification (DVN)

- Mécanismes de relais

- Processus de signature et de validation

Si l’un de ces maillons est compromis ou falsifié, « des actifs incorrects peuvent être libérés de façon légitime ». Dans ce cas, l’attaquant a exploité cette faille pour générer de faux messages et déplacer les actifs.

Dans le secteur, les bridges cross-chain sont depuis longtemps des points chauds pour les incidents de sécurité, pour trois raisons principales :

- Complexité de la confiance élevée : les opérations cross-chain nécessitent d’articuler différents modèles de sécurité, ce qui élargit la surface d’attaque

- Mécanismes de vérification centralisés : certaines solutions présentent des points de défaillance uniques ou des vulnérabilités sur le seuil de signature

- La composabilité amplifie le risque : une fois l’entrée cross-chain compromise, les fonds circulent rapidement vers des protocoles de prêt, DEX, etc., amplifiant l’impact

Il est donc évident que les bridges cross-chain restent la principale source de risque systémique dans la DeFi, bien au-delà des vulnérabilités de protocoles isolés.

III. Intervention de gouvernance : portée réelle du « God Mode » d’Arbitrum

L’intervention du Security Council d’Arbitrum fut l’aspect le plus débattu de l’incident. Le « God Mode » n’est pas une mesure temporaire, mais une composante structurelle du système.

Sa structure repose sur :

- 12 membres du Security Council

- Seuil d’exécution à 9 signatures sur 12

- Autorité issue d’une validation par la DAO

Ce mécanisme était conçu pour les mises à jour de protocole et les interventions d’urgence, mais n’avait jamais servi à modifier directement le statut des actifs des utilisateurs. Concrètement, l’opération a consisté à :

- Contourner la logique transactionnelle classique

- Transférer de force les actifs

- Verrouiller les fonds sur une adresse sous contrôle de la gouvernance

Il convient de rappeler que le gel ne signifie pas la liquidation. Selon les règles actuelles, l’allocation définitive de ces actifs requiert un vote de gouvernance, ce qui préserve un certain degré de légitimité procédurale pour la décentralisation.

Malgré cela, cette action a profondément modifié une perception centrale : les actifs on-chain ne sont plus absolument à l’abri d’une intervention.

IV. Conflit fondamental : décentralisation et sécurité, un antagonisme structurel ?

L’incident a rapidement polarisé l’industrie.

Les partisans estiment que, face à des hackers étatiques (attribués au Lazarus Group nord-coréen), l’inaction aurait exposé le secteur à un risque systémique bien plus grave. Dans ce contexte, une intervention ciblée apparaît comme un « mal nécessaire ».

Les opposants soutiennent qu’une fois la possibilité de geler proactivement des actifs on-chain instaurée, cela implique :

- L’« immutabilité » n’est plus garantie

- Les actifs utilisateurs sont exposés au risque d’intervention

- La porte s’ouvre à de futurs abus ou excès réglementaires

Au fond, le débat porte sur une question essentielle : la décentralisation vise-t-elle l’« immutabilité », ou simplement la « difficulté de modification » ?

En réalité, l’immuabilité absolue avait déjà été remise en cause dans le passé, notamment lors du hard fork d’Ethereum après The DAO Hack. Cet incident ne constitue pas une première, mais fait passer cette capacité d’« action de consensus extrême » à des « mécanismes de gouvernance opérationnels ».

V. Migration de la confiance : du code à la gouvernance

L’impact le plus profond de l’incident concerne l’évolution du modèle de confiance.

La DeFi traditionnelle repose sur le principe « Code is Law », où les règles sont définies exclusivement par le code, sans intervention humaine possible. Mais avec la complexification des systèmes, ce modèle évolue.

La nouvelle structure de confiance s’articule ainsi :

- Couche code : exécution et contraintes

- Couche gouvernance : gestion des exceptions et filet de sécurité

- Couche marché : contrainte ultime par le retour des prix

En d’autres termes, la confiance passe du « tout-code » à la « crédibilité de la gouvernance ». Les utilisateurs doivent désormais évaluer non seulement la sécurité des Smart Contracts, mais aussi :

- La transparence des structures de gouvernance

- L’équilibre des pouvoirs

- La clarté des mécanismes d’intervention

La DeFi se rapproche progressivement de la finance traditionnelle, avec un cadre hybride règles + exceptions + pouvoir discrétionnaire.

VI. Réaction du marché : revalorisation de la liquidité et du risque

Après l’incident, le marché a réagi promptement et de façon mesurable. L’écosystème DeFi a connu une contraction marquée de la liquidité, les capitaux quittant les protocoles les plus risqués et les taux d’emprunt fluctuant fortement.

Parmi les faits marquants :

- Hausse rapide des taux d’emprunt pour certains stablecoins

- Réévaluation des ratios de collatéralisation pour les actifs risqués

- Plusieurs protocoles ont suspendu ou ajusté les paramètres des actifs concernés

Plus fondamentalement, cet événement a déclenché une revalorisation des « capacités de sécurité et de gouvernance on-chain ». Le marché distingue désormais :

- Les systèmes sans capacité d’intervention mais à risque élevé

- Les systèmes avec capacité d’intervention mais exposés au risque de gouvernance

Cette différenciation structurera durablement les flux de capitaux.

VII. Trois trajectoires d’évolution pour la DeFi

Trois scénarios de développement se dessinent :

- Renforcement de la gouvernance (le plus probable)

- Davantage de protocoles dotés de pouvoirs d’urgence

- Gouvernance multisig/DAO généralisée

- La sécurité prime sur la décentralisation pure

- Fragmentation de l’écosystème

- Certains systèmes privilégient l’immutabilité absolue

- D’autres mettent l’accent sur la sécurité et la contrôlabilité

- Les utilisateurs choisissent selon leur profil de risque

- Intégration réglementaire

- La régulation externe influence progressivement la gouvernance on-chain

- Les mécanismes de gel deviennent institutionnalisés

- Le champ de la décentralisation se réduit davantage

Ces trajectoires ne sont pas exclusives et peuvent coexister selon les écosystèmes.

VIII. Conclusion : la blockchain s’oriente vers une « intervention limitée »

Le gel de 72 millions $ sur Arbitrum n’est pas un simple incident de sécurité, mais un signal structurel. Il démontre que :

- La blockchain n’est pas absolument immuable

- Les mécanismes de gouvernance deviennent une infrastructure centrale

- Le marché réévalue l’équilibre « sécurité vs décentralisation »

Plus largement, cet événement illustre une tendance de fond : la DeFi évolue d’un système piloté par le code vers un système piloté par la gouvernance.

La crédibilité du système reposera non seulement sur la technologie, mais aussi sur l’équilibre dynamique entre structure de gouvernance, limites de l’autorité et retour du marché.

La vraie question n’est plus « Les actifs peuvent-ils être gelés ? » mais :

- Les conditions de gel sont-elles clairement définies ?

- L’autorité est-elle vérifiable ?

- Le marché dispose-t-il d’un droit de veto ultime ?

Les réponses à ces questions détermineront si la DeFi peut passer du stade expérimental à la maturité.

Articles Connexes

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano

Analyse de la Tokenomics de Morpho : cas d'utilisation de MORPHO, distribution et proposition de valeur

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi