La hausse des incidents de sécurité DeFi : guide pratique 2026 à l’intention des utilisateurs pour le contrôle du risque du portefeuille et de l’approbation

Revue annuelle des incidents de sécurité : les surfaces d’attaque évoluent, passant des « vulnérabilités de code » aux « permissions et à l’infrastructure »

Depuis 2026, les incidents de sécurité publics démontrent que les risques ne se limitent plus à des bugs isolés dans les Smart Contracts. Les menaces émergent désormais simultanément dans la logique des protocoles, les oracles, les passerelles frontend, la vérification Cross-chain et les Approbations utilisateur.

L’incident Drift, très discuté cette année, illustre bien cette évolution : l’attention du marché s’est portée non seulement sur l’ampleur des pertes, mais surtout sur la fragilité des permissions de gouvernance et de la connectivité des oracles en conditions extrêmes.

Des cas comme Rhea Finance ont mis en lumière le danger réel de la manipulation des Pools de liquidité et des mécanismes de tarification, tandis que la faille frontend de CoW Swap rappelle qu’un point d’entrée compromis peut provoquer d’importantes pertes, même si les Smart Contracts sous-jacents sont robustes.

En résumé, les événements de sécurité de cette année signalent un changement majeur : les attaquants délaissent la force brute du code pour exploiter les paramètres de permission, les points d’entrée et les habitudes de signature des utilisateurs afin de déplacer des actifs. Pour les investisseurs particuliers, la gestion des risques doit évoluer : il ne suffit plus de vérifier les audits de projet, il faut adopter une approche en quatre volets : audit + Approbation + point d’entrée + réponse d’urgence.

Principales leçons des incidents majeurs depuis 2026

Les cas publics de cette année mettent en évidence au moins quatre catégories de risques à prendre au sérieux :

-

Risques liés aux protocoles et aux oracles : plusieurs protocoles DeFi ont signalé des exploits dans les Pools de liquidité ou les oracles, soulignant que les « sources de prix et limites de paramètres » restent des Zones à haut risque.

-

Risques frontend et domaine : CoW Swap, par exemple, a divulgué des incidents de sécurité frontend/site web — ces attaques ciblent en priorité les points d’entrée utilisateur, plutôt que les Smart Contracts.

-

Risques de vérification Cross-chain et de validation des messages : dans les scénarios Cross-chain, toute faille dans le chemin de validation peut entraîner des conséquences exponentielles.

-

Phishing d’Approbation à grande échelle : cette année, le « phishing d’Approbation » est devenu une cible majeure pour les autorités, avec des rapports publics de victimes dans plusieurs pays — preuve d’attaques industrialisées.

La conclusion pour les utilisateurs : le risque le plus courant n’est pas « le piratage de votre Clé privée », mais « accorder soi-même des permissions exécutables aux attaquants ».

Le véritable facteur de risque : la perte de contrôle des permissions, pas une simple erreur utilisateur

Dans la plupart des pertes réelles, la cause n’est pas une vulnérabilité technique complexe, mais des erreurs quotidiennes comme :

-

Utiliser un seul Portefeuille pour le stockage d’actifs, les transactions fréquentes et les tests d’airdrop sur le long terme.

-

Maintenir une Approbation illimitée sur des Smart Contracts inconnus.

-

Confondre la déconnexion d’un site web avec la révocation d’Approbation.

-

Confirmer des signatures sans comprendre leur contenu.

-

Cliquer sur des liens d’événements officiels directement depuis les réseaux sociaux.

Les Portefeuilles matériels sont indispensables, mais ne remplacent pas une gestion rigoureuse des Approbations. De nombreux vols ne nécessitent pas le vol d’une Clé privée — une seule signature d’Approbation à haut niveau suffit.

Framework de contrôle des risques du Portefeuille : segmenter, puis minimiser les Approbations

Considérez les Portefeuilles comme un système de comptes, pas comme une simple adresse.

Divisez-les au minimum en trois niveaux :

-

Portefeuille froid (aucune interaction) : pour le stockage d’actifs à long terme ; utilisé uniquement pour les dépôts et retraits, jamais connecté à des DApps inconnues.

-

Portefeuille de trading (risque moyen) : pour les protocoles mainstream et le trading courant ; imposez des limites strictes sur les actifs.

-

Portefeuille expérimental (risque élevé) : pour les airdrops, tests de nouveaux protocoles ou interactions avec des liens inconnus ; appliquez des plafonds stricts sur les montants.

Ajoutez deux règles strictes :

-

Fixer un budget de risque par Portefeuille, par exemple : « le Portefeuille expérimental ne doit pas dépasser 2 %–5 % des Actifs totaux ».

-

Pour tout nouveau protocole, commencez toujours par de petites transactions test — ne donnez jamais une Approbation complète dès le départ.

L’objectif : même en cas de problème, les pertes restent dans une plage contrôlable.

Framework de contrôle des risques d’Approbation : passer du « clic pour confirmer » à la « conscience des permissions »

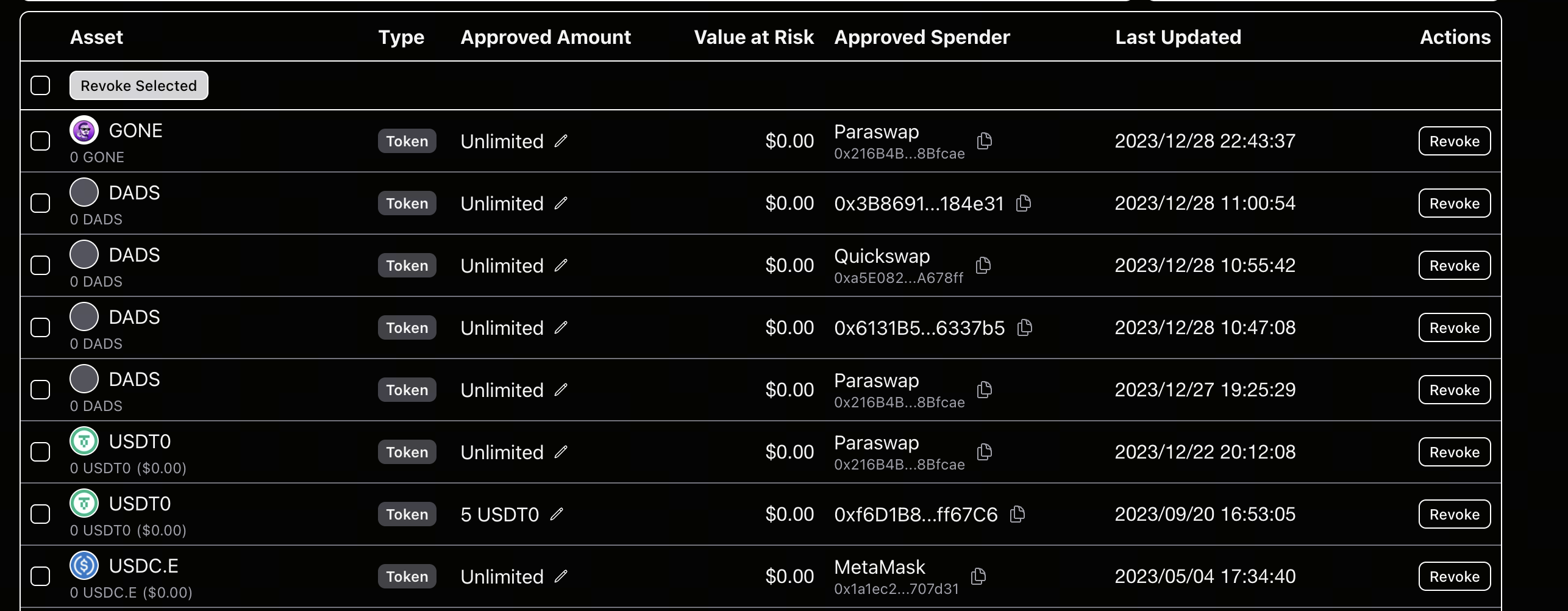

Source de l’image : page Revoke.cash

Ce qui manque à la plupart des utilisateurs, ce n’est pas les outils, mais un processus clair. Voici un workflow pratique « avant, pendant et après Approbation » :

Avant l’Approbation (pré-vérification)

-

Accédez uniquement via le domaine principal officiel — jamais par des sections de commentaires ou des liens en messages privés.

-

Vérifiez si la page demande des permissions anormales, telles qu’Approbation illimitée ou signature d’urgence.

-

Pour les nouveaux protocoles, consultez les rapports d’audit et les retours de la communauté avant d’accorder une Approbation.

Pendant l’Approbation (vérification de la signature)

-

Vérifiez que l’adresse d’Approbation correspond à la source officielle.

-

Préférez toujours les Approbations limitées — ne choisissez jamais par défaut l’Approbation illimitée.

-

Soyez attentif aux signatures telles que

Permit,SetApprovalForAlletincreaseAllowance. -

Si vous ne comprenez pas le contenu de la signature, annulez — ne signez jamais à l’aveugle.

Après l’Approbation (post-vérification)

-

Passez en revue régulièrement votre liste d’Approbations — au moins une fois par semaine.

-

Révoquez immédiatement les Approbations pour les protocoles inutilisés.

-

Après une interaction à risque élevé, vérifiez à nouveau dans les 24 heures.

Outils recommandés :

Checklist de sécurité quotidienne

Adoptez cette checklist opérationnelle :

-

Appareil : gardez systèmes et navigateurs à jour ; désactivez les plugins inconnus.

-

Réseau : évitez d’effectuer des opérations de signature de valeur élevée sur des Wi-Fi publics.

-

Compte : activez la 2FA sur tous les comptes d’échange et Email ; ne réutilisez jamais de mots de passe.

-

Portefeuille : utilisez des Portefeuilles segmentés et appliquez des limites de risque.

-

Approbation : nettoyez les Approbations inutilisées chaque semaine ; effectuez un audit complet chaque mois.

-

Comportement : considérez toute signature urgente ou récupération à durée limitée comme un scénario à risque élevé par défaut.

Pour les utilisateurs à haute fréquence, ajoutez deux étapes :

-

Maintenez une liste blanche d’adresses de Smart Contracts officiels pour les protocoles courants.

-

Pour les transferts importants, ajoutez un délai de seconde confirmation pour éviter les erreurs impulsives.

SOP d’urgence en 24 heures en cas de vol ou de mauvaise Approbation

Si vous suspectez un problème, ne vous blâmez pas — appliquez immédiatement ce protocole :

-

Arrêtez toute interaction : déconnectez-vous des sites web et suspendez toute nouvelle signature.

-

Transférez rapidement les actifs non affectés vers un Portefeuille froid ou une nouvelle adresse.

-

Révoquez les Approbations critiques : priorisez la révocation des Approbations à haut niveau pour les Tokens de grande valeur.

-

Analysez les points d’entrée : examinez les liens récents, plugins de navigateur et anomalies sur l’appareil.

-

Préservez les preuves : sauvegardez les Hash de transaction, adresses suspectes et captures d’écran des enregistrements de signature.

-

Coordonnez en externe : contactez les équipes sécurité des projets, les fournisseurs de Portefeuille et les organisations de sécurité on-chain.

Si des pertes ont déjà eu lieu, il faut passer de l’objectif « tout récupérer » à « éviter des pertes supplémentaires ». Dans de nombreux cas, les pertes secondaires dépassent l’incident initial.

Conclusion : la sécurité est un processus continu, et non un réglage ponctuel

En période d’incidents de sécurité DeFi accrus, les utilisateurs doivent privilégier la mise en place de processus robustes plutôt que la peur.

Il n’est pas nécessaire de devenir ingénieur sécurité, mais il faut rendre ces étapes automatiques :

-

Segmentation des Portefeuilles

-

Approbation minimale

-

Révocation régulière

-

Décodage avant signature

-

SOP en cas d’incident

On-chain, les permissions sont des actifs. La manière dont vous gérez ces permissions détermine votre capacité à rester dans le jeu sur le long terme.

Articles Connexes

Guide de prévention des arnaques Airdrop

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme