DeFiセキュリティインシデントの増加:2026年実践ガイド ユーザーのためのウォレットと承認リスクコントロール

年次セキュリティインシデントレビュー:「コードの脆弱性」から「権限・インフラ」への攻撃面シフト

2026年以降に公表されたセキュリティインシデントは、リスクがもはやスマートコントラクトの単発的なバグに限定されていないことを示しています。現在では、プロトコルロジック、オラクル、フロントエンドゲートウェイ、クロスチェーン検証、ユーザー承認など、複数のレイヤーで同時に脅威が発生しています。

今年話題となったDriftインシデントでは、市場の注目が損失規模だけでなく、極限状態におけるガバナンス権限やオラクル接続の脆弱性にも集まっています。

Rhea Financeのような事例では、流動性プールや価格決定メカニズムの操作という現実的かつ差し迫ったリスクが明らかとなりました。また、CoW Swapのフロントエンド侵害は、基盤のコントラクトが堅牢でも入口が突破されれば甚大な損失につながることを強く示しています。

まとめると、今年のセキュリティ事例は、攻撃者がコードの脆弱性を力任せに突くのではなく、権限設定や入口、ユーザー署名の習慣を悪用して資産を動かしていることを示しています。個人投資家は、リスク管理を単なるプロジェクト監査の確認から、「監査+承認+入口+緊急対応」の4本柱へ進化させるべきです。

2026年以降の主なインシデントから得た重要な教訓

今年公表された事例から、個人投資家が特に重視すべきリスクカテゴリは少なくとも4つあります。

- プロトコル・オラクルリスク:複数のDeFiプロトコルで流動性プールやオラクルの脆弱性が報告されており、「価格ソースやパラメータの範囲」は依然として高リスクゾーンです。

- フロントエンド・ドメインリスク:CoW Swapなどはフロントエンド/ウェブサイトのセキュリティインシデントを公表しており、これらの攻撃は契約よりも先にユーザーの入口を狙う傾向があります。

- クロスチェーン検証・メッセージバリデーションリスク:クロスチェーン環境では、検証経路のわずかな隙間が甚大な結果を引き起こします。

- 大規模な承認フィッシング:今年は「承認フィッシング」が法執行機関の主要ターゲットとなり、複数国で被害が報告されています。これは攻撃が産業化している明確な証拠です。

ユーザーへの直接的な教訓は、「ハッカーによる秘密鍵の突破」ではなく、「ユーザー自身が攻撃者に実行権限を与えてしまう」ことが最も一般的なリスクであるという点です。

真のハイリスク要因:ユーザーのミスではなく、権限コントロールの喪失

実際の損失の多くは、複雑な技術的脆弱性ではなく、日常的な以下のミスが原因です。

- 1つのウォレットで「資産保管+高頻度取引+AirDropテスト」を長期間行う

- 不明なコントラクトに無制限承認を残す

- 「ウェブサイトの接続解除」と「承認の取り消し」を混同する

- 署名内容を理解せずに確認する

- SNSから「公式イベントリンク」を直接クリックする

ハードウェアウォレットは必須ですが、正しい承認管理の代替にはなりません。多くの盗難は秘密鍵の窃取を必要とせず、高権限の承認署名1つで実行されます。

ウォレットリスクコントロールフレームワーク:まず階層化し、承認を最小化

ウォレットは単なるアドレスではなく、「アカウントシステム」として管理してください。

最低でもウォレットを3つの階層に分けて運用します。

- コールドウォレット(非接続):長期資産保管用。入金・出金時のみ使用し、不明なDAppには絶対に接続しません。

- トレーディングウォレット(中リスク):主流プロトコルや日常取引用。資産上限を厳格に設定します。

- 実験用ウォレット(高リスク):AirDrop、新規プロトコルテスト、不明リンク用。数量上限を厳格に設けます。

さらに2つの厳格なルールを追加します。

- 各ウォレットにリスク予算を設定(例:「実験用ウォレットは総資産の2〜5%を超えない」)

- 新規プロトコルでは必ず少額テストから開始し、最初からフル承認は絶対に与えない

この階層化の目的は、万が一問題が発生しても損失をコントロール可能な範囲に抑えることです。

承認リスクコントロールフレームワーク:「クリックで確認」から「権限意識」へ

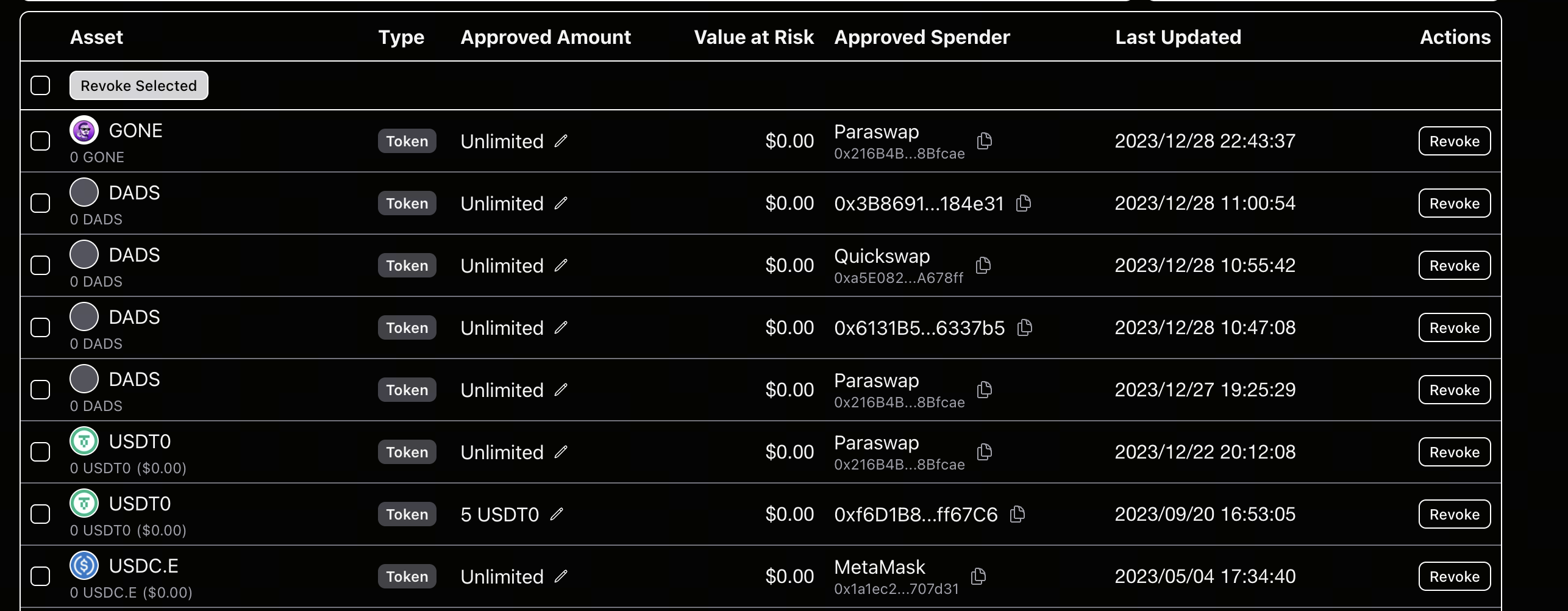

画像出典:Revoke.cashページ

多くのユーザーに不足しているのはツールではなく、明確なプロセスです。実践的な「承認前・承認中・承認後」のワークフローは以下の通りです。

承認前(事前チェック)

- 公式のメインドメインからのみアクセスし、コメント欄やプライベートメッセージのリンクは絶対に利用しない

- 「無制限承認」や「緊急署名」など、異常な権限リクエストがないか確認する

- 新規プロトコルの場合は、承認前に監査レポートやコミュニティの評価を確認する

承認中(署名チェック)

- 承認アドレスが公式ソースと一致しているか確認する

- 常に限定的な承認を優先し、無制限はデフォルトにしない

Permit、SetApprovalForAll、increaseAllowanceなどの署名に注意する- 署名内容が理解できない場合はキャンセルし、ブラインド署名は絶対に行わない

承認後(事後チェック)

- 承認リストは定期的に確認し、最低でも週1回は見直す

- 使わないプロトコルの承認は即時取り消す

- 高リスクな操作後は24時間以内に再確認する

推奨ツール:

実践的な日次セキュリティチェックリスト

以下の実践的なチェックリストを活用してください。

- デバイス:システムやブラウザは常に最新に保ち、不明なプラグインは無効化

- ネットワーク:公衆Wi-Fi上で高額署名操作は行わない

- アカウント:全取引所・メールアカウントで2FAを有効化し、パスワードの使い回しはしない

- ウォレット:階層化したウォレット運用とリスク上限の厳守

- 承認:使わない承認は週1回整理、月1回は全体見直し

- 行動:あらゆる「緊急署名」や「期間限定クレーム」はデフォルトで高警戒

高頻度ユーザーはさらに2つ追加してください。

- よく使うプロトコルの公式コントラクトアドレスのホワイトリストを維持

- 大口送金時は「2段階確認遅延」を設け、衝動的なミスを防ぐ

盗難・誤承認時の24時間緊急SOP

異常を感じたら自分を責めず、直ちに以下のプロトコルを実行してください。

- すべての操作を停止:ウェブサイトから切断し、新たな署名を一時中断

- 影響を受けていない資産を速やかにコールドウォレットまたは新アドレスへ移動

- 重要な承認の取り消し:高額トークンの高権限承認を最優先で取り消す

- 入口の調査:直近のリンク、ブラウザプラグイン、デバイス異常を確認

- 証拠の保存:トランザクションハッシュ、不審アドレス、署名記録のスクリーンショット等を保存

- 外部連携:プロジェクトのセキュリティチーム、ウォレット提供者、オンチェーンセキュリティ団体に連絡

すでに損失が発生している場合、「全額回復」ではなく「二次被害の防止」を最優先に切り替えてください。多くの場合、二次損失の方が初期被害を上回ります。

結論:セキュリティは一度きりの設定ではなく、継続的なプロセス

DeFiセキュリティインシデントが多発する時期には、「恐怖」にとらわれるのではなく、堅牢なプロセスの構築に注力すべきです。

セキュリティエンジニアになる必要はありませんが、以下のステップを習慣化してください。

- ウォレットの階層化

- 承認の最小化

- 定期的な承認取り消し

- 署名前の内容確認

- インシデント時のSOP整備

オンチェーンでは、権限自体が資産です。その権限管理の巧拙が、長期的に生き残れるかどうかを左右します。

関連記事

Falcon FinanceとEthena:合成ステーブルコイン市場の徹底比較

Falcon Financeトークノミクス:FFバリューキャプチャの解説

Plasma(XPL)トークノミクス分析:供給、分配、価値捕捉

ステーブルコインとは何ですか?

ブロックチェーンについて知っておくべきことすべて