わずか0.1ドル未満のオンチェーン取引で、数万ドルのマーケットメイキング注文を瞬時にPolymarketの注文簿から消し去ることができる。これは理論的な推論ではなく、現実に起きている事象だ。2026年2月、あるユーザーがソーシャルメディア上で、Polymarketのマーケットメイカーを狙った新たな攻撃手法を公開した。ブロガーのBuBBliKはこれを「エレガントで残酷(elegant & brutal)」と表現している。攻撃者はPolygonネットワーク上で0.1ドル未満のガス代を支払うだけで、約50秒以内に攻撃サイクルを完了できる。一方、被害を受けるのは、注文簿に白金白銀の買い注文や売り注文を出しているマーケットメイカーや自動取引ロボットであり、注文の強制的な削除、ポジションの露出、さらには直接的な損失といった複合的な打撃を受ける。PANewsは、コミュニティによってマークされた攻撃者のアドレスを調査したところ、そのアカウントは2026年2月に登録され、わずか7つの市場取引に参加しただけで、既に16,427ドルの総利益を記録しており、その利益の大部分は1日以内に獲得されていることが判明した。時価総額90億ドルに達する予測市場のリーダーの流動性基盤が、数セントのコストで揺るがされる背後には、単なる技術的な脆弱性以上の問題が潜んでいる。本稿では、この攻撃の技術的仕組み、経済的論理、そして予測市場業界への潜在的な影響について詳しく解説する。攻撃の仕組み:時間差を利用した正確なハンティング---------------------この攻撃を理解するには、まずPolymarketの取引フローを把握する必要がある。多くのDEXと異なり、Polymarketは中心化取引所に近いユーザー体験を追求し、「オフチェーンのマッチング+オンチェーンの決済」というハイブリッド構造を採用している。ユーザーの注文やマッチングは瞬時にオフチェーン上で完了し、最終的な資金の決済だけがPolygonチェーンに送信される。この設計により、ユーザーはガス無料の注文や秒単位の取引を享受できる一方、オフチェーンとオンチェーンの間に数秒から十数秒の「時間差」が生まれる。そして、攻撃者はこの時間差を狙っている。攻撃のロジックは非常に単純だ。攻撃者はまずAPIを通じて通常の買い注文または売り注文を出す。このとき、オフチェーンのシステムは署名と残高の検証を問題なく通過し、注文は他のマーケットメイカーの注文とマッチングされる。しかしほぼ同時に、攻撃者はオンチェーン上で高ガス費のUSDC送金を行い、ウォレット内の資金をすべて引き出す。この「資金吸い取り」取引は、プラットフォームのリレーサーバーのデフォルト設定よりもはるかに高いガス代を支払うため、ネットワークに先に確認される。リレーサーバーがその後、マッチング結果をオンチェーンに提出する頃には、攻撃者のウォレットは空になっており、残高不足で取引は失敗しロールバックされる。もしこれだけで終われば、リレーサーバーのガス代を少し浪費しただけだ。しかし、実際に致命的なのは次の段階だ。取引がオンチェーン上で失敗しても、Polymarketのオフチェーンシステムは、今回の失敗したマッチングに関与した無辜のマーケットメイカーの注文を強制的に注文簿から削除する。つまり、攻撃者は一つの失敗確定の取引を使って、他者が真金白銀を掛けて出した買い売り注文を「一撃で消し去る」ことができる。例えるなら、オークションで高らかに入札し、ハンマーが落ちた瞬間に「お金がない」と言い出すが、オークション会場は他の正規の入札者の入札番号をすべて没収し、その結果、落札が成立しなくなる、という状況に似ている。注目すべきは、コミュニティがこの攻撃の「アップグレード版」も発見したことだ。これを「Ghost Fills」(幽霊成交)と呼ぶ。攻撃者はもはやチェーン外の送金を先回りして行う必要はなく、注文がオフチェーンでマッチングされた後、オンチェーンの決済前に、コントラクトの「一括キャンセル」機能を呼び出し、自分の注文を瞬時に無効化する。さらに巧妙な点は、攻撃者は複数の市場に同時に注文を出し、価格動向を観察した上で有利な注文だけを正常に成立させ、不利な注文はこの方法でキャンセルし、「負けない無料のオプション」を作り出すことも可能だ。攻撃の「経済学」:数セントのコストで1.6万ドルの利益------------------------マーケットメイカーの注文を直接的に消すだけでなく、このオフチェーンとオンチェーンの状態不一致は、自動取引ロボットの狩りにも利用されている。GoPlusセキュリティチームの監視によると、影響を受けたロボットにはNegrisk、ClawdBots、MoltBotなどが含まれる。攻撃者は他者の注文を消し、「幽霊成交」を作り出すが、これ自体は直接的な利益を生まない。では、実際に資金はどのようにして稼がれるのか?PANewsの調査によると、攻撃者の利益獲得ルートは主に二つある。一つは「清場後の寡占マーケットメイキング」だ。通常、人気の予測市場の注文簿には複数のマーケットメイカーが競合し、買いと売りの最良価格差は狭いことが多い。例えば、買い注文が49セント、売り注文が51セントといった具合だ。マーケットメイカーは2セントのスプレッドで微益を稼ぐ。攻撃者は繰り返し「失敗確定の取引」を仕掛け、競合する注文をすべて排除する。すると、注文簿は空白になり、攻撃者は自分のアカウントで買いと売りの注文を出すが、スプレッドは大きく広がる。例えば、買い注文が40セント、売り注文が60セントとなる。取引を必要とする他のユーザーは、より良い価格がなくなるため、この広いスプレッドを受け入れざるを得ず、攻撃者はこの20セントの「寡占スプレッド」で利益を得る。このサイクルは「清場→寡占→利益→再清場」と繰り返される。もう一つの直接的な利益獲得手法は、「ヘッジロボットの狩り」だ。具体例を挙げると、ある市場で「Yes」の価格が50セントの場合、攻撃者はAPIを通じて1万ドルの「Yes」買い注文を出す。オフチェーンのシステムがマッチングを確認すると、APIはすぐにロボットに「2万株のYesを売った」と通知する。ロボットはリスクヘッジのため、すぐに別の関連市場で2万株の「No」を買い、利益を確定させる。しかし、その直後に、攻撃者はオンチェーン上でその1万ドルの買い注文を失敗させ、ロボットは実際には何も売っていなかったことになる。これにより、ロボットは空売りのポジションを持たず、ヘッジが外れた状態となる。攻撃者はその後、市場で実際に取引を行い、ヘッジの失われたポジションを売り抜き、利益を得るか、市場価格の偏移からアービトラージを行う。コスト面では、Polygonネットワーク上での1回の攻撃サイクルにかかるガス代は0.1ドル未満で、約50秒かかるため、理論上は1時間に72回程度の攻撃が可能だ。ある攻撃者は「二つのウォレットを交互に操作する」システムを構築し、自動化された高頻度攻撃を実現している。オンチェーンにはすでに数百件の失敗取引が記録されている。利益面では、コミュニティにマークされた攻撃者のアドレスは、2026年2月に新規登録され、わずか7つの市場に参加しただけで、16,427ドルの総利益を達成している。最大の一撃は4,415ドルの利益をもたらし、短時間のうちに1.6万ドル超の利益を動かしている。これは、総ガスコストが10ドル未満の範囲でありながら、だ。被害を受けたマーケットメイカーにとっては、損失の金額はさらに把握しづらい。Redditのコミュニティでは、BTCの5分間市場ロボットを運用するトレーダーが「数千ドルの損失」と語るほか、頻繁な注文削除による機会損失やマーケット戦略の調整コストも深刻だ。さらに深刻なのは、この脆弱性がPolymarketの根底にある設計の問題であり、短期間で修正は困難だという点だ。この攻撃手法が公開されることで、類似の攻撃がより一般化し、Polymarketの流動性の脆弱性をさらに悪化させる恐れがある。コミュニティの自助、警告とプラットフォームの沈黙-------------現時点で、Polymarketの公式はこの注文攻撃に関する詳細な声明や修正策を発表していない。ソーシャルメディア上では、数ヶ月前にこのバグが何度も報告されていたにもかかわらず、放置されてきたとの指摘もある。過去にPolymarketは、「ガバナンス攻撃」(UMAのオラクル投票操作)に対しても、返金を拒否する対応を取った経緯がある。公式の対応がない中、コミュニティは自ら対策を模索している。ある開発者は、「Nonce Guard」というオープンソースの監視ツールを作成し、Polygonチェーン上の注文キャンセル操作をリアルタイムで監視、攻撃者のアドレスをブラックリスト化し、取引ロボットに警告を出す仕組みを構築した。ただし、これはあくまで監視強化の暫定的な対策であり、根本的な解決にはならない。他のアービトラージ手法と比べて、この攻撃手法がもたらす潜在的な影響はより深刻かもしれない。マーケットメイカーにとっては、苦労して築いた注文が予告なく一括削除され、戦略の安定性や予測可能性が失われる。これにより、Polymarket上での流動性提供意欲が著しく低下する可能性がある。自動取引ロボットを運用するユーザーにとっては、APIからの取引シグナルの信頼性が失われ、一般ユーザーは瞬間的に流動性が消失することで大きな損失を被るリスクが高まる。そして、Polymarketプラットフォーム自体にとっては、マーケットメイカーが注文を出さなくなり、ロボットによるヘッジも困難となることで、注文簿の深さが著しく低下し、この悪循環がさらに加速することになる。

不到1毛钱击溃百万流动性,订单攻击或掏空Polymarket的流动性根基

わずか0.1ドル未満のオンチェーン取引で、数万ドルのマーケットメイキング注文を瞬時にPolymarketの注文簿から消し去ることができる。これは理論的な推論ではなく、現実に起きている事象だ。

2026年2月、あるユーザーがソーシャルメディア上で、Polymarketのマーケットメイカーを狙った新たな攻撃手法を公開した。ブロガーのBuBBliKはこれを「エレガントで残酷(elegant & brutal)」と表現している。攻撃者はPolygonネットワーク上で0.1ドル未満のガス代を支払うだけで、約50秒以内に攻撃サイクルを完了できる。一方、被害を受けるのは、注文簿に白金白銀の買い注文や売り注文を出しているマーケットメイカーや自動取引ロボットであり、注文の強制的な削除、ポジションの露出、さらには直接的な損失といった複合的な打撃を受ける。

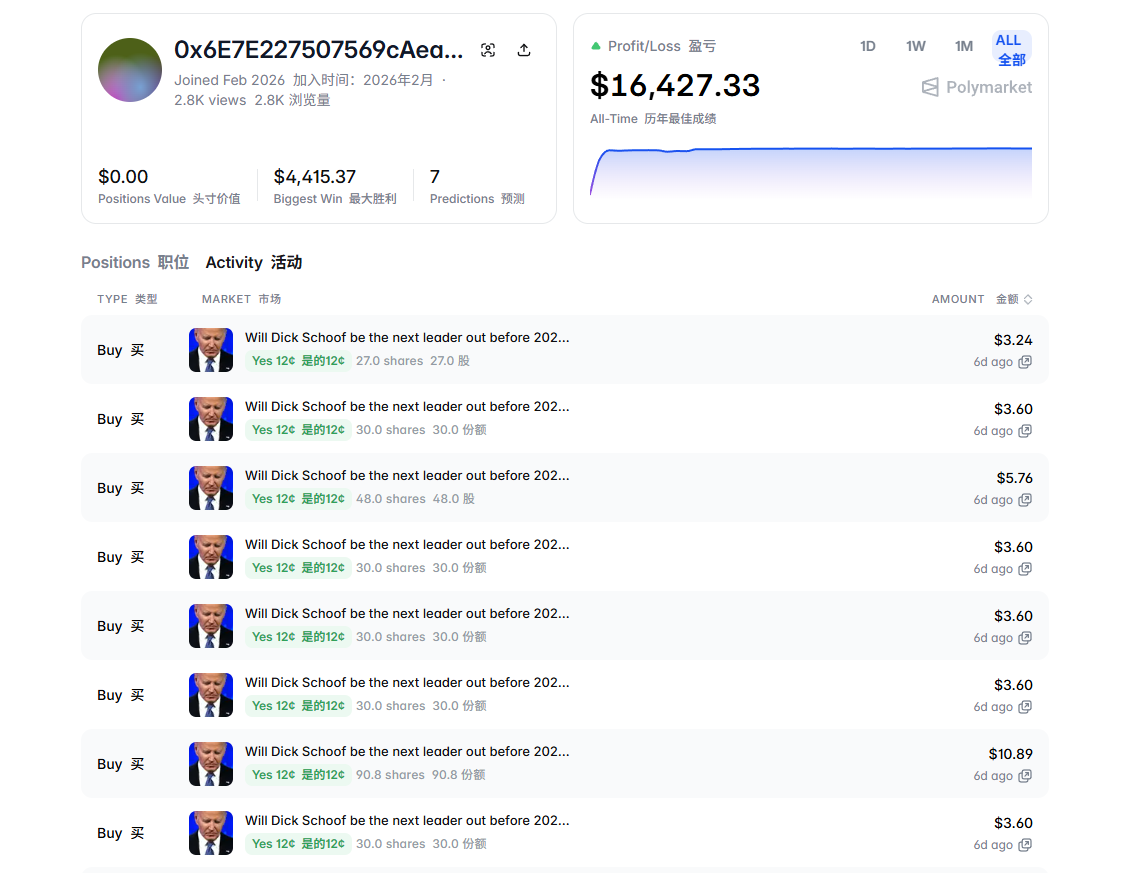

PANewsは、コミュニティによってマークされた攻撃者のアドレスを調査したところ、そのアカウントは2026年2月に登録され、わずか7つの市場取引に参加しただけで、既に16,427ドルの総利益を記録しており、その利益の大部分は1日以内に獲得されていることが判明した。時価総額90億ドルに達する予測市場のリーダーの流動性基盤が、数セントのコストで揺るがされる背後には、単なる技術的な脆弱性以上の問題が潜んでいる。

本稿では、この攻撃の技術的仕組み、経済的論理、そして予測市場業界への潜在的な影響について詳しく解説する。

攻撃の仕組み:時間差を利用した正確なハンティング

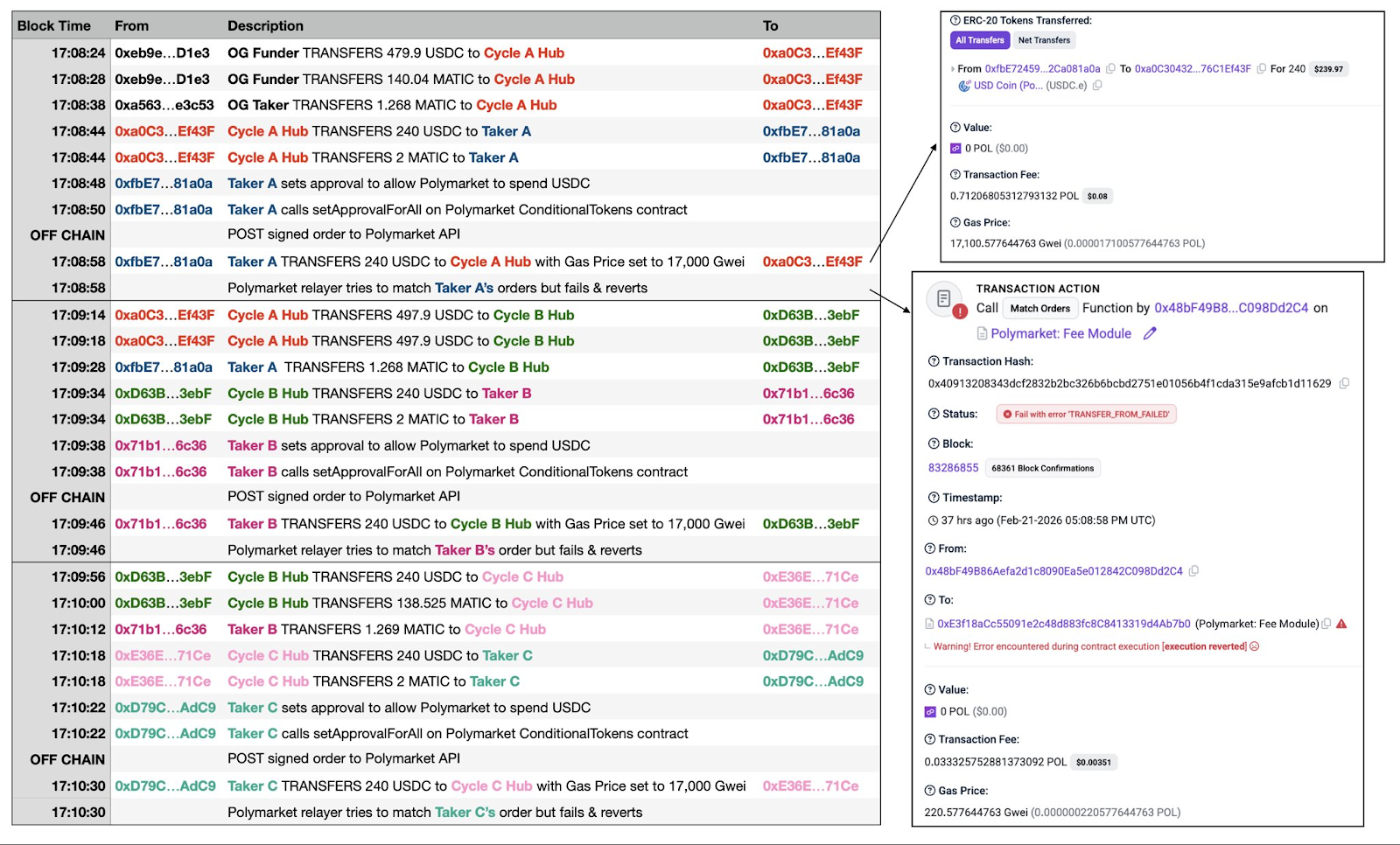

この攻撃を理解するには、まずPolymarketの取引フローを把握する必要がある。多くのDEXと異なり、Polymarketは中心化取引所に近いユーザー体験を追求し、「オフチェーンのマッチング+オンチェーンの決済」というハイブリッド構造を採用している。ユーザーの注文やマッチングは瞬時にオフチェーン上で完了し、最終的な資金の決済だけがPolygonチェーンに送信される。この設計により、ユーザーはガス無料の注文や秒単位の取引を享受できる一方、オフチェーンとオンチェーンの間に数秒から十数秒の「時間差」が生まれる。そして、攻撃者はこの時間差を狙っている。

攻撃のロジックは非常に単純だ。攻撃者はまずAPIを通じて通常の買い注文または売り注文を出す。このとき、オフチェーンのシステムは署名と残高の検証を問題なく通過し、注文は他のマーケットメイカーの注文とマッチングされる。しかしほぼ同時に、攻撃者はオンチェーン上で高ガス費のUSDC送金を行い、ウォレット内の資金をすべて引き出す。この「資金吸い取り」取引は、プラットフォームのリレーサーバーのデフォルト設定よりもはるかに高いガス代を支払うため、ネットワークに先に確認される。リレーサーバーがその後、マッチング結果をオンチェーンに提出する頃には、攻撃者のウォレットは空になっており、残高不足で取引は失敗しロールバックされる。

もしこれだけで終われば、リレーサーバーのガス代を少し浪費しただけだ。しかし、実際に致命的なのは次の段階だ。取引がオンチェーン上で失敗しても、Polymarketのオフチェーンシステムは、今回の失敗したマッチングに関与した無辜のマーケットメイカーの注文を強制的に注文簿から削除する。つまり、攻撃者は一つの失敗確定の取引を使って、他者が真金白銀を掛けて出した買い売り注文を「一撃で消し去る」ことができる。

例えるなら、オークションで高らかに入札し、ハンマーが落ちた瞬間に「お金がない」と言い出すが、オークション会場は他の正規の入札者の入札番号をすべて没収し、その結果、落札が成立しなくなる、という状況に似ている。

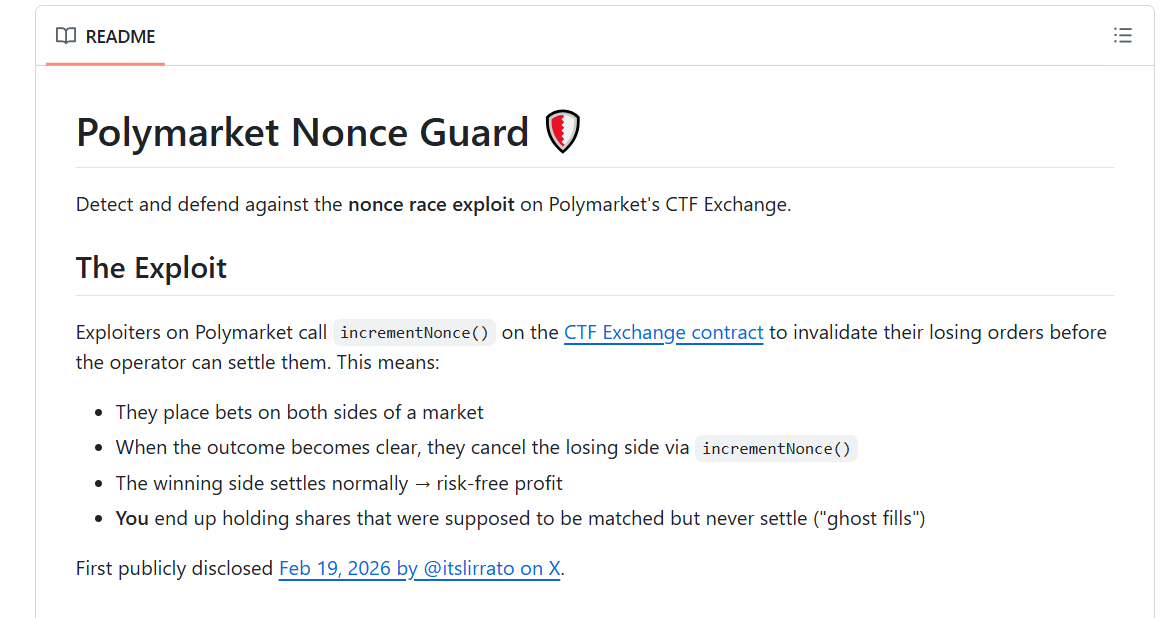

注目すべきは、コミュニティがこの攻撃の「アップグレード版」も発見したことだ。これを「Ghost Fills」(幽霊成交)と呼ぶ。攻撃者はもはやチェーン外の送金を先回りして行う必要はなく、注文がオフチェーンでマッチングされた後、オンチェーンの決済前に、コントラクトの「一括キャンセル」機能を呼び出し、自分の注文を瞬時に無効化する。さらに巧妙な点は、攻撃者は複数の市場に同時に注文を出し、価格動向を観察した上で有利な注文だけを正常に成立させ、不利な注文はこの方法でキャンセルし、「負けない無料のオプション」を作り出すことも可能だ。

攻撃の「経済学」:数セントのコストで1.6万ドルの利益

マーケットメイカーの注文を直接的に消すだけでなく、このオフチェーンとオンチェーンの状態不一致は、自動取引ロボットの狩りにも利用されている。GoPlusセキュリティチームの監視によると、影響を受けたロボットにはNegrisk、ClawdBots、MoltBotなどが含まれる。

攻撃者は他者の注文を消し、「幽霊成交」を作り出すが、これ自体は直接的な利益を生まない。では、実際に資金はどのようにして稼がれるのか?

PANewsの調査によると、攻撃者の利益獲得ルートは主に二つある。

一つは「清場後の寡占マーケットメイキング」だ。通常、人気の予測市場の注文簿には複数のマーケットメイカーが競合し、買いと売りの最良価格差は狭いことが多い。例えば、買い注文が49セント、売り注文が51セントといった具合だ。マーケットメイカーは2セントのスプレッドで微益を稼ぐ。攻撃者は繰り返し「失敗確定の取引」を仕掛け、競合する注文をすべて排除する。すると、注文簿は空白になり、攻撃者は自分のアカウントで買いと売りの注文を出すが、スプレッドは大きく広がる。例えば、買い注文が40セント、売り注文が60セントとなる。取引を必要とする他のユーザーは、より良い価格がなくなるため、この広いスプレッドを受け入れざるを得ず、攻撃者はこの20セントの「寡占スプレッド」で利益を得る。このサイクルは「清場→寡占→利益→再清場」と繰り返される。

もう一つの直接的な利益獲得手法は、「ヘッジロボットの狩り」だ。具体例を挙げると、ある市場で「Yes」の価格が50セントの場合、攻撃者はAPIを通じて1万ドルの「Yes」買い注文を出す。オフチェーンのシステムがマッチングを確認すると、APIはすぐにロボットに「2万株のYesを売った」と通知する。ロボットはリスクヘッジのため、すぐに別の関連市場で2万株の「No」を買い、利益を確定させる。しかし、その直後に、攻撃者はオンチェーン上でその1万ドルの買い注文を失敗させ、ロボットは実際には何も売っていなかったことになる。これにより、ロボットは空売りのポジションを持たず、ヘッジが外れた状態となる。攻撃者はその後、市場で実際に取引を行い、ヘッジの失われたポジションを売り抜き、利益を得るか、市場価格の偏移からアービトラージを行う。

コスト面では、Polygonネットワーク上での1回の攻撃サイクルにかかるガス代は0.1ドル未満で、約50秒かかるため、理論上は1時間に72回程度の攻撃が可能だ。ある攻撃者は「二つのウォレットを交互に操作する」システムを構築し、自動化された高頻度攻撃を実現している。オンチェーンにはすでに数百件の失敗取引が記録されている。

利益面では、コミュニティにマークされた攻撃者のアドレスは、2026年2月に新規登録され、わずか7つの市場に参加しただけで、16,427ドルの総利益を達成している。最大の一撃は4,415ドルの利益をもたらし、短時間のうちに1.6万ドル超の利益を動かしている。これは、総ガスコストが10ドル未満の範囲でありながら、だ。

被害を受けたマーケットメイカーにとっては、損失の金額はさらに把握しづらい。Redditのコミュニティでは、BTCの5分間市場ロボットを運用するトレーダーが「数千ドルの損失」と語るほか、頻繁な注文削除による機会損失やマーケット戦略の調整コストも深刻だ。

さらに深刻なのは、この脆弱性がPolymarketの根底にある設計の問題であり、短期間で修正は困難だという点だ。この攻撃手法が公開されることで、類似の攻撃がより一般化し、Polymarketの流動性の脆弱性をさらに悪化させる恐れがある。

コミュニティの自助、警告とプラットフォームの沈黙

現時点で、Polymarketの公式はこの注文攻撃に関する詳細な声明や修正策を発表していない。ソーシャルメディア上では、数ヶ月前にこのバグが何度も報告されていたにもかかわらず、放置されてきたとの指摘もある。過去にPolymarketは、「ガバナンス攻撃」(UMAのオラクル投票操作)に対しても、返金を拒否する対応を取った経緯がある。

公式の対応がない中、コミュニティは自ら対策を模索している。ある開発者は、「Nonce Guard」というオープンソースの監視ツールを作成し、Polygonチェーン上の注文キャンセル操作をリアルタイムで監視、攻撃者のアドレスをブラックリスト化し、取引ロボットに警告を出す仕組みを構築した。ただし、これはあくまで監視強化の暫定的な対策であり、根本的な解決にはならない。

他のアービトラージ手法と比べて、この攻撃手法がもたらす潜在的な影響はより深刻かもしれない。

マーケットメイカーにとっては、苦労して築いた注文が予告なく一括削除され、戦略の安定性や予測可能性が失われる。これにより、Polymarket上での流動性提供意欲が著しく低下する可能性がある。

自動取引ロボットを運用するユーザーにとっては、APIからの取引シグナルの信頼性が失われ、一般ユーザーは瞬間的に流動性が消失することで大きな損失を被るリスクが高まる。

そして、Polymarketプラットフォーム自体にとっては、マーケットメイカーが注文を出さなくなり、ロボットによるヘッジも困難となることで、注文簿の深さが著しく低下し、この悪循環がさらに加速することになる。