Comment Billions Network (BILL) procède-t-il à la vérification d'identité ? Un examen détaillé des mécanismes de vérification des données on-chain

Dans le paysage numérique actuel, la vérification d'identité s'appuie généralement sur des plateformes centralisées, où les données des utilisateurs sont stockées et soumises à répétition, entraînant des risques de fuite de données et un manque d'efficacité. Billions Network vise à résoudre les problèmes fondamentaux liés à la mauvaise utilisation des données et aux coûts élevés de la confiance grâce à une approche « vérifiable sans exposition ».

Du point de vue de la blockchain et des actifs numériques, Billions ne se limite pas à un simple outil d'identité : il s'agit d'une véritable « couche de confiance des données ». En convertissant l'identité, les données comportementales et la réputation en actifs vérifiables, Billions permet aux utilisateurs, aux applications et aux affiliés IA d'établir des relations de confiance modulables et évolutives.

Présentation du mécanisme de vérification d'identité Billions Network (BILL)

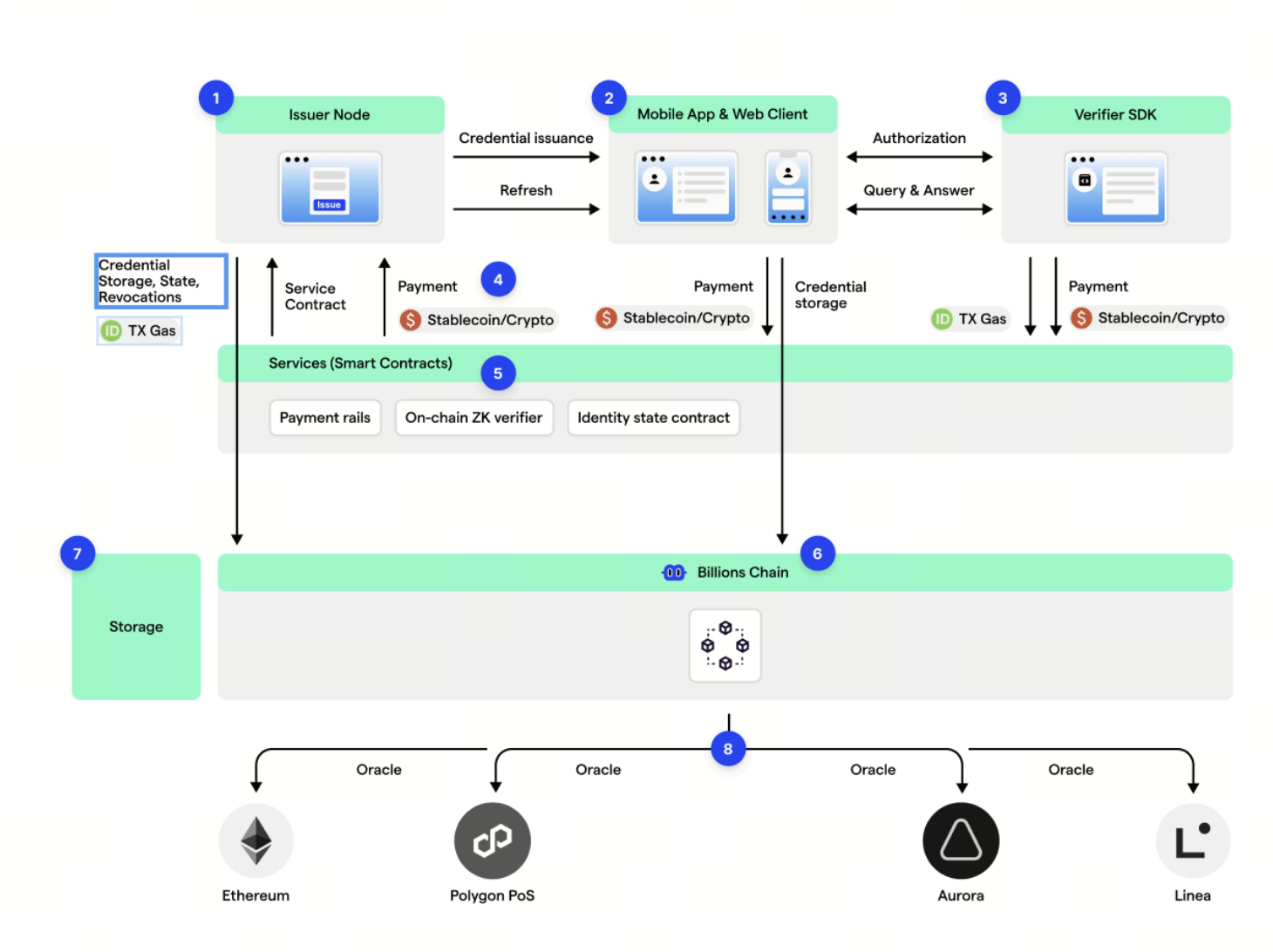

Le mécanisme de vérification d'identité Billions Network (BILL) repose sur le principe du « vérifiable sans exposition », en s'appuyant sur l'identité décentralisée (DID), les justificatifs vérifiables (VC) et les preuves cryptographiques pour garantir la robustesse du système. Dans Billions, chaque utilisateur gère son propre Portefeuille d'identité, contrôlant ses données personnelles et justificatifs sans dépendre des plateformes centralisées.

Le processus débute par l'enregistrement et la vérification de l'identité via un appareil mobile — par exemple, en liant un compte social, en effectuant une vérification de vivacité ou en soumettant des documents d'identité. Ces informations ne sont jamais partagées directement : des émetteurs de confiance les convertissent en justificatifs vérifiables stockés localement sur l'appareil de l'utilisateur. Le système privilégie le « contrôle local » et la « divulgation minimale ».

Billions Network est conçu autour du principe « S'enregistrer une fois, prouver partout » : l'utilisateur vérifie son identité une seule fois, puis réutilise ce résultat sur toutes les applications compatibles. Cela réduit fortement les coûts d'authentification redondante et améliore l'expérience utilisateur.

Sur le plan technique, Billions fait office à la fois d'outil de vérification d'identité et de couche de confiance universelle, reliant applications, utilisateurs et affiliés IA via des interfaces de vérification standardisées. L'identité devient ainsi une ressource réseau modulable et réutilisable.

Source : billions.network

Validation des données dans Billions Network : intégration des données on-chain et off-chain

Billions Network adopte un modèle hybride — « génération off-chain + ancrage on-chain » — pour la vérification des données. Les données originales des utilisateurs (identité, historique comportemental, etc.) sont conservées localement ou dans des systèmes off-chain afin de limiter les risques de fuite d'informations sensibles.

Lorsqu'une vérification est requise, ces données sont transformées en preuves cryptographiques ou en justificatifs vérifiables, authentifiés par des émetteurs. Par exemple, un organisme KYC peut délivrer un justificatif attestant que « la vérification d'identité est terminée », sans divulguer d'éléments précis.

Les éléments on-chain enregistrent le statut de la vérification et les index de preuve — tels que les hachages des justificatifs et les états de révocation. Ce dispositif garantit l'auditabilité, tout en évitant les coûts et risques de confidentialité liés au stockage massif de données sur la blockchain.

En alliant données off-chain et vérification on-chain, Billions offre un équilibre optimal entre confidentialité et confiance, et propose un standard unifié pour l'intégration inter-applications.

Le rôle des zero-knowledge proofs dans la vérification d'identité BILL

Les zero-knowledge proofs (preuves à divulgation nulle de connaissance) constituent le socle du système d'identité Billions, permettant de « prouver un résultat sans exposer les données ». L'utilisateur peut ainsi démontrer, par exemple, qu'il a plus de 18 ans, sans révéler sa date de naissance.

Lorsqu'un vérificateur sollicite une information (telle que « KYC terminé »), l'appareil de l'utilisateur génère une preuve cryptographique qui est transmise au vérificateur. Celui-ci contrôle la validité sans jamais accéder aux données sous-jacentes.

Cette approche renforce la protection de la vie privée et réduit le risque de fuite d'informations. Même si le processus de vérification est journalisé, il reste impossible pour un tiers d'inférer l'identité réelle de l'utilisateur.

Les zero-knowledge proofs permettent également la divulgation sélective, offrant à l'utilisateur la possibilité d'adapter le niveau d'information communiqué selon le contexte, pour un contrôle flexible de son identité.

Accès et réutilisation des données de vérification BILL

Un atout majeur de Billions Network réside dans la réutilisation des résultats de vérification. Une fois la vérification d'identité effectuée, l'utilisateur peut réutiliser le même justificatif sur différentes applications sans avoir à resoumettre ses données.

Cela repose sur des interfaces standardisées telles que le Verifier SDK ou des Smart Contracts de vérification on-chain, qui garantissent un accès cohérent aux résultats pour toutes les applications. Le principe rappelle la connexion OAuth du Web2, mais sans dépendance à une plateforme centralisée.

On-chain, les Smart Contracts exploitent les résultats de vérification pour le contrôle d'accès, le filtrage d'airdrop ou le vote de gouvernance. Off-chain, les systèmes d'entreprise accèdent aux résultats via une API, répondant ainsi aux exigences de conformité et de gestion des risques.

Cette « vérification composable » transforme l'identité, qui passe d'une donnée statique à une ressource dynamique, et accélère la collaboration des données dans le Web3.

Sécurité et confidentialité dans la vérification d'identité Billions Network

Billions Network est conçu selon le principe de « sécurité par défaut », avec des mécanismes multicouches assurant la fiabilité. Les données sont générées et conservées localement sur l'appareil de l'utilisateur, ce qui élimine les risques liés aux bases de données centralisées.

Le système met en place l’« inaffectabilité » : chaque application reçoit un identifiant DID distinct, empêchant tout suivi croisé du comportement de l'utilisateur et protégeant sa vie privée.

La sécurité repose sur la pluralité des émetteurs, la rotation des clés et des systèmes de révocation, pour limiter tout point de défaillance unique. Si un justificatif est révoqué, la preuve associée devient immédiatement invalide, sans jamais révéler l'identité de l'utilisateur.

Des mécanismes anti-Sybil, tels que la vérification d'unicité et le scoring de réputation, préviennent la création de fausses identités et garantissent l'intégrité de l'écosystème.

Points forts et limites potentielles du mécanisme d'identité BILL

La force de Billions Network réside dans la combinaison unique entre confidentialité et vérifiabilité. L'utilisateur peut prouver son identité sans exposer d'informations sensibles, un avantage considérable dans les secteurs financiers, l'IA et bien d'autres.

La réutilisation inter-plateformes réduit les coûts d'authentification et transforme l'identité en « actif de confiance » circulant, contribuant à une infrastructure d'identité numérique unifiée.

Les limites potentielles concernent la dépendance à la fiabilité des émetteurs : des sources de justificatifs peu crédibles nuisent à la confiance. La complexité cryptographique peut aussi représenter un frein à la compréhension et à l'adoption par les utilisateurs.

D'un point de vue réglementaire, l'identité décentralisée doit encore s'accorder avec les dispositifs de conformité traditionnels. Trouver l'équilibre entre protection de la vie privée et exigences réglementaires demeure un défi constant.

Résumé

Billions Network (BILL) associe DID, justificatifs vérifiables et zero-knowledge proofs pour bâtir un système de vérification d'identité axé sur la confidentialité. L'innovation majeure consiste à passer du partage de données à la preuve de résultat, pour des interactions plus sûres.

Ce modèle redonne à l'utilisateur le contrôle de ses données et propose une infrastructure de confiance évolutive pour le Web3 et l'IA. Avec la croissance de la demande d'identité numérique, cette approche est appelée à devenir un pilier de l'Internet de demain.

FAQ

Quelles sont les fonctionnalités clés du mécanisme de vérification d'identité BILL ?

La fonctionnalité centrale est la « preuve sans divulgation » : l'utilisateur vérifie son identité sans exposer les données originales.

Comment Billions Network protège-t-il la vie privée des utilisateurs ?

En stockant les données localement, en utilisant des zero-knowledge proofs et en mettant en œuvre un design DID inaffectable, Billions minimise l’exposition des données.

Quel est le rôle des zero-knowledge proofs dans le système ?

Elles permettent de prouver qu’un fait est exact (âge, statut d'identité, etc.) sans fournir de données spécifiques.

Les résultats de vérification peuvent-ils être utilisés sur plusieurs plateformes ?

Oui. L’utilisateur vérifie son identité une fois, puis réutilise ce résultat sur plusieurs applications.

Billions Network est-il entièrement décentralisé ?

Le contrôle de l'identité est décentralisé, mais la confiance repose sur la collaboration entre les émetteurs et les nœuds de vérification.

Articles Connexes

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano

Qu'est-ce qui constitue l'écosystème Solana (SOL) ? Analyse de ses cas d'utilisation et de sa structure d'infrastructure

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi