比特幣草案 BIP 360 引入 P2MR,推動量子抗性

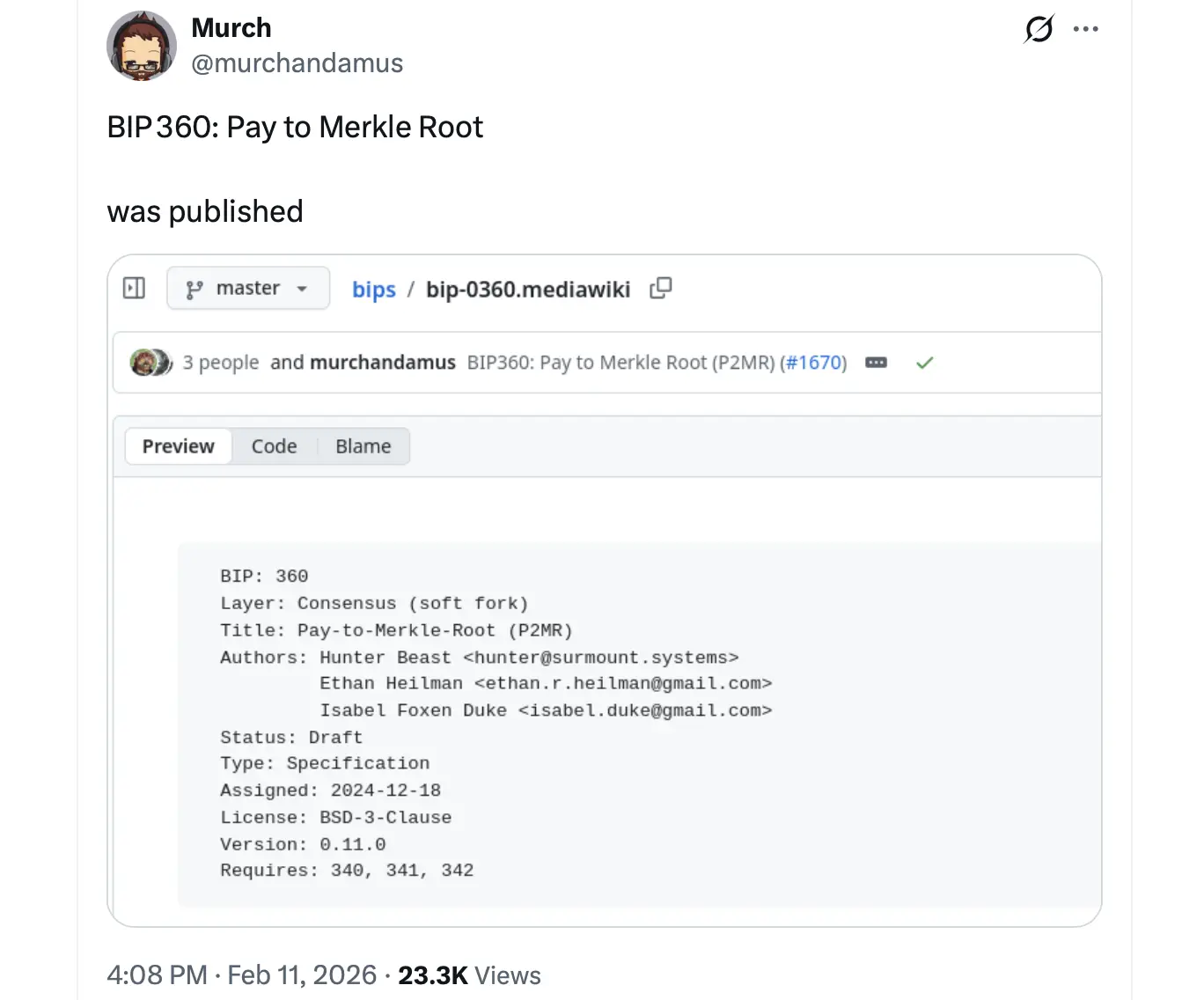

比特幣開發者已更新草案 BIP 360,提出了 Pay-to-Merkle-Root(P2MR)這一新型輸出類型,旨在降低長期量子風險,同時保留 Taproot 的腳本彈性。該提案完全移除了 Taproot 的密鑰路徑支出,專注於現代比特幣地址中最易受到未來量子攻擊的部分。

P2MR 可能為量子抗性比特幣提供保守的第一步

比特幣改進提案(BIP) 360,仍在審查中尚未啟用,提出 P2MR 作為量子抗性替代 Pay-to-Taproot(P2TR),通過直接承諾 Tapscript 樹的 Merkle 根,而不包含用於密鑰路徑支出的公鑰。在實務上,它的行為類似於只使用腳本路徑的 Taproot 輸出。

這一區別很重要,因為 Taproot 的密鑰路徑支出會暴露一個公鑰。在當前的加密技術下,從公鑰推導私鑰在計算上是不可行的。但理論上,運行 Shor’s 算法的強大量子電腦可以逆向破解橢圓曲線加密。P2MR 只需將該暴露的公鑰從方程中移除。

值得注意的是,P2MR 不引入新的簽名方案或操作碼。它保留完整的 Tapscript(BIP 342)功能和 Merkle 化抽象語法樹(MAST)風格的腳本樹,包括葉子版本、控制塊和附加數據——但不包括內部公鑰。錢包可以重用其現有的 Taproot 代碼。

輸出仍然是 32 字節的哈希值,標記為“TapBranch”,提供與 P2WSH 相當的 128 位碰撞抗性。開發者將其描述為向量子抗性邁出的保守第一步,而非徹底的密碼學革新。

該提案已經經歷多次重寫和改名。最初在 2024 年草擬為 P2QRH(“Pay to Quantum Resistant Hash”),到 2025 年底改為 P2TSH(“Pay-to-Tapscript-Hash”),最後在社群反饋下定名為 P2MR(“Pay-to-Merkle-Root”),以更準確反映輸出所承諾的內容。

目前,BIP 360 仍是草案拉取請求,尚未合併或排定啟用時間。相關討論仍在比特幣開發者郵件列表和社群論壇中持續進行。

為何存在量子擔憂

比特幣的主要量子脆弱點在於簽名方案,而非哈希。在鏈上暴露公鑰的地址最易受到攻擊,因為 Shor’s 算法理論上可以計算出這些公鑰的私鑰。

傳統的 Pay-to-Public-Key(P2PK)地址將公鑰直接嵌入鎖定腳本,約持有 170 萬比特幣,成為長距離攻擊的主要目標。重用的 Pay-to-Public-Key-Hash(P2PKH)地址在支出時揭示公鑰後也變得脆弱。Taproot 的密鑰路徑支出同樣會暴露一個經過調整的公鑰。

對於潛在受影響的比特幣數量估計差異較大。有些分析認為在某些定義下,20% 到 50% 的供應可能受到影響,而另一些則認為只有少部分會造成市場的重大動盪。量子電腦在密碼學上具有相關性的時間表普遍預計還需數年甚至數十年,但不確定性促使討論持續。

P2MR 無法解決在 mempool 窗口期間的短期暴露風險,也不引入後量子簽名。它主要應對開發者所稱的“長期暴露”威脅——長年持有且公開可見公鑰的資產。

實際上,P2MR 允許用戶——尤其是長期持有者或 Lightning、BitVM 或 Ark 風格協議的參與者——將資金轉移到消除最明顯 ECC 暴露的輸出中,同時保留 Taproot 的腳本優勢。這是一個演進而非革命性的方案。

對於偏好逐步軟分叉而非徹底重構的網絡來說,這種基調是刻意的。量子警報或許尚遠,但 BIP 360 表明開發者至少在檢查退出路徑——冷靜、系統性地,並帶著他們的密碼學功課。

常見問題 ❓

- 比特幣 BIP 360 中的 P2MR 是什麼?

P2MR(Pay-to-Merkle-Root)是一種提議的輸出類型,移除了 Taproot 的密鑰路徑支出,同時保留完整的 Tapscript 功能。

- 為何一些比特幣地址會受到量子攻擊的威脅?

在鏈上暴露公鑰的地址理論上可能允許使用 Shor’s 算法的量子電腦推導出私鑰。

- BIP 360 會引入後量子簽名嗎?

不會,它是一個保守的步驟,不新增簽名方案或操作碼。

- BIP 360 現在在比特幣中是否已啟用?

沒有,仍是處於審查中的草案拉取請求,尚未合併或排定啟用時間。

相關文章