В 2026 году участники DeFi сталкиваются с ростом инцидентов безопасности: практическое руководство по контролю рисков Кошелька и Утверждения

Годовой обзор инцидентов безопасности: вектор атак смещается с «уязвимостей кода» на «разрешения и инфраструктуру»

С 2026 года публичные инциденты безопасности показывают: риски больше не ограничиваются отдельными ошибками смарт-контрактов. Сейчас угрозы возникают одновременно в логике протоколов, оракулах, фронтенд-шлюзах, кроссчейн-проверках и пользовательских утверждениях.

На примере резонансного инцидента Drift в этом году: внимание рынка сосредоточено не только на размере потерь, но и на хрупкости разрешений управления и соединения с оракулом в экстремальных условиях.

Случаи Rhea Finance продемонстрировали реальную и актуальную угрозу манипуляций пулами ликвидности и механизмами ценообразования, а взлом фронтенда CoW Swap ясно показал: даже при надежных базовых контрактах уязвимая точка входа способна привести к крупным потерям.

В целом, события этого года указывают на сдвиг: атакующие все реже взламывают код напрямую и все чаще используют настройки разрешений, точки входа и привычки пользователей по подтверждению подписи для перемещения активов. Для розничных инвесторов управление рисками должно эволюционировать от проверки аудита проекта к комплексному подходу: аудит + утверждение + точка входа + экстренный протокол.

Основные уроки крупных инцидентов с 2026 года

Публичные случаи этого года выделяют четыре ключевые категории рисков, которые розничным инвесторам необходимо учитывать:

-

Риски протоколов и оракулов. Ряд DeFi-протоколов зафиксировал эксплойты в пулах ликвидности или оракулах, что подтверждает: «источники цен и границы параметров» остаются зонами повышенного риска.

-

Риски фронтенда и домена. Например, CoW Swap сообщил об инцидентах безопасности фронтенда/сайта — подобные атаки часто нацелены на точки входа пользователя, а не на контракты.

-

Риски кроссчейн-проверок и валидации сообщений. В кроссчейн-сценариях любая уязвимость в цепочке проверки способна привести к экспоненциально большим последствиям.

-

Масштабный фишинг на утверждение. В этом году «фишинг на утверждение» стал одной из основных целей правоохранительных органов, а публичные отчеты показывают пострадавших в разных странах — это явный признак индустриализации атак.

Главный вывод для пользователей: самый частый риск — не «взлом приватного ключа», а «самостоятельное предоставление пользователем разрешений злоумышленникам».

Реальный фактор высокого риска: не ошибка пользователя, а потеря контроля над разрешениями

В большинстве случаев потерь причина не в сложных технических уязвимостях, а в типичных ошибках:

-

Использование одного кошелька для «хранения активов, частых транзакций и тестирования аирдропов» на длительный срок.

-

Сохранение Неограниченного одобрения для незнакомых контрактов.

-

Ошибочное восприятие «отключения от сайта» как «отзыва утверждения».

-

Подтверждение подписей без понимания их содержания.

-

Переход по «официальным ссылкам на события» из социальных сетей.

Даже аппаратный кошелек не заменяет грамотное управление утверждениями. Во многих случаях для кражи не нужен Приватный ключ — достаточно одной подписи с высокими разрешениями.

Фреймворк контроля рисков кошелька: сначала сегментируйте, затем минимизируйте утверждения

Воспринимайте кошельки как «систему аккаунтов», а не единый адрес.

Минимально разделяйте кошельки на три уровня:

-

Холодный кошелек (без взаимодействия): для долгосрочного хранения активов; используется только для депозитов и вывода средств, никогда не подключается к незнакомым DApp.

-

Торговый кошелек (средний риск): для основных протоколов и рутинной торговли; устанавливайте строгие лимиты по активам.

-

Экспериментальный кошелек (высокий риск): для аирдропов, тестирования новых протоколов или переходов по незнакомым ссылкам; строго ограничивайте суммы.

Два обязательных правила:

-

Определяйте фиксированный риск-бюджет для каждого кошелька, например: «Экспериментальный кошелек не должен превышать 2–5% от Общих активов».

-

Для любого нового протокола начинайте только с небольших тестовых транзакций — не давайте полное утверждение сразу.

Смысл такой структуры: даже при ошибке потери останутся в контролируемом диапазоне.

Фреймворк контроля рисков утверждений: переход от «нажатия для подтверждения» к «осознанному управлению разрешениями»

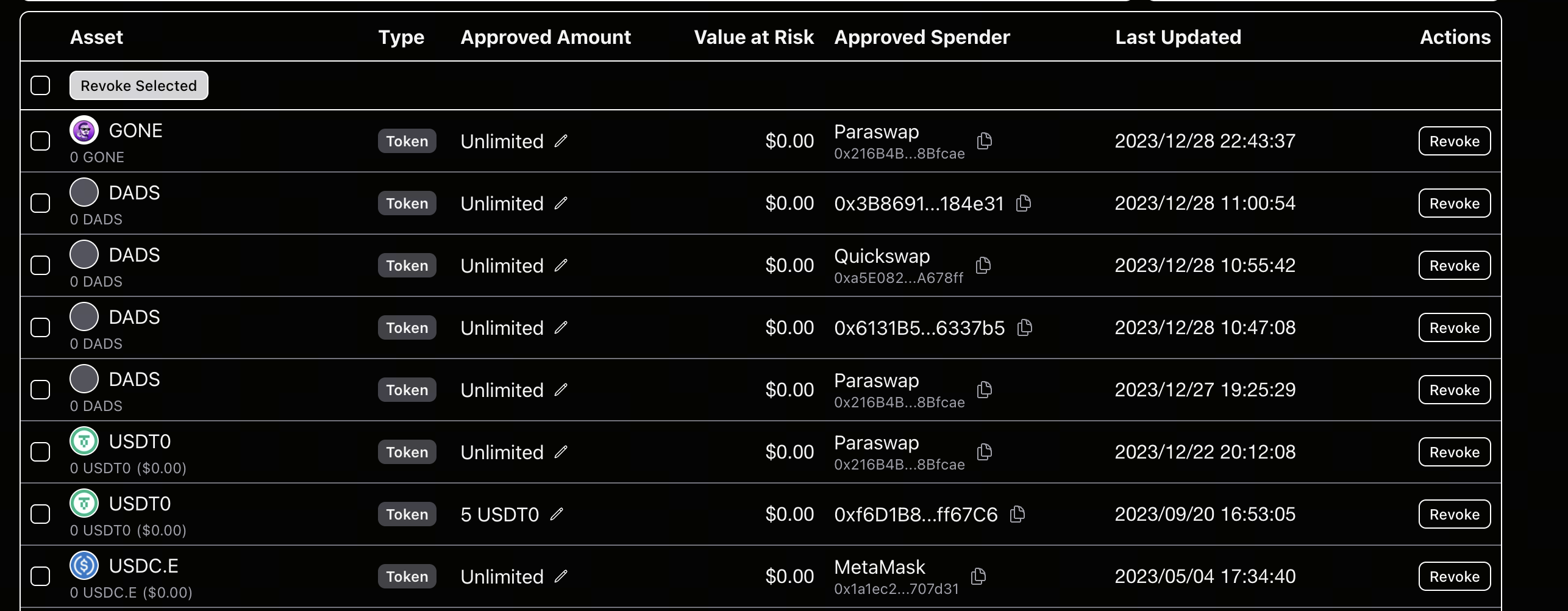

Источник: страница Revoke.cash

Большинству пользователей не хватает не инструментов, а четкой процедуры. Практический рабочий цикл «до, во время и после утверждения»:

До утверждения (предварительная проверка)

-

Входите только через основной официальный домен — никогда не переходите по ссылкам из комментариев или личных сообщений.

-

Проверяйте, не запрашивает ли страница аномальные разрешения, например «Неограниченное одобрение» или «экстренную подпись».

-

Для новых протоколов изучайте аудиторские отчеты и отзывы сообщества до предоставления утверждения.

Во время утверждения (проверка подписи)

-

Сверяйте, совпадает ли адрес утверждения с официальным источником.

-

Всегда выбирайте ограниченное утверждение — не используйте Неограниченное по умолчанию.

-

Обращайте внимание на подписи типа

Permit,SetApprovalForAll,increaseAllowance. -

Если не понимаете содержание подписи, отменяйте — не подписывайте «вслепую».

После утверждения (постпроверка)

-

Регулярно проверяйте список утверждений — минимум раз в неделю.

-

Немедленно отзывайте утверждения для неиспользуемых протоколов.

-

После взаимодействия с высоким риском повторно проверяйте в течение 24 часов.

Рекомендуемые инструменты:

Практический ежедневный чек-лист по безопасности

Рекомендуем придерживаться следующего чек-листа:

-

Устройство: обновляйте системы и браузеры; отключайте неизвестные плагины.

-

Сеть: не проводите операции с подписями на большие суммы через публичный Wi-Fi.

-

Аккаунт: включайте 2FA для всех биржевых и Email-аккаунтов; не используйте одинаковые пароли.

-

Кошелек: применяйте сегментацию и лимиты по риску.

-

Утверждения: еженедельно очищайте неиспользуемые утверждения; ежемесячно проводите полный аудит.

-

Поведение: любые «срочные подписи» или «ограниченное по времени получение» рассматривайте как ситуации повышенного риска.

Для пользователей с высокой активностью добавьте два шага:

-

Ведите белый список официальных адресов контрактов для часто используемых протоколов.

-

Для крупных переводов используйте «вторую задержку подтверждения», чтобы снизить риск импульсивных ошибок.

24-часовой экстренный протокол при краже или ошибочном утверждении

Если возникло подозрение на проблему, не вините себя — действуйте по алгоритму:

-

Прекратите все взаимодействия: отключитесь от сайтов и приостановите новые подписи.

-

Быстро переведите не затронутые активы на Холодный кошелек или новый адрес.

-

Отзовите критические утверждения: в первую очередь отмените утверждения с высокими разрешениями для ценных токенов.

-

Проверьте точки входа: проанализируйте последние ссылки, плагины браузера и аномалии устройства.

-

Сохраните доказательства: зафиксируйте Хэши транзакций, подозрительные адреса и снимки записей подписей.

-

Организуйте взаимодействие с внешними сторонами: обратитесь в команды безопасности проектов, к провайдерам Кошельков и в ончейн-организации по безопасности.

Если потери уже произошли, меняйте цель с «полного восстановления» на «предотвращение дальнейших потерь». Во многих случаях вторичные потери превышают первоначальный ущерб.

Заключение: безопасность — это процесс, а не одноразовая настройка

В периоды роста числа инцидентов в DeFi пользователям важно не концентрироваться на «страхе», а выстраивать устойчивые процессы.

Вам не нужно становиться инженером по безопасности, но стоит довести до автоматизма:

-

Сегментацию кошельков

-

Минимизацию утверждений

-

Регулярный отзыв разрешений

-

Анализ подписей перед подтверждением

-

Наличие экстренного протокола

В ончейн-среде разрешения — это активы. Как вы ими управляете, определяет, останетесь ли вы в игре надолго.

Похожие статьи

Что такое Нейро? Все, что вам нужно знать о NEIROETH в 2025 году

Все, что Вам нужно знать об Ondo Finance(ONDO)

Все, что Вам нужно знать о Zapper

Понимание Tonstakers: Полное руководство по ликвидному стейкингу на блокчейне TON

Все, что Вам нужно знать о блокчейне