Эра ИИ: безопасность ончейн-активов — практическое руководство по защите Приватного ключа и современным фреймворкам Контроля рисков в DeFi (издание 2026)

Почему стратегии ончейн-безопасности потребуется полностью пересмотреть к 2026 году

Если Вы до сих пор применяете подход 2021 года — «просто сохраните сид-фразу» — Ваш уровень управления рисками уже отстает от реальности. Ончейн-безопасность столкнулась с тремя фундаментальными сдвигами:

- Атаки сместились с «взлома криптографии» на «манипуляцию решениями людей».

- Потери переместились с «кражи приватных ключей» на «осознанное подписание пользователями опасных разрешений».

- Риски выросли: теперь это не «одинокие хакеры», а «индустриальные инструменты черного рынка и автоматизация на базе ИИ», действующие совместно.

Для розничных инвесторов это означает переход от «защиты секретов» к «контролю каждого взаимодействия».

Текущие тенденции: риски сместились с «навыков хакера» к «мошенничеству с участием человека и ИИ»

Публичная статистика за последние два года выявила ключевые тренды:

-

Крупные инциденты происходят до сих пор: случай с Bybit в 2025 году, зафиксированный несколькими агентствами, стал знаковым случаем потерь и показал уязвимость к сторонним зависимостям, ошибкам в процессах подписания и слабой безопасности цепочки поставок. Для обычных пользователей вывод прост: чтобы потерять средства, не обязательно быть «взломанным» — одна подпись на неправильном сайте может привести к безвозвратной потере.

-

Мошенничество с применением ИИ стремительно растет: по ряду отраслевых отчетов за 2026 год, поддельная служба поддержки, клон голоса, дипфейк-видео и массовый фишинг стремительно расширяются. Мошенники больше не используют «очевидные опечатки», они действуют через убедительную коммуникацию, эмоциональное давление и срочность — вынуждая Вас ошибиться за 3 минуты.

-

Регулирование повышает стандарты, но не защитит от потерь: лицензирование стейблкоинов в Гонконге и внедрение MiCA в Европе повысили прозрачность и комплаенс для институтов. Однако регулирование снижает в основном «системную непрозрачность» и не мешает пользователям подписывать вредоносные Permit или SetApprovalForAll на фишинговых сайтах.

Вывод: несмотря на прогресс внешней среды, основной причиной потерь остаются операционные ошибки пользователя.

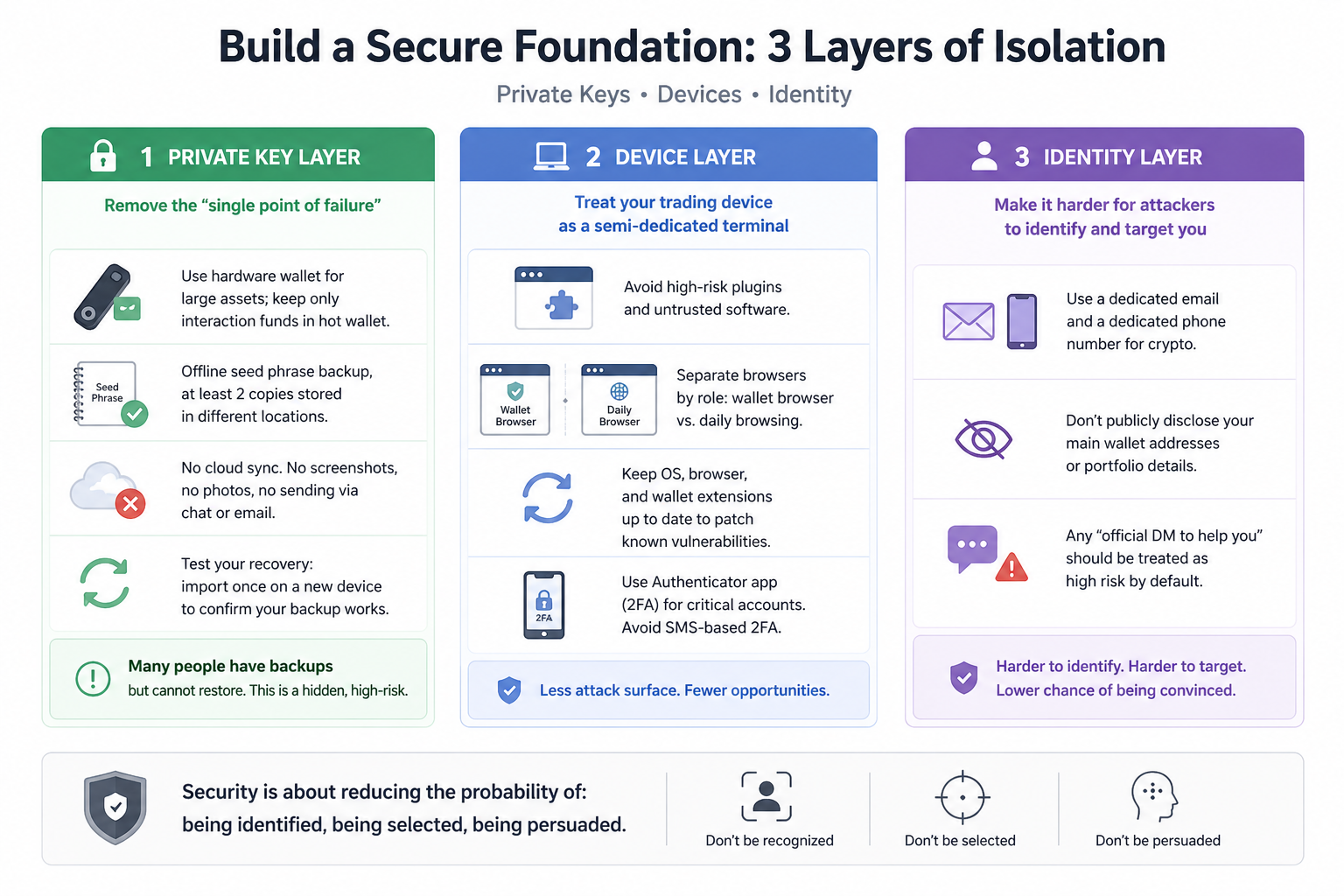

Базовый уровень защиты: трехуровневая изоляция приватных ключей, устройств и идентичности

1. Приватные ключи: исключите единую точку отказа

- Храните крупные активы на аппаратных кошельках; держите средства для транзакций только на горячих кошельках.

- Делайте резервные копии сид-фразы офлайн минимум в двух разных местах.

- Не используйте облачную синхронизацию, не делайте скриншоты, фото и не пересылайте сид-фразу через мессенджеры.

- Проверьте восстановление: импортируйте резервную копию на новое устройство для контроля работоспособности.

Многие пользователи «делают резервную копию, но не могут восстановить» — это скрытый риск.

2. Устройства: относитесь к торговым устройствам как к выделенным терминалам

- Не устанавливайте рискованные плагины или неизвестное ПО на основной торговый компьютер.

- Используйте изолированные браузеры: разделяйте основной браузер кошелька и повседневный браузер.

- Регулярно обновляйте ОС, браузер и расширения кошелька для устранения уязвимостей.

- Для важных аккаунтов включайте 2FA на базе приложения-аутентификатора; избегайте подтверждений по SMS.

3. Идентичность: усложняйте мошенникам возможность Вас идентифицировать

- Используйте отдельные Email и номер телефона для криптоактивов.

- Не публикуйте основной адрес кошелька и активы в соцсетях.

- Любую «официальную частную помощь» по умолчанию считайте высокорискованной.

Безопасность — это снижение вероятности быть идентифицированным, выбранным или убежденным.

Ключ DeFi-безопасности: Вы зарабатываете доход или продаете риск?

Риски DeFi — это не абстракция, а конкретные измеримые экспозиции. Применяйте этот фреймворк для принятия решений:

1. 5 обязательных проверок протокола (если что-то отсутствует — уменьшайте долю)

- Контракт открыт и прошел аудит?

- Какова история аптайма и инцидентов — были ли паузы или откаты?

- Структура TVL и ликвидности устойчива или высоко концентрирована?

- Можно ли обновлять права управления, кто контролирует обновления?

- Проходили ли оракул и механизм ликвидации стресс-тесты?

2. Управление разрешениями: важнее выбора токена

- Отклоняйте стандартные неограниченные разрешения.

- В новых протоколах начинайте с малого: короткие разрешения, тесты на одной валюте.

- Очищайте разрешения каждый месяц.

- Будьте особенно внимательны с SetApprovalForAll в NFT-сценариях.

Помните: злоумышленники атакуют забытые разрешения, а не только приватные ключи.

3. Структура позиций: минимизируйте вероятность полной потери

Распределяйте средства по трем уровням:

- Основная позиция (60–80%): холодное хранение или активы с низкой активностью.

- Стратегическая позиция (20–35%): устойчивые стратегии в зрелых протоколах.

- Экспериментальная позиция (5–10%): новые протоколы, сети, нарративы.

Даже если экспериментальная позиция будет потеряна, основная сумма защищена.

Новые поверхности атак эпохи ИИ: дипфейки, имитация поддержки, автоматизированный фишинг

Сегодня главный риск — не «хакеры в коде», а «мошенники в чате». Внедряйте антисоциальную инженерную дисциплину — не доверяйте только интуиции.

Признаки высокого риска:

- Требование немедленных действий и запуск обратного отсчета.

- Сообщения о «необычной активности» с просьбой предоставить сид-фразу или приватный ключ.

- Запросы на подпись, если Вы не понимаете изменения разрешений.

- Ссылки в личных сообщениях, от ботов в группах или через неизвестные короткие ссылки.

- Предложения «одобрить — потом вернуть» или «подписать — потом разморозить».

Контрмеры (применять всегда):

- Заходите только на официальные сайты через закладки, не переходите по ссылкам из личных сообщений.

- После любой аномалии делайте паузу 10 минут; проверяйте домены и адреса контрактов.

- Для разрешений в кошельке выставляйте точные суммы и краткосрочные права.

- Для крупных транзакций сначала тестируйте процесс на отдельном кошельке.

Процедурная дисциплина надежнее эмоций — это лучшая защита от мошенничества с ИИ.

30-дневный план повышения безопасности для пользователей

Не пытайтесь внедрить всё сразу — распределите улучшения на четыре недели.

Неделя 1: Основы

- Создайте холодный, горячий и тестовый кошельки.

- Сделайте две офлайн-резервные копии сид-фразы.

- Включите 2FA для Email, торговых платформ и соцсетей.

Неделя 2: Устранение рисков

- Проверьте все разрешения и отзовите неиспользуемые.

- Переведите крупные активы на малодеятельные адреса.

- Внесите в закладки только доверенные сайты.

Неделя 3: Усиление процессов

- Введите правило двойного подтверждения для крупных переводов: адрес, сеть, сумма.

- В новых протоколах всегда тестируйте на малых суммах, анализируйте, масштабируйте.

- Настройте оповещения для ключевых активов и цен ликвидации.

Неделя 4: Тренировки

- Проверьте восстановление кошелька.

- Смоделируйте фишинговую атаку.

- Проверьте и обновите личный SOP.

Безопасность — это не разовая настройка, а система повторяемых действий.

Критические 60 минут после инцидента: аварийный SOP

Если Вы подозреваете, что подписали подозрительную транзакцию, действуйте немедленно:

- Отключитесь от подозрительных сайтов, прекратите все подписи.

- Переведите не затронутые активы на новый адрес.

- Сразу отзовите разрешения высокорисковых контрактов.

- Зафиксируйте хэш транзакции, время, адрес, скриншоты.

- Проанализируйте, был ли это фишинговый сайт, вредоносное расширение или социальная инженерия.

Многие потери усиливаются не первой подписью, а серией панических ошибок.

Итог: безопасность — часть долгосрочного дохода

В эпоху ИИ ончейн-безопасность активов — это не только задача для экспертов, а базовый навык для каждого. Важно не собирать «секретные советы», а допускать меньше ошибок, четко разграничивать разрешения и соблюдать дисциплину исполнения.

Принцип: сначала защитите капитал, затем ищите рост; сначала выстраивайте процессы, затем — доход.

Когда управление приватными ключами, контроль разрешений, аудит протоколов и аварийные действия становятся частью Вашей рутины, волатильность ончейн-мира перестает быть только риском и превращается в Ваше долгосрочное преимущество.

Похожие статьи

Как Midnight обеспечивает конфиденциальность в блокчейне? Обзор доказательств с нулевым разглашением и программируемых механизмов приватности

Что такое Нейро? Все, что вам нужно знать о NEIROETH в 2025 году

Анализ токеномики Morpho: варианты использования MORPHO, распределение и ценностное предложение

Morpho и Aave: техническое сравнение механизмов и структурных отличий в ончейн протоколах кредитования DeFi

Все, что Вам нужно знать об Ondo Finance(ONDO)