Штучний інтелект зірвав код: припиніть ідеалізувати AI, кодування Claude спричинило збитки DeFi-платформи на 1,78 мільйона доларів

Автор: Лінксі Експериментальна Лабораторія

1. Передумови події: приховані ризики у налаштуванні оракулів

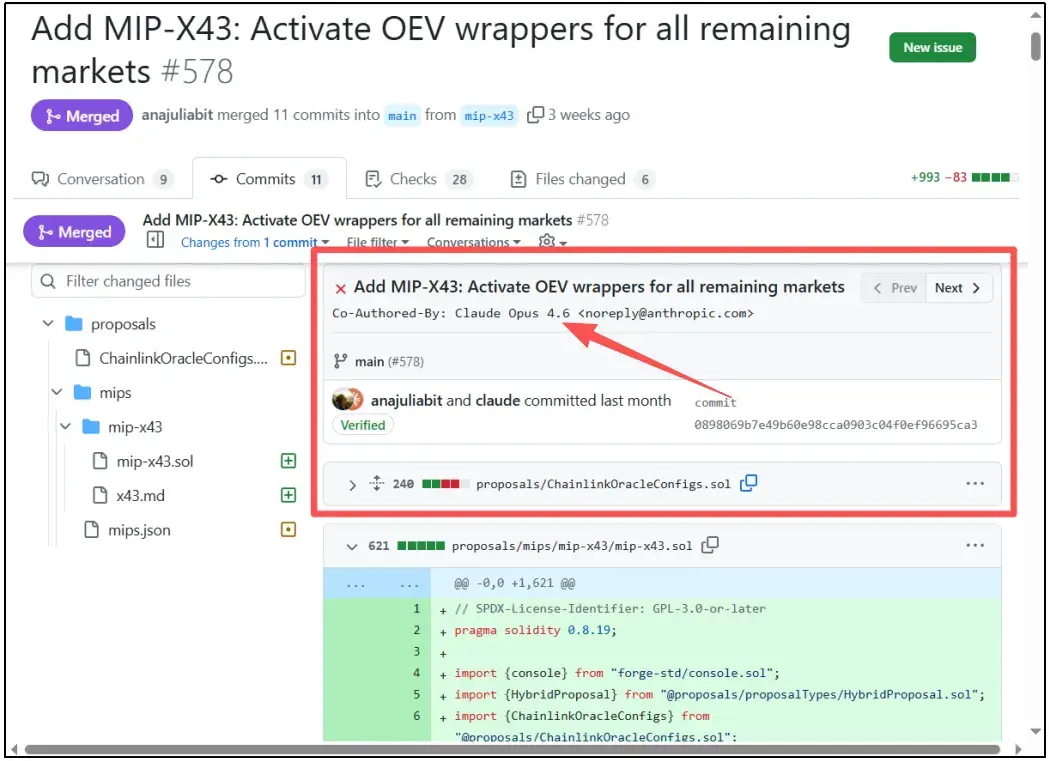

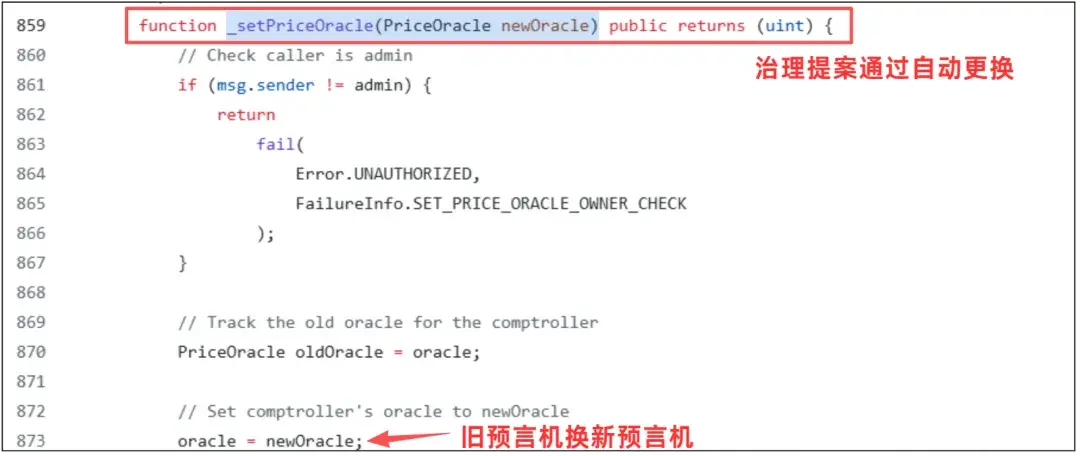

Причина атаки почалася з управлінської пропозиції (MIP-X43), яка активувала нову конфігурацію Chainlink оракулів на ринках Moonwell у мережах Base та Optimism. (Примітка: оракул — це інструмент для отримання реальних даних перед їхнім внесенням у блокчейн)

У таких протоколах кредитування, як Moonwell, користувачі вносять активи, наприклад cbETH, як заставу, щоб позичати інші токени. Якщо ринок падає і вартість застави знижується, а її цінність стає меншою за борг, автоматичний робот починає ліквідацію позицій (загалом користувацьких коштів), погашає борг і за зниженою ціною забирає заставу.

Перед інцидентом, ринок cbETH у Moonwell був великим і забезпеченим заставою, але тестування оракулів було недостатнім, пропущено один крок множення, що спричинило серйозну помилку у ціні та різке збільшення ризиків.

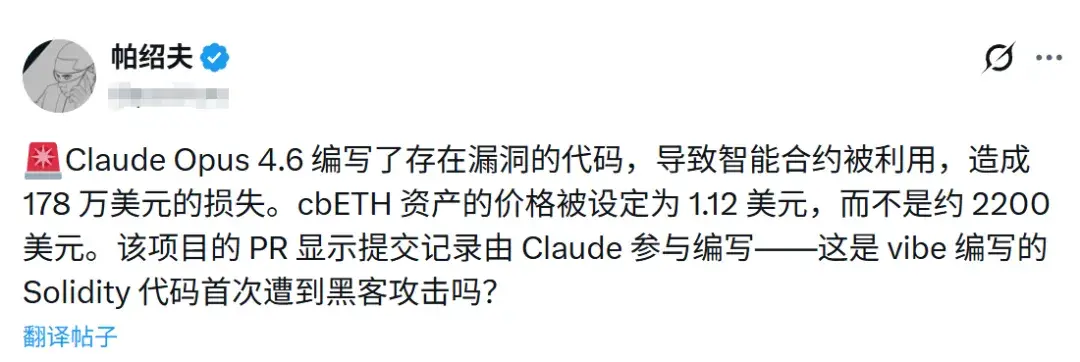

2. Аналіз події: AI помилився у коді

Ця подія стала першою у галузі, викликаною автоматизованим кодером Vibe Coding (з AI-підтримкою), що спричинило безпеку на блокчейні. Основна причина — низькорівнева, але смертельна уразливість конфігурації оракулів.

1. Причина уразливості

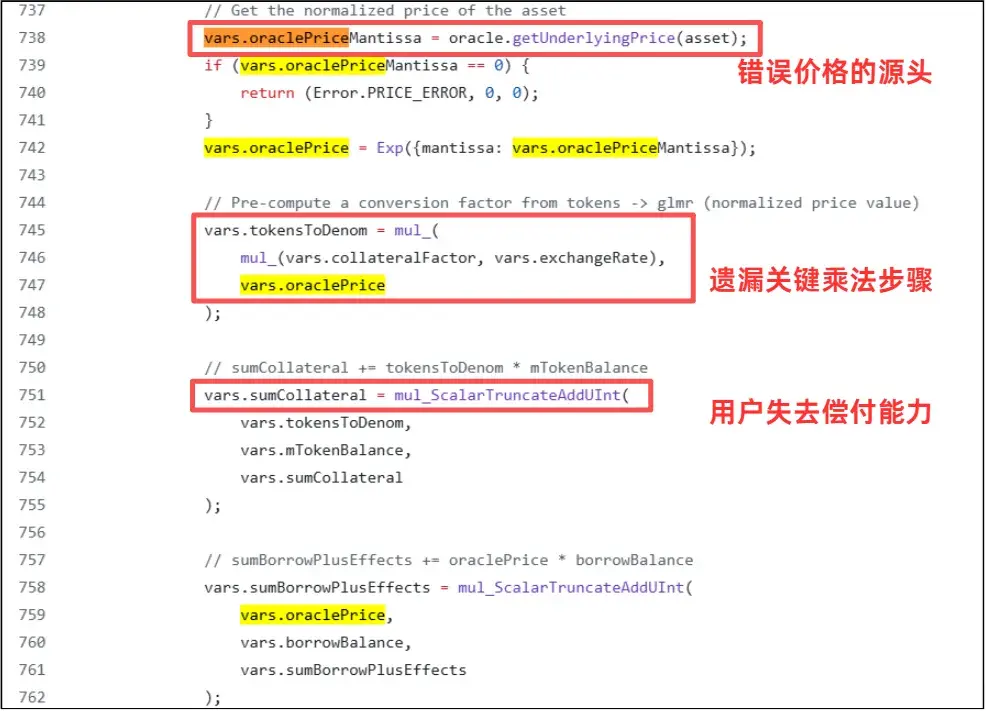

Корінь проблеми — неправильне визначення ціни активу cbETH оракулом. cbETH — це ліквідний токен стейкінгу, що включає накопичені винагороди. Зазвичай, 1 cbETH приблизно дорівнює 1.12 ETH.

Отже, правильна формула ціни у доларах має бути такою:

Ціна cbETH у доларах = (курс cbETH до ETH) × (ціна ETH у доларах)

Наприклад: якщо 1 cbETH ≈ 1.12 ETH, а 1 ETH ≈ 2200 доларів, то справжня вартість 1 cbETH — близько 2464 доларів.

Проте у коді, згенерованому AI-інструментом Claude, через відсутність належної логіки перевірки, ціну cbETH напряму прив’язали до джерела cbETHETH_ORACLE. Це джерело дає лише курс cbETH до ETH (1.12), але не дає ціну ETH у доларах.

Ця помилка — пропуск ключового кроку множення — призвела до того, що програма сприйняла курс як ціну у доларах. Актив, вартістю понад 2400 доларів, у системі був неправильно оцінений у 1.12 долара, що занижує ціну більш ніж на 99.9%, майже у 2000 разів.

2. Відновлення атаки

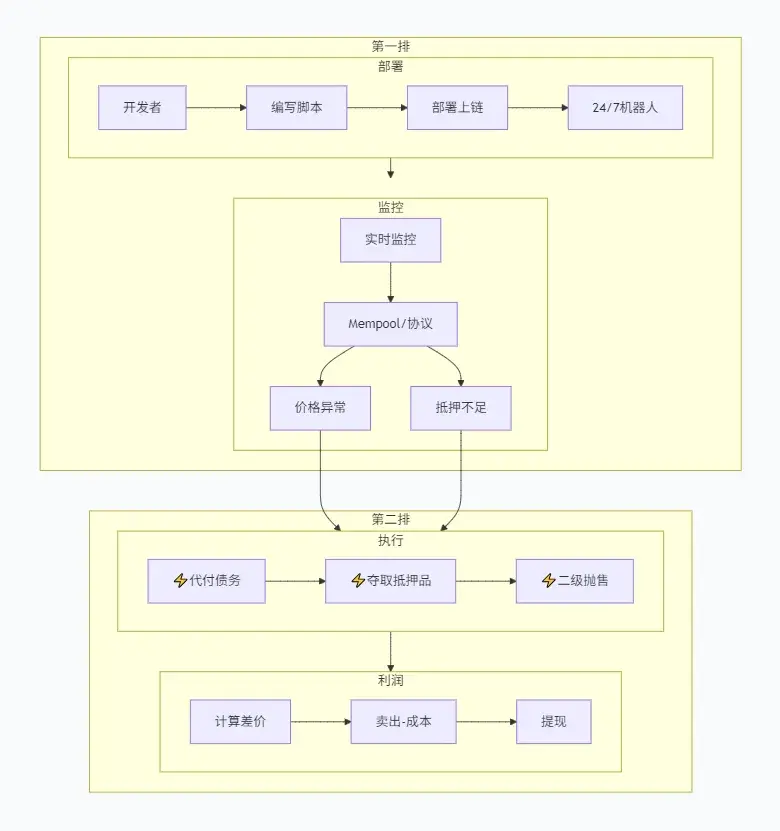

Через серйозне заниження вартості активу система неправильно визнала багато користувацьких заставних позицій неспроможними погасити борги. Процес атаки був дуже ефективним і автоматизованим:

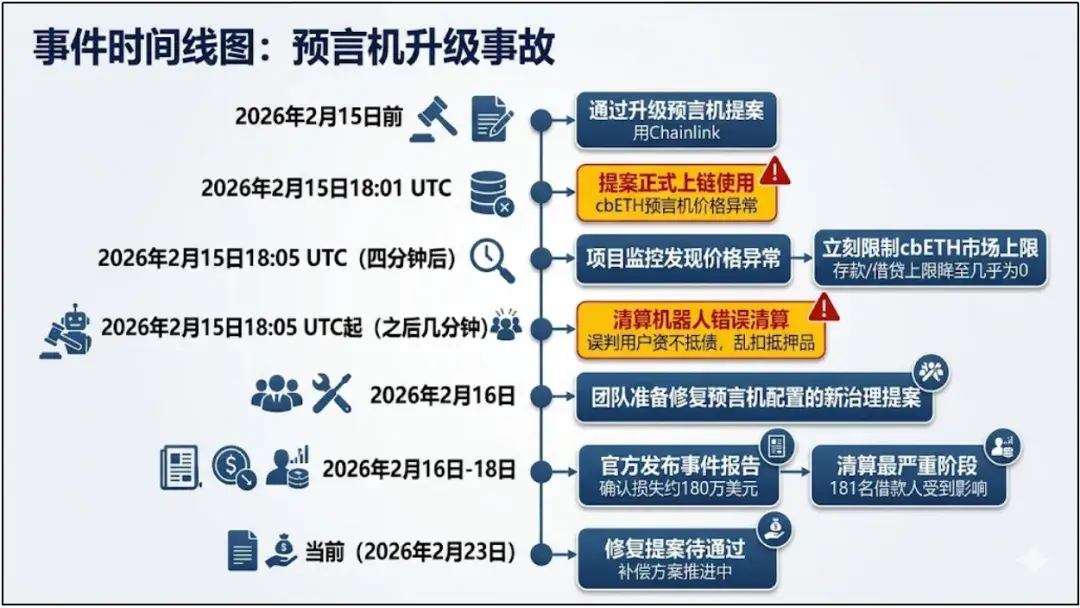

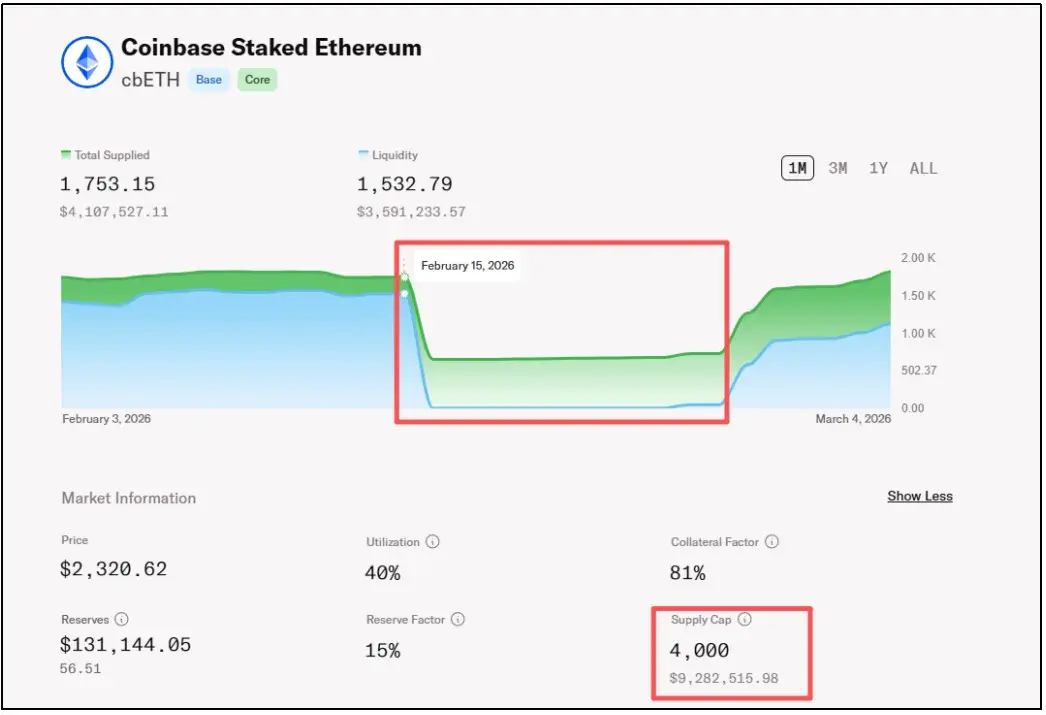

16 лютого 2026 року о 2:01 за Києвом: пропозиція MIP-X43 була реалізована, і активувалася неправильна конфігурація оракулів для cbETH у мережі Base.

Роботи-ліквідатори на блокчейні відслідковували можливості отримання прибутку, швидко позичаючи через flash loan невелику суму USDC за мінімальною ціною, оскільки система вважала, що 1 cbETH коштує лише кілька доларів, і погашали борги, отримуючи право на ліквідацію.

Після захоплення активів із високою реальною вартістю cbETH, роботи миттєво продавали їх на DEX за ринковою ціною. За кілька хвилин кілька роботів циклічно повторювали операції, загалом забравши 1096.317 cbETH.

Ця атака не була спланованим хакерським зломом, а — виконанням безглуздого коду роботами-ліквідаторами. Оскільки не було традиційного “крадія”, куди поділися ці 178 тисяч доларів? Відповідь залежить від подальшого руху коштів.

3. Потік коштів: немає хакера, є арбітражник

Оскільки не було класичного хакера, куди поділися ці 178 тисяч доларів?

Відповідь: зачинщики роботи-ліквідатора, що займалися арбітражем.

Роботи-ліквідатори не з’явилися з нізвідки — їх створюють реальні програмісти або команди алгоритмічних трейдерів (MEV-шукачі), які запускають автоматизовані скрипти у мережі. Коли система через AI пропущення знака множення продавала активи за неправильною ціною, ці “мисливці” миттєво ловили можливість.

Вони автоматично погашали борги користувачів, що становили кілька доларів, забирали високовартісну заставу і перепродавали її за ринковою ціною. В результаті, майже 178 тисяч доларів різниці потрапили у приватні криптогаманці власників роботів. Вони використали вразливість системи, легально і відповідно до правил, здійснивши цю багатомільйонну операцію.

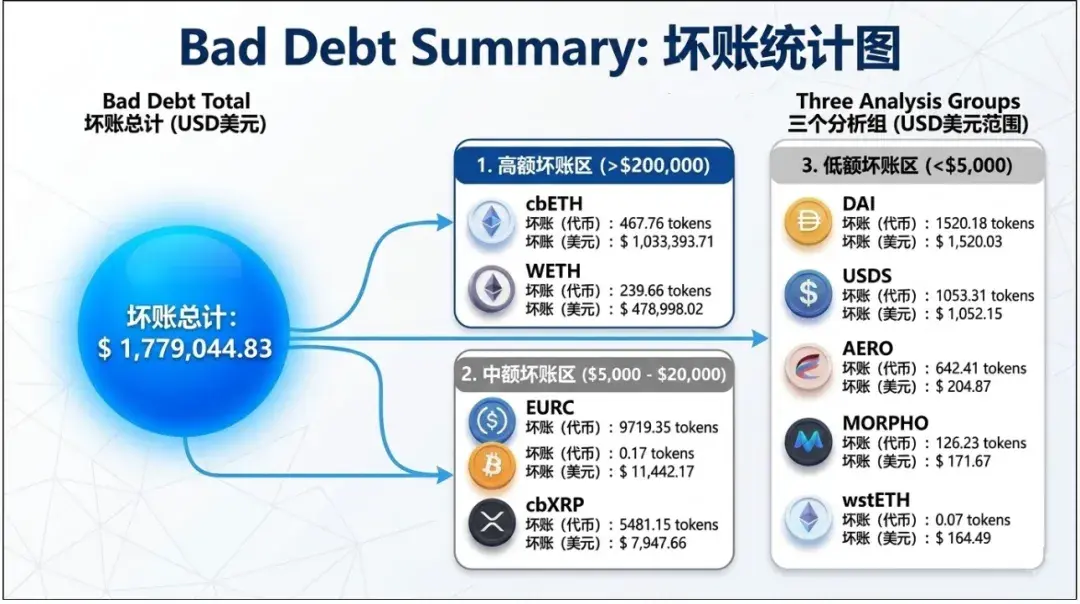

У цій події було втрачено 11 різних активів, сума збитків становить:

Після інциденту команда Moonwell швидко призупинила функції кредитування і ліквідації, подала нову пропозицію для корекції налаштувань оракулів. Щоб відновити довіру, протокол використав кошти з резерву, щоб компенсувати збитки у 178 тисяч доларів і повністю відшкодувати постраждалим користувачам.

4. AI у ролі керівника: підвищення ефективності чи безпека під загрозою?

Після події більшість думок зводилася до “Claude написав смертельну помилку”, але об’єктивно, звинувачувати AI у цій втраті 178 тисяч доларів — несправедливо.

Ця уразливість — зовсім не складна, а дуже проста конфігураційна помилка — пропущений знак множення.

Чесно кажучи, навіть людський програміст міг зробити таку помилку.

Головна проблема — у відсутності належного контролю якості перед запуском. Перед запуском проекту ніхто не перевірив логіку “ціна має бути такою”. Якщо б дали правильні інструкції, AI міг би легко написати тестові сценарії для перевірки.

Отже, головний урок — не у тому, що “AI не може писати код”, а у тому, що людська поспішність і недбалість призводять до таких помилок.

AI — це потужний інструмент, але він не має уявлення про реальні гроші і не несе відповідальності. AI ніколи не замінить людину; він — допоміжний засіб, і людина має залишатися відповідальною за кінцевий результат.

5. Наприкінці: коли AI пише код, людська обережність — понад усе

Ця подія у Moonwell не є складною — немає топових хакерів, складних вразливостей або складних атак. Просто AI помилився у коді, і людина цього не помітила.

Але у світі блокчейну одна помилка у коді може коштувати мільйонів доларів. У DeFi код — це правила, і коли вони записані у блокчейні, їх виконають без вагань. Чим більше проектів покладається на “Vibe Coding”, тим важливішим стає контроль якості та ризик-менеджмент.

Технології стають все автоматизованішими, але безпека — ні.