今年安全事故回顧:攻擊面正從「程式碼漏洞」轉向「權限與基礎設施」

回顧自 2026 年以來的公開案例,安全風險已經不再侷限於單一智能合約漏洞,而是逐漸呈現「協議邏輯、預言機、前端入口、跨鏈驗證、用戶授權」多點並發的特性。

以今年廣泛討論的 Drift 事件為例,市場關注的不僅是損失規模,更在於治理權限與預言機鏈路在極端條件下的聯動脆弱性。

Rhea Finance 等事件揭示了流動池與定價機制遭操縱的現實風險,CoW Swap 前端安全事件則再次提醒用戶:即便底層合約相對穩健,入口層遭劫持仍可能導致實質損失。

綜觀今年安全事件,傳遞的共同信號是:攻擊者愈來愈少「硬攻程式碼」,更多透過權限配置、互動入口及用戶簽名習慣完成資產轉移。對散戶而言,風控重點應從「只看項目是否審計」升級為「審計 + 授權 + 入口 + 應急」四位一體管理。

2026 年以來的典型事故給我們的啟示

今年公開報導的案例中,至少有四類風險值得散戶高度重視:

-

協議與預言機相關風險:部分 DeFi 協議被指流動池或預言機遭利用,顯示「價格源 + 參數邊界」依然是高危區。

-

前端與域名風險:CoW Swap 曾披露前端或網站安全事件,這類問題往往不是先攻擊合約,而是先鎖定用戶入口。

-

跨鏈驗證與訊息校驗風險:跨鏈場景一旦驗證鏈路出現缺口,後果常常被高倍放大。

-

授權釣魚規模化:今年「審批釣魚」受執法機構重點打擊,公開資訊顯示受害範圍跨多國,已成產業化攻擊。

給用戶的直接結論是:最常見的風險並非「駭客破解用戶私鑰」,而是「自己賦予攻擊者可執行權限」。

用戶真正的高風險點:不是不會操作,而是權限管理失控

實際損失中,最常見的並非複雜技術漏洞,而是以下日常失誤:

-

一個錢包長期同時承擔「資產存儲 + 高頻互動 + 空投測試」。

-

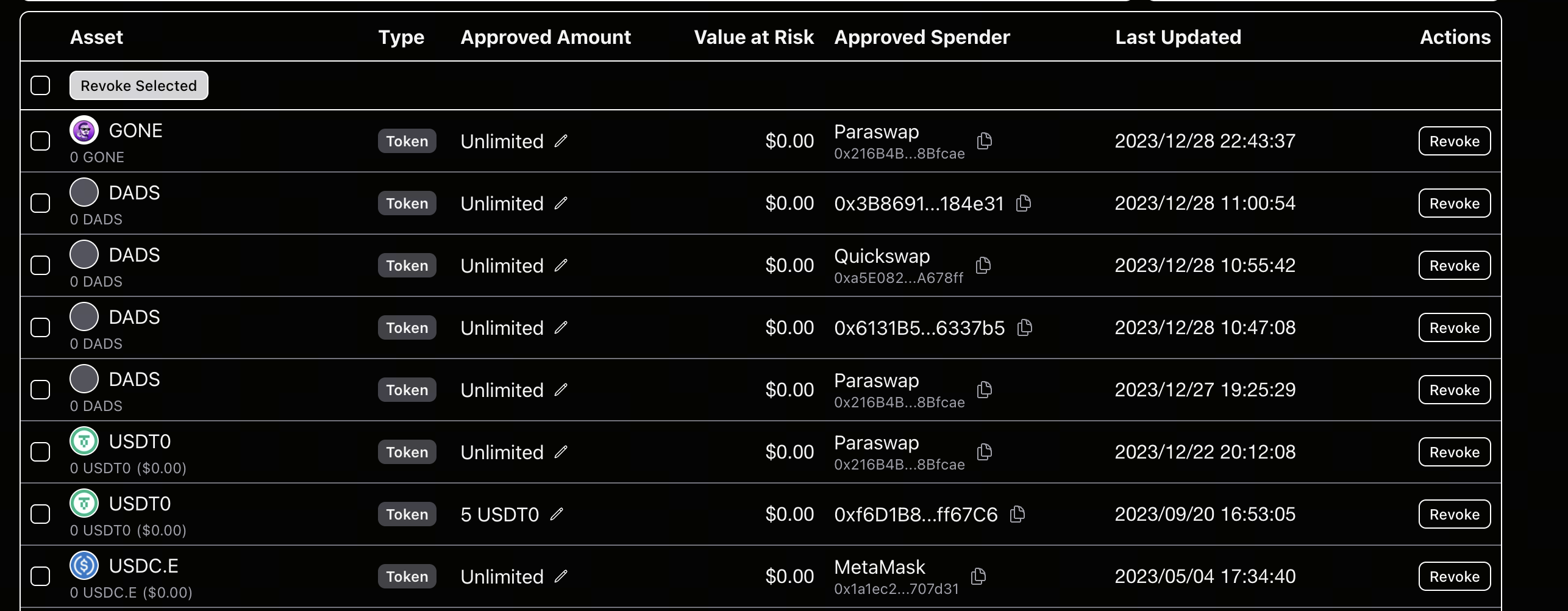

對不熟悉合約長期保留 Unlimited Approval。

-

將「斷開網站連結」誤認為「已取消授權」。

-

在看不懂簽名內容時仍直接確認。

-

見到「官方活動連結」即從社群媒體直接點擊。

硬體錢包固然重要,但無法取代授權管理。許多盜幣事件並不需要竊取用戶私鑰,只需一次高權限授權簽名。

錢包風控框架:分層管理,最小授權

錢包應視為「帳戶體系」管理,而非單一地址。

建議至少分為三層:

-

冷存儲錢包(不互動):用於長期資產,僅作轉入轉出,不連陌生 DApp。

-

交易錢包(中風險):用於主流協議及常規交易,控制資產上限。

-

實驗錢包(高風險):專用於空投、新協議測試、未知連結互動,金額嚴格限額。

再加兩項硬性規則:

-

單錢包風險預算固定,如「實驗錢包不超過總資產 2 % ~ 5 %」。

-

任意新協議首次互動皆採小額測試,不直接全額授權。

分層管理的意義在於:即使發生意外,也能將損失限制在「可承受範圍」。

授權風控框架:從「點確認」升級為「看權限」

多數用戶缺乏的不是工具,而是流程。可採用以下「授權前中後」流程:

授權前(Pre-Check)

-

僅從官網主域名進入,不從回覆區或私訊連結進入。

-

檢查頁面是否要求異常權限,如「無限授權 + 緊急簽名」。

-

對新協議先查審計及社群回饋,再決定是否授權。

授權中(Sign-Check)

-

確認授權對象地址與官方披露一致。

-

優先採限額授權,不預設 Unlimited。

-

對

Permit、SetApprovalForAll、increaseAllowance類簽名保持警惕。 -

看不懂簽名內容即取消,不進行「盲簽」。

授權後(Post-Check)

-

定期檢查授權列表,至少每週一次。

-

不再使用的協議即時撤銷授權。

-

高風險互動後 24 小時內再次複查。

可用工具參考:

一套可執行的日常安全清單

以下清單可直接執行:

-

設備層:系統與瀏覽器即時更新,禁用來源不明插件。

-

網路層:避免於公共 Wi-Fi 進行大額簽名操作。

-

帳戶層:交易所與郵箱全面啟用 2FA,密碼不重複使用。

-

錢包層:啟用分層錢包及風險限額。

-

授權層:每週清理無用授權,每月進行一次全量複盤。

-

行為層:遇「催促簽名」「限時領取」即預設提升警報級別。

若屬高頻用戶,建議再加兩項:

-

記錄常用協議官方合約地址白名單。

-

大額轉帳加設「二次確認延遲」,避免情緒化誤操作。

被盜或誤授權後,24 小時應急 SOP

一旦懷疑出現問題,切勿自責,先執行以下流程:

-

立即停止互動:斷開網站連結,暫停所有新簽名。

-

快速轉移資產:將未受影響資產轉至冷錢包或新地址。

-

撤銷關鍵授權:優先撤銷高價值 Token 的高權限授權。

-

排查入口:檢查近期訪問連結、瀏覽器插件、設備異常。

-

固定證據:保存交易雜湊、可疑地址、簽名記錄截圖。

-

對外協同:聯繫項目方安全團隊、錢包方、鏈上安全機構。

若損失已發生,目標應由「追回全部」轉為「阻斷持續損失」。許多案例中,次生損失往往大於首筆損失。

結論:安全不是一次設定,而是持續流程

DeFi 安全事件密集期,用戶最該升級的不是「恐懼感」,而是「流程能力」。

用戶無需成為安全工程師,但必須將以下動作養成習慣:

-

錢包分層管理;

-

最小授權原則;

-

定期撤銷授權;

-

簽名前解碼內容;

-

發生事故後有 SOP。

在鏈上世界,權限就是資產本身。用戶如何管理權限,決定是否能長期留在牌桌上。

相關文章

Sui:使用者如何利用其速度、安全性和可擴充性?

Arweave:用AO電腦捕捉市場機會

即將到來的AO代幣:可能是鏈上AI代理的終極解決方案

錯誤的鉻擴展程式竊取分析

Jito 與 Marinade:Solana 流動性質押協議全面比較