隨著大模型能力迅速提升,企業端常見的矛盾已不再是「是否有模型可用」,而是「能否在真實業務場景中長期穩定運行」。訓練集群可以集中堆疊算力,但生產系統面臨持續請求、尾端延遲、版本迭代、數據權限與事故追責等挑戰。換言之,企業 AI 的核心戰場正逐步轉向推理與運行體系;Agent 更進一步將問題從「單次問答」擴展至「多步任務、工具調用與狀態管理」,對基礎設施與治理提出更高要求。

若將 AI 基礎設施視為從晶片到機房、再到服務與治理的連續鏈條,本文聚焦於鏈條末端:推理服務、數據接入與組織治理。至於更上游的 HBM、電力與數據中心等議題,則適合於供給端專題討論;本文預設讀者已具備「分層閱讀」的基本座標。

為何「生產推理」與「訓練算力」是截然不同的問題

訓練與推理共用 GPU、網路與儲存等硬體,但最佳化目標迥異。訓練更重視吞吐量與長時間並行;推理則關注並發、尾端延遲、單次請求成本,以及版本發布與回滾節奏。對企業而言,以下差異將直接影響架構選型與採購邊界:

-

成本結構:訓練多為階段性資本支出;推理成本則隨業務量線性累積,對快取、批次處理、路由與模型選擇極為敏感。

-

可用性定義:訓練任務可排隊重試;線上推理通常綁定 SLA,需限流、降級與多副本策略。

-

變更頻率:模型、提示詞、工具策略、知識庫更新更為頻繁,需可審計的發布流程,而非一次性上線。

-

數據邊界:訓練數據多處於受控環境;推理則常觸及客戶數據、內部文件與業務系統介面,權限與脫敏要求更高。

因此,評估「企業 AI 基礎設施」時,應從服務層能力切入:網關、路由、觀測、發布、權限與審計是否齊全,而非僅比較訓練集群規模。

生產級推理棧:從入口到觀測

一套可落地的推理棧通常至少包含以下模組。不同廠商產品命名各異,但職能相對穩定。

API 網關與流量治理

統一入口負責驗證、配額、限流與 TLS 終止;對外暴露模型能力時,網關是安全與商業策略的第一道防線。

模型路由與版本管理

企業往往同時運行多個模型(不同任務、不同成本、不同合規等級)。路由需支援按租戶、場景、風險等級分流,並支援灰度與回滾,避免「一次全量替換失敗」。

序列化、批次處理與快取

高並發下,序列化與反序列化、批次處理策略,以及 KV cache 或語義快取設計,會顯著影響尾端延遲與成本。快取同時引入一致性風險,需明確失效策略與敏感數據處理。

向量檢索與 RAG 接入(如採用)

檢索增強生成將推理與數據系統緊密綁定:索引更新、權限過濾、引用片段展示與幻覺風險控制,皆屬於運行體系的一部分,而非模型之外的「附加功能」。

觀測、日誌與成本核算

至少需能按租戶、模型版本、路由策略拆分 token 用量、延遲分位數與錯誤類型;否則難以做容量規劃,也無法在事故後復盤「究竟是模型、數據還是網關」造成的問題。

上述模組共同決定:線上體驗是否穩定、成本是否可控、問題是否可定位。缺少其中一環,系統往往在低負載 demo 階段表現良好,但在峰值或變更時暴露缺陷。

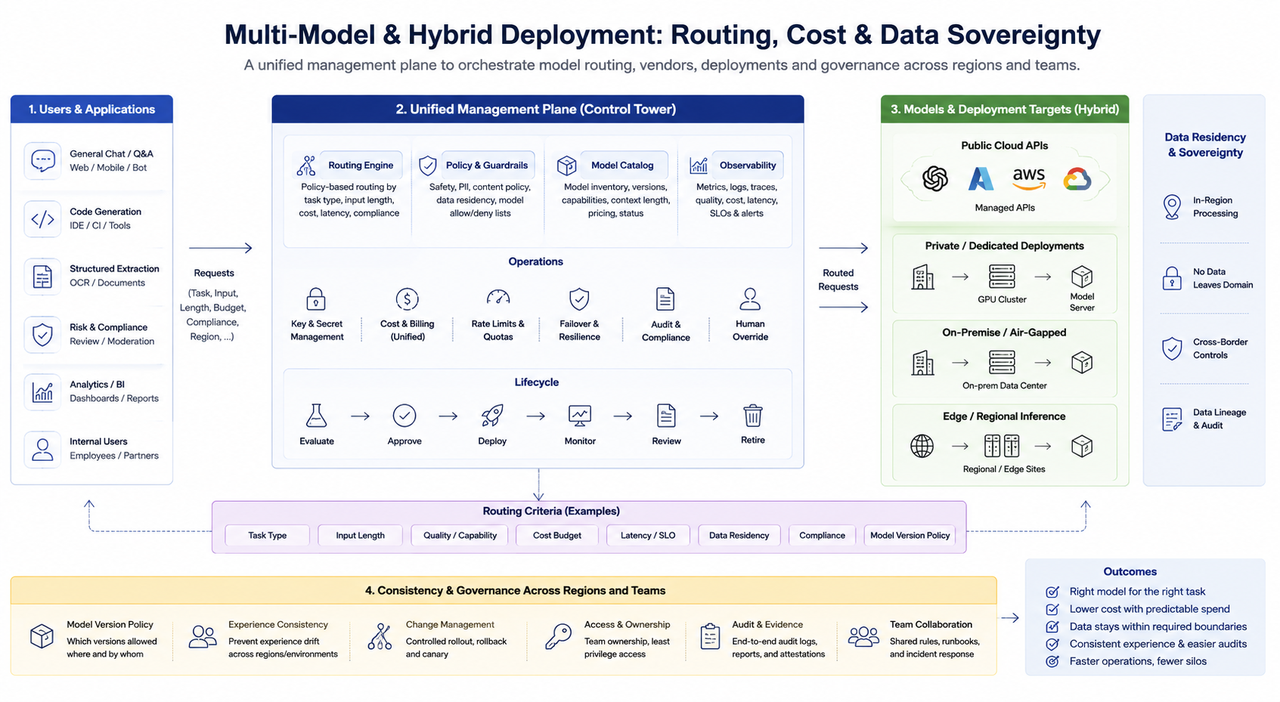

多模型與混合部署:路由、成本與數據主權

企業環境常見多模型並存:通用對話、程式碼、結構化抽取、風控審核等任務並不適合用同一模型與同一參數策略承擔。多模型帶來的主要工程問題包括:

-

路由策略:按任務類型、輸入長度、成本預算與合規要求選擇模型;需可解釋的預設策略與可營運的人工作業。

-

供應商組合:公有雲 API、私有化部署、專屬集群可能並存;需統一的密鑰管理、計費標準與故障切換,避免「多供應商等於多套孤島」。

-

混合雲與數據駐留:金融、政務、跨國業務常要求數據不出域或不出境;推理部署形態會倒推網路架構與快取位置,並與第三層基礎設施(機房、電力、區域網路)產生聯動。

-

一致性治理:同一業務在不同區域、不同環境是否允許使用不同模型版本,需明確策略,否則會出現體驗漂移與審計困難。

從組織視角看,多模型系統的難點通常不在於「模型數量」,而在於缺乏單一管理面:路由規則、密鑰、監控與發布流程分散於多個團隊時,故障排查與合規舉證成本會迅速上升。

Agent:編排、工具邊界與可審計性

Agent 將推理擴展為多步任務:規劃、調用工具、讀寫記憶、再生成下一步動作。對企業系統而言,這意味著風險面從「文本輸出」擴展至對外部系統的可執行影響。

實務上建議重點關注:

-

工具白名單與最小權限:每個工具綁定明確權限範圍(只讀資料庫、限定 API、限定檔案路徑等),避免泛化「萬能工具調用」。

-

人機協同與確認點:對資金劃轉、權限變更、批次數據匯出等高風險動作,設置強制確認或審批流程,而非完全自動化。

-

會話狀態與記憶邊界:長期記憶涉及隱私與留存週期;短期上下文涉及成本與截斷策略。需數據分級與清理策略,並與合規要求對齊。

-

可審計軌跡:記錄「模型在何時、基於何種上下文、調用了哪些工具、回傳了什麼」;事故復盤與監管問詢通常依賴這一層,而非僅保存最終回答。

-

沙箱與隔離:程式碼執行、插件載入等能力需隔離運行環境,防止提示注入升級為執行面攻擊。

Agent 的價值在於自動化,但自動化的前提是邊界明確。邊界不清時,系統複雜度會指數上升,運維與法務成本往往先於業務效益失控。

安全與合規:上線前與運行中的「最小集合」

不同行業合規要求各異,但企業生產系統通常至少應覆蓋以下「最小集合」,再根據監管要求擴展。

-

身份與存取:服務帳號、個人帳號、API Key 輪替、最小權限原則;區分「開發調試」與「生產調用」憑證。

-

數據與隱私:敏感欄位脫敏、日誌脫敏、訓練 / 推理數據隔離;對第三方模型服務商的數據處理條款進行明確約定與留存證據。

-

模型供應鏈:模型來源、版本雜湊、依賴庫與容器映像檔的可追溯;防止「未知權重」直接進入生產路徑。

-

內容安全與濫用防護

-

對輸入輸出進行策略過濾(視業務而定);對自動化批次調用進行速率限制與異常偵測。

-

事件回應:模型回滾、路由切換、密鑰撤銷、客戶通知流程;明確責任人與升級路徑。

這些能力並不取代安全團隊的縱深防禦,但決定 AI 服務能否納入企業現有的風險管理框架,而非長期游離於「創新例外」之外。

結語

企業 AI 的競爭焦點,正從「能否接入最新模型」轉向「能否以可控成本與安全邊界運行多模型與 Agent」。這要求同時補齊工程棧與治理棧:路由與發布、觀測與成本、工具權限與審計軌跡,皆應視為與模型同等重要的生產要素。

相關文章

USD.AI 效益來源解析:AI 基礎設施貸款如何創造收益

USD.AI 代幣經濟學:深入解析 CHIP 代幣的應用場景與激勵機制

Arweave:用AO電腦捕捉市場機會

即將到來的AO代幣:可能是鏈上AI代理的終極解決方案

深度分析:AI和Web3能創造什麼樣的火花?