几周前,Etherscan 用户 Nima 遭遇了令人不快的经历:他仅仅完成两笔稳定币转账后,便在短时间内收到了超过 89 封地址关注提醒邮件。

正如 Nima 所指出,这些提醒均由地址投毒交易引发,攻击者的目的仅仅是将伪造的相似地址插入钱包的交易历史。其核心意图,是诱使用户在下次转账时误复制错误的收款地址。

地址投毒在以太坊生态中已存在多年,但此类案例凸显了相关攻击高度自动化和大规模化的现状。过去偶尔出现的垃圾交易,如今已可大规模批量执行,往往在合法转账发生后几分钟内就插入了投毒交易。

要理解为何这类攻击如今愈发泛滥,需要关注两个方面:一是地址投毒活动的演变过程,二是为何这类攻击能够轻松实现大规模投放。

我们还将重点提醒一条简单的防护准则,帮助您有效抵御相关攻击。

1)地址投毒已实现产业化

曾经,地址投毒被认为是少数攻击者的“冷门手法”。而今,这类攻击愈发呈现产业化趋势。

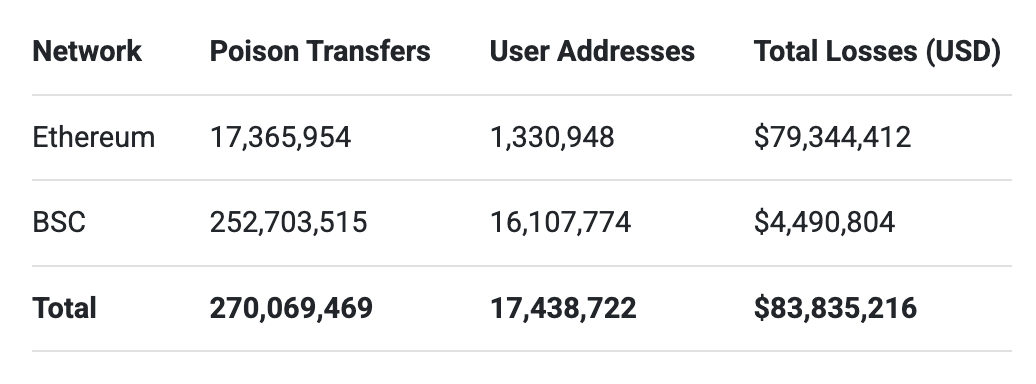

一项2025 年研究分析了 2022 年 7 月至 2024 年 6 月 Fusaka 升级前的地址投毒活动,结果显示,以太坊上共发生约 1700 万次投毒尝试,涉及约 130 万用户,已确认损失至少 7930 万美元。

下表基于该区块链地址投毒研究,展示了 2022 年 7 月至 2024 年 6 月期间,以太坊与 BSC 上的投毒活动规模。在 BSC 这类手续费极低的链上,投毒转账的发生频率高出 1355%。

攻击者通常会监控区块链上的交易,筛选潜在目标。一旦发现新交易,自动化系统会生成与用户曾经交互过的地址首尾字符极为相似的“山寨地址”,随后将投毒转账发送至目标地址,使伪造地址出现在其交易历史中。

攻击者倾向于选择更有“价值”的目标:频繁转账、持仓较大或涉及大额资金的地址,往往更容易成为投毒对象。

竞争促进效率提升

2025 年的研究还发现,不同攻击团伙之间经常存在竞争。在很多投毒活动中,多个攻击者会在几乎同一时间向同一地址发送投毒转账。

每个攻击者都希望自己的相似地址能率先出现在用户的交易记录中,谁先插入,谁的地址被后续复制的概率就更高。

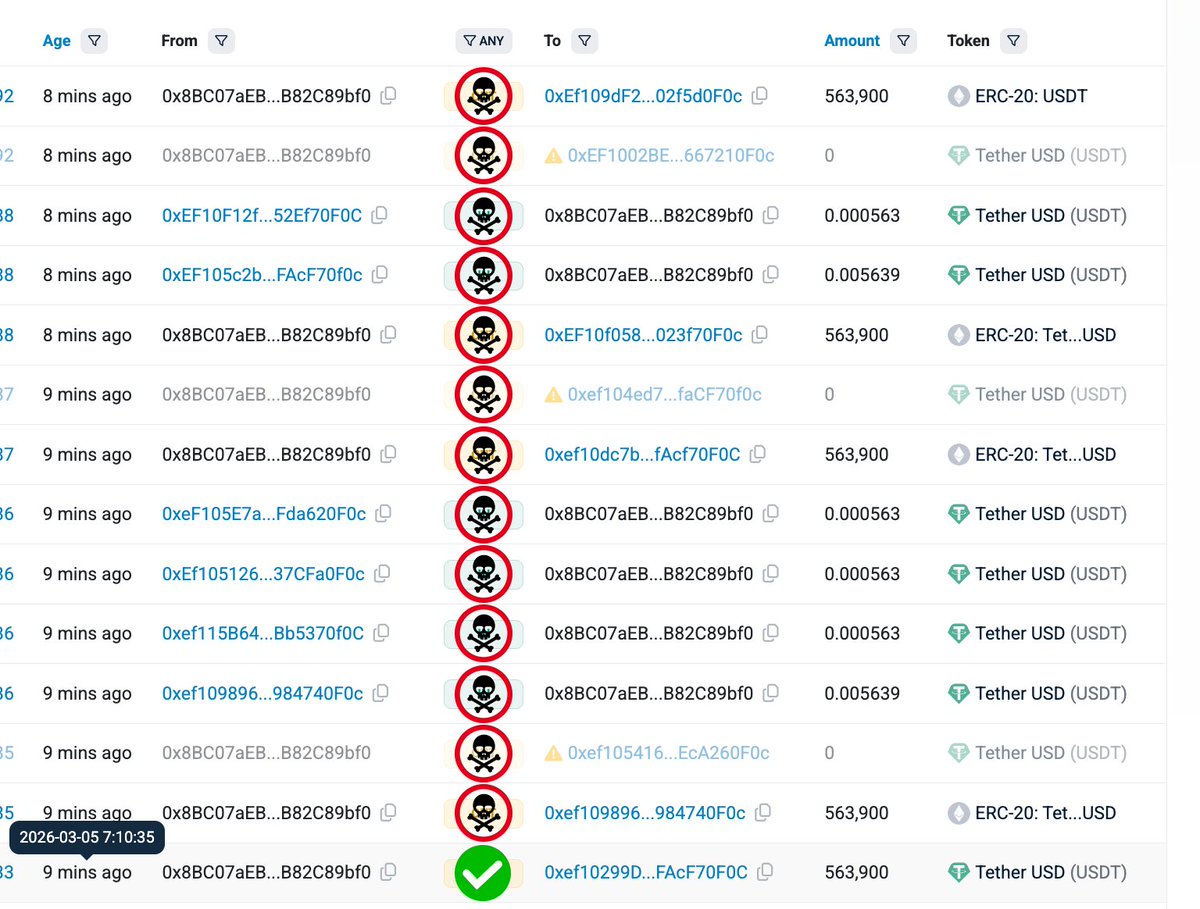

下方地址展示了这一竞争现象。在该案例中,一笔合法 USDT 转账发生后仅几分钟内,就有 13 笔投毒转账被植入。

注:Etherscan 默认隐藏零金额转账,图中为演示已全部显示。

地址投毒常用手法包括

2)为何这类攻击易于大规模实施

表面上看,地址投毒似乎收效甚微,毕竟大多数用户不会轻易上当。但从攻击经济学视角来看,事实恰恰相反。

概率游戏

研究显示,以太坊单笔投毒的成功率约为 0.01%。也就是说,每 1 万笔投毒转账中,仅有 1 笔能让用户误将资金转给攻击者。

因此,投毒活动并非只针对少数地址,而是大批量发送数千甚至数百万笔投毒转账。只要尝试次数足够多,即使极低的成功率也能带来可观收益。

一次大额转账被攻击成功,即可轻松覆盖数千上万次失败尝试的成本。

更低的交易成本助推投毒泛滥

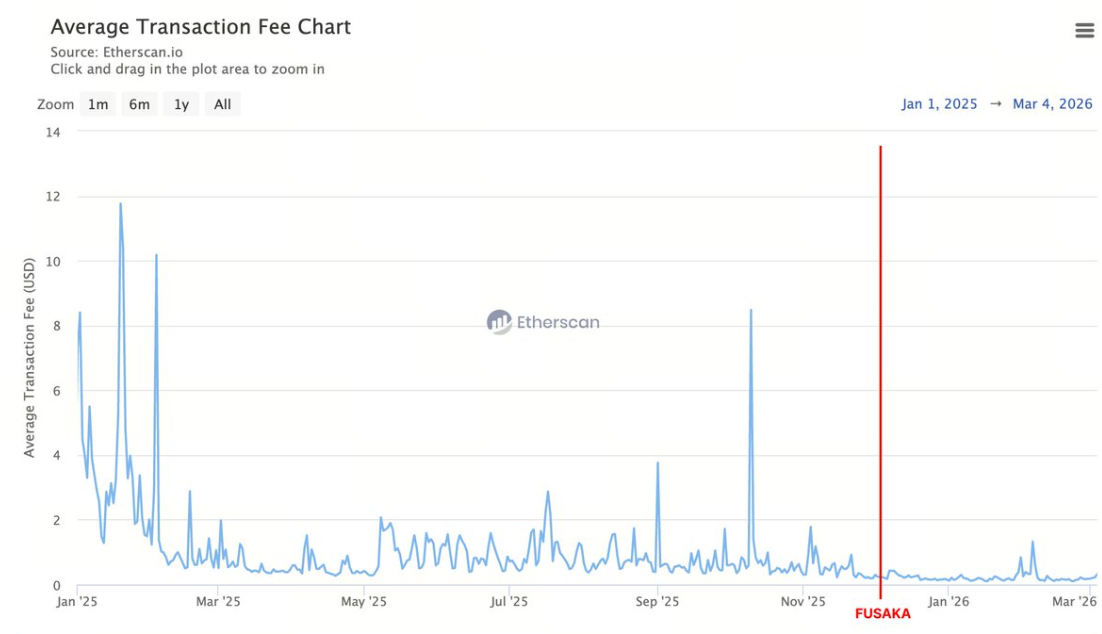

https://etherscan.io/chart/avg-txfee-usd

2025 年 12 月 3 日上线的 Fusaka 升级提升了以太坊可扩展性,进一步降低了链上交易成本。这一调整既有利于开发者和用户,也让每笔投毒转账的成本大幅下降,攻击者可以大规模发起投毒尝试。

Fusaka 升级后,网络活跃度明显提升。升级后 90 天内,以太坊日均处理交易量较升级前 90 天增长了 30%;同期,每天新建地址数也平均增长了 约 78%。

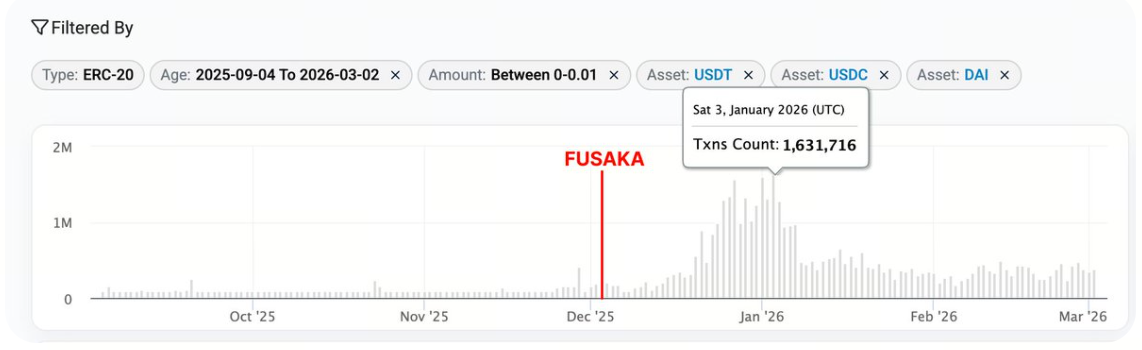

此外,我们还观察到尘埃转账活动激增,攻击者会将极小金额的同类代币发送至用户曾经转账过的地址。

下方数据对比了 Fusaka 升级前后 90 天内,主要资产的尘埃转账情况。对于 USDT、USDC、DAI 等稳定币,尘埃转账定义为金额低于 0.01 美元;对于 ETH,则为低于 0.00001 ETH 的转账。

USDT 升级前:420 万

升级后:2990 万

增长:+2570 万(+612%)

USDC 升级前:260 万

升级后:1490 万

增长:+1230 万(+473%)

DAI 升级前:142,405

升级后:811,029

增长:+668,624(+470%)

ETH 升级前:10450 万

升级后:

增长:+6520 万(+62%)

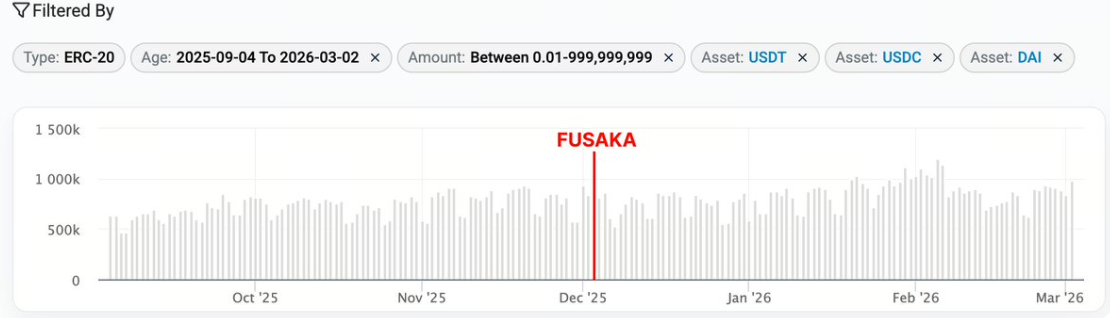

尘埃转账(低于 0.01 美元)在 Fusaka 升级后大幅激增,随后虽有回落,但整体水平依然高于升级前。相比之下,超过 0.01 美元的转账在同期基本保持稳定。

截图:Fusaka 升级前后 90 天 USDT、USDC、DAI 的尘埃转账(<0.01 美元)。(来源)

截图:Fusaka 升级前后 90 天 USDT、USDC、DAI 的大额转账(>0.01 美元)。(来源)

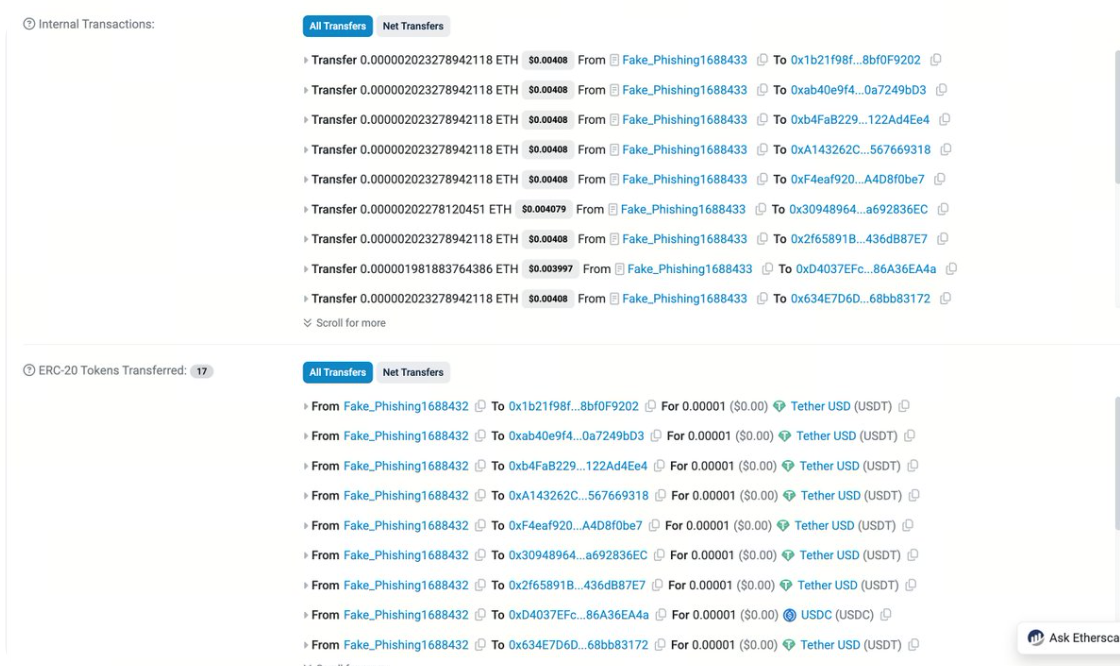

在很多攻击活动中,攻击者会先将代币和 ETH 批量发送至新生成的伪造地址,再由这些地址分别向目标地址发起尘埃转账。由于金额极小,尘埃转账可以低成本、大规模执行,交易成本越低,攻击越频繁。

截图:Fake_Phishing1688433 在单笔交易中批量向不同伪造地址发送代币和 ETH。(来源)

需要注意的是,并非所有尘埃转账都是投毒行为。尘埃转账也可能属于正常链上活动,比如代币兑换或小额交互。但在尘埃转账列表中,大量转账极可能为投毒尝试。

3)一条必须牢记的准则

👉👉 转账前请务必核对收款地址 👈👈

以下是使用 Etherscan 时降低风险的几点建议:

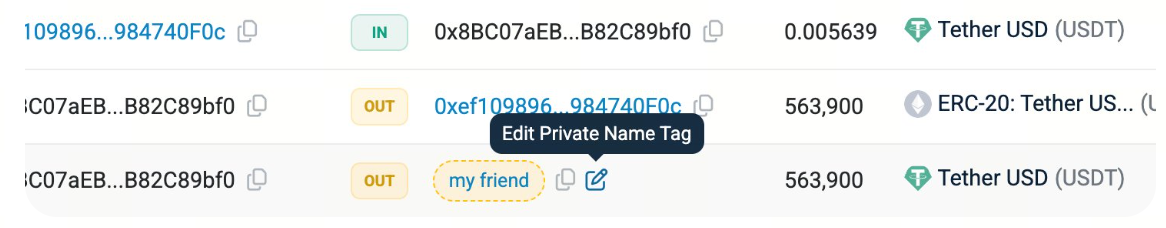

- 让您的地址易于识别

在 Etherscan 上为常用地址设置私有名称标签,可让真实地址在众多相似项中脱颖而出。

通过 ENS 域名服务,也能提升地址在区块链浏览器中的辨识度。

建议同时利用钱包的地址簿将常用地址加入白名单,确保每次转账都能明确收款方。

- 使用地址高亮功能

Etherscan 的地址高亮功能有助于分辨相似地址。如果两个地址外观极为接近,但高亮显示不同,则其中一个很可能是投毒地址。

如未见该功能,请在站点设置中确认已启用。

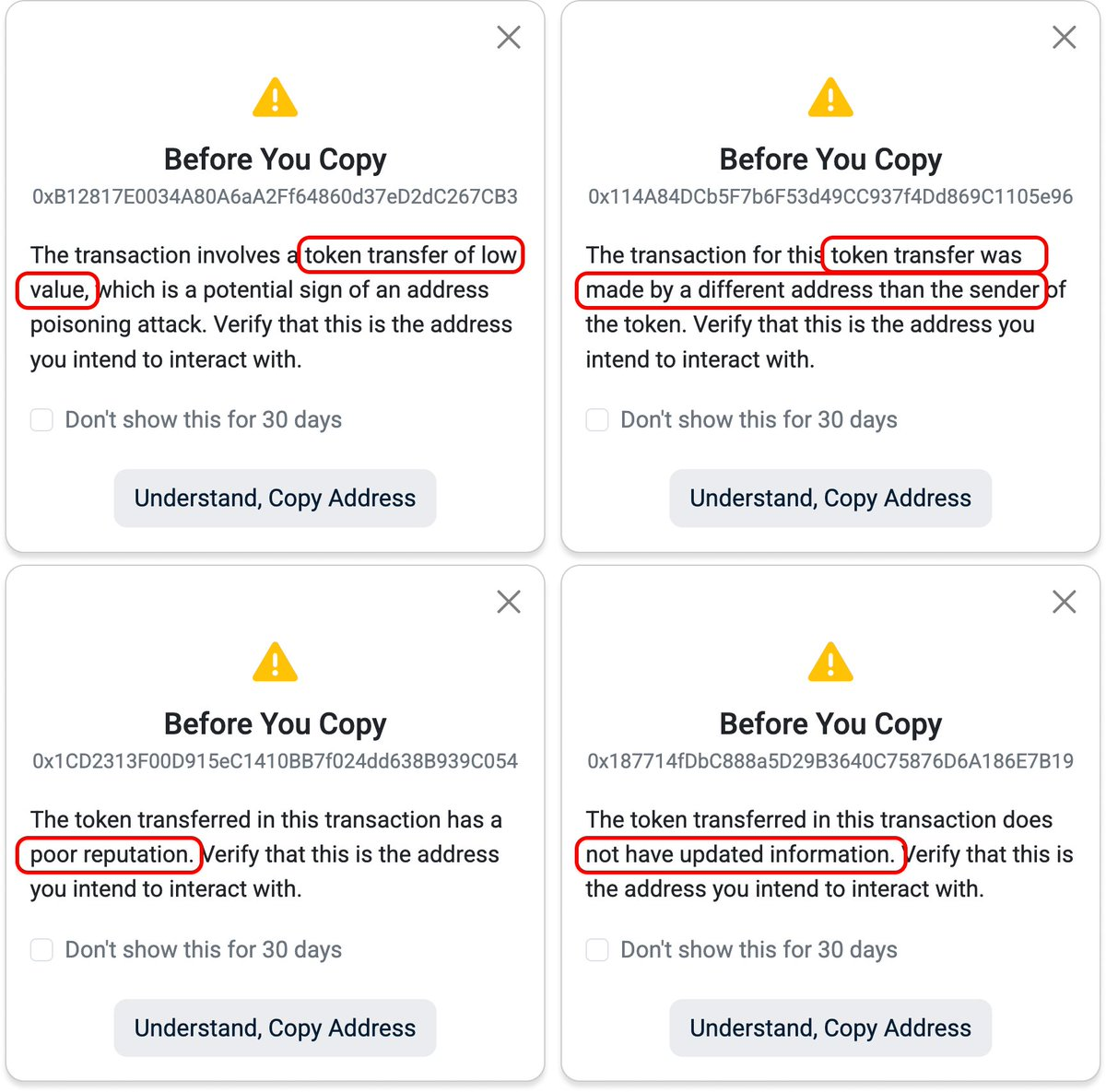

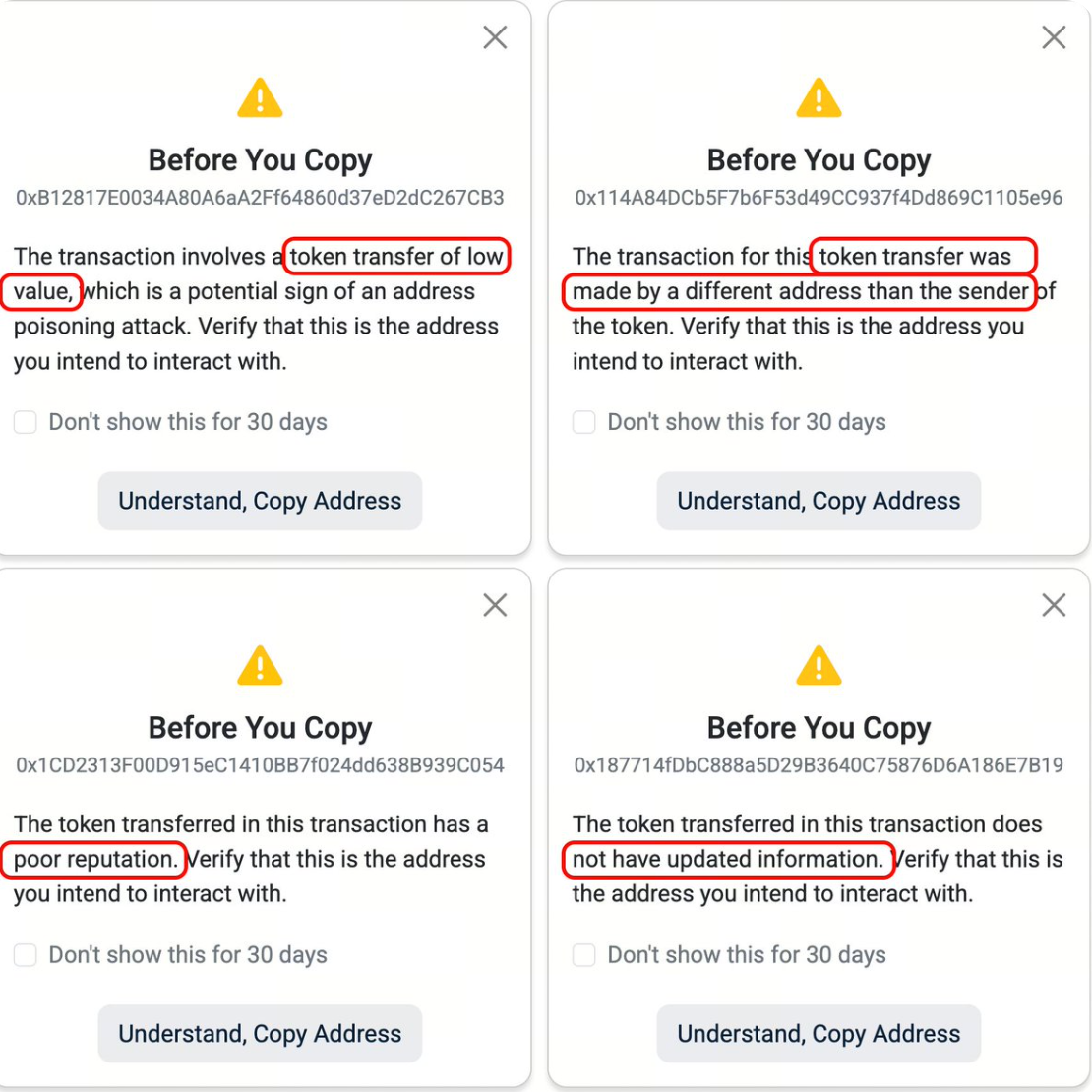

- 复制前务必再次核查

Etherscan 在用户复制疑似可疑地址时,会弹窗提示,包括:

- 小额代币转账

- 伪造代币转账

- 声誉较差的代币

- 未更新信息的代币

出现提示时,请务必再次确认所复制的确为您期望交互的地址。

如需更全面的防护清单,可参阅我们的详细指南

如需更全面的防护清单,可参阅我们的详细指南 。

。

请牢记,区块链世界没有“撤销”按钮,资金一旦转错地址,几乎无法追回。

总结

地址投毒攻击在以太坊愈发猖獗,尤其是交易成本降低后,大规模投毒更加容易。这类攻击同样影响用户体验,因大量垃圾投毒转账会充斥用户界面的交易历史。

防护此类攻击既依赖用户自身警觉,也需要更优质的界面设计。对用户而言,最重要的习惯就是:转账前务必仔细核对收款地址。

同时,工具和界面也能帮助用户更快发现可疑活动。

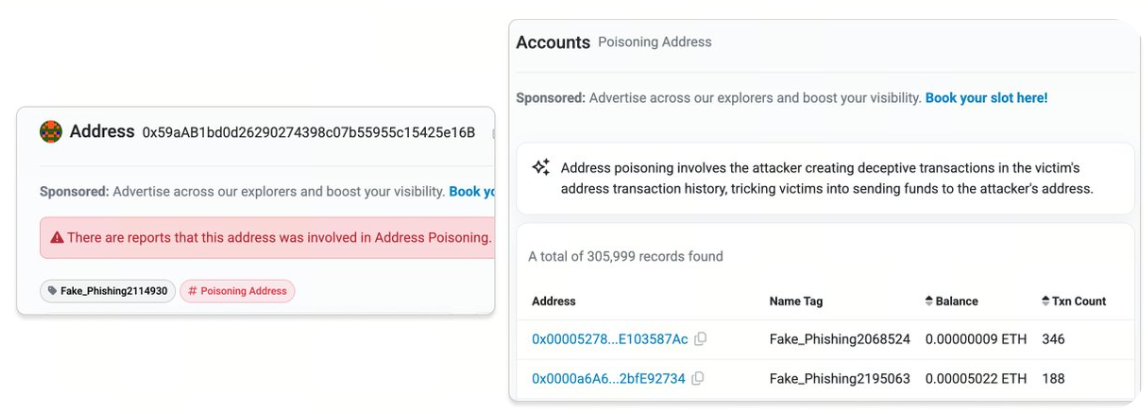

Etherscan 上的投毒地址标签(https://etherscan.io/accounts/label/poisoning-address)

在 Etherscan,我们持续优化区块链浏览器界面和 API 服务,帮助用户更高效识别此类攻击。我们主动标记伪造地址、标记并隐藏零金额代币转账,以及标注伪造代币,让我们整理的数据能自动呈现潜在的地址投毒风险,无需用户手动筛查大量交易。

随着投毒活动通过自动化和大规模尘埃转账持续扩展,及时呈现这些信号对于帮助用户甄别可疑行为、区分正常交易变得愈发重要。

如您有任何建议或反馈,欢迎随时联系我们,助力我们持续完善防护措施。

免责声明:

-

本文转载自 [etherscan]。所有版权归原作者 [etherscan] 所有。如对转载有异议,请联系 Gate Learn 团队,我们将及时处理。

-

免责声明:本文所述观点和意见仅代表作者个人立场,不构成任何投资建议。

-

本文其他语种译文由 Gate Learn 团队翻译。除特殊说明外,禁止复制、分发或抄袭译文内容。

相关文章

stETH 代币经济学解析:Lido 如何分配质押收益与捕获价值

如何质押 ETH?

Lido DAO 的治理机制如何运作?LDO 代币作用解析

Solana(SOL)与 Ethereum 的核心差异是什么?公链架构对比解析