今年安全事故回顾:攻击面正在从“代码漏洞”转向“权限与基础设施”

从 2026 年以来的公开案例看,安全风险已经不再局限于单一智能合约漏洞,而是呈现“协议逻辑、预言机、前端入口、跨链验证、用户授权”多点并发的特征。

以年内被广泛讨论的 Drift 事件为例,市场关注点不只在损失规模本身,更在于治理权限与预言机链路在极端条件下的联动脆弱性。

Rhea Finance 等事件暴露了流动池与定价机制被操纵的现实风险,CoW Swap 前端安全事件则再次提醒用户:即使底层合约相对稳健,入口层被劫持依然可能造成实质损失。

整体来看,今年安全事件给出的共同信号是:攻击者越来越少“硬攻代码”,更多利用权限配置、交互入口和用户签名习惯完成资产转移。对普通用户而言,风控重点应从“只看项目是否审计”升级为“审计 + 授权 + 入口 +应急”四位一体管理。

2026 年以来的典型事故给了我们什么教训

今年公开报道的案例里,至少有 4 类风险值得普通用户重视:

-

协议与预言机相关风险 例如部分 DeFi 协议被报道出现流动池或预言机利用,说明“价格源 + 参数边界”仍是高危区。

-

前端与域名风险 例如 CoW Swap 曾披露前端/网站相关安全事件,这类问题不一定先攻击合约,而是先攻击用户入口。

-

跨链验证与消息校验风险 跨链场景一旦验证链路有缺口,后果往往是高倍放大。

-

授权钓鱼规模化 今年“审批钓鱼”被执法机构重点打击,公开信息显示其受害范围跨多个国家,说明这已是产业化攻击。

给用户的直接结论:最常面对的风险,不是“黑客要破解用户的私钥”,而是“自己给了攻击者可执行权限”。

用户真正的高风险点:不是不会操作,而是权限管理失控

在实际损失中,最常见的并不是复杂技术漏洞,而是以下“日常失误”:

-

一个钱包长期同时承担“资产存储 + 高频交互 + 空投测试”。

-

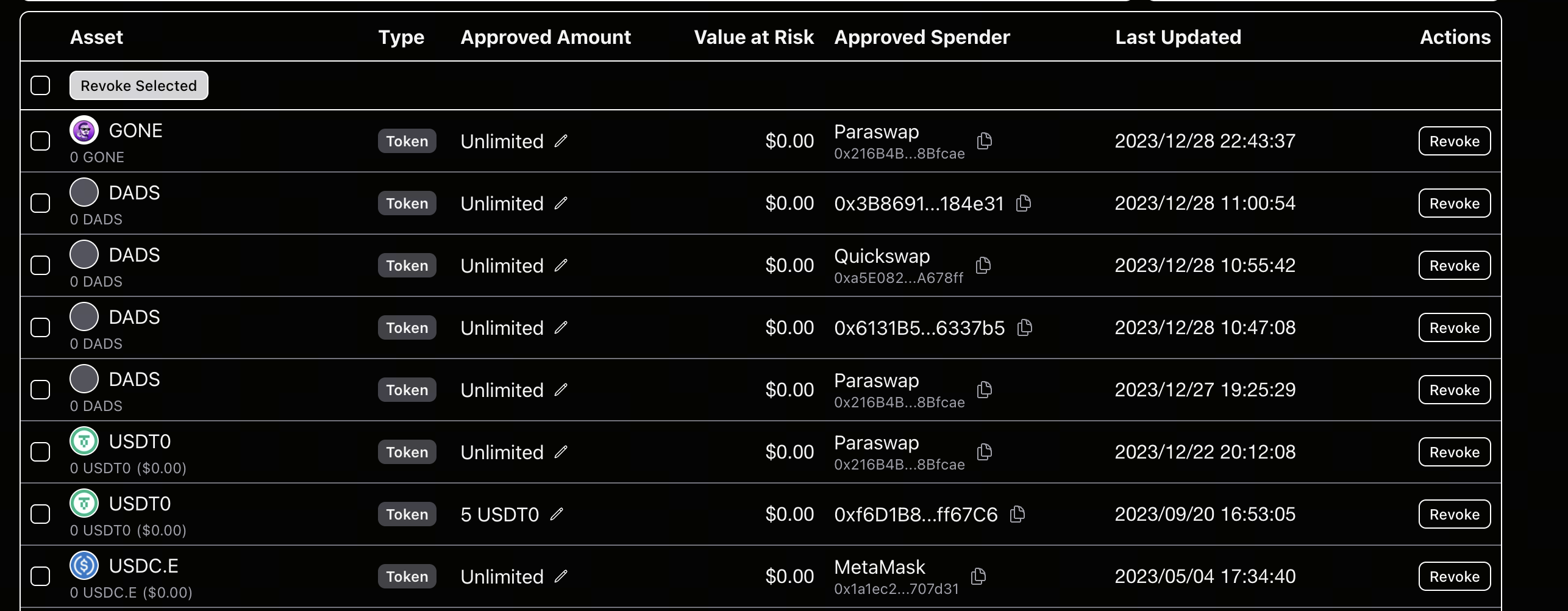

对不熟悉合约长期保留 Unlimited Approval。

-

把“断开网站连接”误认为“已经取消授权”。

-

在看不懂签名内容时仍直接确认。

-

看见“官方活动链接”就从社媒直接点击。

硬件钱包很重要,但它不能替代授权管理。因为很多盗币并不需要拿走用户的私钥,只需要签一次高权限授权。

钱包风控框架:先分层,再最小授权

先把钱包当“账户体系”来管理,而不是当“一个地址”。

建议至少分成 3 层:

-

冷存储钱包(不交互)用于长期资产,只做转入转出,不连陌生 DApp。

-

交易钱包(中风险)用于主流协议和常规交易,控制资产上限。

-

实验钱包(高风险)专门用于空投、新协议测试、未知链接交互,金额严格限额。

再加两条硬规则:

-

单钱包风险预算固定,例如“实验钱包不超过总资产的 2 % - 5 %”。

-

任意新协议首次交互都走小额测试路径,不直接全额授权。

这套分层的意义是:即便出事,也能把损失锁定在“可承受范围”。

授权风控框架:从“点确认”升级到“看权限”

大多数用户最缺的不是工具,而是流程。用户可以用下面这套“授权前中后”流程:

授权前(Pre-Check)

-

只从官网主域名进入,不从评论区和私信链接进入。

-

检查页面是否要求异常权限,例如“无限授权 + 紧急签名”。

-

对新协议先查审计与社区反馈,再决定是否授权。

授权中(Sign-Check)

-

看清授权对象地址是否与官方披露一致。

-

优先使用限额授权,不默认 Unlimited。

-

对

Permit、SetApprovalForAll、increaseAllowance类签名保持警惕。 -

看不懂签名内容就取消,不做“盲签”。

授权后(Post-Check)

-

定期巡检授权列表,至少每周一次。

-

不再使用的协议立即撤销授权。

-

高风险交互后 24 小时内复查一次。

可用工具参考:

一套可执行的日常安全清单

下面这份清单可以直接照着做:

-

设备层:系统与浏览器及时更新,禁用来历不明插件。

-

网络层:避免公共 Wi-Fi 进行大额签名操作。

-

账户层:交易所和邮箱全部开启 2FA,不复用密码。

-

钱包层:启用分层钱包与风险限额。

-

授权层:每周清理无用授权,每月做一次全量复盘。

-

行为层:任何“催促签名”“限时领取”默认提高一级警报。

如果用户是高频用户,再加 2 个动作:

-

记录常用协议官方合约地址白名单。

-

对大额转账增加“二次确认延迟”,避免情绪化误操作。

被盗或误授权后,24 小时应急 SOP

一旦怀疑出问题,不要先自责,先执行流程:

-

立即停止交互:断开网站连接,暂停一切新签名。

-

快速转移资产:把未受影响资产转到冷钱包或新地址。

-

撤销关键授权:优先撤销高价值 Token 的高权限授权。

-

排查入口:检查最近访问链接、浏览器插件、设备异常。

-

固定证据:保存交易哈希、可疑地址、签名记录截图。

-

对外协同:联系项目方安全团队、钱包方、链上安全机构。

如果损失已发生,目标先从“追回全部”改为“阻断继续损失”。很多案例里,次生损失往往比首笔损失更大。

结论:安全不是一次设置,而是持续流程

DeFi 安全事件密集期,用户最该升级的不是“恐惧感”,而是“流程能力”。

用户不需要变成安全工程师,但需要把以下动作变成习惯:

-

钱包分层;

-

最小授权;

-

定期撤销;

-

签名前解码;

-

事故后有 SOP。

在链上世界里,权限就是资产本身。用户管理权限的方式,决定了用户能否长期留在牌桌上。

相关文章

Master Protocol:激活 BTC 生息潜力

链上数据分析:六个分析工具介绍及使用案例