تسارع التهديدات الكمية المتعلقة بالبيتكوين، إعادة تسليط الضوء على خطة الانتقال التي قدمها ساتوشي ناكاموتو في عام 2010

1 أبريل، أثار “أبو البيتكوين” ساتوشي ناكاموتو (Satoshi Nakamoto) اهتمامًا بعد منشورٍ له في عام 2010؛ إذ ردّ على منتدى Bitcointalk بشأن مخاطر اختراق أجهزة الكمبيوتر الكمّية للبيتكوين، واقترح إمكانية تحقيق انتقالٍ سلس عبر خوارزميات التوقيع الرقمي القابلة للترقية التدريجية، ما يدل على أن شبكة البيتكوين تمتلك مسارًا للتعامل المنظّم مع التهديدات الكمّية. مؤخرًا، أظهرت أحدث الأبحاث من Google أن أجهزة الكمبيوتر الكمّية قد تتمكن من كسر تشفير البيتكوين في وقت أبكر مما كان متوقعًا.

ردّ ناكاموتو الكمي في 2010: ترك مساحة للترقية بدل إنكار التهديد

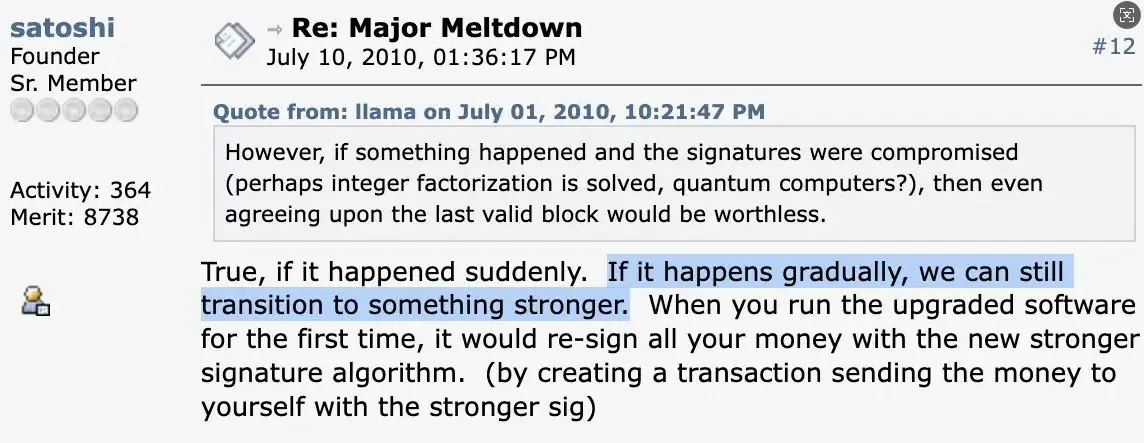

(来源:Bitcointalk 論壇)

(来源:Bitcointalk 論壇)

في عام 2010، طرح أحد مستخدمي منتدى Bitcointalk على ناكاموتو سؤالًا: إذا كانت أجهزة الكمبيوتر الكمّية قوية بما يكفي، فهل يمكنها كسر خوارزمية التوقيع الرقمي بالمنحنيات الناقصية التي يعتمد عليها البيتكوين (ECDSA)؟ أظهر رد ناكاموتو تفكيرًا طويل المدى قائمًا على التصميم التطوري للتقنية.

وأوضح أنه إذا أصبحت التهديدات الكمّية واقعًا فعليًا، يمكن لشبكة البيتكوين الانتقال بشكلٍ منظّم إلى خوارزمية مفاتيح عمومية أقوى عبر نهج الترقية التدريجية، وأن كامل العملية يمكن أن تتم بسلاسة دون التسبب في انهيار النظام أو خسارة الأصول. تتمثل الفكرة الأساسية في أن ECDSA مجرد طبقة قابلة للاستبدال ضمن بنية أمان البيتكوين، وليست أساسًا تصميميًا لا يمكن تغييره. منذ البداية، ترك ناكاموتو مساحة للتطور التقني داخل تصميم البروتوكول.

التقدم الواقعي للتهديدات الكمّية: أحدث تحركات Google ومؤسسة Ethereum

حصلت تصريحات ناكاموتو في هذا المنتدى على اهتمامٍ مجدد في عام 2026، لأن التهديدات الكمّية الواقعية تتسارع الآن. كشفت Google مؤخرًا أن أجهزة الكمبيوتر الكمّية قد تمتلك القدرة على تهديد تشفير البيتكوين القائم على المنحنيات الناقصية في وقت أبكر مما كان متوقعًا على نطاق الصناعة عمومًا. كما أن مؤسسة Ethereum قد أنشأت أيضًا فريقًا متخصصًا في الأمان بعد الحقبة الكمّية، وتخطط لإكمال الترقية ما بعد الكمّ على مستوى البروتوكول قبل عام 2029، ما يشير إلى أن السلاسل العامة الرئيسية جميعها تقوم على نحو نشط بتقييم مخاطر الكمّ وبدء نشر حلول طويلة الأمد.

حاليًا، تعتمد بنية أمان البيتكوين على حماية ECDSA لمفاتيح المستخدم الخاصة، وعلى خوارزمية التجزئة SHA-256 لحماية بنية سلسلة الكتل. إذا وصلت أجهزة الكمبيوتر الكمّية إلى حجم كافٍ من الكيوبتات، فقد تتمكن نظريًا من اختراق حماية ECDSA عبر خوارزمية Shor، ما يمكّن المهاجمين الذين يملكون قدرة حسابية كمّية من تزوير توقيعات المعاملات.

مسار البيتكوين لما بعد الحقبة الكمّية: اتجاه تقني بات واضحًا

دخلت أبحاث علم التشفير بعد الحقبة الكمّية (Post-Quantum Cryptography) مرحلة التطور المتسارع على نطاق عالمي. أكملت المعهد الوطني الأمريكي للمعايير والتقنية (NIST) اعتماد عدة معايير لتشفير ما بعد الحقبة الكمّية. وتشمل مسارات ترقية البيتكوين التي يجري تداولها على نطاق واسع حاليًا ما يلي:

استبدال خوارزمية التوقيع: اعتماد مخططات توقيع ما بعد الحقبة الكمّية الحاصلة على اعتماد NIST مثل CRYSTALS-Dilithium، مع استبدال ECDSA الحالي تدريجيًا، بما يتوافق مع ما وصفه ناكاموتو بعبارة “الترقية إلى خوارزمية مفاتيح عمومية أقوى”

الانتقال التدريجي للعناوين: توفير نافذة انتقال لعناوين البيتكوين القائمة، ما يسمح لحاملي الأصول بترحيل أصولهم إلى عناوين آمنة بعد الحقبة الكمّية قبل وصول التهديدات الكمّية فعليًا، وتقليل أثر الصدمة على النظام

عملية الحوكمة عبر BIP: أي ترقية لخوارزمية على مستوى البروتوكول يجب أن تمر عبر عملية اقتراحات تحسين البيتكوين (BIP)، وأن تحصل على إجماع واسع على مستوى الشبكة من المعدّنين ومشغلي العقد

تتوافق أُطر الانتقال هذه بدرجة عالية مع مسار “الترقية السلسة” الذي وصفه ناكاموتو في عام 2010، كما تؤكد أيضًا الرؤية الاستباقية في تصميم بروتوكوله.

الأسئلة الشائعة

ما هو الموقف المحدد لناكاموتو في عام 2010 إزاء التهديدات الكمّية؟

صرّح ناكاموتو في منتدى Bitcointalk بأنه إذا شكّلت أجهزة الكمبيوتر الكمّية تهديدًا فعليًا لخوارزمية التوقيع ECDSA الخاصة بالبيتكوين، يمكن لشبكة البيتكوين الانتقال بشكلٍ منظّم إلى خوارزميات آمنة بعد الحقبة الكمّية عبر طريقة الترقية التدريجية لخوارزميات التوقيع الرقمي، دون الحاجة إلى انهيارٍ منهجي أو تصفير الأصول.

هل يمكن لأجهزة الكمبيوتر الكمّية حاليًا اختراق البيتكوين؟

حاليًا، لا تزال أحجام الكيوبتات لدى أجهزة الكمبيوتر الكمّية الموجودة غير كافية لتشكيل تهديد فعلي لخوارزمية ECDSA للبيتكوين. وتظهر أحدث أبحاث Google أن التهديد قد يصل في وقت أبكر مما كان متوقعًا، لكن يقدّر خبراء الصناعة عمومًا ما يزال هناك نافذة استجابة تمتد لعدة سنوات إلى أكثر من عشر سنوات، ما يوفر الوقت لتجهيز البيتكوين بترقيات ما بعد الحقبة الكمّية من قِبل مجتمع البيتكوين.

كيف يستعد مجتمع البيتكوين حاليًا لمواجهة التهديدات الكمّية؟

تم إدراج ترقية التشفير بعد الحقبة الكمّية ضمن جداول البحث الخاصة بالبيتكوين والعديد من سلاسل الكتل العامة الرئيسية. لقد أكمل NIST اعتماد معايير تشفير ما بعد الحقبة الكمّية، كما أن مؤسسة Ethereum أنشأت أيضًا فريقًا للسلامة بعد الحقبة الكمّية وحددت جدولًا زمنيًا محددًا للترقية. أي ترقية على مستوى بروتوكول البيتكوين يجب أن تتم عبر عملية BIP وإجماع الشبكة، وقد تكون فترة الانتقال أطول، لكن المسار التقني أصبح أكثر وضوحًا تدريجيًا.