مهندس التشفير: لا يشكل الحاسوب الكمي تهديدًا لـ"التشفير المتماثل 128 بت"

مهندس هندسة التشفير Filippo Valsorda نشر في 20 أبريل 2026 مقالة تحليل تقني، يجادل بأن الحاسوب الكمي، حتى وفقًا لأكثر سيناريوهات التطور تفاؤلًا، لا يمكنه كسر التشفير المتماثل 128 بت (AES-128) في المستقبل القريب؛ كما يشير إلى أن الصناعة لديها قراءة خاطئة لمصطلح “ما بعد التشفير الكمي”.

الطرح الأساسي لورقة Valsorda: خوارزمية Grover لا يمكنها العمل على نحو متوازٍ بفعالية

(المصدر: Filippo Valsorda)

وفقًا لمقال Valsorda التحليلي، تفترض الأخطاء الشائعة في الصناعة أن خوارزمية Grover للحاسوب الكمي ستخفض مستوى الأمان لأمْن مفتاح متماثل 128 بت إلى “النصف” أي 64 بت؛ ويغفل هذا الادعاء القيدَ الحاسم في خوارزمية Grover: إذ يجب تنفيذ خطواتها على نحو متسلسل، بينما يؤدي فرض التوازي بالقوة إلى زيادة حادة في إجمالي تكلفة الحساب.

يُظهر حساب Valsorda أن إجمالي عمليات كسر AES-128 يقدَّر بنحو 2¹⁰⁴·⁵ مرة من العمليات؛ بالمقارنة، فإن استخدام خوارزمية Shor لكسر تشفير المنحنيات الإهليلجية 256 بت يحتاج إلى حوالي 2²⁶ مرة من العمليات (منقول عن دراسة 2026 بواسطة Babbush وآخرين). يوجد فرق يقارب 2⁷⁸·⁵ مرة بينهما؛ ويشير Valsorda إلى أن هذا التفاوت يجعل هجوم Grover على AES-128 غير واقعي تمامًا عمليًا.

موقفٌ موحَّد لدى NIST وBSI والأوساط الأكاديمية

وفقًا للوثائق الرسمية التي استشهد بها Valsorda، يذكر المعهد الوطني للمعايير والتكنولوجيا (NIST) صراحةً في قسم “أسئلة وأجوبة حول التشفير الكمي بعدي” أن “خوارزمية Grover قد لا تحقق أي ميزة تقريبًا في مهاجمة AES، وأن AES-128 سيظل آمنًا خلال العقود القليلة المقبلة”، كما يؤكد “يمكن للتطبيقات الحالية الاستمرار في استخدام مفاتيح AES ذات 128 بت”; كما أن NIST IR 8547 يحظر كذلك الخوارزميات التي تتأثر بالهجمات الكمية بحلول عام 2035، مع التأكيد في الوقت نفسه أن جميع أطوال مفاتيح AES لا تزال مسموحة.

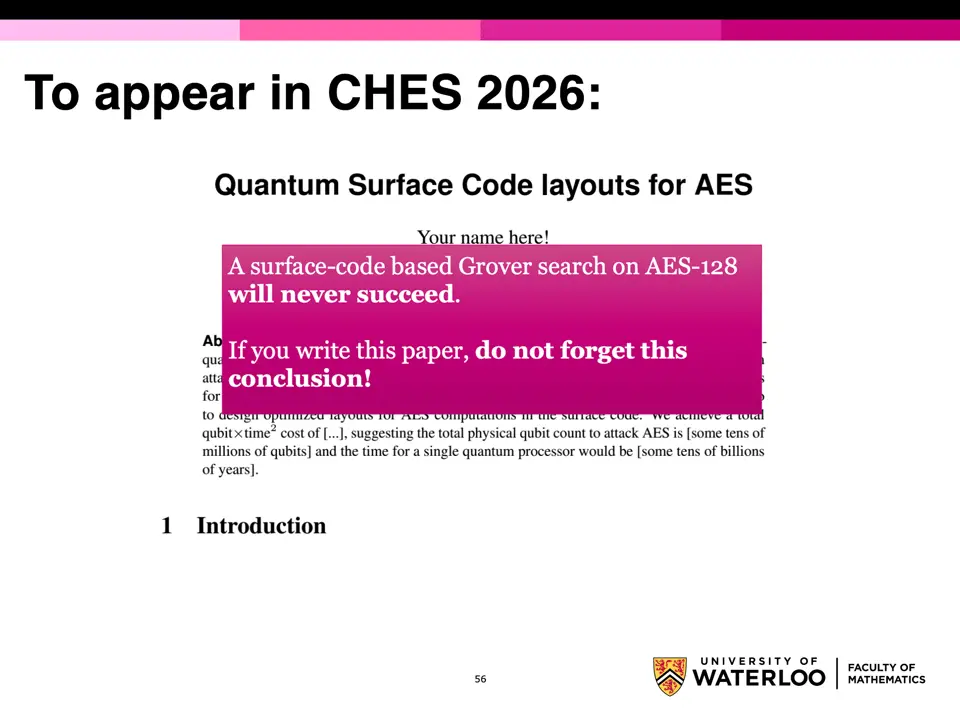

في تقريره “آليات التشفير: التوصيات وأطوال المفاتيح”، توصي الهيئة الاتحادية لأمن المعلومات في ألمانيا (BSI) باعتماد AES-128 وAES-192 وAES-256 في أنظمة التشفير الجديدة. وفي عرض بحثي لعام 2024، صرّح أستاذ مساعد في علم التشفير في جامعة سِتيرلو (University of Waterloo) Samuel Jaques: “إن بحث Grover المعتمد على الأكواد السطحية (surface codes) لن ينجح على AES-128 على الإطلاق.”

الأولويات العملية للانتقال إلى ما بعد التشفير الكمي

استنادًا إلى استنتاج Valsorda، فإن المهمة العاجلة الوحيدة لانتقال التشفير ما بعد الكمي هي استبدال التشفير غير المتماثل الذي يمكن مهاجمته بواسطة خوارزمية Shor، بما في ذلك RSA وECDSA وECDH. يشير Valsorda إلى أن تخصيص الموارد المحدودة لترقية المفاتيح المتماثلة (128→256 بت) يُعد إجراءً غير ضروري، وسيزيد من تعقيد النظام، ويُشتت موارد التنسيق، ويؤثر على عمل الاستبدال العاجل الحقيقي لتشفير غير متماثل أكثر عرضة للخطر.

الأسئلة الشائعة

لماذا يعتقد Valsorda أن خوارزمية Grover لا تشكل تهديدًا لـ AES-128؟

وفقًا لمقال Valsorda التحليلي، يجب تنفيذ خطوات خوارزمية Grover على نحو متسلسل ولا يمكنها تحقيق توازي فعّال؛ وبعد فرض التوازي بالقوة، تصبح التكلفة الإجمالية لكسر AES-128 تقريبًا 2¹⁰⁴·⁵ مرة من العمليات، أي أعلى بحوالي 2⁷⁸·⁵ مرة من تكلفة كسر تشفير المنحنيات الإهليلجية 256 بت باستخدام خوارزمية Shor.

ما هو الموقف الرسمي لدى NIST بشأن ما إذا كان يلزم مضاعفة طول مفاتيح AES؟

وفقًا لأسئلة وأجوبة NIST حول التشفير ما بعد الكمي التي يستشهد بها مقال Valsorda، يوضح NIST بشكل صريح أنه لا ينبغي مضاعفة طول مفاتيح AES لمواجهة التهديدات الكمية، ويؤكد أن مفاتيح AES ذات 128 بت و192 بت و256 بت تظل آمنة في عصر ما بعد التشفير الكمي.

ما هي المهمة العاجلة الحقيقية لانتقال ما بعد التشفير الكمي؟

استنادًا إلى استنتاج Valsorda، فإن المهمة العاجلة الوحيدة هي استبدال خوارزميات التشفير غير المتماثل القابلة للهجوم بواسطة خوارزمية Shor (مثل RSA وECDSA وECDH وغيرها)، وليس ترقية أطوال المفاتيح المتماثلة؛ وترقية المفاتيح المتماثلة تُعد عملية غير ضرورية، إذ إنها تزيد التعقيد وتُشتت الموارد.