Nordkoreanische Hacker feiern das „Fettjahr“: Im Jahr 2025 Rekord bei Diebstählen von Geldern, Geldwäschezyklus etwa 45 Tage

Autor: Chainalysis

Übersetzung: Felix, PANews

Angesichts der seit Jahren andauernden Angriffe nordkoreanischer Hacker auf die Krypto-Branche analysiert der Hackerangriffsbericht 2025 die Vorgehensweisen nordkoreanischer Hacker im Detail. Nachfolgend die Inhaltsangabe.

Kernaussagen:

- Nordkoreanische Hacker haben 2025 Kryptowährungen im Wert von 20,2 Milliarden US-Dollar gestohlen, ein Plus von 51 % im Vergleich zum Vorjahr. Trotz geringerer Angriffszahl hat sich die Gesamtsumme der gestohlenen Gelder auf 67,5 Milliarden US-Dollar erhöht.

- Nordkoreanische Hacker stehlen mehr Kryptowährungen bei weniger Angriffen, häufig durch das Einschleusen von IT-Personal in Krypto-Dienste oder durch komplexe Phishing-Strategien gegen Führungskräfte.

- Nordkoreanische Hacker bevorzugen deutlich chinesische Geldwäschedienste, Cross-Chain-Brücken und Mixer-Protokolle. Nach größeren Diebstählen dauert der Geldwäschenzyklus etwa 45 Tage.

- 2025 stiegen die Vorfälle von gestohlenen persönlichen Wallets auf 158.000, betroffen waren 80.000 Nutzer, wobei der insgesamt gestohlene Wert (713 Mio. USD) im Vergleich zu 2024 leicht zurückging.

- Trotz eines Anstiegs des Gesamt-verwahrten DeFi-Werts (TVL) bleiben die Hackerangriffsverluste zwischen 2024 und 2025 auf niedrigem Niveau, was auf wirksame Sicherheitsverbesserungen hindeutet.

Im Jahr 2025 steht die Krypto-Ökologie erneut vor großen Herausforderungen, da die gestohlenen Gelder weiter steigen. Die Analyse zeigt, dass sich die Muster der Krypto-Diebstähle in vier Schlüsselmerkmalen unterscheiden: Nordkoreanische Hacker bleiben die Hauptbedrohung; Angriffe auf zentralisierte Dienste nehmen zu; Vorfälle bei persönlichen Wallets steigen stark; und die Trends bei DeFi-Hacks zeigen eine unerwartete Divergenz.

Gesamtüberblick: 2025 Jahr über 34 Milliarden US-Dollar gestohlen

Von Januar bis Anfang Dezember 2025 wurden im Krypto-Sektor über 34 Milliarden US-Dollar gestohlen, wobei allein im Februar bei Angriffen auf Bybit 1,5 Milliarden US-Dollar betroffen waren.

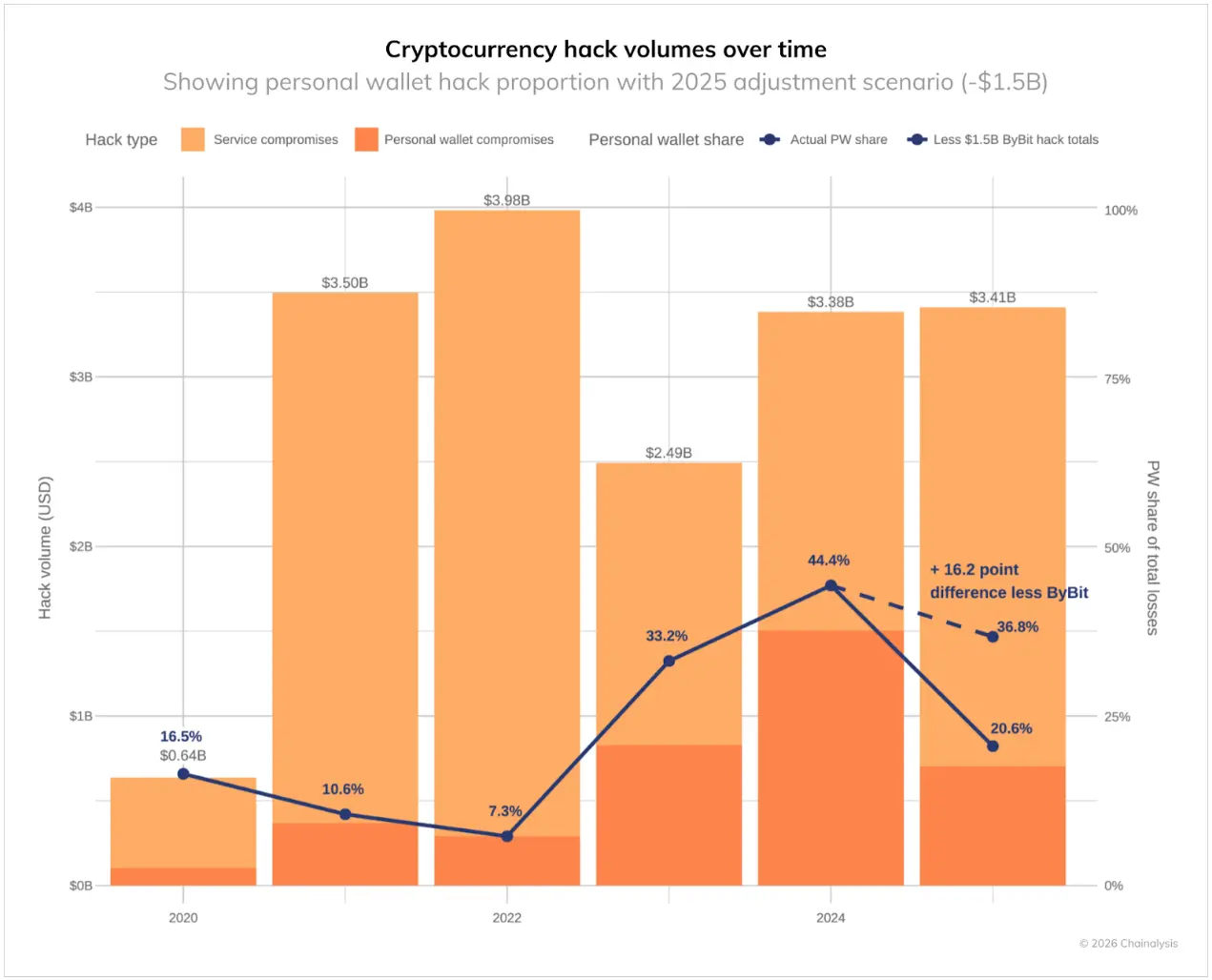

Die Daten offenbaren auch bedeutende Veränderungen bei diesen Diebstählen. Die Zahl der gestohlenen persönlichen Wallets stieg erheblich an, von 7,3 % des Gesamtwerts im Jahr 2022 auf 44 % im Jahr 2024. Ohne den erheblichen Einfluss des Bybit-Angriffs hätte dieser Anteil 2025 vermutlich 37 % erreicht.

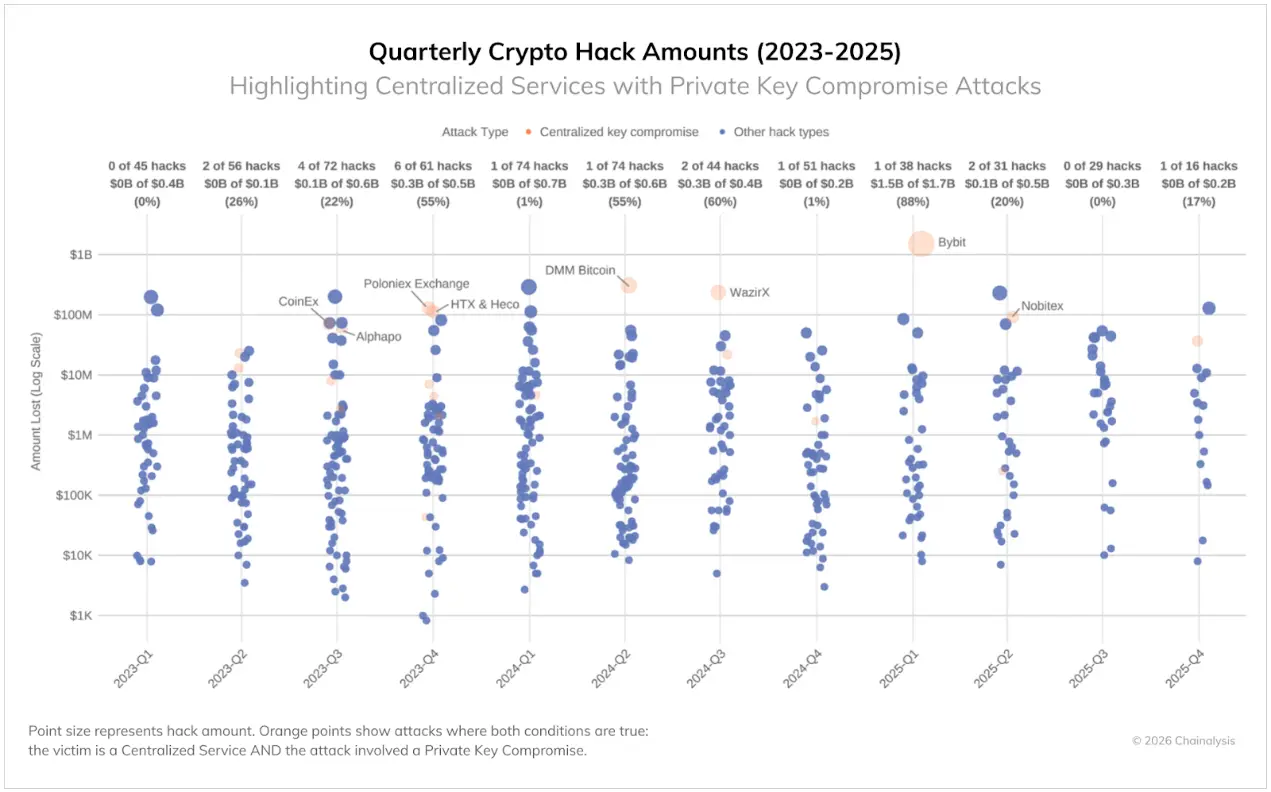

Gleichzeitig erleiden zentralisierte Dienste durch komplexe Angriffe auf Private-Key-Infrastruktur und Signaturprozesse zunehmend größere Verluste. Obwohl diese Plattformen über Ressourcen und professionelle Sicherheitsteams verfügen, sind sie dennoch anfällig für Bedrohungen, die Cold Wallets umgehen können. Solche Angriffe sind zwar nicht häufig (siehe Abbildung), aber wenn sie auftreten, verursachen sie enorme Verluste. Im ersten Quartal 2025 machten diese Vorfälle 88 % der Gesamtschäden aus. Viele Angreifer haben Methoden entwickelt, um Drittanbieter-Wallets zu infiltrieren und Signierer zu bösartigen Transaktionen zu verleiten.

Obwohl die Sicherheit im Krypto-Bereich in einigen Bereichen verbessert wurde, zeigen die hohen gestohlenen Summen, dass Angreifer weiterhin auf vielfältige Weise Erfolg haben.

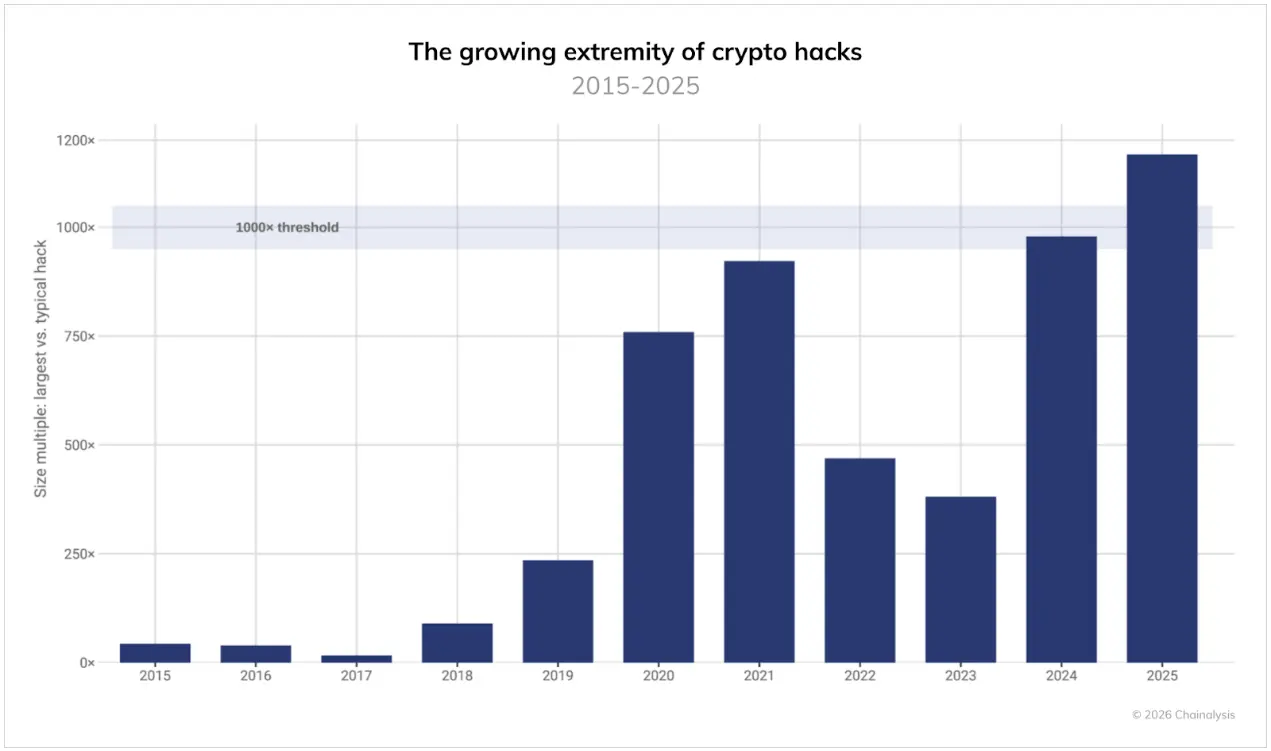

Die drei größten Hackerangriffe verursachten 69 % der Gesamtschäden, mit Extremen bis zu 1000-fachem Medianwert

Die Diebstähle werden traditionell durch Extremereignisse getrieben. Die meisten Hackerangriffe sind relativ klein, doch es gibt wenige große Vorfälle. 2025 verschärfte sich die Lage: Das größte Angriffsszenario übertraf erstmals das 1000-fache des Medianwerts aller Vorfälle. Das bedeutet, dass bei den größten Angriffen die gestohlenen Summen das Tausendfache der üblichen Beträge betragen, sogar mehr als im Höhepunkt des Bullenmarkts 2021. Diese Berechnungen basieren auf den bei den Diebstählen in USD bewerteten Beträgen zum Zeitpunkt des Diebstahls.

Diese zunehmende Konzentration der Verluste zeigt, dass sie stark auf wenige Ereignisse fokussiert sind. Die drei größten Angriffe 2025 verursachten 69 % aller Verluste, wobei einzelne Vorfälle einen außergewöhnlich großen Einfluss auf die Jahresbilanz haben. Trotz Schwankungen in der Angriffshäufigkeit und steigender Vermögenswerte, die den Medianverlust erhöhen, steigen die potenziellen Verluste durch einzelne große Schwachstellen noch schneller.

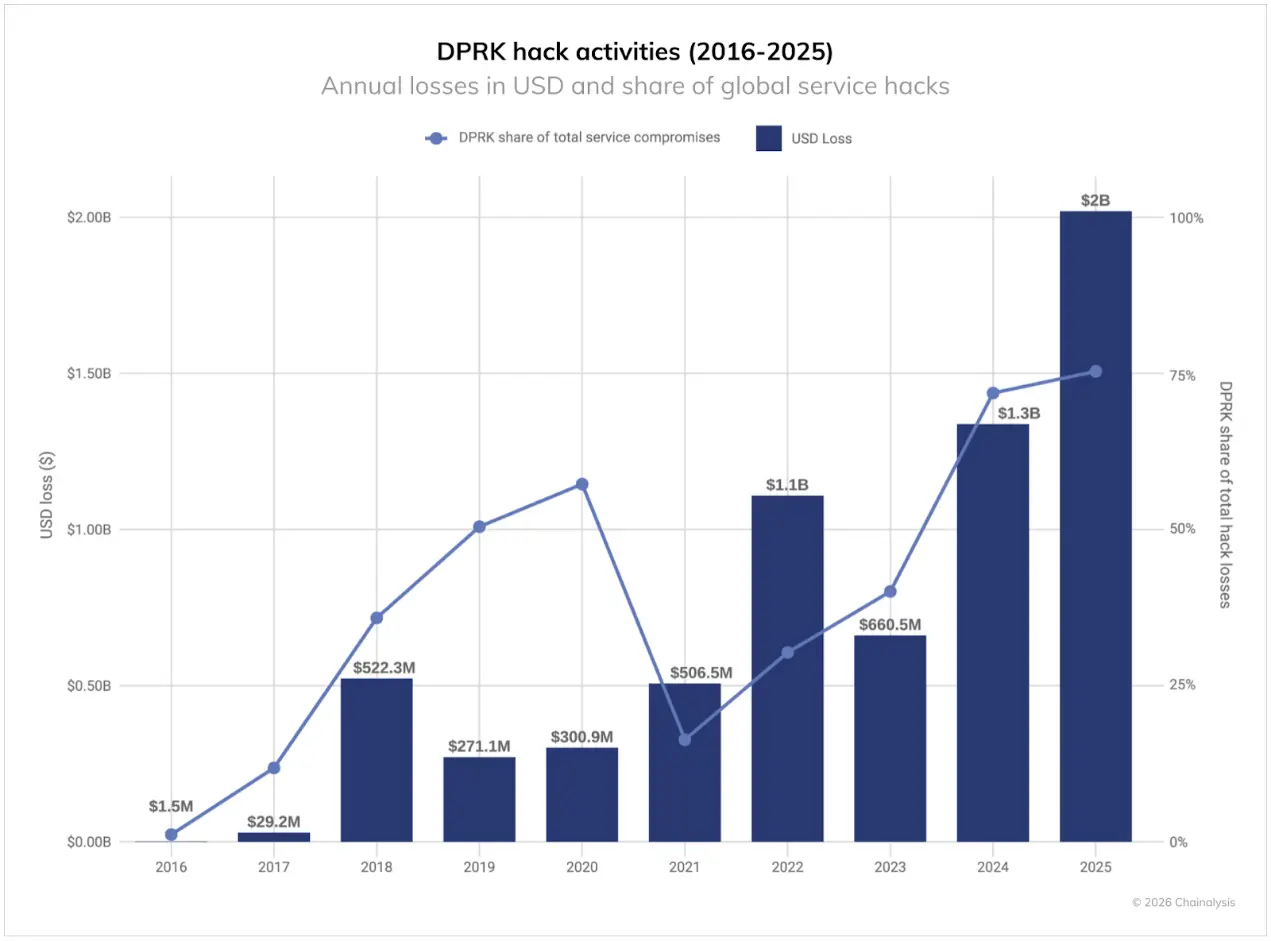

Trotz rückläufiger bestätigter Angriffe bleibt Nordkorea die Hauptbedrohung

Obwohl die Angriffszahlen deutlich zurückgingen, bleibt Nordkorea das gefährlichste Land für die Krypto-Sicherheit. Im Jahr 2025 erreichte die von Nordkorea gestohlene Kryptowährungssumme mit mindestens 20,2 Milliarden USD einen neuen Höchststand (+6,81 Milliarden USD gegenüber 2024), ein Plus von 51 %. In Bezug auf die gestohlenen Beträge ist 2025 das schwerste Jahr für nordkoreanische Krypto-Diebstähle, mit Angriffen, die 76 % aller Infiltrationen ausmachen – ein Rekord. Insgesamt beläuft sich die kumulierte Summe der gestohlenen Kryptowährungen durch Nordkorea auf mindestens 6,75 Milliarden USD.

Nordkoreanische Hacker infiltrieren zunehmend Krypto-Dienste, indem sie IT-Personal (eines ihrer wichtigsten Angriffsmittel) innerhalb der Organisationen platzieren, um privilegierten Zugriff zu erlangen und größere Angriffe durchzuführen. Die Rekordzahl an Angriffen in diesem Jahr spiegelt möglicherweise wider, dass Nordkorea verstärkt auf IT-Personal in Börsen, Verwahrstellen und Web3-Unternehmen setzt, um den initialen Zugang zu beschleunigen und laterale Bewegungen zu erleichtern, was groß angelegte Diebstähle begünstigt.

Doch kürzlich haben mit Nordkorea verbundene Hackergruppen dieses Muster durchbrochen. Sie agieren nicht mehr nur durch Bewerbungen und das Einschleusen als Mitarbeiter, sondern geben sich zunehmend als Recruiter bekannter Web3- und KI-Unternehmen aus, planen gezielt gefälschte Einstellungsverfahren und erlangen so Zugangsdaten, Quellcodes sowie VPN- oder SSO-Zugänge der Opfer. Auf Führungsebene kommen ähnliche Social-Engineering-Methoden zum Einsatz, etwa durch Kontaktaufnahme als strategische Investoren oder Akquisitionspartner, um sensible Systeminformationen und potenziell wertvolle Infrastruktur zu ermitteln – eine Entwicklung, die direkt auf die Täuschung durch IT-Personal in Nordkorea aufbaut und sich auf strategisch wichtige KI- und Blockchain-Unternehmen konzentriert.

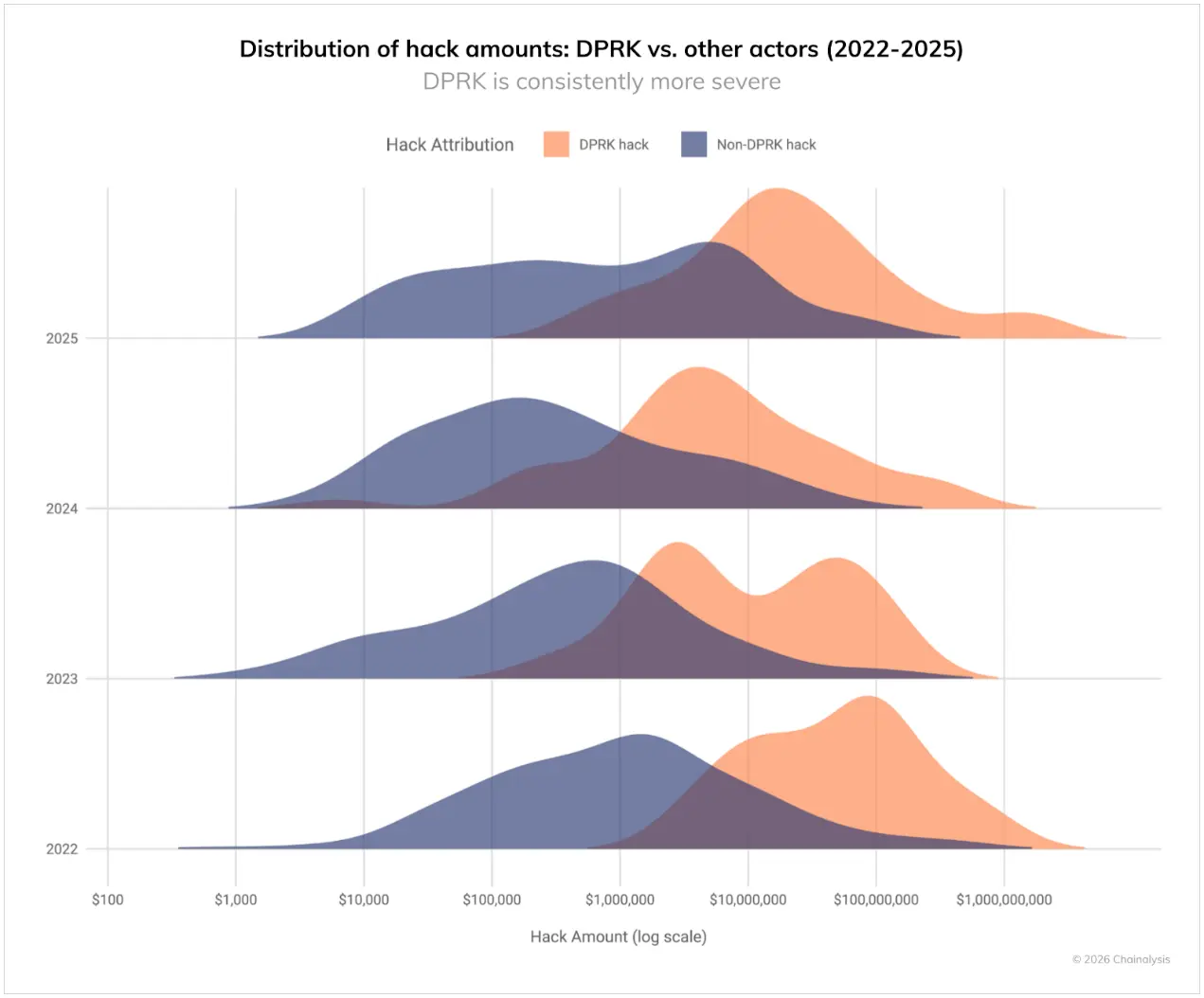

Wie in den vergangenen Jahren zeigt, sind die Cyberangriffe Nordkoreas deutlich wertvoller als andere Hackergruppen. Wie in der Abbildung dargestellt, dominieren nordkoreanische Hacker zwischen 2022 und 2025 die höchsten Wertbereiche, während nicht-nordkoreanische Angriffe eher gleichmäßig verteilt sind. Dieses Muster unterstreicht, dass Nordkorea bei Angriffen auf große Dienste abzielt, um maximalen Schaden zu verursachen.

Der Rekordverlust in diesem Jahr ist auf eine deutliche Reduktion bekannter Vorfälle zurückzuführen. Dieser Wandel (weniger Vorfälle, aber höhere Verluste) spiegelt die Auswirkungen des groß angelegten Angriffs auf Bybit im Februar 2025 wider.

Einzigartige Geldwäschereienmuster Nordkoreas

Der Zustrom gestohlener Gelder zu Beginn 2025 offenbart, wie Nordkorea Kryptowährungen in großem Stil wäscht. Ihr Vorgehen unterscheidet sich grundlegend von anderen Cyberkriminellen und hat sich im Lauf der Zeit weiterentwickelt.

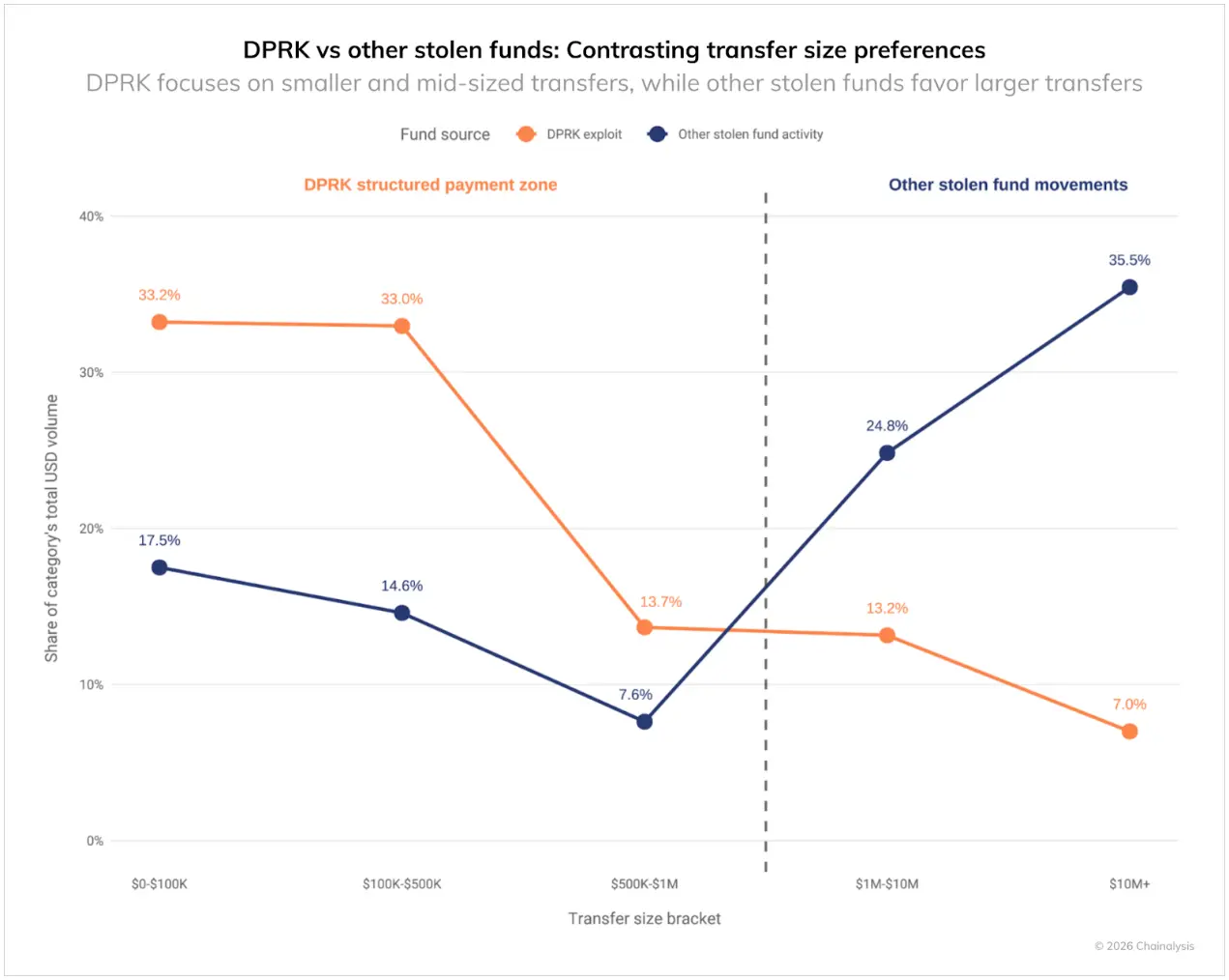

Die Geldwäschereaktivitäten Nordkoreas zeigen eine klare „Schichtungs“-Struktur: Über 60 % des Transaktionsvolumens konzentrieren sich auf Beträge unter 50.000 USD. Im Vergleich dazu transferieren andere Hacker mehr als 60 % ihrer auf der Chain verschobenen Gelder in Beträgen zwischen 1 Million und 10 Millionen USD, die in mehreren Tranchen erfolgen. Obwohl Nordkoreaner bei einzelnen Transaktionen höhere Summen bewegen, teilen sie die Transfers in kleinere Chargen auf, was die Komplexität der Geldwäsche erhöht.

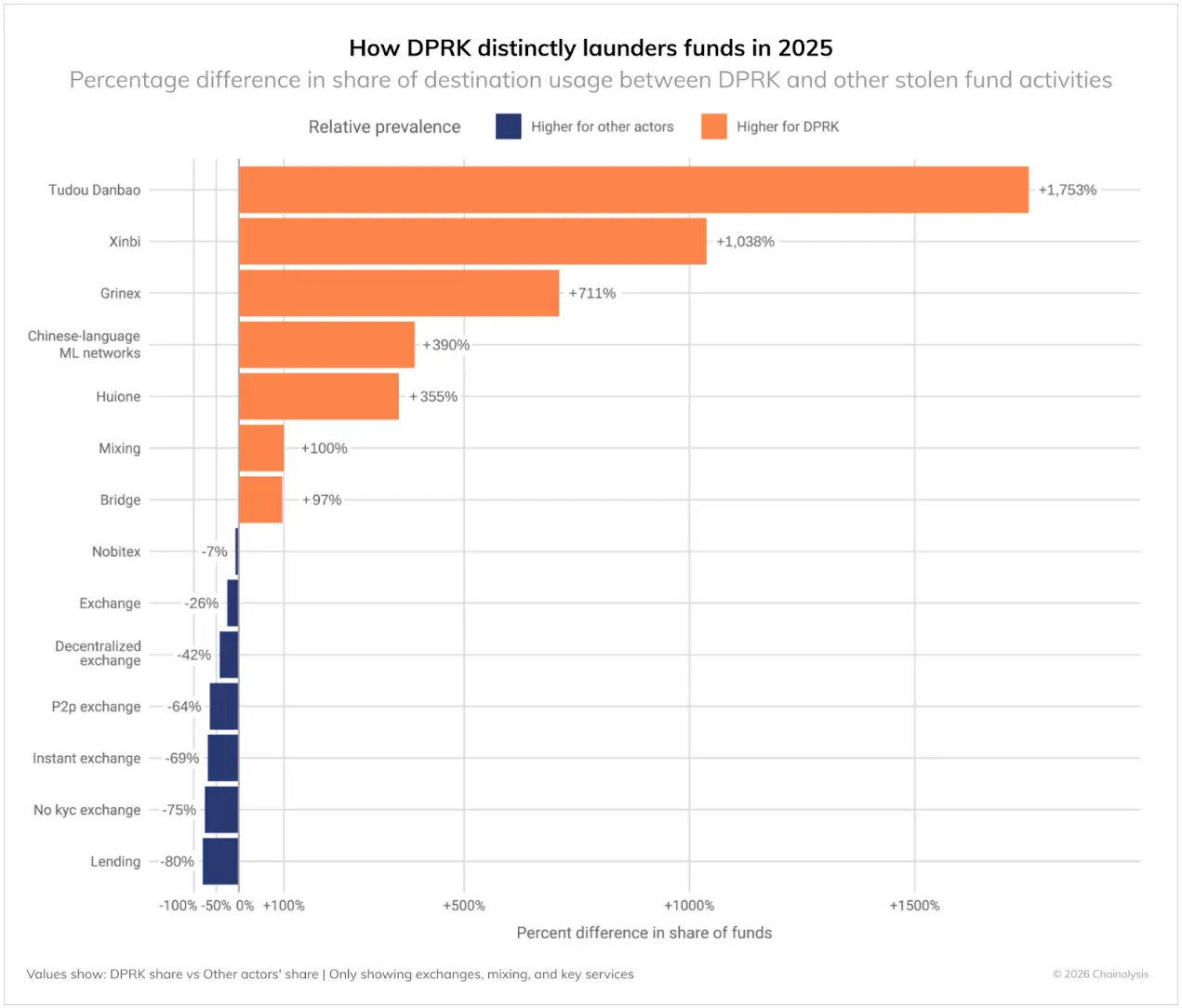

Im Vergleich zu anderen Hackern zeigen sich bei Nordkorea deutliche Präferenzen in bestimmten Geldwäscheschritten:

- Chinesische Überweisungs- und Sicherungsdienste (+355 % bis +1000 %): Das markanteste Merkmal, stark abhängig von chinesischen Sicherungsdiensten und Netzwerken von Geldwäschern mit schwacher Regulierung.

- Cross-Chain-Brücken (+97 %): Stark auf Cross-Chain-Transfers zwischen Blockchains angewiesen, um die Nachverfolgung zu erschweren.

- Mixer-Dienste (+100 %): Mehr Nutzung von Mixern, um Geldflüsse zu verschleiern.

- Professionelle Dienste wie Huione (+356 %): Strategischer Einsatz spezieller Dienste zur Unterstützung der Geldwäsche.

Andere Geldwäscher tendieren dazu:

- Kreditprotokolle (-80 %): Nordkorea vermeidet die Nutzung dieser DeFi-Dienste, was auf eine begrenzte Integration in das breitere DeFi-Ökosystem hindeutet.

- KYC-freie Börsen (-75 %): Überraschenderweise nutzen andere Hacker häufiger KYC-freie Börsen als Nordkorea.

- P2P-Börsen (-64 %): Geringes Interesse an P2P-Plattformen.

- CEX (-25 %): Mehr direkte Interaktion mit traditionellen Börsen.

- DEX (-42 %): Bevorzugung dezentraler Börsen wegen hoher Liquidität und Anonymität.

Diese Muster deuten darauf hin, dass die Operationen Nordkoreas durch andere Beschränkungen und Zielsetzungen beeinflusst werden als nicht-staatliche Cyberkriminelle. Sie setzen verstärkt auf professionelle chinesische Geldwäschedienste und OTC-Händler, was auf enge Verbindungen zu illegalen Akteuren im asiatisch-pazifischen Raum hindeutet.

Zeitlicher Ablauf der Geldwäsche nach Nordkoreas Hackerangriffen

Analysen der On-Chain-Aktivitäten nach Nordkorea-assoziierten Hackerereignissen zwischen 2022 und 2025 zeigen, dass diese Vorfälle ein konsistentes Muster bei der Bewegung der gestohlenen Gelder im Krypto-Ökosystem aufweisen. Nach bedeutenden Diebstählen folgt eine strukturierte, mehrstufige Geldwäschen-Route, die etwa 45 Tage dauert:

Erste Phase: Sofortige Schichtung (Tag 0-5)

In den ersten Tagen nach dem Angriff sind ungewöhnlich viele Aktivitäten zu beobachten, die sich auf die sofortige Überweisung der gestohlenen Gelder konzentrieren:

- Die Flüsse gestohlener Gelder in DeFi-Protokollen steigen um +370 %, sie sind die primären Einstiegspunkte.

- Transaktionen in Mixer-Diensten steigen ebenfalls stark (+135-150 %), was die erste Schicht der Verschleierung bildet.

- Diese Phase ist eine dringende „erste“ Reaktion, um die Verbindung zum ursprünglichen Diebstahl zu kappen.

Zweite Phase: Erste Konsolidierung (Tag 6-10)

Nach der ersten Woche verschiebt sich die Strategie auf Dienste, die helfen, die Gelder in breitere Ökosysteme zu integrieren:

- Börsen mit weniger KYC-Beschränkungen (+37 %) und CEX (+32 %) nehmen die Gelder auf.

- Mixer-Transaktionen der zweiten Schicht (+76 %) setzen sich mit geringerer Intensität fort.

- Cross-Chain-Brücken (z. B. XMRt, +141 %) helfen, die Gelder auf verschiedene Blockchains zu verteilen und zu verschleiern.

- Diese Übergangsphase ist entscheidend, da die Gelder in potenzielle Exit-Kanäle fließen.

Dritte Phase: Langfristige Integration (Tag 20-45)

Im letzten Abschnitt konzentrieren sich die Aktivitäten auf Dienste, die letztlich in Fiat oder andere Vermögenswerte umgewandelt werden können:

- KYC-freie Börsen (+82 %) und Sicherungsdienste (z. B. Potato Single Treasure, +87 %) verzeichnen deutliche Zuwächse.

- Instant-Exchanges (+61 %) und chinesische Plattformen (+45 %, z. B. HuiWang) werden zu Endpunkten der Umwandlung.

- CEX (+50 %) nehmen die Gelder ebenfalls auf, was auf komplexe Versuche hindeutet, die Gelder mit legalen Mitteln zu vermischen.

- Weniger regulierte Jurisdiktionen, z. B. chinesische Geldwäschenetzwerke (+33 %) und Plattformen wie Grinex (+39 %), vervollständigen dieses Muster.

Dieses meist 45 Tage dauernde Geldwäschen-Intervall liefert wichtige Hinweise für Strafverfolgungsbehörden und Compliance-Teams. Das Muster besteht seit Jahren und zeigt, dass Nordkorea bei Operationen auf Einschränkungen stößt, was mit begrenztem Zugang zu Finanzinfrastruktur und der Notwendigkeit, mit Mittelsmännern zu kooperieren, zusammenhängt.

Obwohl diese Hacker nicht immer exakt diesem Zeitplan folgen – manche gestohlenen Gelder verbleiben Monate oder Jahre im Schlafmodus – repräsentiert dieses Muster die typische On-Chain-Aktivität beim aktiven Geldwäschen. Es ist jedoch wichtig, mögliche Blindstellen zu erkennen, da Aktivitäten wie Private-Key-Transfers oder OTC-Exchanges ohne ergänzende Informationen auf der Chain nicht sichtbar sind.

Persönliche Wallets: Die Bedrohung für Privatnutzer nimmt zu

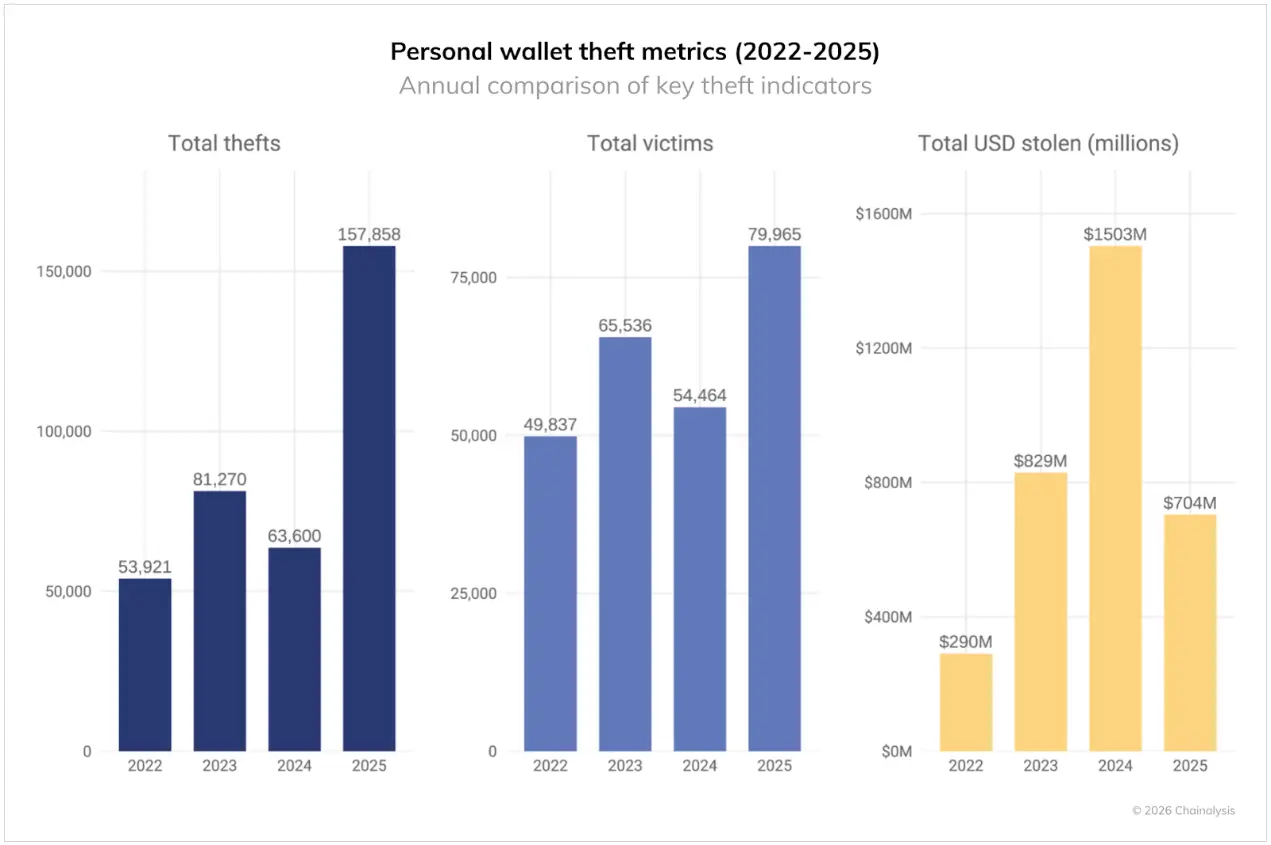

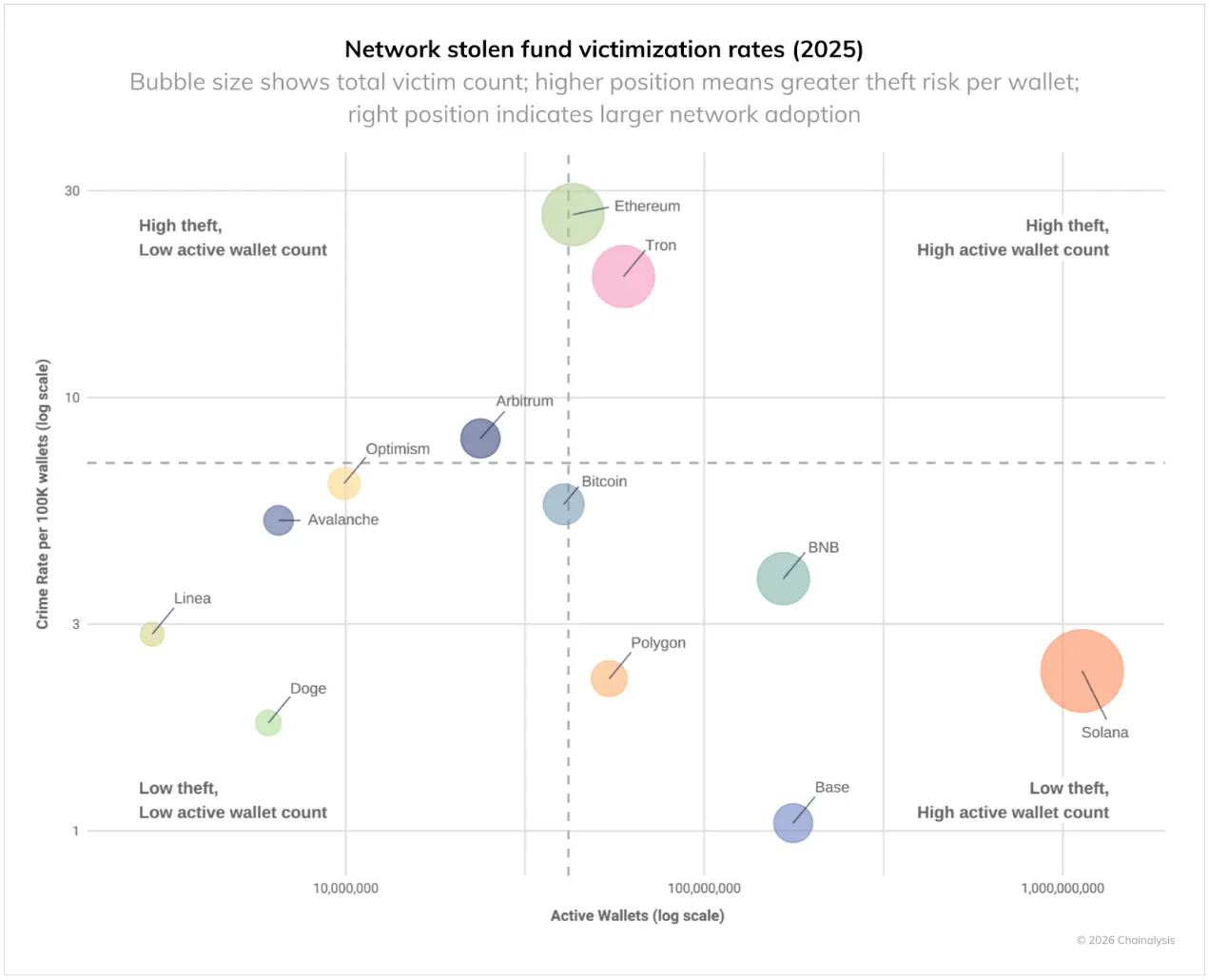

Durch die Analyse der On-Chain-Muster sowie Berichte von Opfern und Branchenpartnern lässt sich die Schwere der Wallet-Diebstähle einschätzen, obwohl die tatsächliche Zahl der Diebstähle vermutlich noch höher liegt. Die geringste Schätzung zeigt, dass 2025 Wallet-Diebstähle einen Anteil von 20 % an den Gesamtschäden haben, im Vergleich zu 44 % im Jahr 2024. Die Gesamtzahl der Vorfälle stieg auf 158.000, fast dreimal so viel wie die 54.000 im Jahr 2022. Die Zahl der Betroffenen wuchs von 40.000 im Jahr 2022 auf mindestens 80.000 im Jahr 2025. Dieser deutliche Anstieg ist wahrscheinlich auf die breitere Akzeptanz von Kryptowährungen zurückzuführen. So weist eine der größten aktiven Nutzerzahlen an Wallets, Solana, mit etwa 26.500 Opfern die höchste Diebstahlrate auf.

Trotz der Zunahme bei Vorfällen und Opfern sank die Summe der gestohlenen USD pro Opfer im Jahr 2025 im Vergleich zum Höchststand von 1,5 Milliarden USD im Jahr 2024 auf 713 Millionen USD. Das bedeutet, dass die Zielgruppe der Angreifer größer wurde, die durchschnittliche Beute pro Opfer jedoch kleiner.

Daten zu den betroffenen Netzwerken geben weitere Hinweise, welche Bereiche für Krypto-Nutzer besonders gefährlich sind. Die Abbildung zeigt die Diebstahlsraten pro 100.000 Wallets im Jahr 2025. Ethereum und TRON weisen die höchsten Raten auf. Die große Nutzerbasis von Ethereum deutet auf eine hohe Gesamtzahl an Diebstählen und Opfern hin, während TRON trotz geringerer aktiver Wallets eine hohe Diebstahlrate aufweist. Im Vergleich dazu haben Plattformen wie Base und Solana, mit ihrer großen Nutzerzahl, niedrigere Diebstahlraten.

Dies zeigt, dass die Sicherheitsrisiken für persönliche Wallets im Krypto-Ökosystem nicht gleich verteilt sind. Trotz ähnlicher technischer Strukturen variieren die Diebstahlraten zwischen den Blockchains, was auf Nutzercharakteristika, populäre Anwendungen und kriminelle Infrastruktur zurückzuführen ist.

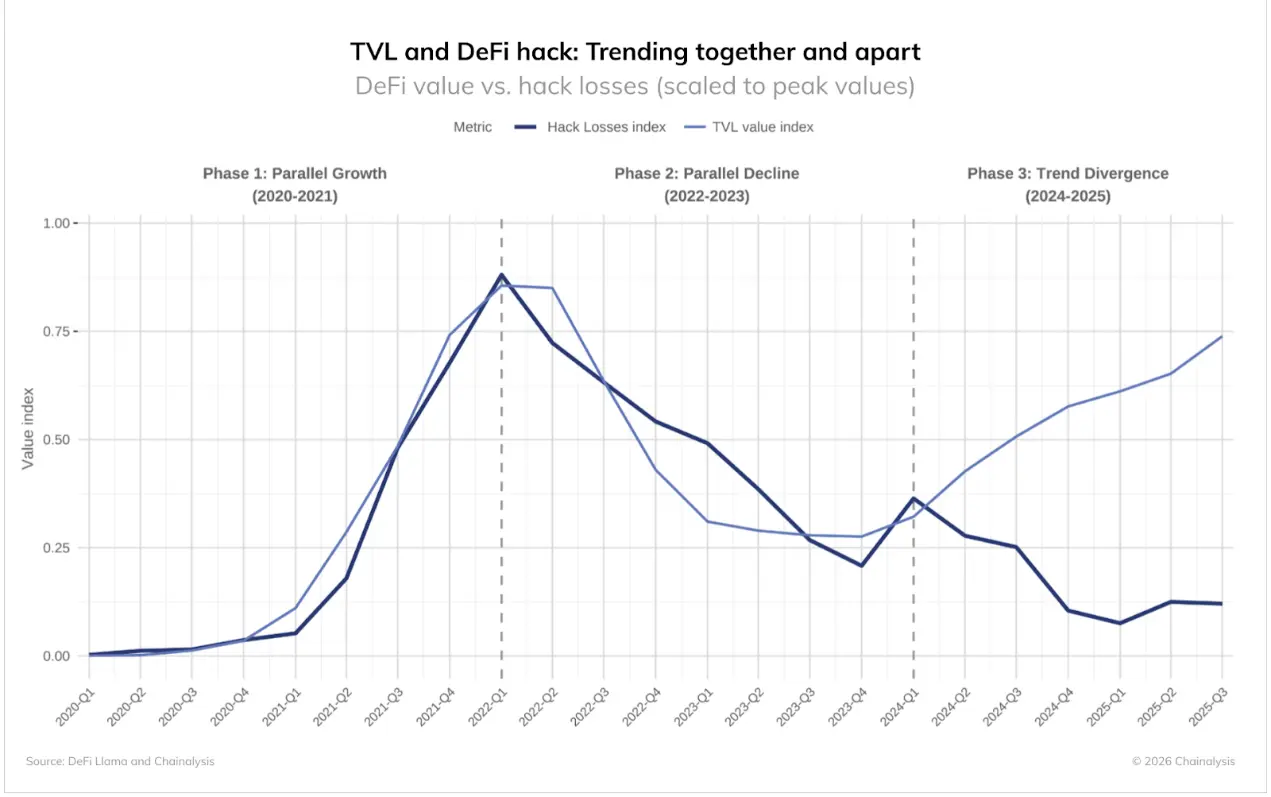

DeFi-Hacks: Divergierende Muster deuten auf Marktverschiebungen hin

Die Daten zu DeFi-Kriminalität im Jahr 2025 zeigen ein deutlich abweichendes Muster, das stark von bisherigen Trends abweicht.

Es lassen sich drei klare Phasen unterscheiden:

- Phase 1 (2020–2021): DeFi-TVl und Hackerverluste wachsen synchron

- Phase 2 (2022–2023): Beide Indikatoren sinken synchron

- Phase 3 (2024–2025): TVL steigt wieder, Verluste durch Hacks bleiben niedrig

Die ersten beiden Phasen folgen einem naheliegenden Muster: Je höher das Risiko, desto mehr Wert ist potenziell zu stehlen, und desto intensiver sind die Angriffe auf hochkarätige Protokolle. Wie der Bankräuber Willie Sutton sagte: „Weil dort Geld ist.“

Das macht die dritte Phase umso auffälliger. Obwohl das DeFi-TVl seit 2023 deutlich gestiegen ist, sind die Verluste durch Hacks nicht proportional gewachsen. Trotz Milliarden an Geldern, die in diese Protokolle zurückfließen, bleiben die Hack-Verluste auf niedrigem Niveau, was eine bedeutende Veränderung darstellt.

Zwei Faktoren könnten diese Divergenz erklären:

- Verbesserte Sicherheit: Trotz wachsendem TVL sinkt die Angriffsrate, was darauf hindeutet, dass DeFi-Protokolle effektivere Sicherheitsmaßnahmen umsetzen.

- Zielverschiebung: Der gleichzeitige Anstieg bei Wallet-Diebstählen und Angriffen auf zentrale Dienste deutet darauf hin, dass Angreifer ihre Aufmerksamkeit auf andere Zielgruppen richten.

Fallstudie: Sicherheitsmaßnahmen bei Venus Protocol

Der Vorfall bei Venus im September 2025 zeigt, dass verbesserte Sicherheitsmaßnahmen Wirkung zeigen. Angreifer nutzten eine kompromittierte Zoom-Client-Software, um Systemzugang zu erlangen, und verleiteten einen Nutzer, eine Vollmacht für ein Konto im Wert von 13 Millionen USD zu gewähren – eine potenziell katastrophale Situation. Glücklicherweise hatte Venus einen Monat zuvor die Sicherheitsüberwachung durch Hexagate aktiviert.

Dieses System erkannte verdächtige Aktivitäten bereits 18 Stunden vor dem Angriff und löste sofort einen Alarm aus, als die bösartige Transaktion stattfand. Innerhalb von 20 Minuten wurde das Protocol gestoppt, um den Geldfluss zu verhindern. Diese koordinierte Reaktion zeigt die Weiterentwicklung der DeFi-Sicherheit:

- Innerhalb von 5 Stunden: Sicherheitsüberprüfung abgeschlossen, Teile der Funktionen wiederhergestellt

- Innerhalb von 7 Stunden: Wallet des Angreifers zwangsweise liquidiert

- Innerhalb von 12 Stunden: Gesamte gestohlene Gelder zurückgeholt und Dienste wieder aufgenommen

Bemerkenswert ist, dass Venus eine Governance-Entscheidung durchführte, um 3 Millionen USD an Assets des Angreifers zu sperren; der Angreifer konnte keinen Profit erzielen und verlor sogar Gelder.

Dieses Ereignis zeigt, dass die Sicherheitsinfrastruktur im DeFi-Bereich deutlich verbessert wurde. Proaktive Überwachung, schnelle Reaktionsfähigkeit und entschlossene Governance-Mechanismen machen das Ökosystem widerstandsfähiger. Obwohl Angriffe weiterhin vorkommen, ist die Fähigkeit, Angriffe zu erkennen, zu reagieren und sogar umzukehren, im Vergleich zu den frühen DeFi-Zeiten, in denen Verluste dauerhaft waren, grundlegend gewachsen.

Auswirkungen auf 2026 und darüber hinaus

Die Daten von 2025 zeichnen ein komplexes Bild der Entwicklung Nordkoreas als größte Bedrohung in der Krypto-Branche. Die Angriffszahlen gingen zurück, die Zerstörungskraft stieg jedoch erheblich an, was auf zunehmend raffinierte und geduldige Taktiken hindeutet. Der Einfluss des Bybit-Vorfalls auf das Jahresmuster zeigt, dass Nordkorea bei groß angelegten Diebstählen die Frequenz reduziert und sich auf Geldwäsche konzentriert.

Für die Krypto-Branche bedeutet diese Entwicklung, dass man bei hochriskanten Zielen wachsam bleiben und die spezifischen Geldwäschemuster Nordkoreas besser erkennen muss. Ihre anhaltende Präferenz für bestimmte Dienste und Überweisungsbeträge bietet Chancen für die Erkennung, unterscheidet sie von anderen Kriminellen und unterstützt Ermittler bei der Identifikation ihrer On-Chain-Charakteristika.

Da Nordkorea weiterhin Kryptowährungen nutzt, um staatliche Prioritäten zu finanzieren und internationale Sanktionen zu umgehen, muss die Branche erkennen, dass die Arbeitsweise Nordkoreas sich deutlich von nicht-staatlichen Cyberkriminellen unterscheidet. Die Rekordleistung 2025 (bei einem Rückgang der bekannten Angriffe um 74 %) zeigt, dass vermutlich nur ein Teil ihrer Aktivitäten sichtbar ist. Für 2026 besteht die Herausforderung darin, diese Aktivitäten zu erkennen und zu stoppen, bevor sie sich wieder in Angriff nehmen, ähnlich wie bei Bybit.

Weiterführende Literatur: Anstieg der Sicherheitsverluste bei Krypto – Weniger Angriffe, aber deutlich mehr Schaden