#Web3SecurityGuide

Alors que l'industrie des cryptomonnaies continue de s'étendre en 2026, la sécurité Web3 est devenue l'un des sujets les plus critiques pour les traders, investisseurs, développeurs, institutions et communautés blockchain du monde entier. La croissance rapide de la finance décentralisée, des écosystèmes NFT, des systèmes blockchain intégrant l'IA, des actifs tokenisés, des ponts inter-chaînes, des jeux en chaîne et des applications de contrats intelligents a créé d'énormes opportunités dans l'économie numérique. Cependant, cette expansion a également accru l'exposition aux menaces de sécurité, attaques de phishing, exploits de portefeuilles, escroqueries par ingénierie sociale, contrats intelligents malveillants, airdrops frauduleux et vulnérabilités de l'infrastructure. Dans l’environnement actuel du marché, comprendre la sécurité Web3 n’est plus une option. Cela est devenu une compétence essentielle de survie pour quiconque participe à l’écosystème blockchain.

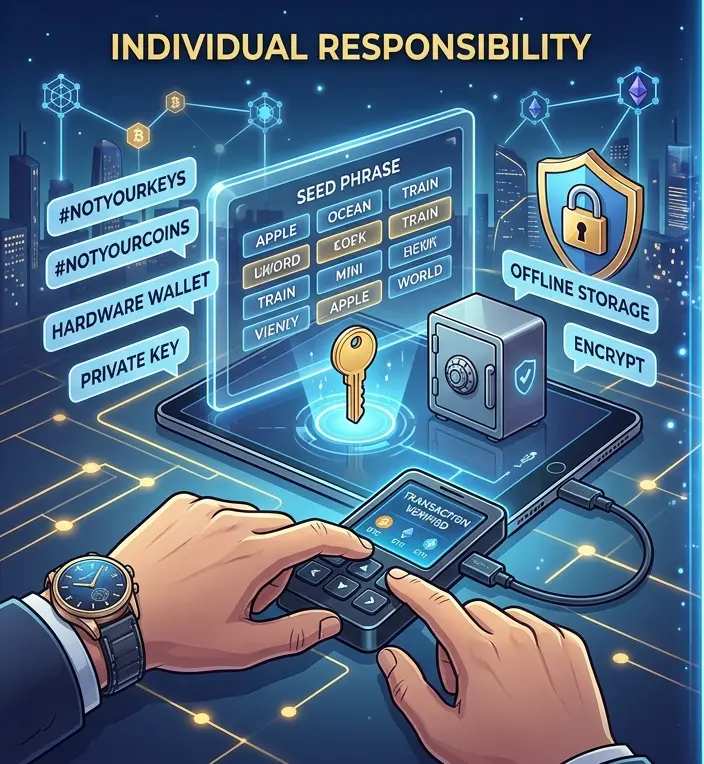

Une des réalités les plus importantes du Web3 est que les utilisateurs contrôlent directement leurs propres actifs. Contrairement aux systèmes bancaires traditionnels où des institutions centralisées peuvent parfois annuler des transactions non autorisées ou geler des activités suspectes, les transactions blockchain sont généralement irréversibles une fois confirmées. Cela crée une forme puissante de souveraineté financière, mais cela signifie aussi que chaque individu porte la responsabilité totale de la protection de ses portefeuilles, clés privées et interactions en chaîne. La phrase « pas vos clés, pas vos coins » reste l’un des principes les plus importants en sécurité crypto, car la propriété dépend en fin de compte du contrôle de l’accès aux clés privées.

La base de la sécurité Web3 commence par la protection du portefeuille. Les portefeuilles crypto servent de passerelles vers les écosystèmes blockchain, applications décentralisées, plateformes NFT et protocoles DeFi. Les portefeuilles matériels restent l’une des options les plus sûres pour le stockage à long terme des actifs, car ils gardent les clés privées hors ligne, réduisant ainsi l’exposition aux logiciels malveillants et attaques de phishing. En revanche, les portefeuilles de navigateur et mobiles offrent plus de commodité mais comportent des risques plus élevés si les appareils sont compromis. Les investisseurs sérieux séparent de plus en plus leurs avoirs à long terme de leurs portefeuilles de trading actifs pour minimiser les dommages potentiels en cas de brèche de sécurité.

La sécurité de la phrase de récupération est un autre composant critique de la protection Web3. Une phrase de récupération est essentiellement la clé maîtresse de récupération d’un portefeuille. Toute personne y ayant accès peut contrôler tous les actifs associés. Malgré les avertissements répétés, de nombreux utilisateurs stockent encore leurs phrases de récupération dans des emplacements numériques peu sûrs tels que des captures d’écran, des services de stockage cloud, des applications de messagerie ou des documents non chiffrés. Les cybercriminels ciblent activement ces points faibles à l’aide de logiciels malveillants, de sites de phishing, de canaux de support frauduleux et de tactiques d’ingénierie sociale. Les méthodes de stockage hors ligne sécurisées restent parmi les défenses les plus efficaces contre l’accès non autorisé.

Les attaques de phishing continuent d’évoluer rapidement dans l’industrie crypto. Les attaquants créent de plus en plus d’applications décentralisées frauduleuses, de sites d’échange imités, de pages de lancement de tokens frauduleux et de comptes sociaux clonés pour tromper les utilisateurs et signer des transactions malveillantes. Beaucoup d’attaques de phishing modernes ne nécessitent plus que les utilisateurs révèlent directement leurs clés privées. Au lieu de cela, les victimes approuvent inconsciemment des permissions de contrats intelligents nuisibles qui donnent aux attaquants l’accès au portefeuille. C’est pourquoi la vérification des transactions est devenue l’une des habitudes les plus importantes en sécurité Web3.

La gestion des approbations de contrats intelligents est désormais un domaine majeur pour les utilisateurs expérimentés. Lorsqu’ils interagissent avec des applications décentralisées, les utilisateurs accordent souvent des permissions de dépense de tokens aux contrats intelligents. Si des contrats malveillants obtiennent un accès excessif, ils peuvent exploiter ces permissions ultérieurement pour vider le portefeuille. Les utilisateurs soucieux de leur sécurité examinent et révoquent régulièrement les approbations inutiles via des outils de gestion des permissions blockchain. Limiter la portée des approbations réduit considérablement l’exposition aux risques à long terme.

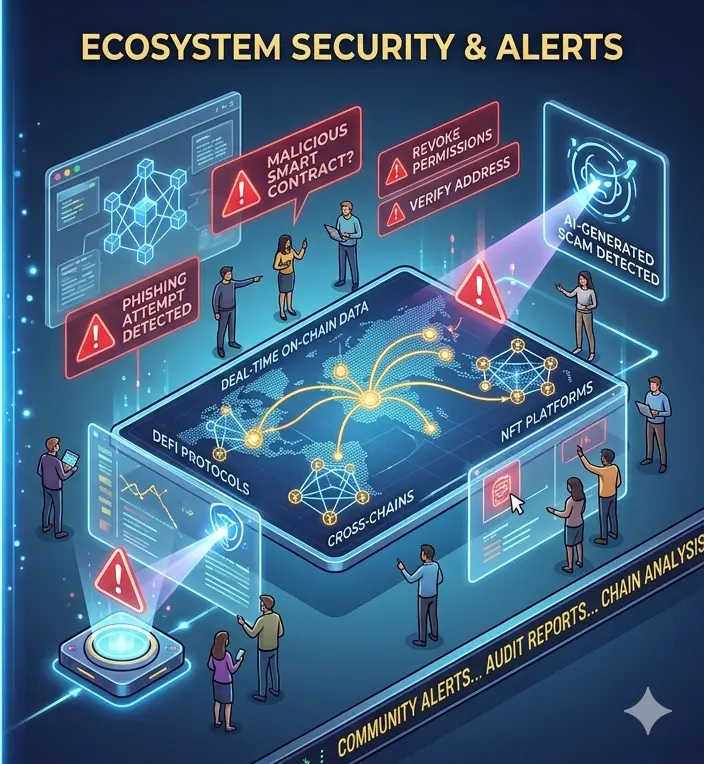

La croissance de la finance décentralisée a introduit des complexités de sécurité supplémentaires. Les protocoles DeFi offrent des services de prêt, de staking, de fourniture de liquidités, de trading de contrats à terme perpétuels, de yield farming et d’exposition à des actifs synthétiques sans recourir à des intermédiaires traditionnels. Cependant, les vulnérabilités des contrats intelligents restent un facteur de risque majeur. Les exploits impliquant des prêts flash, la manipulation d’oracles, les attaques de ponts et les défauts de codage ont entraîné des pertes de milliards de dollars dans l’industrie ces dernières années. Même les protocoles très respectés peuvent comporter des vulnérabilités techniques si les audits de sécurité et la protection de l’infrastructure sont insuffisants.

Les ponts inter-chaînes sont considérés comme l’un des secteurs les plus vulnérables de l’infrastructure Web3. Ils permettent le transfert d’actifs entre différents écosystèmes blockchain, mais leur complexité crée de larges surfaces d’attaque pour les hackers. Certaines des plus grandes exploits crypto de l’histoire ont ciblé l’infrastructure des ponts, car de grandes réserves de liquidités sont souvent concentrées dans les contrats de pont. Les utilisateurs interagissant avec ces systèmes doivent donc privilégier les plateformes bien établies, avec un historique solide en matière de sécurité et des processus d’audit transparents.

Les attaques d’ingénierie sociale deviennent également de plus en plus sophistiquées. Les attaquants impersonnent fréquemment des agents de support d’échange, des influenceurs, des développeurs de projets, des communautés NFT ou des groupes d’investissement pour manipuler psychologiquement les utilisateurs. Les faux giveaways, airdrops frauduleux, demandes urgentes de vérification de portefeuille et annonces manipulées sur les réseaux sociaux restent des vecteurs d’attaque courants. La manipulation émotionnelle joue souvent un rôle plus important dans le succès des escroqueries que le piratage technique lui-même. C’est pourquoi maintenir un scepticisme et vérifier les informations de manière indépendante sont des habitudes essentielles dans la participation Web3.

La montée des escroqueries générées par l’IA a ajouté une couche supplémentaire de complexité à la sécurité numérique. Les outils d’intelligence artificielle peuvent désormais générer des vidéos frauduleuses réalistes, des clones vocaux, des emails de phishing, des impersonations sur les réseaux sociaux et des campagnes d’arnaque automatisées à grande échelle. À mesure que la technologie IA s’améliore, distinguer les communications légitimes des fausses devient de plus en plus difficile. Les utilisateurs Web3 doivent donc renforcer leurs habitudes de vérification, notamment en confirmant les URL officielles, en vérifiant attentivement les adresses de contrats intelligents et en évitant les interactions impulsives motivées par la hype ou l’urgence.

L’adoption institutionnelle de la cryptomonnaie a également accru l’attention portée à l’infrastructure de sécurité avancée. Les grandes entités financières entrant sur le marché blockchain nécessitent des solutions de garde de niveau institutionnel, des systèmes de portefeuilles multi-signatures, des mécanismes d’assurance, une surveillance de conformité et des cadres de sécurité opérationnelle. Les portefeuilles multi-signatures sont particulièrement importants car ils exigent plusieurs approbations avant que les transactions ne soient exécutées, réduisant ainsi le risque de compromission unique. Les institutions investissent également massivement dans l’analyse blockchain et les systèmes de surveillance des menaces pour détecter toute activité suspecte dans les écosystèmes décentralisés.

Les développements réglementaires commencent aussi à influencer les normes de sécurité Web3. Les gouvernements du monde entier exercent une pression croissante sur les échanges, les émetteurs de stablecoins et les fournisseurs d’infrastructure pour améliorer les mesures de cybersécurité, lutter contre le blanchiment d’argent et protéger les consommateurs. Bien que la décentralisation reste un principe fondamental des écosystèmes blockchain, l’adoption grandissante pousse l’industrie vers des pratiques de sécurité plus robustes et une responsabilisation accrue de l’infrastructure.

Un autre aspect critique de la sécurité Web3 concerne l’hygiène des appareils et la discipline opérationnelle. Les logiciels malveillants, les hijackers du presse-papiers, les chevaux de Troie d’accès à distance et les exploits de navigateur restent des méthodes courantes utilisées par les attaquants pour voler des actifs crypto. Les utilisateurs qui échangent activement ou gèrent de gros portefeuilles utilisent de plus en plus des appareils dédiés, des navigateurs sécurisés, des systèmes d’authentification matérielle et des environnements opérationnels isolés pour réduire leur exposition aux attaques. Même des pratiques simples comme l’activation de l’authentification à deux facteurs et l’évitement des téléchargements suspects peuvent considérablement améliorer la sécurité.

La sensibilisation communautaire joue également un rôle majeur dans la prévention des attaques. Les communautés crypto identifient souvent rapidement les escroqueries grâce à une surveillance collective et au partage d’informations. Les chercheurs en sécurité, les enquêteurs blockchain et les analystes en chaîne exposent régulièrement les portefeuilles malveillants, campagnes de phishing et tentatives d’exploitation avant qu’elles ne se propagent largement. Participer à des communautés informées aide donc les utilisateurs à rester à jour sur les menaces émergentes et les nouveaux modes d’attaque.

L’éducation demeure l’une des défenses les plus solides contre les menaces Web3. Beaucoup d’exploits réussissent non pas parce que la technologie blockchain elle-même échoue, mais parce que les utilisateurs manquent de compréhension des permissions de portefeuille, de la signature de transactions, de la détection de phishing ou des interactions avec les contrats intelligents. À mesure que l’adoption de la blockchain s’étend à l’échelle mondiale, les initiatives éducatives axées sur la littératie en sécurité deviennent de plus en plus importantes pour protéger les utilisateurs et renforcer la confiance dans l’écosystème.

L’avenir de la sécurité Web3 impliquera probablement une intégration plus profonde entre l’intelligence artificielle, l’analyse comportementale, les systèmes d’identité décentralisée, la vérification biométrique et la surveillance en temps réel des menaces. L’infrastructure de sécurité continuera d’évoluer parallèlement à des méthodes d’attaque de plus en plus sophistiquées. Les écosystèmes blockchain qui réussiront à équilibrer décentralisation, convivialité et protections de sécurité solides gagneront probablement une confiance institutionnelle et grand public accrue avec le temps.

L’importance de #Web3SecurityGuide extends dépasse largement la simple protection des portefeuilles individuels. Elle reflète la réalité plus large que la propriété numérique dans les écosystèmes décentralisés exige responsabilité personnelle, conscience technique et discipline opérationnelle. À mesure que l’industrie crypto mûrit pour devenir une couche d’infrastructure financière mondiale, la connaissance en sécurité restera l’un des actifs les plus précieux que tout participant puisse posséder dans l’économie Web3 en pleine évolution.

Alors que l'industrie des cryptomonnaies continue de s'étendre en 2026, la sécurité Web3 est devenue l'un des sujets les plus critiques pour les traders, investisseurs, développeurs, institutions et communautés blockchain du monde entier. La croissance rapide de la finance décentralisée, des écosystèmes NFT, des systèmes blockchain intégrant l'IA, des actifs tokenisés, des ponts inter-chaînes, des jeux en chaîne et des applications de contrats intelligents a créé d'énormes opportunités dans l'économie numérique. Cependant, cette expansion a également accru l'exposition aux menaces de sécurité, attaques de phishing, exploits de portefeuilles, escroqueries par ingénierie sociale, contrats intelligents malveillants, airdrops frauduleux et vulnérabilités de l'infrastructure. Dans l’environnement actuel du marché, comprendre la sécurité Web3 n’est plus une option. Cela est devenu une compétence essentielle de survie pour quiconque participe à l’écosystème blockchain.

Une des réalités les plus importantes du Web3 est que les utilisateurs contrôlent directement leurs propres actifs. Contrairement aux systèmes bancaires traditionnels où des institutions centralisées peuvent parfois annuler des transactions non autorisées ou geler des activités suspectes, les transactions blockchain sont généralement irréversibles une fois confirmées. Cela crée une forme puissante de souveraineté financière, mais cela signifie aussi que chaque individu porte la responsabilité totale de la protection de ses portefeuilles, clés privées et interactions en chaîne. La phrase « pas vos clés, pas vos coins » reste l’un des principes les plus importants en sécurité crypto, car la propriété dépend en fin de compte du contrôle de l’accès aux clés privées.

La base de la sécurité Web3 commence par la protection du portefeuille. Les portefeuilles crypto servent de passerelles vers les écosystèmes blockchain, applications décentralisées, plateformes NFT et protocoles DeFi. Les portefeuilles matériels restent l’une des options les plus sûres pour le stockage à long terme des actifs, car ils gardent les clés privées hors ligne, réduisant ainsi l’exposition aux logiciels malveillants et attaques de phishing. En revanche, les portefeuilles de navigateur et mobiles offrent plus de commodité mais comportent des risques plus élevés si les appareils sont compromis. Les investisseurs sérieux séparent de plus en plus leurs avoirs à long terme de leurs portefeuilles de trading actifs pour minimiser les dommages potentiels en cas de brèche de sécurité.

La sécurité de la phrase de récupération est un autre composant critique de la protection Web3. Une phrase de récupération est essentiellement la clé maîtresse de récupération d’un portefeuille. Toute personne y ayant accès peut contrôler tous les actifs associés. Malgré les avertissements répétés, de nombreux utilisateurs stockent encore leurs phrases de récupération dans des emplacements numériques peu sûrs tels que des captures d’écran, des services de stockage cloud, des applications de messagerie ou des documents non chiffrés. Les cybercriminels ciblent activement ces points faibles à l’aide de logiciels malveillants, de sites de phishing, de canaux de support frauduleux et de tactiques d’ingénierie sociale. Les méthodes de stockage hors ligne sécurisées restent parmi les défenses les plus efficaces contre l’accès non autorisé.

Les attaques de phishing continuent d’évoluer rapidement dans l’industrie crypto. Les attaquants créent de plus en plus d’applications décentralisées frauduleuses, de sites d’échange imités, de pages de lancement de tokens frauduleux et de comptes sociaux clonés pour tromper les utilisateurs et signer des transactions malveillantes. Beaucoup d’attaques de phishing modernes ne nécessitent plus que les utilisateurs révèlent directement leurs clés privées. Au lieu de cela, les victimes approuvent inconsciemment des permissions de contrats intelligents nuisibles qui donnent aux attaquants l’accès au portefeuille. C’est pourquoi la vérification des transactions est devenue l’une des habitudes les plus importantes en sécurité Web3.

La gestion des approbations de contrats intelligents est désormais un domaine majeur pour les utilisateurs expérimentés. Lorsqu’ils interagissent avec des applications décentralisées, les utilisateurs accordent souvent des permissions de dépense de tokens aux contrats intelligents. Si des contrats malveillants obtiennent un accès excessif, ils peuvent exploiter ces permissions ultérieurement pour vider le portefeuille. Les utilisateurs soucieux de leur sécurité examinent et révoquent régulièrement les approbations inutiles via des outils de gestion des permissions blockchain. Limiter la portée des approbations réduit considérablement l’exposition aux risques à long terme.

La croissance de la finance décentralisée a introduit des complexités de sécurité supplémentaires. Les protocoles DeFi offrent des services de prêt, de staking, de fourniture de liquidités, de trading de contrats à terme perpétuels, de yield farming et d’exposition à des actifs synthétiques sans recourir à des intermédiaires traditionnels. Cependant, les vulnérabilités des contrats intelligents restent un facteur de risque majeur. Les exploits impliquant des prêts flash, la manipulation d’oracles, les attaques de ponts et les défauts de codage ont entraîné des pertes de milliards de dollars dans l’industrie ces dernières années. Même les protocoles très respectés peuvent comporter des vulnérabilités techniques si les audits de sécurité et la protection de l’infrastructure sont insuffisants.

Les ponts inter-chaînes sont considérés comme l’un des secteurs les plus vulnérables de l’infrastructure Web3. Ils permettent le transfert d’actifs entre différents écosystèmes blockchain, mais leur complexité crée de larges surfaces d’attaque pour les hackers. Certaines des plus grandes exploits crypto de l’histoire ont ciblé l’infrastructure des ponts, car de grandes réserves de liquidités sont souvent concentrées dans les contrats de pont. Les utilisateurs interagissant avec ces systèmes doivent donc privilégier les plateformes bien établies, avec un historique solide en matière de sécurité et des processus d’audit transparents.

Les attaques d’ingénierie sociale deviennent également de plus en plus sophistiquées. Les attaquants impersonnent fréquemment des agents de support d’échange, des influenceurs, des développeurs de projets, des communautés NFT ou des groupes d’investissement pour manipuler psychologiquement les utilisateurs. Les faux giveaways, airdrops frauduleux, demandes urgentes de vérification de portefeuille et annonces manipulées sur les réseaux sociaux restent des vecteurs d’attaque courants. La manipulation émotionnelle joue souvent un rôle plus important dans le succès des escroqueries que le piratage technique lui-même. C’est pourquoi maintenir un scepticisme et vérifier les informations de manière indépendante sont des habitudes essentielles dans la participation Web3.

La montée des escroqueries générées par l’IA a ajouté une couche supplémentaire de complexité à la sécurité numérique. Les outils d’intelligence artificielle peuvent désormais générer des vidéos frauduleuses réalistes, des clones vocaux, des emails de phishing, des impersonations sur les réseaux sociaux et des campagnes d’arnaque automatisées à grande échelle. À mesure que la technologie IA s’améliore, distinguer les communications légitimes des fausses devient de plus en plus difficile. Les utilisateurs Web3 doivent donc renforcer leurs habitudes de vérification, notamment en confirmant les URL officielles, en vérifiant attentivement les adresses de contrats intelligents et en évitant les interactions impulsives motivées par la hype ou l’urgence.

L’adoption institutionnelle de la cryptomonnaie a également accru l’attention portée à l’infrastructure de sécurité avancée. Les grandes entités financières entrant sur le marché blockchain nécessitent des solutions de garde de niveau institutionnel, des systèmes de portefeuilles multi-signatures, des mécanismes d’assurance, une surveillance de conformité et des cadres de sécurité opérationnelle. Les portefeuilles multi-signatures sont particulièrement importants car ils exigent plusieurs approbations avant que les transactions ne soient exécutées, réduisant ainsi le risque de compromission unique. Les institutions investissent également massivement dans l’analyse blockchain et les systèmes de surveillance des menaces pour détecter toute activité suspecte dans les écosystèmes décentralisés.

Les développements réglementaires commencent aussi à influencer les normes de sécurité Web3. Les gouvernements du monde entier exercent une pression croissante sur les échanges, les émetteurs de stablecoins et les fournisseurs d’infrastructure pour améliorer les mesures de cybersécurité, lutter contre le blanchiment d’argent et protéger les consommateurs. Bien que la décentralisation reste un principe fondamental des écosystèmes blockchain, l’adoption grandissante pousse l’industrie vers des pratiques de sécurité plus robustes et une responsabilisation accrue de l’infrastructure.

Un autre aspect critique de la sécurité Web3 concerne l’hygiène des appareils et la discipline opérationnelle. Les logiciels malveillants, les hijackers du presse-papiers, les chevaux de Troie d’accès à distance et les exploits de navigateur restent des méthodes courantes utilisées par les attaquants pour voler des actifs crypto. Les utilisateurs qui échangent activement ou gèrent de gros portefeuilles utilisent de plus en plus des appareils dédiés, des navigateurs sécurisés, des systèmes d’authentification matérielle et des environnements opérationnels isolés pour réduire leur exposition aux attaques. Même des pratiques simples comme l’activation de l’authentification à deux facteurs et l’évitement des téléchargements suspects peuvent considérablement améliorer la sécurité.

La sensibilisation communautaire joue également un rôle majeur dans la prévention des attaques. Les communautés crypto identifient souvent rapidement les escroqueries grâce à une surveillance collective et au partage d’informations. Les chercheurs en sécurité, les enquêteurs blockchain et les analystes en chaîne exposent régulièrement les portefeuilles malveillants, campagnes de phishing et tentatives d’exploitation avant qu’elles ne se propagent largement. Participer à des communautés informées aide donc les utilisateurs à rester à jour sur les menaces émergentes et les nouveaux modes d’attaque.

L’éducation demeure l’une des défenses les plus solides contre les menaces Web3. Beaucoup d’exploits réussissent non pas parce que la technologie blockchain elle-même échoue, mais parce que les utilisateurs manquent de compréhension des permissions de portefeuille, de la signature de transactions, de la détection de phishing ou des interactions avec les contrats intelligents. À mesure que l’adoption de la blockchain s’étend à l’échelle mondiale, les initiatives éducatives axées sur la littératie en sécurité deviennent de plus en plus importantes pour protéger les utilisateurs et renforcer la confiance dans l’écosystème.

L’avenir de la sécurité Web3 impliquera probablement une intégration plus profonde entre l’intelligence artificielle, l’analyse comportementale, les systèmes d’identité décentralisée, la vérification biométrique et la surveillance en temps réel des menaces. L’infrastructure de sécurité continuera d’évoluer parallèlement à des méthodes d’attaque de plus en plus sophistiquées. Les écosystèmes blockchain qui réussiront à équilibrer décentralisation, convivialité et protections de sécurité solides gagneront probablement une confiance institutionnelle et grand public accrue avec le temps.

L’importance de #Web3SecurityGuide extends dépasse largement la simple protection des portefeuilles individuels. Elle reflète la réalité plus large que la propriété numérique dans les écosystèmes décentralisés exige responsabilité personnelle, conscience technique et discipline opérationnelle. À mesure que l’industrie crypto mûrit pour devenir une couche d’infrastructure financière mondiale, la connaissance en sécurité restera l’un des actifs les plus précieux que tout participant puisse posséder dans l’économie Web3 en pleine évolution.