Ataques de envenenamento de endereço estão crescendo na Ethereum

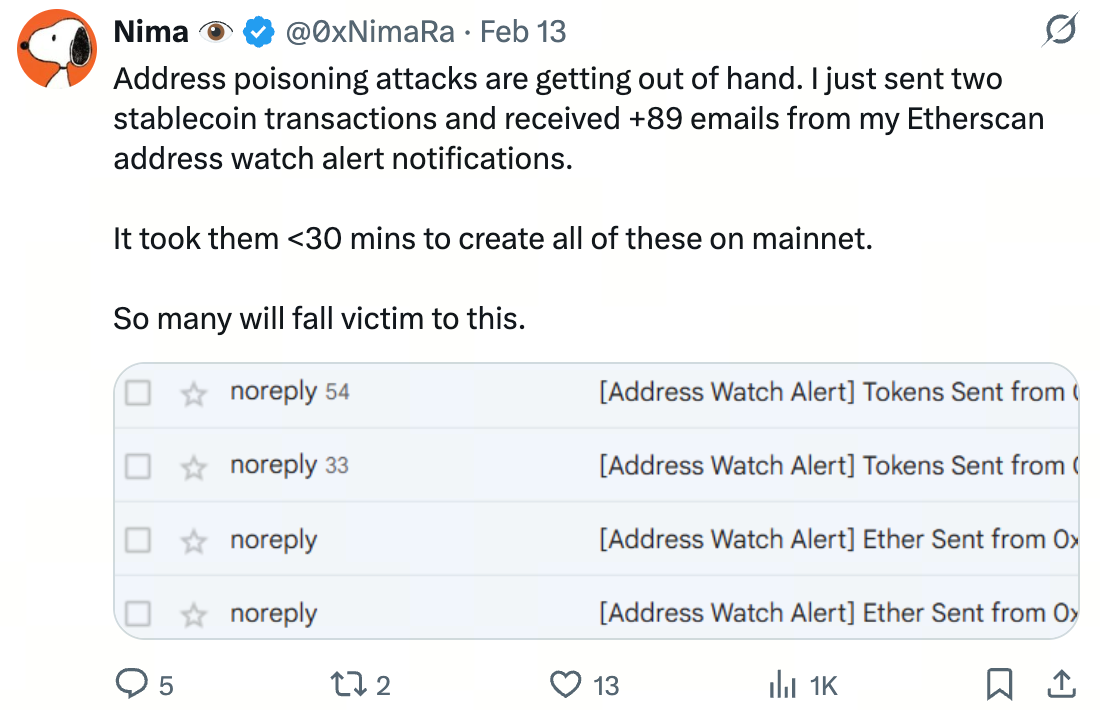

Há algumas semanas, um usuário do Etherscan chamado Nima relatou uma experiência negativa após receber mais de 89 e-mails de Alerta de Monitoramento de Endereço logo depois de realizar apenas duas transferências de stablecoins.

Segundo Nima, esses alertas foram acionados por transações de address poisoning criadas exclusivamente para inserir endereços semelhantes ao histórico de transações da carteira. O principal objetivo é induzir o usuário a copiar o endereço incorreto ao realizar uma nova transferência.

O address poisoning já ocorre na Ethereum há anos, mas episódios como esse mostram como essas campanhas se tornaram automatizadas e em larga escala. O que antes era um spam ocasional, agora pode ser executado em massa, muitas vezes inserindo transferências de veneno em poucos minutos após uma transação legítima.

Para entender por que esses ataques estão mais comuns hoje, é importante observar dois aspectos: como as campanhas de address poisoning evoluíram e por que é tão fácil realizá-las em grande escala.

Também destacamos uma regra prática simples para ajudar você a se proteger desses ataques.

1) Address Poisoning agora é uma operação industrializada

O address poisoning já foi considerado um truque de nicho, usado por atacantes oportunistas. Hoje, cada vez mais, se assemelha a uma operação industrial.

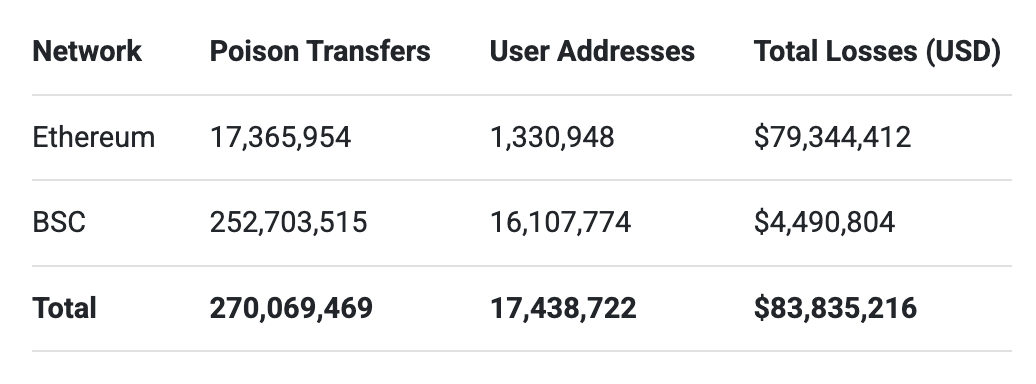

Um estudo de 2025 analisando a atividade de address poisoning entre julho de 2022 e junho de 2024, antes do upgrade Fusaka, identificou cerca de 17 milhões de tentativas de envenenamento de endereço, atingindo aproximadamente 1,3 milhão de usuários na Ethereum, com perdas confirmadas de pelo menos US$ 79,3 milhões.

A tabela abaixo mostra a dimensão da atividade de address poisoning nas redes Ethereum e BSC entre julho de 2022 e junho de 2024, segundo o estudo Blockchain Address Poisoning. Em cadeias como a BSC, onde as taxas de transação são muito menores, as transferências de veneno ocorrem 1.355% mais vezes.

Atacantes monitoram constantemente a atividade na blockchain para identificar possíveis alvos. Assim que detectam uma transação, sistemas automatizados criam endereços semelhantes, imitando os caracteres iniciais e finais dos endereços legítimos com os quais o usuário já interagiu. As transferências de veneno são enviadas para o endereço-alvo, fazendo com que o endereço falsificado apareça no histórico de transações.

Os principais alvos são endereços com maior potencial de lucro para os atacantes. Endereços que realizam transferências frequentes, mantêm grandes saldos de tokens ou movimentam valores altos tendem a receber mais tentativas de envenenamento.

Competição impulsiona eficiência

Uma descoberta interessante do estudo de 2025 é que diferentes grupos de ataque frequentemente competem entre si. Em muitas campanhas de envenenamento, vários atacantes enviam transferências de veneno para o mesmo endereço quase ao mesmo tempo.

Cada atacante tenta inserir seu endereço semelhante no histórico de transações do usuário antes dos demais. Quem conseguir primeiro aumenta as chances de ter seu endereço copiado.

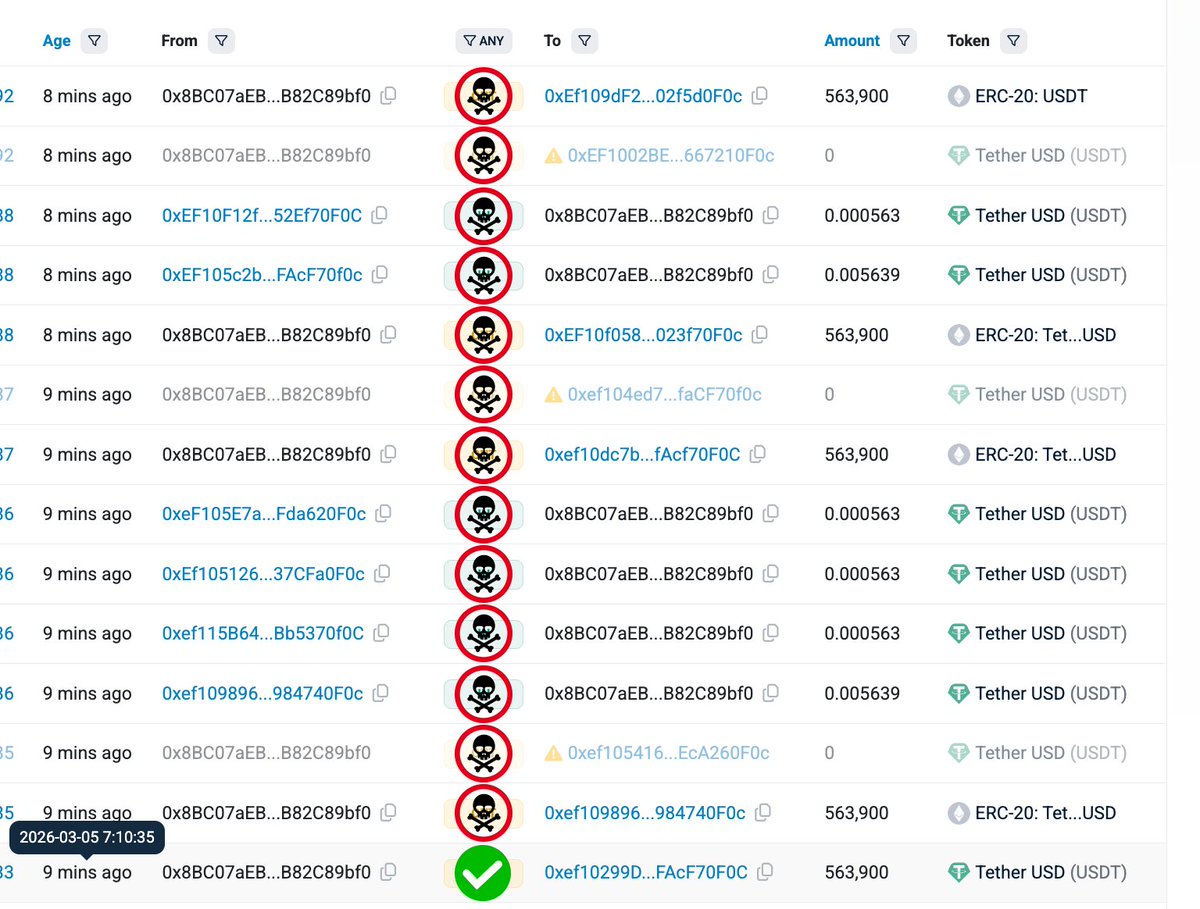

O endereço abaixo ilustra o tamanho dessa competição: 13 transferências de veneno foram realizadas em poucos minutos após uma transferência legítima de USDT.

Observação: o Etherscan oculta transferências de valor zero por padrão; neste caso, elas foram exibidas para fins de demonstração.

Táticas comuns em ataques de address poisoning incluem

transferências de dust, transferências de tokens falsificados e transferências de tokens de valor zero

2) Por que esses ataques são fáceis de executar em larga escala

À primeira vista, o address poisoning pode parecer ineficaz, já que a maioria dos usuários não cai no golpe. Mas a lógica econômica desses ataques mostra outra realidade.

Jogo de números

Pesquisadores descobriram que uma tentativa de envenenamento tem taxa de sucesso de cerca de 0,01% na Ethereum. Ou seja, apenas 1 em cada 10.000 transferências de veneno resulta em um usuário enviando fundos ao atacante por engano.

Em vez de mirar em poucos endereços, campanhas de envenenamento enviam milhares ou milhões de transferências de veneno. Com tentativas suficientes, mesmo uma taxa de sucesso mínima pode gerar lucros consideráveis.

Um único ataque bem-sucedido, envolvendo uma grande transferência, pode facilmente compensar milhares de tentativas fracassadas.

Custos de transação mais baixos estimulam mais tentativas de envenenamento

https://etherscan.io/chart/avg-txfee-usd

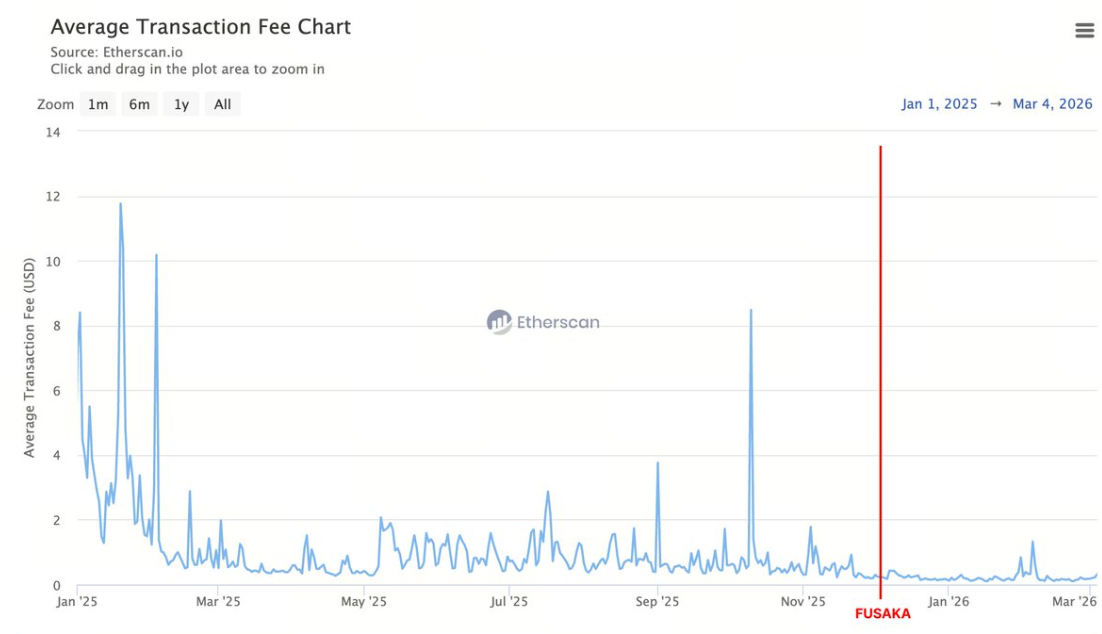

O upgrade Fusaka, ativado em 3 de dezembro de 2025, trouxe melhorias de escalabilidade e reduziu os custos de transação na Ethereum. Embora isso beneficie usuários e desenvolvedores, também diminui o custo de cada transferência de veneno, permitindo que atacantes realizem muito mais tentativas.

A atividade da rede aumentou visivelmente após o Fusaka. Nos 90 dias após o upgrade, a Ethereum processou em média 30% mais transações por dia do que nos 90 dias anteriores. No mesmo período, o número de novos endereços criados diariamente cresceu em ~78% em média.

Além disso, foi observado aumento significativo na atividade de transferências de dust, em que atacantes enviam pequenas quantias do mesmo token transferido anteriormente pelo usuário.

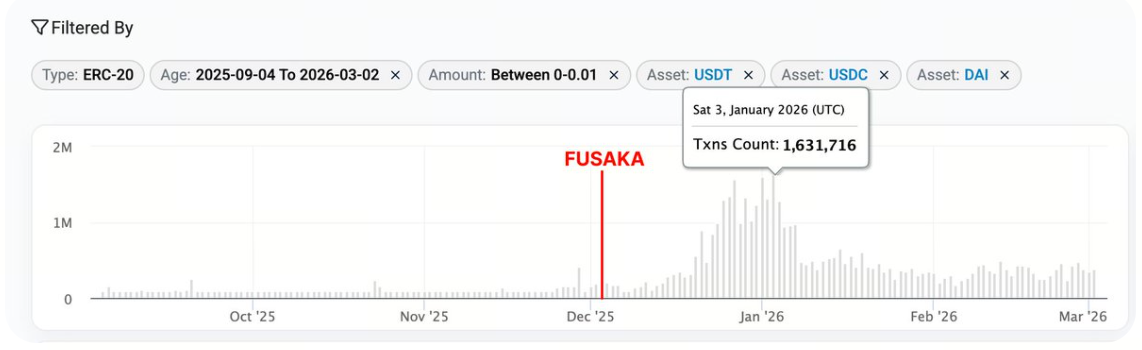

Os dados a seguir comparam a atividade de transferências de dust entre diversos ativos nos 90 dias antes e depois do upgrade Fusaka. Para stablecoins como USDT, USDC e DAI, transferências de dust são valores abaixo de US$ 0,01. Para ETH, transferências abaixo de 0,00001 ETH.

USDT Antes: 4,2M

Depois: 29,9M

Aumento: +25,7M (+612%)

USDC Antes: 2,6M

Depois: 14,9M

Aumento: +12,3M (+473%)

DAI Antes: 142.405

Depois: 811.029

Aumento: +668.624 (+470%)

ETH Antes: 104,5M

Depois:

Aumento: +65,2M (+62%)

As transferências de dust (abaixo de US$ 0,01) mostram um aumento acentuado logo após o upgrade Fusaka, com a atividade subindo rapidamente e, em seguida, diminuindo gradualmente, mas permanecendo em patamar elevado em relação ao pré-Fusaka. Em contrapartida, transferências acima de US$ 0,01 mantiveram-se estáveis no mesmo período.

Captura de tela: Transferências de dust <US$ 0,01 para USDT, USDC e DAI nos 90 dias antes e depois do upgrade Fusaka. (Fonte)

Captura de tela: Transferências >US$ 0,01 para USDT, USDC e DAI nos 90 dias antes e depois do upgrade Fusaka. (Fonte)

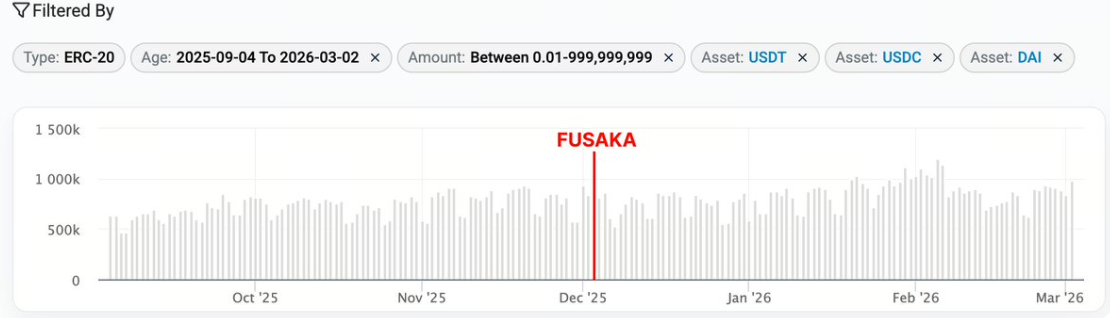

Em muitas campanhas, atacantes enviam em massa tokens e ETH para endereços falsificados recém-gerados, que então repassam transferências de dust individualmente para o endereço-alvo. Como as transferências de dust envolvem valores irrisórios, podem ser executadas de forma barata e em grande escala conforme o custo das transações diminui.

Captura de tela: Fake_Phishing1688433 envia em massa tokens e ETH para diferentes endereços falsificados em uma única transação. (Fonte)

É importante destacar que nem toda transferência de dust é uma tentativa de envenenamento. Elas podem ocorrer em atividades legítimas, como swaps de tokens ou outras interações de baixo valor entre endereços. Entretanto, ao analisar listas de transferências de dust, boa parte delas parece ser de tentativas de envenenamento.

3) A regra fundamental

👉👉 Sempre confira o endereço de destino antes de enviar fundos 👈👈

Veja algumas dicas para reduzir o risco ao usar o Etherscan:

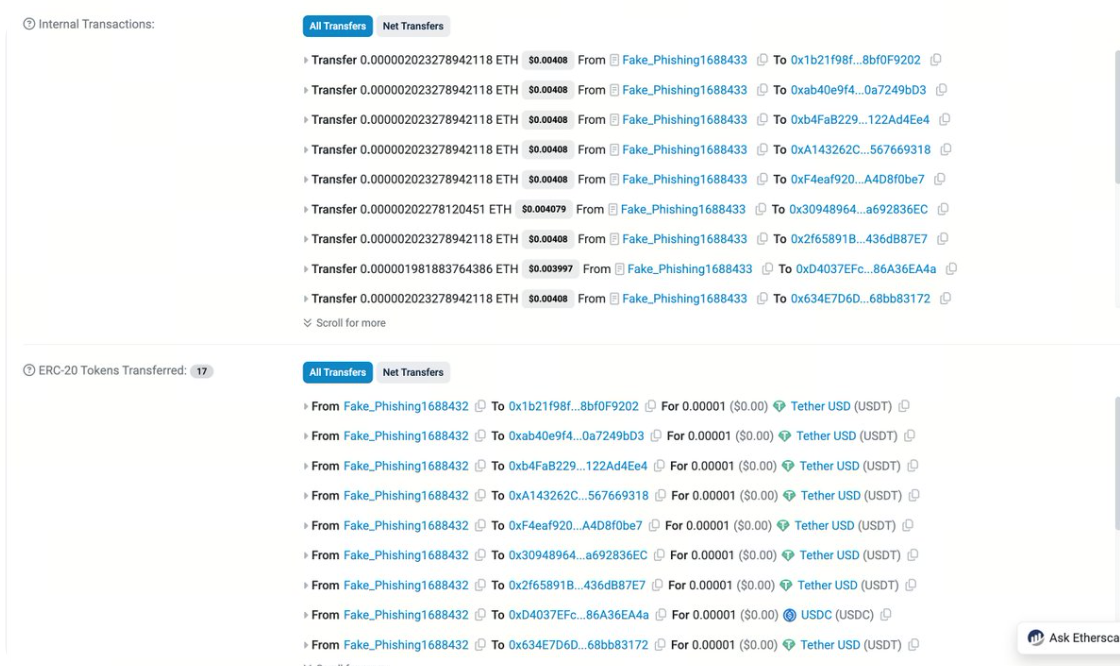

1. Torne seus endereços fáceis de reconhecer

Use etiquetas privadas no Etherscan para endereços com os quais você interage frequentemente. Isso facilita identificar endereços legítimos entre os semelhantes.

Utilizar um domínio como ENS também ajuda a reconhecer endereços no explorador.

Outra dica é usar a lista de contatos da sua carteira para colocar na whitelist os endereços mais usados, garantindo que você saiba exatamente para onde está enviando fundos.

2. Use o realce de endereço

O recurso de realce do Etherscan ajuda a diferenciar visualmente endereços parecidos. Se dois endereços parecem quase idênticos, mas não estão destacados da mesma forma, provavelmente um deles é uma tentativa de envenenamento.

Se o recurso não estiver funcionando, verifique se ele está ativado nas Configurações do Site.

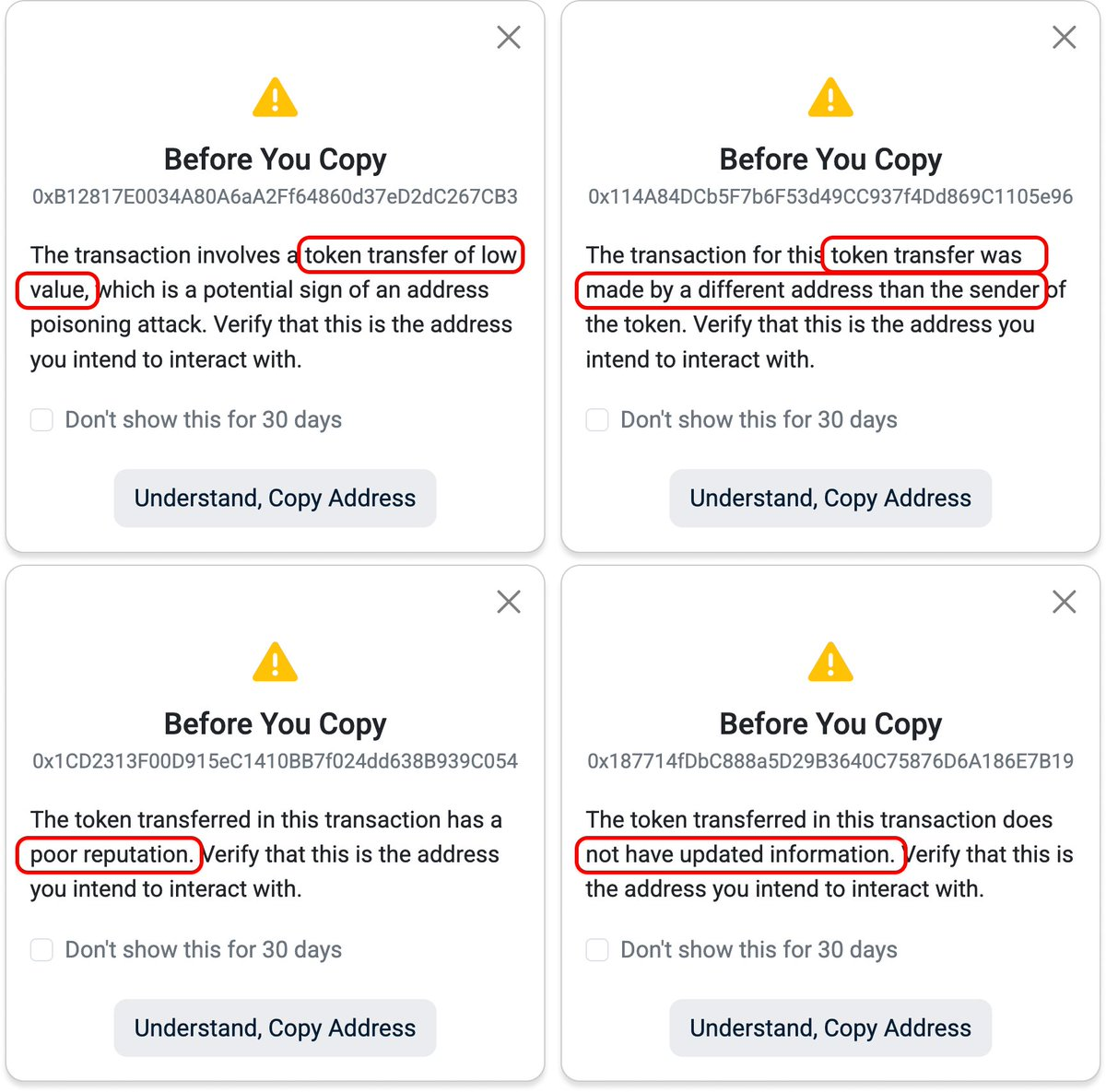

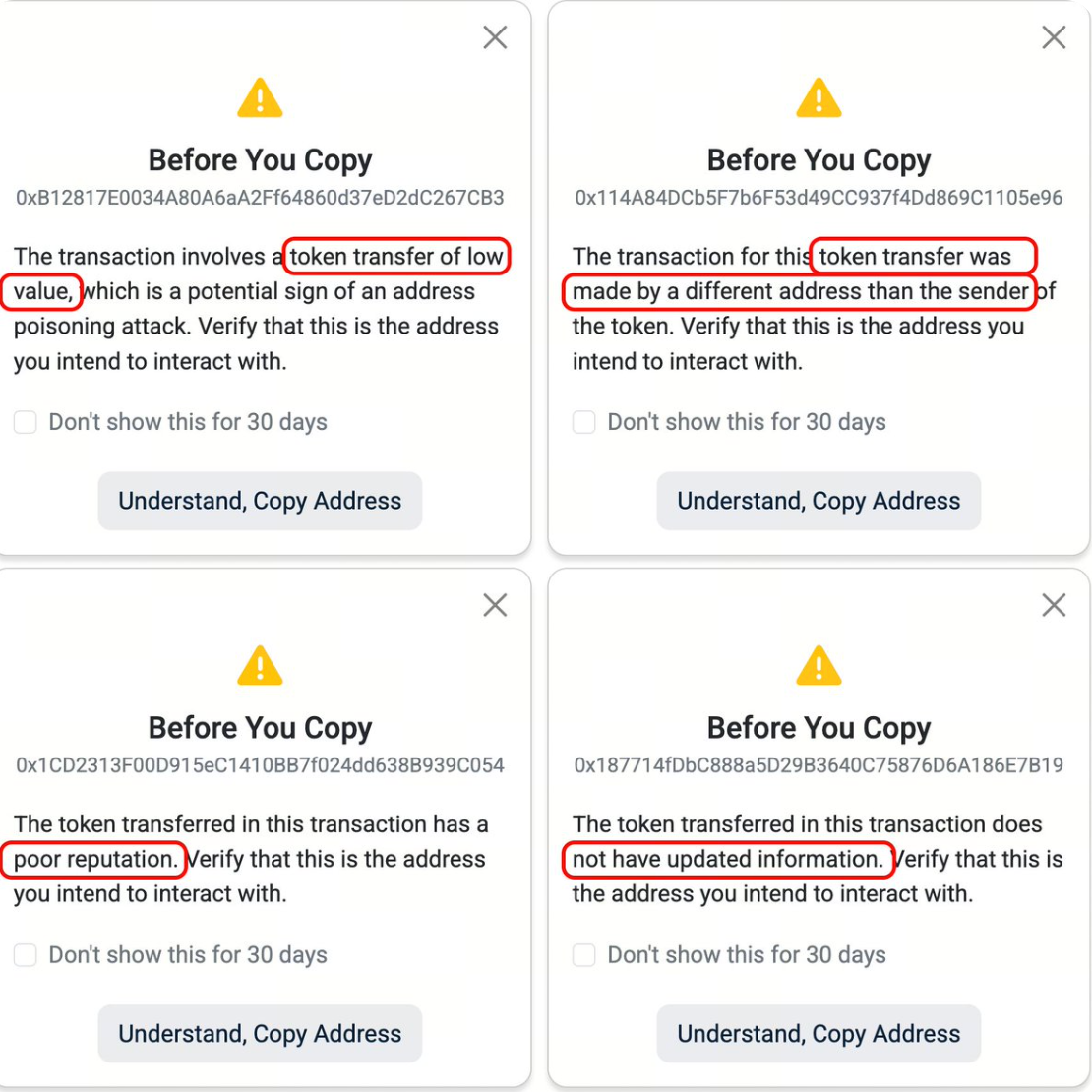

3. Sempre confira antes de copiar

O Etherscan também exibe pop-ups de alerta ao copiar endereços associados a atividades suspeitas, incluindo:

-

Transferências de tokens de baixo valor

-

Transferências de tokens falsificados

-

Tokens com má reputação

-

Tokens sem informações atualizadas

Ao ver esses alertas, dedique um momento para confirmar que o endereço copiado é realmente aquele com o qual você deseja interagir.

Se quiser um checklist mais completo para evitar esses ataques, consulte nosso guia detalhado aqui

Se quiser um checklist mais completo para evitar esses ataques, consulte nosso guia detalhado aqui .

.

Lembre-se: não existe botão de desfazer em cripto. Se os fundos forem enviados para o endereço errado, recuperá-los é praticamente impossível.

Considerações finais

Os ataques de address poisoning estão se tornando mais comuns na Ethereum, especialmente porque custos de transação mais baixos tornam estratégias de alto volume mais baratas. Esses ataques também prejudicam a experiência do usuário, já que históricos de transações em muitas interfaces acabam poluídos com spam de transferências de veneno.

A proteção contra esses ataques depende tanto da atenção do usuário quanto de melhores interfaces. Para os usuários, o hábito mais importante é simples: sempre confira cuidadosamente o endereço de destino antes de transferir fundos.

Ao mesmo tempo, ferramentas e interfaces podem ajudar os usuários a identificar atividades suspeitas de forma mais ágil.

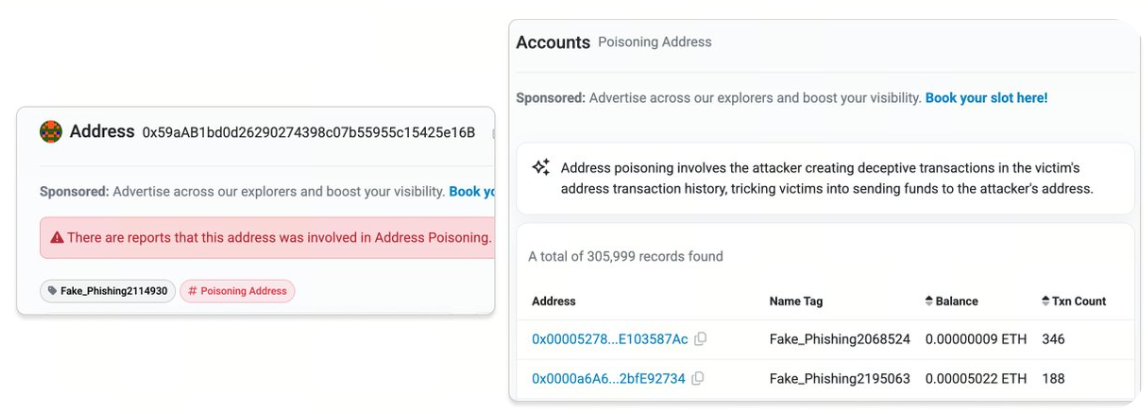

Rótulos de Poisoning Address no Etherscan (https://etherscan.io/accounts/label/poisoning-address)

No Etherscan, estamos sempre aprimorando as interfaces do nosso explorador e serviços de API para facilitar a detecção desses ataques. Rotulamos endereços de spoofing, sinalizamos e ocultamos transferências de tokens de valor zero e marcamos tokens falsificados para que nossos dados ajudem a identificar possíveis tentativas de address poisoning sem que o usuário precise analisar manualmente grandes volumes de transações.

À medida que as campanhas de envenenamento escalam por automação e transferências de dust em massa, destacar esses sinais se torna cada vez mais importante para ajudar os usuários a diferenciar atividades suspeitas de transações legítimas.

Se tiver sugestões ou comentários sobre como podemos aprimorar ainda mais essas proteções, entre em contato conosco.

Isenção de responsabilidade:

-

Este artigo é uma reprodução de [etherscan]. Todos os direitos autorais pertencem ao autor original [etherscan]. Caso haja objeções à reprodução, entre em contato com a equipe do Gate Learn, que tomará as providências necessárias.

-

Isenção de responsabilidade: As opiniões e pontos de vista expressos neste artigo são de responsabilidade exclusiva do autor e não constituem aconselhamento de investimento.

-

As traduções do artigo para outros idiomas são feitas pela equipe Gate Learn. Salvo indicação em contrário, é proibido copiar, distribuir ou plagiar os artigos traduzidos.

Artigos Relacionados

Pendle vs Notional: uma análise comparativa dos protocolos DeFi de retorno fixo

Análise aprofundada da tokenomics do stETH: como a Lido distribui os retornos de Stake e captura valor

Principais diferenças entre Solana (SOL) e Ethereum: comparação da arquitetura de blockchains públicas

O que significam PT e YT em Pendle? Uma análise detalhada do mecanismo de divisão de retorno

Como opera o sistema de governança do Lido DAO? Uma explicação detalhada sobre a função do token LDO