Revisão da guerra oculta dos carteiras Web3 em 2025: o que realmente estão a fazer os principais jogadores?

1. Introdução

De um momento para o outro, o autor já está há 4 anos a trabalhar na área das wallets.

Muitas pessoas acham que a trajetória das carteiras em 2025 já está consolidada, mas a realidade é diferente — ela está a evoluir sob corrente subterrânea, neste ano:

- Coinbase lançou recentemente a carteira CDP, baseada na tecnologia TEE

- A carteira MPC da Binance integra a gestão de chaves fragmentadas em ambiente TEE

- A Bitget lançou na semana passada a funcionalidade de login social, hospedada por TEE

- A OKX Wallet lançou uma funcionalidade de contas inteligentes baseada em TEE

- MetaMask e Phantom introduziram login social, que na essência é armazenamento criptografado de chaves fragmentadas

Embora este ano realmente não tenham surgido jogadores novos de destaque, os atuais já passaram por mudanças radicais na sua posição na ecologia e na arquitetura tecnológica de base.

Essa transformação resulta de mudanças profundas na ecologia do upstream.

Com o declínio geral do ecossistema BTC e da era das inscrições (铭文), muitas carteiras começaram a assumir uma nova posição de “entrada”, conectando-se a setores emergentes como Perps (contratos perpétuos), RWA (ativos financeiros como ações), CeDeFi (combinação de finanças centralizadas e descentralizadas).

Essa mudança, na verdade, vem sendo planeada há anos.

Acompanhe este artigo para entender profundamente as flores que florescem na obscuridade e o impacto delas no futuro dos usuários.

2. Revisão das fases de desenvolvimento do mercado de wallets

As wallets são um produto raro e indispensável na indústria de blockchain, sendo também uma das primeiras aplicações de entrada a ultrapassar milhões de usuários, além das blockchains públicas.

2.1 Primeira fase: era de uma única cadeia (2009-2022)

Nos primeiros anos do setor (2009-2017), as wallets eram extremamente difíceis de usar, às vezes exigindo execução de nós localmente. Vamos pular essa fase aqui.

Na fase em que ficaram utilizáveis, a autogestão tornou-se a preferência — afinal, no mundo descentralizado, “não confiar por padrão” é a base da sobrevivência. Produtos como MetaMask, Phantom, Trust Wallet, OKX Wallet e outros desta época foram destaque.

De 2017 a 2022, o mercado viveu uma explosão de blockchains públicas/L2. Embora a maioria delas ainda utilizasse a arquitetura EVM do Ethereum, criar uma ferramenta compatível já era suficiente para atender às demandas.

Nessa fase, a principal função das wallets era ser uma “ferramenta eficiente”. Apesar de haver perspectivas comerciais de entrada de tráfego e acesso a DEX, segurança, facilidade de uso e estabilidade eram prioridades.

No entanto, de 2023 a 2025, a situação mudou.

Solana, Aptos, BTC (período de inscrições) e outras blockchains heterogêneas conquistaram completamente o mercado de usuários. Embora o Sui estivesse se desenvolvendo bem, após incidentes com hackers, grandes fundos recuaram devido aos riscos de centralização excessiva.

Impulsionados pelo financiamento de “protocolos gordos e aplicações magras”, mesmo com o retorno limitado de VC, o cenário de mercado começou a se transformar.

2.2 Segunda fase: era multi-chain (2022-2024)

Diante do cenário multi-chain, até veteranos como MetaMask tiveram que se adaptar, começando a suportar Solana, BTC, entre outros. Os principais players como OKX Wallet e Phantom já tinham uma arquitetura multi-chain desde cedo.

O critério principal para determinar a compatibilidade multi-chain é: quantas blockchains suportam e de onde as transações são enviadas — isso indica o trabalho realizado pelo backend, enquanto o cliente apenas assina. Do ponto de vista do usuário, trata-se de saber se é preciso procurar um nó RPC para usar a wallet.

Hoje, compatibilidade multi-chain é quase padrão. Manter uma única cadeia por muito tempo se torna difícil, pois os hotspots mudam constantemente.

Um exemplo típico é a carteira Keplr, focada no ecossistema Cosmos, mas que nunca decolou realmente. Muitas blockchains construídas rapidamente com base no Cosmos também foram caindo em esquecimento ao longo do tempo. Com a diminuição da barreira de entrada para construir L2 compatíveis com EVM, a situação das wallets de única cadeia pode se aliviar, mas o limite máximo permanece.

Após ferramentas de base serem suficientemente boas, os usuários começam a despertar necessidades comerciais nas wallets!

Os verdadeiros proprietários de ativos não querem apenas armazená-los, mas também gerenciá-los ativamente — buscando as melhores oportunidades de rendimento e escolhendo parceiros de interação. Contudo, a complexidade das interações com DApps e o risco de phishing dificultam esse processo.

Por que não usar funções integradas na wallet para isso?

2.3 Período de competição por negócios

A concorrência entre wallets migra para o nível de negócios, com destaque para agregadores de DEX e pontes cross-chain. Apesar de a Coinbase ter explorado integração com funcionalidades sociais, essa demanda era excessivamente supérflua e não ganhou tração.

Voltando às necessidades essenciais, os usuários querem realizar transferências de ativos em múltiplas cadeias a partir de uma única entrada de wallet. Assim, cobertura, velocidade e slippage tornam-se os principais fatores competitivos.

No setor de DEX, essa competição pode se expandir para negociações de derivativos: RWA (como tokenização de ações), Perps (contratos perpétuos), mercados de previsão (que estarão em alta na segunda metade de 2025, afinal, a Copa do Mundo de 2026 está próxima).

Paralelamente, há a demanda de rendimento na DeFi.

Pois as taxas de APY na cadeia costumam superar as do sistema financeiro tradicional:

- Estratégias com stablecoins: staking de ETH com aproximadamente 4% de APY, staking de Solana + MEV com cerca de 8% (detalhes no relatório extenso: “A evolução do MEV na Solana e seus dilemas”), ou participação em pools de liquidez (LP) e pontes cross-chain LP.

- Estratégias com moedas estáveis: embora o retorno seja menor, operações de alavancagem de ciclo podem aumentar o APY.

Assim, em 2025, no auge da competição de negócios, a infraestrutura básica das wallets passará por uma nova atualização.

A razão é que as transações são complexas — não apenas na estrutura, mas também ao longo do ciclo de vida.

Para obter altos rendimentos, é necessário integrar automação de negociações: ajuste dinâmico de posições, ordens limitadas periódicas (não apenas market), investimentos periódicos, stops, entre outros recursos avançados.

Porém, esses recursos eram inviáveis na era de autogestão pura.

Assim, a questão não é entre “segurança máxima” ou “lucro máximo”, pois há demandas distintas no mercado.

Durante a era dos bots do Telegram, muitos usuários entregaram suas chaves privadas em troca de oportunidades de negociação automática — uma estratégia de alto risco de “não jogue se não souber, jogue e não tenha medo”. Em contrapartida, grandes provedores de carteira precisam considerar marca e reputação.

Existe alguma solução que garanta armazenamento seguro das chaves privadas e ao mesmo tempo proteja os provedores de não serem abandonados?

Claro que sim! Essa é a fase de atualização tecnológica do armazenamento de base neste ano.

3. Período de atualização das tecnologias de armazenamento com Trusted Execution Environment (TEE)

Retornando ao início, abordamos a atualização das tecnologias de base na indústria, e agora vamos analisar ponto a ponto:

3.1 Adeus à era de autogestão total

Primeiro, as ações de carteiras puras como Metamask e Phantom são relativamente leves, focadas mais na experiência do usuário, pois o login social visa apenas solucionar necessidades de uso em múltiplos dispositivos e recuperação de contas, não sendo uma incursão direta no setor de aplicativos específicos.

Porém, essa mudança representa, de certa forma, um adeus à era de autogestão absoluta.

Autogestão tem graus de variação, mas ninguém realmente consegue definir o que é totalmente autônomo e o que não é.

Autogestão significa que a chave privada do usuário só é armazenada no seu dispositivo. Mas esse conceito já apresentou problemas antes.

Se a chave criptografada localmente for controlada por um invasor, há risco de quebra da segurança, cuja força depende da senha do usuário.

Ao sincronizar ou fazer backup em múltiplos dispositivos, é necessário copiar a chave, e o acesso à área de transferência do sistema operacional se torna uma questão crítica.

Lembro-me de uma carteira que, ao copiar a chave privada, por padrão copiavava apenas parte dela, deixando o restante para o usuário digitar manualmente. Assim, as tentativas de roubo de chaves caíram mais de 90%. Hackers aprenderam a técnica e passaram a tentar força bruta nas partes restantes, entrando em uma fase de confronto.

Após a atualização de Ethereum com o upgrade “Berlin”, devido aos privilégios elevados do 7702 e à assinatura altamente sigilosa — inclusive com impacto na cadeia toda —, surgiram riscos de phishing elevados, como o uso de permit 2.

Portanto, a questão da autogestão ainda está relacionada ao fato de que os usuários geralmente não conseguem confiar plenamente na própria gestão total de seus ativos.

Se a chave privada estiver só no dispositivo do usuário, tudo bem. Mas, se uma cópia criptografada for mantida no servidor para evitar perdas, os ativos podem ser totalmente perdidos — o que já não é autogestão de fato.

Metamask e Phantom afirmam que isso ainda conta como autogestão, mas também precisam proteger contra ações maliciosas do serviço.

3.2 Sobre Metamask

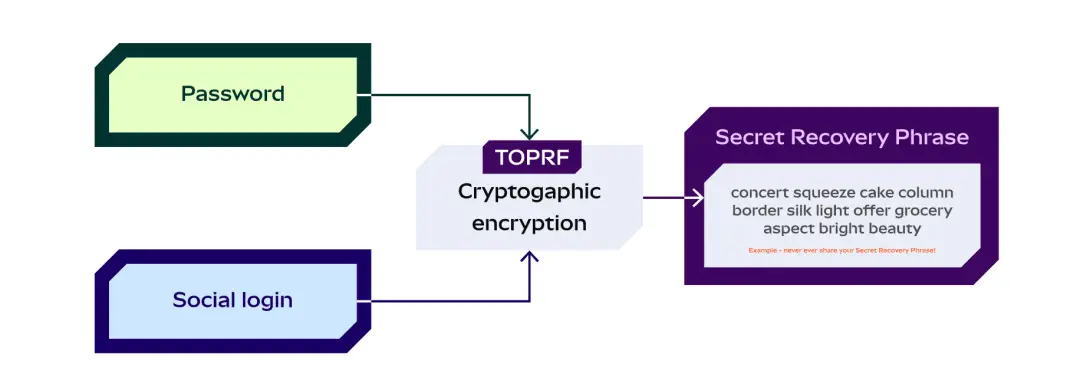

A abordagem é simples: o usuário faz login com um email e cria uma senha. Esses dois elementos geram algo chamado TOPRF (Threshold Oblivious Pseudorandom Function), que é usado para criptografar a chave privada, permitindo backup seguro.

Esse TOPRF, por sua vez, é dividido usando a técnica SSS (Shamir Secret Sharing), e as partes são distribuídas. Os provedores de login social verificam a autenticidade, obtêm os dados criptografados e, junto com a senha do usuário, podem realizar a descriptografia completa.

Assim, há riscos de segurança — senhas fracas e contas de email invadidas continuam vulneráveis. Se o usuário esquecer a senha, não há recuperação. No entanto, a experiência de uso fica mais conveniente e similar ao Web2.

3.3 Sobre Phantom

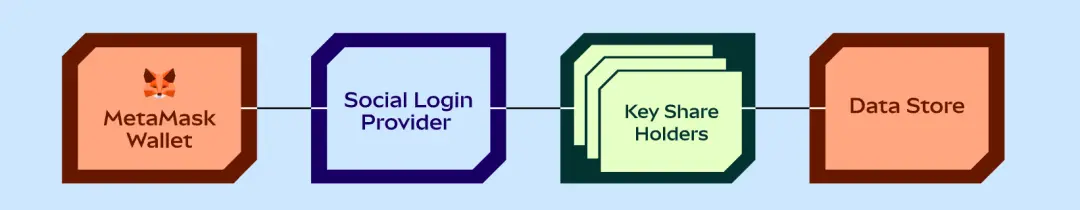

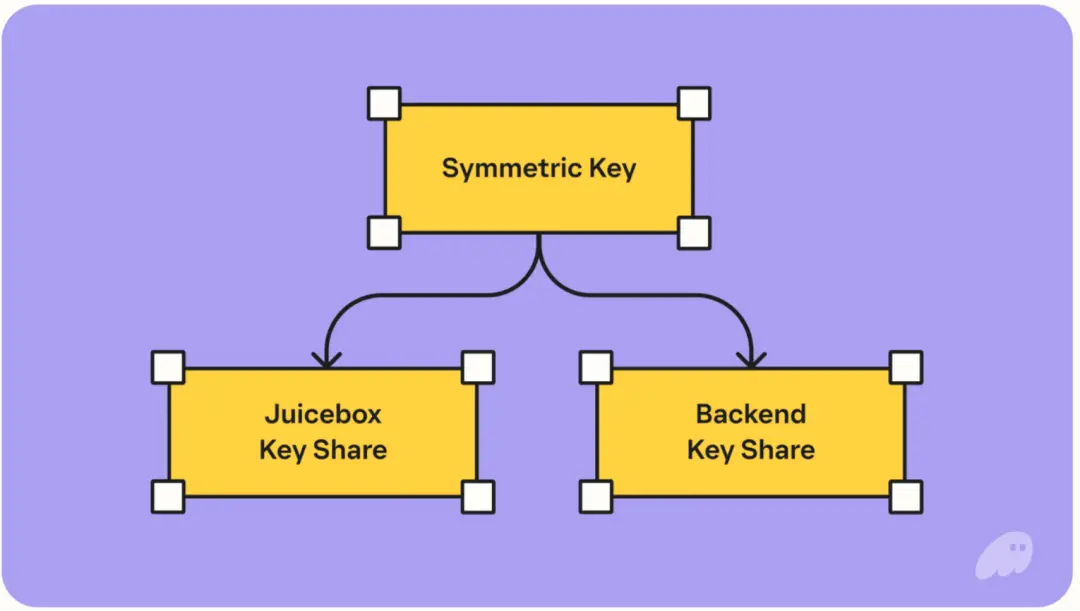

A arquitetura geral é um pouco mais complexa, mas essencialmente consiste em uma chave criptografada armazenada pelo backend, fragmentada para gerenciamento de criptografia e descriptografia.

Ao contrário do MetaMask, a chave de criptografia é dividida em duas partes: uma delas é armazenada em um serviço chamado JuiceBox, que exige login social + PIN de 4 dígitos para usar a fragmentação.

Na prática, desde que o usuário mantenha seu email seguro e não esqueça o PIN, pode recuperar a carteira a qualquer momento.

Em casos extremos, se JuiceBox e Phantom conspirarem, ainda assim poderiam descriptografar os ativos, mas o custo de ataque para hackers aumentaria de um ponto único para múltiplos pontos. Além disso, como o JuiceBox é uma rede, sua segurança é compartilhada entre diversos validadores.

Assim, na recuperação social, essas duas soluções fazem concessões conscientes, mantendo uma linha de fundo, mas sacrificando um pouco a experiência do usuário para minimizar eventos de baixa probabilidade.

Na minha opinião, essa é uma evolução positiva, pois o setor de blockchain precisa mais de atrair usuários comuns do que de transformá-los em especialistas de nicho.

4. Autogestão com ambiente confiável (Tee)

As soluções de login social discutidas anteriormente apenas resolvem o problema de recuperação, não o de automação de negociações.

Cada fornecedor tem sua abordagem, com algumas diferenças.

Primeiro, uma explicação rápida: Tee é uma sigla para Trusted Execution Environment (Ambiente de Execução Confiável). É uma tecnologia de servidor que garante que sua memória e execução sejam protegidas contra leitura e interferência, mesmo por provedores como AWS ou o próprio proprietário do servidor.

Depois que o programa começa a rodar, ele gera um arquivo chamado Attestation, que permite às partes verificarem se o programa em execução corresponde à versão aberta e confiável.

Somente se a versão do programa for a correta, as duas partes podem confiar nela — isso já é amplamente utilizado em várias aplicações:

- Como na ponte cross-chain oficial da Avalanche, que usa SGX (um modelo de Tee) para validar os validadores.

- Como na rede principal do Ethereum, onde cerca de 40% dos blocos utilizam TEE na sua infraestrutura de construção e validação.

- Ainda, bancos e instituições financeiras adotam TEE para controle rigoroso contra insiders, especialmente com a crescente regulamentação de 2025, que leva a uma alta adoção de TEE para assinar e proteger carteiras frias/quentes.

Apesar dos avanços, há desafios: baixa performance de hardware (que pode ser compensada com hardware mais potente), risco de queda (perda de informações na memória) e complexidade de upgrades.

A questão é: como as exchanges oferecem suporte ao TEE nas wallets?

4.1 Soluções da Coinbase e Bitget

No começo, parece surpreendente: a Coinbase, uma bolsa listada nos EUA, opera de forma altamente centralizada.

E a Bitget também apresenta uma arquitetura semelhante.

Na essência, eles usam TEE para gerar a chave privada e assinar transações, mas como verificar se o serviço TEE realmente reflete a vontade do usuário?

A Coinbase faz isso com login de usuário, verificando pela backend, e enviando comandos ao TEE para execução.

A Bitget, embora com menos detalhes públicos, aparentemente também não exibe uma tela de assinatura, apenas configura um endereço EIP-7702 para pagar a gas, usando o TEE.

A vantagem dessa abordagem é que a chave do usuário está realmente dentro do TEE. Contudo, não há como verificar se o backend não injeta comandos maliciosos — essa insegurança é inerente.

Por outro lado, há provas na cadeia de blocos.

Assim, penso que a Coinbase e similares aumentam a credibilidade do exchange, pois a exportação da chave privada fica registrada. Isso evita que o usuário fraudue o sistema, e o principal risco é o próprio exchange malicioso, que é uma situação semelhante à confiança em CEXs tradicionais.

4.2 Binance e OKX

Comparando MPC e SA dessas duas, a lógica é essencialmente a mesma. No acionamento de transações, a OKX exibe uma tela de autorização com assinatura de intenção, que ao ser verificada pelo TEE, aumenta o grau de confiança do usuário, embora ele exija maior entendimento.

A Binance, por sua vez, utiliza uma tecnologia mais antiga, pois MPC tem limitações na expansão multi-chain. Com a introdução do TEE, o usuário deve criptografar uma fragmentação da chave no seu dispositivo local e enviá-la ao TEE.

A OKX, por outro lado, criptografa sua frase-semente localmente e envia ao TEE.

Para o usuário, o que importa é que, desde que sua conta de email esteja segura e o PIN não seja esquecido, poderá recuperar a carteira a qualquer momento.

Se, em hipótese extrema, JuiceBox e Phantom conspirarem, também conseguiriam descriptografar os ativos, mas o custo do ataque aumentaria de ponto único para múltiplos pontos de validação. Além disso, como o JuiceBox é uma rede, sua segurança é distribuída entre diversos validadores.

Na recuperação social, essas duas soluções fazem concessões conscientes, equilibrando segurança e usabilidade, mesmo que um pouco a custo da experiência do usuário.

Acredito que essa seja uma evolução positiva, pois o setor de blockchain precisa mais de inclusão de usuários comuns do que de transformar todos em especialistas.

5. Autogestão com ambientes confiáveis via tecnologia TEE

As soluções de login social discutidas antes apenas resolvem o problema de recuperação, não o de automação de negociações.

Cada fornecedor tem sua abordagem, com vantagens e desvantagens.

Primeiro, um breve pano de fundo: TEE (Trusted Execution Environment) é uma tecnologia de computação confiável, que garante que o código e os dados na memória sejam protegidos contra leitura e interferência, mesmo por provedores de nuvem ou atacantes no servidor.

Depois de iniciado, o programa gera um arquivo chamado Attestation, que permite às partes verificarem se o programa em execução é a versão confiável e aberta.

Somente se o programa corresponder ao esperado, a confiança é estabelecida — uma prática já comum em várias aplicações:

- Como na ponte cross-chain da Avalanche, usando SGX para validar os validadores.

- Como na rede principal do Ethereum, onde 40% dos blocos utilizam TEE na sua infraestrutura.

- E em bancos e instituições financeiras, para controle rigoroso de insiders, especialmente com a regulamentação de 2025, que leva à adoção de TEE para assinaturas de carteiras quentes e frias.

Entretanto, há dificuldades: hardware com desempenho limitado (que pode ser compensado por hardware mais caro), risco de queda (perda de informações na memória), complexidade de upgrades, entre outros.

A questão é: como as exchanges implementam suporte ao TEE em suas wallets?

4.1 Coinbase e Bitget

Inicialmente, parece improvável uma bolsa como Coinbase, listada nos EUA, fazer algo tão centralizado.

E a Bitget também apresenta uma arquitetura semelhante.

Na prática, eles usam TEE apenas para gerar a chave privada e assinar transações, mas como verificar se o serviço TEE realmente reflete a intenção do usuário?

A Coinbase faz isso com login de usuário, verificando via backend, enviando comandos ao TEE. A Bitget, embora com menor transparência, aparentemente também não exibe uma tela de assinatura, apenas configura um endereço EIP-7702 para pagar gas, usando TEE.

A vantagem é que a chave do usuário está realmente no TEE, mas não há como verificar se o backend não envia comandos maliciosos — essa insegurança permanece.

Na cadeia, há provas evidentes.

Assim, considero que Coinbase e similares aumentam a credibilidade do serviço, pois a exportação da chave privada fica registrada na blockchain, evitando fraudes do usuário. O risco principal permanece sendo a má conduta do exchange, similar à confiança em CEXs tradicionais.

4.2 Binance e OKX

Quanto à MPC e SA dessas plataformas, a lógica é semelhante. Na autorização de transações, a OKX apresenta uma tela de assinatura de intenção, que, ao ser validada pelo TEE, gera maior confiança, embora exija maior compreensão do usuário.

A Binance, por sua vez, usa tecnologias mais antigas — MPC tem limitações na expansão multi-chain. Com o TEE, o usuário criptografa uma fragmentação local da chave e envia ao TEE.

Na OKX, o usuário criptografa sua frase-semente localmente e envia ao TEE.

Para o usuário, o mais importante é que, mantendo seu email seguro e PIN lembrado, consegue recuperar a carteira a qualquer momento.

Se JuiceBox e Phantom conspirarem, ainda assim poderiam descriptografar, mas o ataque se torna mais caro, pois passa de ponto único a múltiplos pontos de validação. Como o JuiceBox é uma rede, sua segurança é compartilhada entre seus validadores.

Na recuperação social, essas duas abordagens fazem concessões conscientes, equilibrando segurança e usabilidade, embora às vezes prejudiquem a experiência do usuário.

A meu ver, essa é uma evolução positiva, pois o setor de blockchain precisa mais de inclusão de usuários comuns do que de torná-los especialistas.

passkey e outras melhorias em criptografia também avançaram neste ano, embora não tenham sido abordadas neste texto. Ethereum, Solana e outras blockchains vêm integrando curvas R1 via contratos pré-compilados (passkeys), indicando que carteiras com suporte a passkeys também são uma tendência futura — embora sua recuperação e sincronização entre dispositivos ainda apresentem dificuldades, e aplicações ainda estejam em fase de desenvolvimento.

Pois qualquer produto que otimize operações de alta frequência tem seu espaço garantido no mercado.