Найбільша в історії атака на мережу постачання NPM! Основна бібліотека JS була зламаною, шифрування користувачів може бути викрадено

Глобальна екосистема JavaScript стикається з найбільшим в історії нападу на мережу постачання NPM. Хакери зламали акаунт відомого розробника Node Package Manager (NPM), вставивши шкідливий код у основні бібліотеки JavaScript, на які покладаються мільйони додатків, з метою націлювання на кошти в гаманець користувачів криптоактивів.

Деталі атаки: основна бібліотека була заражена «шифрувальним кліпбордом»

Згідно з багатьма звітами про безпеку, уражені пакети включають маленькі утиліти, такі як chalk, strip-ansi та color-convert, які глибоко заховані в безлічі дерев залежностей проектів, що завантажуються більше 1 мільярда разів на тиждень.

Зловмисна функція: під час交易 тихо замінює адресу Гаманець (відомий як «шифрувальний кліпборд»).

Потенційні ризики: користувачі можуть перевести кошти на адресу, контрольовану хакерами, не знаючи про це.

Головний технічний директор Ledger Чарльз Гійомет попередив: «Вся екосистема JavaScript може бути під загрозою.»

шифрування користувачі стали високими ризиками

Дослідники з безпеки вказують, що користувачі, які покладаються на програмні Гаманець, мають найвищий ризик, оскільки шкідливий код може змінювати деталі транзакцій на веб-сторінках або в додатках.

Користувачі апаратних гаманець є відносно безпечними, оскільки кожна транзакція повинна бути підтверджена на фізичному пристрої.

Засновник DefiLlama 0xngmi наголошує, що шкідливий код не очищає гаманець автоматично, але змінює вміст транзакції, коли користувач натискає «Обмін» або «Підтвердити».

Оскільки користувачі не можуть легко визначити, які сайти оновилися до безпечної версії, експерти рекомендують призупинити здійснення шифрування транзакцій на сайтах з невизначеною безпекою, поки не буде повністю очищено уражений пакет.

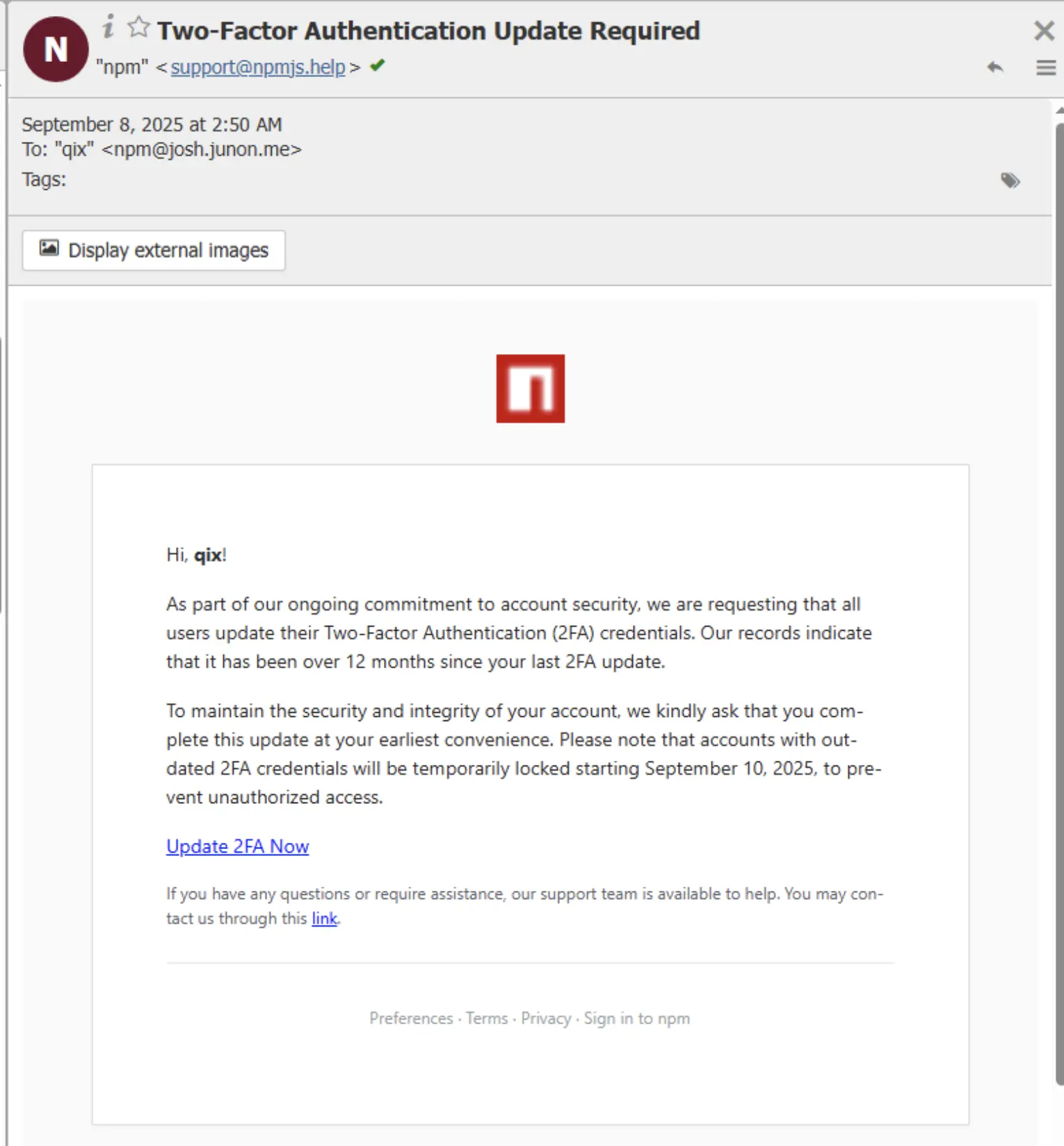

Метод атаки: Фішингові листи для заволодіння акаунтом підтримки

(джерело: Github)

Атакуючи через маскування під офіційний NPM, підтримувані фішингові електронні листи, вони спокушають утримувачів оновити двофакторну автентифікацію на фальшивому веб-сайті, в результаті чого викрадаються облікові дані для входу.

Якщо зловмисник отримає контроль над акаунтом, він зможе надсилати шкідливі оновлення до пакетів, які були завантажені мільярди разів.

Дослідник безпеки Aikido Charlie Eriksen зазначив, що небезпека цього нападу полягає в тому, що він може «одночасно підробляти вміст, що відображається на сайті, виклики API, а також дані транзакцій, які користувацький додаток вважає підписаними».

Чому це «найбільша атака на мережу постачання в історії»?

Вплив на широкий спектр: охоплює мільйони додатків і веб-сайтів

Глибоке проникнення: Основна бібліотека функцій знаходиться на нижньому рівні залежностей, і навіть якщо вона не встановлена безпосередньо, це може вплинути.

Цілеспрямованість: спеціально спрямовано на криптоактиви та кошти в гаманцях

Це означає, що від розробників фронтенду до кінцевих користувачів, увесь ланцюг може стати мішенню для атак.

Заключення

Ця атака на мережу постачання NPM знову підкреслила вразливість відкритої екосистеми та високі ризики криптоактивів. Для розробників слід негайно перевірити та відкотитися до безпечних версій; для криптоюзерів у короткостроковій перспективі слід уникати торгівлі на веб-сайтах з невизначеною безпекою та максимально використовувати апаратні гаманці для управління активами.