Số vụ việc bảo mật DeFi tăng mạnh: Hướng dẫn thực tiễn năm 2026 cho người dùng về kiểm soát rủi ro Ví và phê duyệt

Đánh giá sự cố bảo mật hàng năm: Bề mặt tấn công chuyển dịch từ “lỗ hổng mã nguồn” sang “quyền và hạ tầng”

Từ năm 2026, các sự cố bảo mật công khai cho thấy rủi ro không còn chỉ nằm ở lỗi riêng biệt của hợp đồng thông minh. Thay vào đó, mối đe dọa xuất hiện đồng thời ở logic giao thức, oracle, cổng frontend, xác minh chuỗi chéo và phê duyệt của người dùng.

Ví dụ về sự cố Drift được bàn luận rộng rãi năm nay: thị trường chú ý không chỉ đến quy mô thua lỗ, mà còn đến sự mong manh của quyền quản trị và kết nối oracle dưới điều kiện cực đoan.

Trường hợp Rhea Finance phơi bày nguy cơ thực tế khi pool thanh khoản và cơ chế định giá bị thao túng, còn sự cố xâm nhập frontend của CoW Swap là lời nhắc nhở rằng dù hợp đồng nền tảng vững chắc, điểm truy cập bị xâm phạm vẫn có thể gây tổn thất lớn.

Tóm lại, các sự kiện bảo mật năm nay cho thấy xu hướng chuyển dịch: kẻ tấn công ít brute-force mã nguồn, mà khai thác thiết lập quyền, điểm truy cập và thói quen ký của người dùng để di chuyển tài sản. Đối với nhà đầu tư bán lẻ, kiểm soát rủi ro cần phát triển từ kiểm tra audit dự án sang phương pháp bốn trụ: audit + phê duyệt + điểm truy cập + phản ứng khẩn cấp.

Bài học chính từ các sự cố lớn kể từ năm 2026

Các trường hợp công khai năm nay nổi bật ít nhất bốn nhóm rủi ro mà nhà đầu tư bán lẻ cần chú ý:

-

Rủi ro giao thức và oracle: Nhiều giao thức DeFi báo cáo bị khai thác pool thanh khoản hoặc oracle, chứng tỏ “nguồn giá và biên tham số” vẫn là khu vực rủi ro cao.

-

Rủi ro frontend và tên miền: CoW Swap công bố sự cố bảo mật frontend/trang web—các cuộc tấn công này thường nhắm điểm truy cập người dùng trước, thay vì hợp đồng.

-

Rủi ro xác minh chuỗi chéo và xác thực thông điệp: Trong kịch bản chuỗi chéo, lỗ hổng trên đường xác thực có thể dẫn đến hậu quả tăng theo cấp số nhân.

-

Phishing phê duyệt quy mô lớn: Năm nay, “phishing phê duyệt” là mục tiêu lớn của cơ quan thực thi pháp luật, với báo cáo công khai nạn nhân ở nhiều quốc gia—bằng chứng rõ ràng về các cuộc tấn công công nghiệp hóa.

Kết luận cho người dùng: rủi ro phổ biến nhất không phải “hacker bẻ khóa Khóa riêng tư của bạn”, mà là “người dùng tự cấp quyền thực thi cho kẻ tấn công”.

Yếu tố rủi ro thực sự: Không phải lỗi người dùng, mà là mất kiểm soát quyền

Trong đa số tổn thất thực tế, nguyên nhân gốc không phải lỗ hổng kỹ thuật phức tạp, mà là các sai lầm thường ngày sau:

-

Dùng một Ví cho “lưu trữ tài sản + giao dịch tần suất cao + thử nghiệm airdrop” dài hạn.

-

Giữ Phê duyệt không giới hạn cho hợp đồng lạ.

-

Nhầm lẫn giữa “ngắt kết nối khỏi trang web” và “thu hồi phê duyệt”.

-

Xác nhận chữ ký mà không hiểu nội dung.

-

Nhấn vào “liên kết sự kiện chính thức” từ mạng xã hội.

Ví phần cứng là công cụ thiết yếu nhưng không thay thế được quản lý phê duyệt đúng cách. Nhiều vụ trộm không cần đánh cắp Khóa riêng tư—chỉ một chữ ký phê duyệt quyền cao là đủ.

Khung kiểm soát rủi ro Ví: Phân tầng trước, tối thiểu hóa phê duyệt sau

Hãy coi Ví như hệ thống tài khoản, không chỉ là một địa chỉ.

Tối thiểu chia Ví thành ba tầng:

-

Ví lạnh (không tương tác): Lưu trữ tài sản dài hạn; chỉ nạp và rút tiền, không kết nối DApp lạ.

-

Ví giao dịch (rủi ro vừa): Dùng cho giao thức phổ biến và giao dịch thường xuyên; đặt giới hạn tài sản nghiêm ngặt.

-

Ví thử nghiệm (rủi ro cao): Dùng cho airdrop, thử nghiệm giao thức mới hoặc tương tác liên kết lạ; bắt buộc giới hạn số lượng nghiêm ngặt.

Hai nguyên tắc cứng:

-

Đặt ngân sách rủi ro cố định cho mỗi Ví, ví dụ “Ví thử nghiệm không vượt quá 2%–5% Tổng tài sản”.

-

Với giao thức mới, luôn bắt đầu bằng giao dịch thử nghiệm nhỏ—không cấp phê duyệt toàn phần ngay từ đầu.

Mục đích phân tầng: nếu có sự cố, tổn thất vẫn nằm trong phạm vi kiểm soát.

Khung kiểm soát rủi ro phê duyệt: Chuyển từ “nhấn xác nhận” sang “nhận thức quyền”

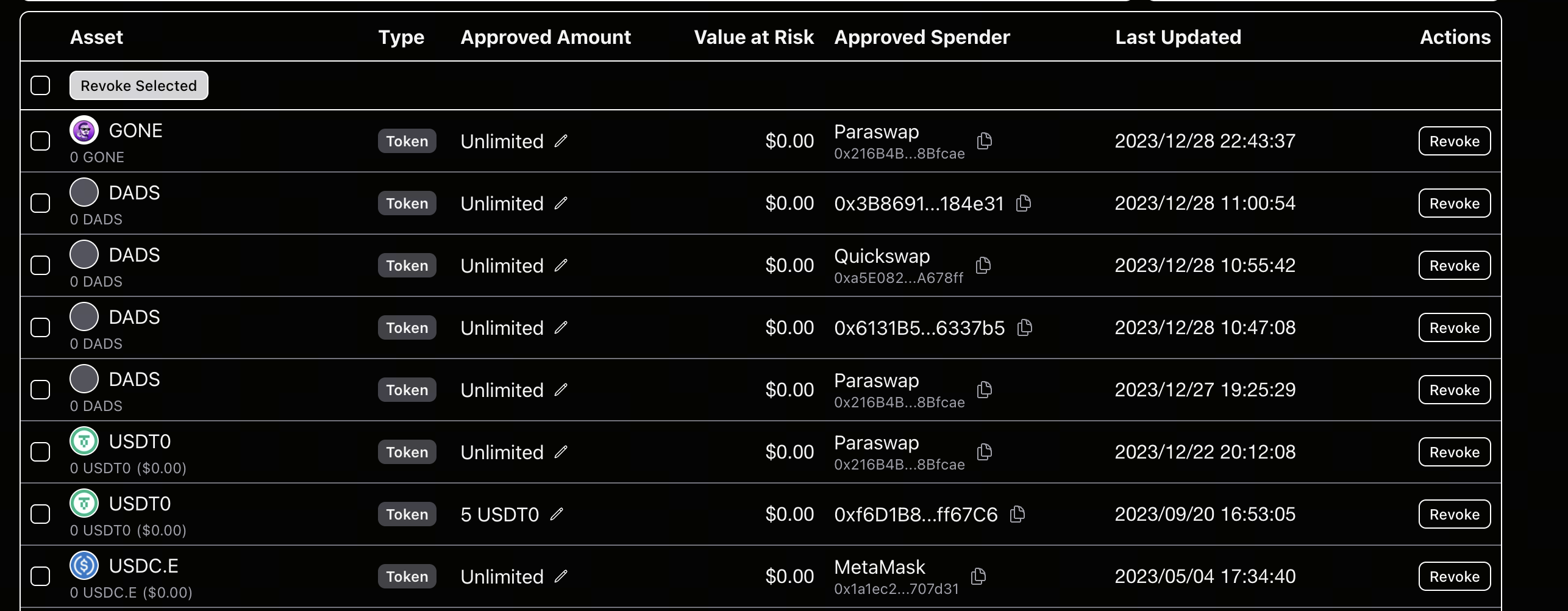

Nguồn ảnh: Trang Revoke.cash

Người dùng thiếu không phải công cụ, mà là quy trình rõ ràng. Đây là quy trình thực tế “trước, trong và sau phê duyệt”:

Trước phê duyệt (Kiểm tra trước)

-

Chỉ truy cập qua tên miền chính thức—không qua bình luận hoặc liên kết tin nhắn riêng.

-

Kiểm tra trang có yêu cầu quyền bất thường như “Phê duyệt không giới hạn” hoặc “chữ ký khẩn cấp” không.

-

Với giao thức mới, xem xét báo cáo audit và phản hồi cộng đồng trước khi cấp phê duyệt.

Trong phê duyệt (Kiểm tra chữ ký)

-

Xác minh địa chỉ phê duyệt khớp nguồn chính thức.

-

Luôn ưu tiên phê duyệt giới hạn—không mặc định chọn không giới hạn.

-

Cảnh giác với chữ ký như

Permit,SetApprovalForAll,increaseAllowance. -

Nếu không hiểu nội dung chữ ký, hãy hủy—không “ký mù”.

Sau phê duyệt (Kiểm tra sau)

-

Thường xuyên rà soát danh sách phê duyệt—ít nhất một lần mỗi tuần.

-

Thu hồi phê duyệt cho giao thức không dùng ngay.

-

Sau tương tác rủi ro cao, rà soát lại trong 24 giờ.

Công cụ khuyến nghị:

Danh sách kiểm tra bảo mật hàng ngày thực tế

Làm theo danh sách kiểm tra này:

-

Thiết bị: Cập nhật hệ thống và trình duyệt; tắt plugin lạ.

-

Mạng: Tránh giao dịch chữ ký giá trị lớn trên Wi-Fi công cộng.

-

Tài khoản: Bật 2FA cho tất cả tài khoản sàn và Email; không dùng lại mật khẩu.

-

Ví: Dùng ví phân tầng và áp dụng giới hạn rủi ro.

-

Phê duyệt: Dọn dẹp phê duyệt không dùng hàng tuần; rà soát toàn bộ hàng tháng.

-

Hành vi: Mặc định coi mọi “chữ ký khẩn cấp” hoặc “nhận thưởng có thời hạn” là cảnh báo cao.

Người dùng giao dịch tần suất cao, thêm hai bước:

-

Duy trì whitelist địa chỉ hợp đồng chính thức cho giao thức thường dùng.

-

Với giao dịch lớn, thêm “độ trễ xác nhận lần hai” để tránh sai sót bốc đồng.

SOP khẩn cấp 24 giờ cho sự cố trộm cắp hoặc phê duyệt sai

Nếu nghi ngờ có vấn đề, đừng tự trách—thực hiện ngay quy trình sau:

-

Dừng toàn bộ tương tác: ngắt kết nối khỏi trang web và tạm ngưng chữ ký mới.

-

Chuyển nhanh tài sản chưa bị ảnh hưởng sang Ví lạnh hoặc địa chỉ mới.

-

Thu hồi phê duyệt quan trọng: ưu tiên thu hồi phê duyệt quyền cao cho token giá trị lớn.

-

Kiểm tra điểm truy cập: rà soát liên kết gần đây, plugin trình duyệt và bất thường thiết bị.

-

Lưu bằng chứng: lưu Băm giao dịch, địa chỉ nghi vấn và ảnh chụp màn hình lịch sử chữ ký.

-

Hợp tác bên ngoài: liên hệ đội bảo mật dự án, nhà cung cấp Ví và tổ chức bảo mật trên chuỗi.

Nếu đã xảy ra tổn thất, chuyển mục tiêu từ “khôi phục toàn bộ” sang “ngăn chặn tổn thất tiếp theo”. Nhiều trường hợp, tổn thất thứ cấp vượt xa sự cố ban đầu.

Kết luận: Bảo mật là quy trình liên tục, không phải thiết lập một lần

Trong giai đoạn sự cố bảo mật DeFi tăng cao, người dùng cần tập trung vào xây dựng quy trình vững chắc thay vì “sợ hãi”.

Bạn không cần là kỹ sư bảo mật, nhưng nên biến các bước này thành thói quen:

-

Phân tầng Ví

-

Phê duyệt tối thiểu

-

Thu hồi thường xuyên

-

Giải mã trước khi ký

-

Có SOP cho sự cố

Trên chuỗi, quyền là tài sản. Cách bạn quản lý quyền quyết định khả năng trụ vững lâu dài.

Bài viết liên quan

Falcon Finance Tokenomics: Phân tích cơ chế nắm bắt giá trị của FF

Falcon Finance và Ethena: Phân tích chuyên sâu về thị trường stablecoin tổng hợp

Jito và Marinade: Phân tích so sánh các giao thức Staking thanh khoản trên Solana

JTO Tokenomics: Phân phối, Tiện ích và Giá trị Dài hạn

Stablecoin là gì?