LiteLLM 駭客投毒事件:50 萬憑證外洩、加密錢包恐被盜,如何檢查是否中招?

作者:HIBIKI,加密城市

LiteLLM 遭供應鏈攻擊,數百 GB 資料、 50 萬個憑證外洩

每日下載量高達 340 萬次的 AI 開源套件 LiteLLM,是許多開發者連接多個大型語言模型(LLM)的重要橋樑,近期卻成為駭客的目標。卡巴斯基估計,這波攻擊導致超過 2 萬個程式碼儲存庫暴露於風險中,駭客更聲稱已竊取數百 GB 的機密資料與超過 50 萬個帳戶憑證,對全球軟體開發與雲端環境造成嚴重衝擊。

經過資安專家溯源,發現 LiteLLM 駭客事件的源頭,竟是許多企業用來掃描系統漏洞的開源資安工具 Trivy 。

這是一起典型的巢狀供應鏈攻擊(Supply Chain Attack),駭客從目標依賴的上游信任工具下手,藉此悄悄把惡意程式碼夾帶進去,宛如在自來水廠的水源中下毒,讓所有飲用者不知不覺中招。

圖源:Trivy | LiteLLM 駭客事件的源頭,竟是許多企業用來掃描系統漏洞的開源資安工具 Trivy 。

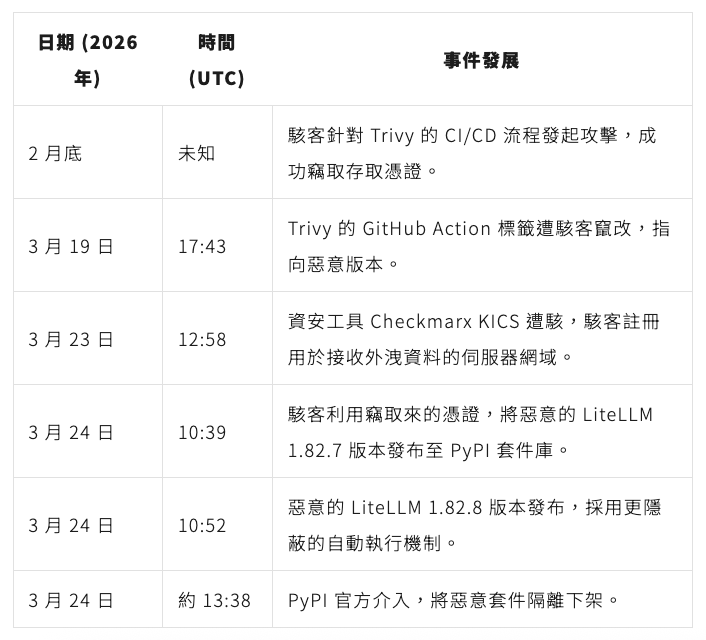

LiteLLM 攻擊事件全流程:從資安工具到 AI 套件連環爆破 根據資安公司 Snyk 與卡巴斯基分析,LiteLLM 攻擊事件早在 2026 年 2 月底就已埋下伏筆。 駭客利用 GitHub 的 CI/CD(一種自動化軟體測試與發布的流程)漏洞,竊取了 Trivy 維護人員的存取憑證(Token)。由於憑證未被徹底撤銷,駭客在 3 月 19 日成功竄改 Trivy 的發布標籤,讓自動化流程下載到含有惡意程式碼的掃描工具。 隨後,駭客利用同樣的手法,在 3 月 24 日控制了 LiteLLM 的發布權限,並上傳了包含惡意程式碼的 1.82.7 與 1.82.8 版本。 這時,開發者 Callum McMahon 在測試 Cursor 編輯器的擴充功能時,系統自動下載了最新版的 LiteLLM,導致他的電腦資源瞬間被耗盡。 他透過 AI 助理 Debug 後發現,惡意程式碼中存在一個瑕疵,意外觸發了分支炸彈(Fork Bomb)意即一種會不斷自我複製,並耗盡電腦記憶體與運算資源的惡意行為,才讓這起隱蔽的攻擊提前曝光。 根據 Snyk 的分析,這次攻擊的惡意程式碼分為三個階段:

- **資料收集:**程式會全面搜刮受害電腦中的敏感資訊,包含 SSH 遠端連線金鑰、雲端服務(AWS 、 GCP)存取憑證,以及比特幣、以太坊等加密貨幣錢包的種子碼。

- **加密與外洩:**收集到的資料會被加密打包,並偷偷傳送至駭客預先註冊的偽造網域。

- **持續潛伏與橫向移動:**惡意程式會在系統內植入後門,若偵測到 Kubernetes,一種用於自動化部署與管理容器化應用程式的開源平台環境,還會嘗試將惡意程式擴散至整個叢集的所有節點。

LiteLLM 與 Trivy 供應鏈攻擊時間軸

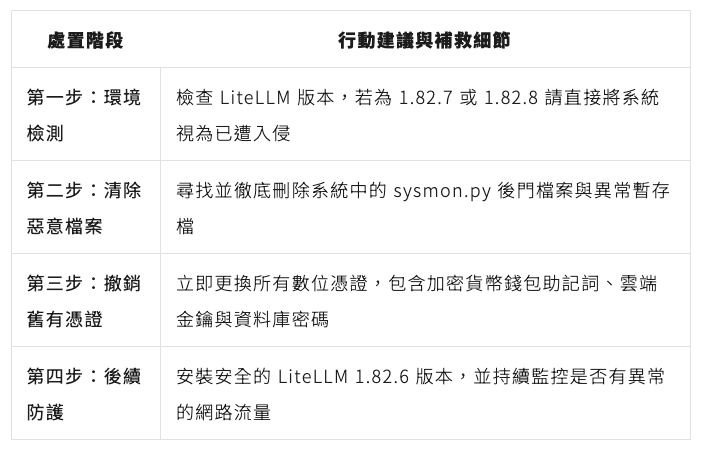

你的錢包與憑證安全嗎?檢測與補救措施指南

若你在 2026 年 3 月 24 日之後曾安裝或更新 LiteLLM 套件,或者你的自動化開發環境有使用到 Trivy 掃描工具,你的系統極有可能已經受害。

根據 Callum McMahon 與 Snyk 的建議,防護與補救的首要任務是確認受害範圍,並徹底阻斷駭客的後門。

- **zizmor:**這是一款用於靜態分析,與檢測 GitHub Actions 設定錯誤的工具。

- **gato 與 Gato-X:**這兩個版本的工具,主要用來協助識別結構上存在漏洞的自動化流程管道(pipelines)。

- **allstar:**由開源安全基金會(OpenSSF)所開發的 GitHub 應用程式,專門用來在 GitHub 的組織和儲存庫中,設定並強制執行安全策略。

LiteLLM 攻擊背後,駭客早已盯上養龍蝦熱潮

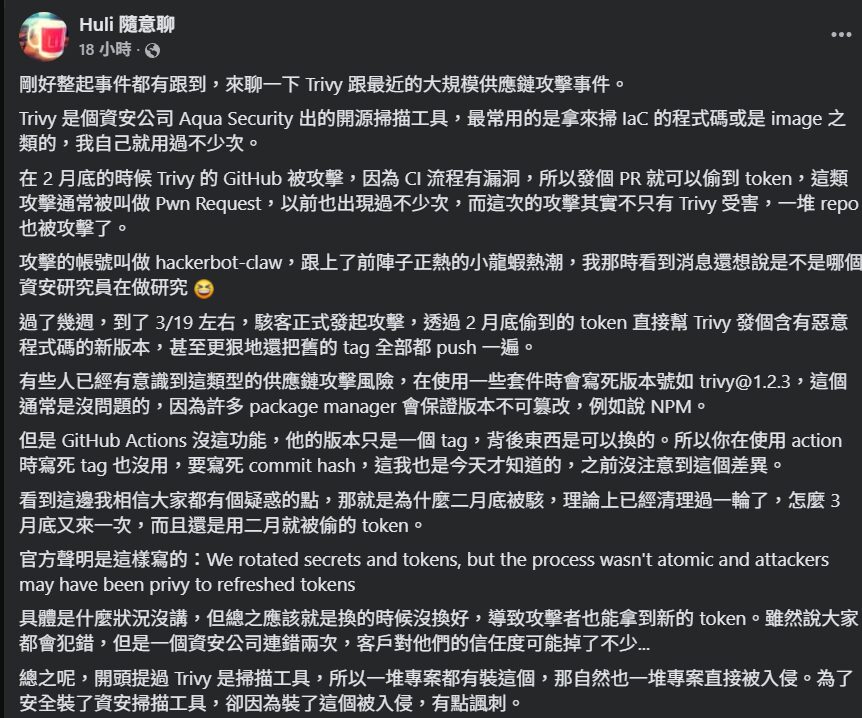

根據 Snyk 與關注資安領域的工程師 Huli 的分析,這起案件的幕後黑手是一個名為 TeamPCP 的駭客集團,這個集團自 2025 年 12 月起就開始活躍,並頻繁透過 Telegram 等通訊軟體建立頻道進行活動。

**Huli 指出,駭客在攻擊過程中,使用了一個名為 hackerbot-claw 的自動化攻擊元件。**這個名稱巧妙地跟上了近期在 AI 圈中非常熱門的養龍蝦(OpenClaw)AI 代理人風潮。

這群駭客精準打擊了包含 Trivy 與 LiteLLM 在內,擁有高權限且被廣泛使用的基礎建設工具,還懂得利用最新的 AI 趨勢來擴大攻擊規模,展現出極具組織性與針對性的犯罪手法。

圖源:Huli 隨意聊 | 關注資安領域的工程師 Huli 講解 Trivy 與 LiteLLM 供應鏈攻擊事件(部分截圖)

隨著 AI 工具的普及,開發流程中的權限控管與供應鏈安全,已成為所有企業不可忽視的風險。 像是近年的知名開發者的 NPM 帳號遭駭,讓 JavaScript 套件被植入惡意程式,導致多數 DApp 與錢包恐中招;或是 Anthropic 揭露中國駭客透過 Claude Code 發動史上首起大型 AI 自動化網路間諜行動等案例,都應引以為戒。