USR 稳定币脱锚崩跌 97%!Resolv 铸造漏洞致 2500 万遭窃

攻击者于世界协调时(UTC)周日凌晨 2 时 21 分,利用 Resolv 稳定币协议的 USR 铸造合约存取控制漏洞,以约 20 万美元的 USDC 铸造逾 8,000 万枚无担保代币,并通过交易所兑换窃走约 2,500 万美元。USR 随即在 Curve Finance 主要流动性池崩跌至 0.025 美元。

攻击机制:铸造合约如何遭到利用

(来源:Etherscan)

(来源:Etherscan)

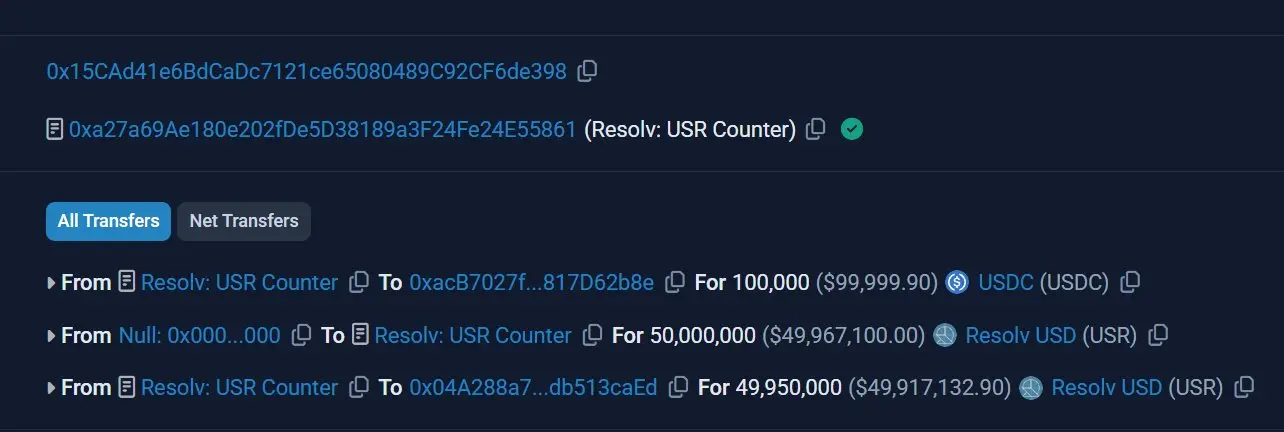

X 账号 YieldsAndMore 最早记录此次异常交易:攻击者向 Resolv 的 USR Counter 合约存入 10 万枚 USDC,却获得 5,000 万枚 USR,约为正常数量的 500 倍;随后通过第二笔交易再额外铸造 3,000 万枚,总计约 8,000 万枚。

链上分析师 Andrew Hong 将漏洞根源指向协议的 SERVICE_ROLE 特权角色。此角色用于完成兑换请求,但仅由普通外部账户(EOA)控制,而非更安全的多重签名架构。此外,铸造合约完全缺乏预言机价格验证、数量上限,以及铸币限额机制。

DeFi 基金 D2 Finance 提出三种可能的攻击路径:预言机遭篡改、链下签名者被入侵,或铸造请求与完成环节之间的数量验证缺失。

市场冲击:脱钩效应扩散至 DeFi 借贷生态

(来源:Trading View)

(来源:Trading View)

铸造完成后 17 分钟内, USR 在 Curve Finance 流动性池崩跌至 0.025 美元,随后回升至约 0.85 美元,但仍未恢复完整锚定。攻击者主要地址(以 0x04A2 开头)最终持有 11,409 枚 ETH(约 2,370 万美元),另一关联地址持有约 110 万美元的 wstUSR 代币。

USR 脱钩的连锁效应

借贷平台流动性受损: USR 与 wstUSR 被 Morpho 及 Gauntlet 接受为抵押品,脱钩后部分投机者以折扣价买入 USR 并以面值借出 USDC,加速金库流动性枯竭

RLP 保险层承压:作为损失吸收机制的 Resolv 流动性池(RLP)攻击前流通资金约 3,860 万美元;最大持有人 Stream Finance 在 Morpho 持有 1,360 万枚 RLP,净敞口约 1,700 万美元

RESOLV 治理代币下跌:受事件影响,RESOLV 在 24 小时内下跌约 8.5%

尽管 Resolv Labs 声明抵押池“完全完好无损”,链上分析师指出,此次攻击本质为供应膨胀而非直接盗取抵押品。8,000 万枚新代币稀释现有流通量,攻击者抛售行为摧毁流动性,攻击期间持有 USR 的用户已承受实质损失。

安全审计局限与监管政策交集

Cyvers 执行长 Deddy Lavid 表示:“仅靠审计是不够的,若未对铸造量与供应量进行实时监控,在最关键的时刻便如同盲人一般。” Resolv 官网宣称已完成五家机构的 14 项审计,并设立 50 万美元的 Immunefi 漏洞赏金计划。

此次事件发生时机敏感。美国立法机构正积极推进依据《GENIUS 法案》监管收益型稳定币,多位关键参议员已于攻击发生前一天就稳定币收益处理方式达成原则性协议。此外,根据 Immunefi 最新报告,2026 年加密货币攻击事件的平均损失约为 2,500 万美元,此次事件金额与产业均值吻合。

常见问题

USR 是什么类型的稳定币,为何会发生脱钩?

USR 是 Resolv Labs 发行的美元挂钩稳定币,采用 delta 中性对冲策略,以 ETH 与 BTC 作为底层支撑。此次脱钩并非抵押品不足所致,而是攻击者利用铸造漏洞创建大量无担保代币并在市场集中抛售,导致主要流动性池瞬间崩溃。

此次攻击的核心技术漏洞是什么?

漏洞核心在于 SERVICE_ROLE 特权账户由普通 EOA 控制,且铸造合约缺乏预言机价格检查、数量验证与铸币上限。这使攻击者仅凭约 20 万美元的 USDC,便能铸造出正常数量 500 倍的 USR 代币。

USR 持有者面临哪些实际损失风险?

攻击者大量抛售无担保 USR 直接摧毁流动性,攻击期间持有 USR 的用户承受即时市值损失。此外, wstUSR 被用作多个 DeFi 借贷平台的抵押品,脱钩效应进一步影响相关金库的流动性结构。