Lookonchain

用户暂无简介

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

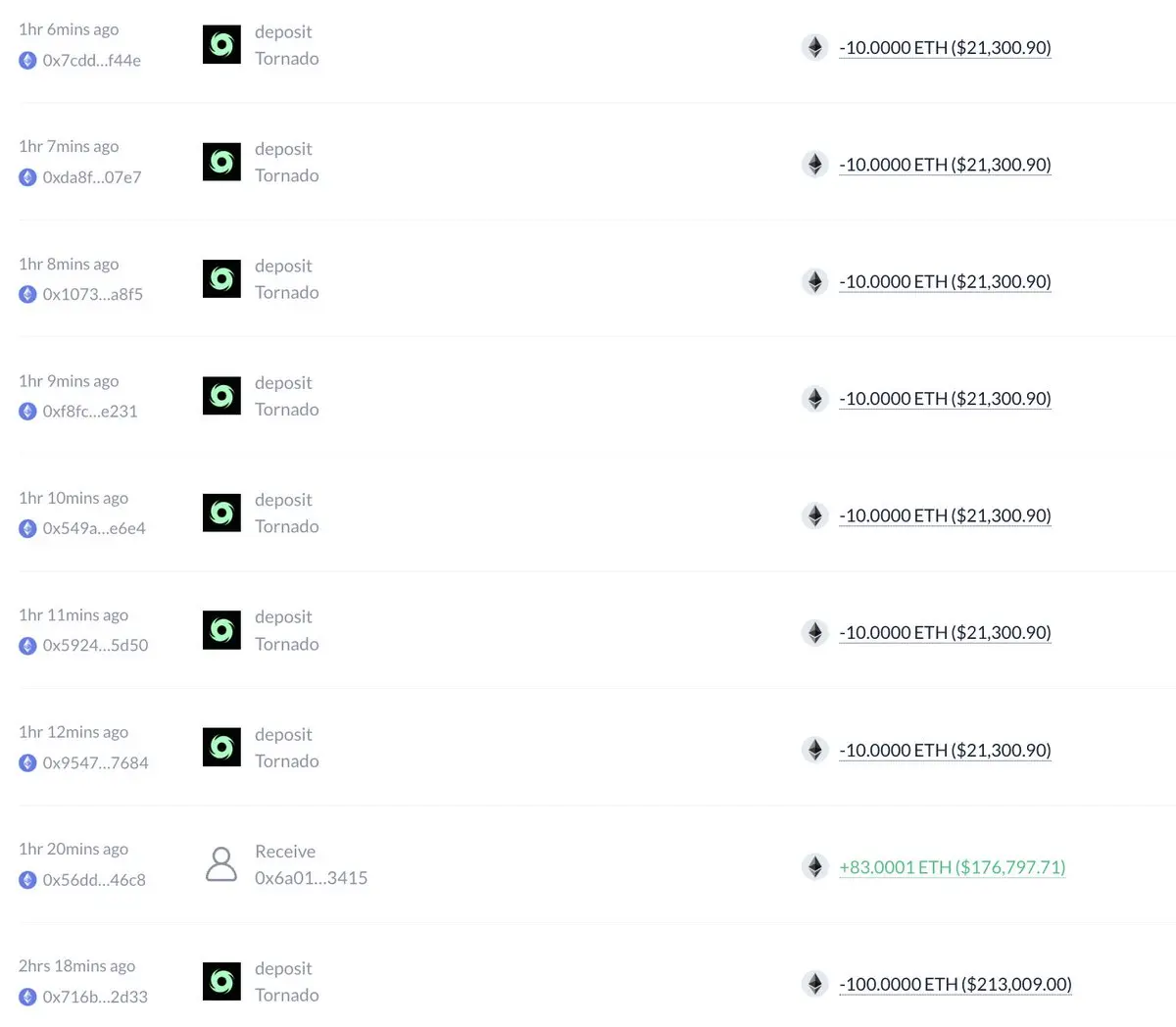

短短4天内发生了三起重大黑客事件!

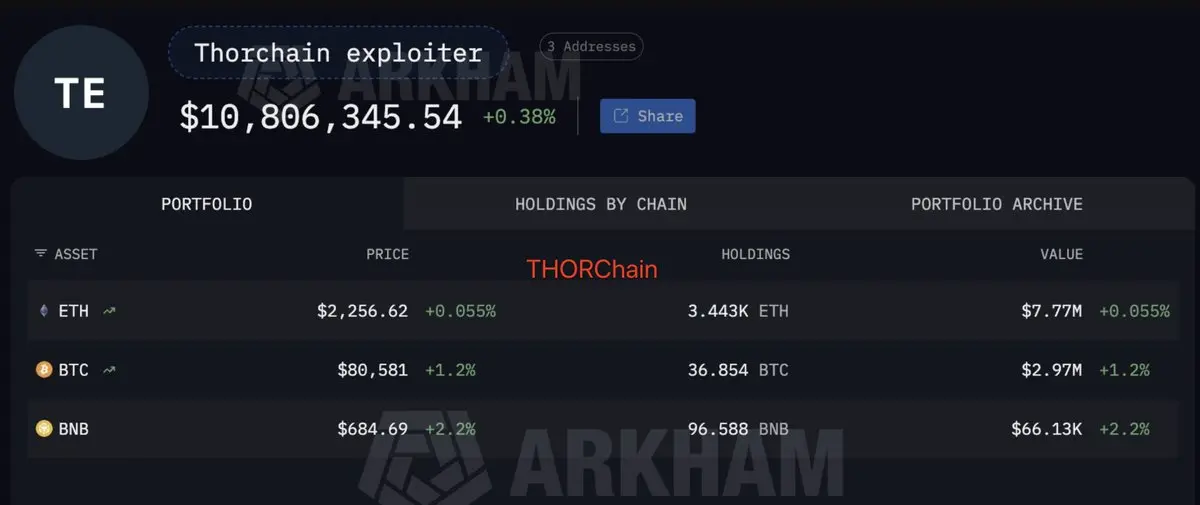

5月15日,#THORChain 被利用,盗走资金超过 $10M。

5月18日,Verus-Ethereum Bridge(@VerusCoin)遭到黑客攻击,盗走约 $11.5M。

今天,@EchoProtocol_ 被利用,黑客铸造了 1,000 $eBTC ($76.64M),并已用其盗取了 385 $ETH($821K)。

保持安全。

5月15日,#THORChain 被利用,盗走资金超过 $10M。

5月18日,Verus-Ethereum Bridge(@VerusCoin)遭到黑客攻击,盗走约 $11.5M。

今天,@EchoProtocol_ 被利用,黑客铸造了 1,000 $eBTC ($76.64M),并已用其盗取了 385 $ETH($821K)。

保持安全。

ETH0.7%

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 点赞

- 评论

- 转发

- 分享

- 赞赏

- 1

- 2

- 转发

- 分享

AngelEye:

直达月球 🌕查看更多

- 赞赏

- 点赞

- 评论

- 转发

- 分享

热门话题

查看更多16.18万 热度

136.83万 热度

43.17万 热度

1608.78万 热度

166.75万 热度

置顶

📢 Gate 广场 TradFi 交易分享挑战上线!

晒单瓜分 $30,000 奖池,新人首帖 100% 中奖!

📌 参与方式:

带 #TradFi交易分享挑战 发帖,满足以下任一即可:

🔹 带今日指定 TradFi 币种标签发帖交流。

🔹 完成单笔大于 $10U 的 TradFi CFD 交易并挂载交易卡片。

🏷️ 今日指定标签:USDJPY、AUDUSD、US30、TSLA、JPN225

🎁 宠粉福利:

1️⃣ 卡片分享奖: 抽 50 人,每人送 $100 仓位体验券!

2️⃣ 发帖榜单奖: 冲排行榜,赢 WCTC 限定 T 恤!

3️⃣ 新粉见面礼: 新人首次发帖,100% 领 $10 体验券!

详情:https://www.gate.com/announcements/article/51221🍕 Gate 广场披萨节正式开启!

14 年前,有人用 10,000 BTC 买下了两个披萨。

今天,这两个披萨已经价值数十亿美元。

值此 BTC Pizza Day 之际,Gate 广场邀请整个社区一起分享 BTC 故事、Meme、脑洞与交易观点!

🎁 活动奖励:

✅ Gate Pizza Day 周边礼盒 ×10

✅ 每日 5 份 10 USDT 幸运披萨奖励

📌 在 Gate 广场发帖,并同步分享至 X:

Meme、BTC 故事、Pizza 创意图、BTC 晒单等内容均可参与

立即发布你的 BTC 故事👇

👉️ https://www.gate.com/post

📅 活动时间:5 月 18 日 - 5 月 24 日

详情:https://www.gate.com/zh/announcements/article/51210

#Gate广场披萨节 #BTC10,000 USDT 悬赏,寻找Gate广场跟单金牌星探!🕵️♀️

挖掘顶级带单员,赢取高额跟单体验金!

立即参与:https://www.gate.com/campaigns/4624

🎁 三大活动,奖金叠满:

1️⃣ 慧眼识英:发帖推荐带单员,分享跟单体验,抽 100 位送 30 USDT!

2️⃣ 强力应援:晒出你的跟单截图,为大神打 Call,抽 120 位送 50 USDT!

3️⃣ 社交达人:同步至 X/Twitter,凭流量赢取 100 USDT!

📍 标签: #跟单金牌星探 #GateCopyTrading

⏰ 限时: 4/22 16:00 - 5/10 16:00 (UTC+8)

详情:https://www.gate.com/announcements/article/50848✍️ Gate 广场「创作者认证激励计划」持续招募中!

广场发帖创作,即可瓜分每月 $10,000+ 奖励!

豪华代币奖池、Gate 周边、专属推广与千万级流量曝光等你拿!

广场认证创作者、其他平台优质创作者均可报名

立即填写表单报名 👉 https://www.gate.com/questionnaire/7159

让优质内容被更多人看到,一起共建创作者社区!

活动详情:https://www.gate.com/announcements/article/47889

创作者认证申请详情:https://www.gate.com/help/community-center/moments/47731/gate-square-creator-certification-guidelines