مقدمة إلى MEV – التكلفة الخفية لـ Mempools

في هذه الوحدة، نستكشف ما هي القيمة القصوى القابلة للاستخراج (MEV)، وكيف تعمل في ذاكرة المعاملات المؤقتة العامة (mempools)، ولماذا أصبحت مشكلة نظامية للبنية التحتية لبلوكتشين. كما ننظر في كيفية تشويه القيمة القصوى القابلة للاستخراج (MEV) للحوافز، وتقويض ثقة المستخدمين، وتطوير استراتيجيات للحد من الأضرار مثل MEV-Boost و OFAs (مزادات تدفق الطلبات). هذا الفهم الأساسي يمهد الطريق للوحدات التالية، حيث سنقدم بنى جديدة مثل المزاد الموحد للتعبير عن القيمة (SUAVE) الذي يهدف إلى إنشاء أنظمة بيئية مقاومة للقيمة القصوى القابلة للاستخراج (MEV).

فهم طبيعة القيمة القصوى القابلة للاستخراج (MEV)

تعد MEV واحدة من أكثر القضايا أهمية وإثارة للجدل في أنظمة البلوكتشين اليوم. ظهرت القيمة القصوى القابلة للاستخراج (MEV) لأول مرة في Ethereum، وتشير إلى قدرة مقترحي الكتل أو الوسطاء الآخرين على استخراج قيمة إضافية من معاملات المستخدمين عن طريق إعادة ترتيبها أو إدراجها أو حذفها. ظهر هذا المفهوم من فرص المراجحة المبكرة في منصات التداول اللامركزية، ولكن مع مرور الوقت، توسع ليشمل مجموعة واسعة من التكتيكات التلاعبية التي تقوض العدالة للمستخدمين وحياد البروتوكول.

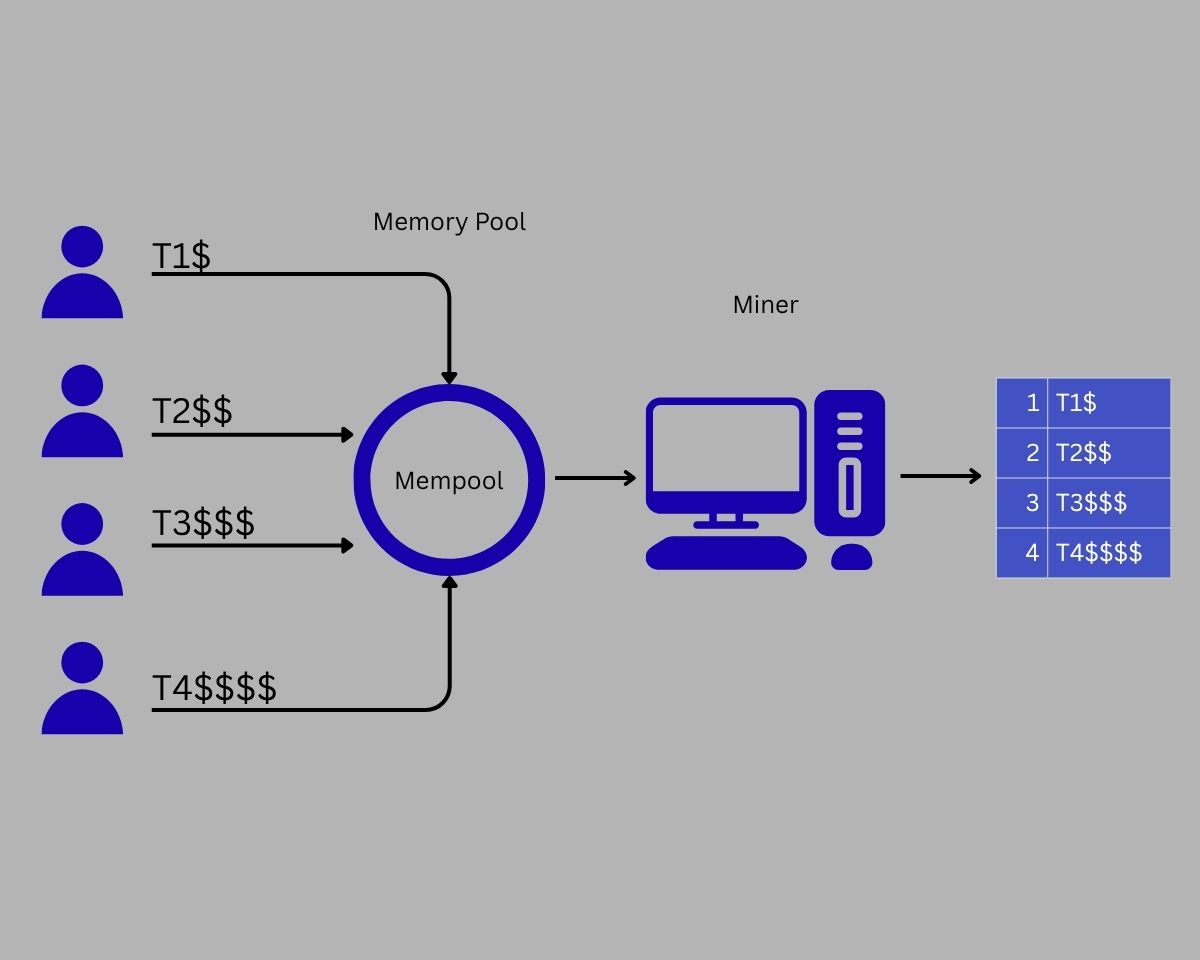

تنشأ MEV من هيكل كيفية تقديم المعاملات وإدراجها في الكتل. ففي معظم سلاسل البلوكتشين، يبث المستخدمون معاملاتهم إلى ذاكرة المعاملات المؤقتة العامة (mempool) — وهي منطقة انتظار حيث ترى العقد هذه المعاملات وتنشرها قبل تأكيدها على السلسلة. في حين أن هذا النهج يضمن الشفافية، فإنه يعرض المعاملات أيضًا لسلوك استراتيجي من قبل الأطراف التي لديها القدرة على التأثير على محتوى الكتلة وترتيبها.

على سبيل المثال، عندما يقوم مستخدم بإجراء مبادلة كبيرة على منصة تداول لامركزية مثل Uniswap، تكون تلك المعاملة مرئية لأي شخص يراقب ذاكرة المعاملات المؤقتة (mempool). يمكن للممثلين المتمرسين المعروفين باسم المتتبعين اكتشاف التداول ومحاكاة تأثيره، ثم إدراج معاملاتهم الخاصة قبل وبعد معاملات المستخدم في عملية تُعرف باسم هجوم الساندويتش. يقوم المهاجم بشراء الأصل أولاً، ويستفيد من تأثير السعر الناجم عن تداول المستخدم، ثم يبيعه مرة أخرى بربح - كل ذلك على حساب المستخدم. هذا مجرد نوع واحد من تكتيكات MEV، ولكنه يوضح المشكلة الأوسع نطاقًا: القدرة على الرؤية بالإضافة إلى القدرة على الترتيب تتيح السلوك الاستخراجي.

يمكن أن تتخذ MEV أيضًا شكل احتيال التداول المسبق، حيث يقوم المتتبع بنسخ صفقة مربحة وتنفيذها أولاً، أو احتيال التداول المتأخر، حيث يستغل المهاجم فرصة المراجحة المتبقية بعد وقوع حدث ما. وبمرور الوقت، أصبحت هذه التكتيكات شديدة الأتمتة والتنافسية، مما أدى إلى ظهور فئة محترفة من المتتبعين عن القيمة القصوى القابلة للاستخراج (MEV) وبنائي الكتل.

من خلل فني إلى مشكلة هيكلية

ما بدأ كناتج ثانوي لتصميم البروتوكول تطور إلى ظاهرة هيكلية. أدى ازدهار (DeFi) التمويل اللامركزي، حيث يتم تداول مئات الملايين من الدولارات يوميًا من خلال معاملات يمكن للجميع رؤيتها، إلى جعل القيمة القصوى القابلة للاستخراج (MEV) خاصية لا يمكن تجاهلها في عالم البلوكتشين. أظهرت الأبحاث التي أجرتها Flashbots ومجموعات أخرى أن استخراج القيمة القصوى (MEV) يمكن أن يصل إلى عشرات الملايين من الدولارات شهريًا على Ethereum وحدها، مع ملاحظة نشاط مماثل عبر Rollups وشبكات الطبقة 1 الأخرى.

هذا المستوى من الاستخراج ليس مجرد فضول تقني، بل له عواقب وخيمة على النظام البيئي بأكمله. أولاً، إنه يؤدي إلى عدم الإنصاف. حيث يدفع المستخدمون أكثر مقابل التنفيذ، ويواجهون انزلاقاً سعرياً يتجاوز المتوقع، ويجدون أن نواياهم تُستخدم ضدهم. ثانياً، إنه يشوه أسواق الغاز. غالبًا ما يكون الفاعلون المدفوعون بـ MEV على استعداد لتقديم أسعار غاز مرتفعة للغاية لضمان إعطاء الأولوية لمعاملاتهم، مما يؤدي إلى إزاحة المستخدمين العاديين وجعل الرسوم غير متوقعة. ثالثاً، عدم استقرار في آلية الإجماع.في شبكات إثبات الحصة، يتم تحفيز المصادقين القادرين على استخراج MEV على مركزية إنتاج الكتل أو التواطؤ مع متتبعي المعاملات، مما يهدد اللامركزية.

بالإضافة إلى ذلك، تؤدي MEV إلى إهدار مساحة الكتل وزيادة عمليات إعادة تنظيم السلسلة قد يقوم المتتبعون بإرسال معاملات مكررة أو تشغيل إصدارات متعددة من نفس الاستراتيجية، مما يؤدي إلى تضخم ذاكرة المعاملات المؤقتة (mempools) واستهلاك موارد الحوسبة. في الحالات القصوى، قد يقوم المصادقون بتقسيم السلسلة أو الدخول في عمليات إعادة تنظيم للاستفادة من فرص MEV عالية القيمة، مما يضر بالختم على الشبكة والثقة فيها.

ذاكرة المعاملات المؤقتة العامة (Public Mempool) كناقل للاستغلال

يكمن جوهر مشكلة MEV في ذاكرة المعاملات المؤقتة العامة (Mempools) إن شفافيتها هي ميزة ونقطة ضعف في الوقت نفسه. ففي حين أن الشفافية تتيح للمستخدمين مراقبة الشبكة وللمطورين برمجة الأدوات، فإنها تتيح أيضًا للأعداء رؤية مبكرة لنوايا المستخدمين. فأي معاملة تظهر في ذاكرة المعاملات المؤقتة العامة (mempool) تصبح إشارة يمكن التصرف بناءً عليها قبل إتمام المعاملة الأصلية.

وتتفاقم هذه المشكلة بسبب الفجوة الزمنية بين تقديم المعاملة وإدراجها. وحتى في شبكات بلوكتشين السريعة، هناك فترة زمنية، قد لا تتجاوز أحيانًا أجزاء من الثانية، وأحيانًا أخرى قد تصل إلى عدة ثوانٍ—يمكن خلالها للمتتبعين عاليي التردد من العمل على بيانات ذاكرة المعاملات المؤقتة (mempool). ونظرًا لأن المعدنين أو المصادقين يقررون المعاملات التي سيتم إدراجها وترتيبها، فإنهم يصبحون محتكرين للقيمة القصوى القابلة للاستخراج (MEV). إذا لم يتم تنظيم هذه السلطة أو إضفاء اللامركزية عليها، فإنها ستؤدي إلى حالة يصبح فيها مُقترِح الكتلة مستخرجًا للفوائد وليس مشغلًا محايدًا.

أثمرت محاولات إخفاء نشاط ذاكرة المعاملات المؤقتة (mempool)، مثل تشفير محتويات المعاملات أو تأخير نشرها، عن نتائج متباينة. فعلى الرغم من أنها يمكن أن تقلل من بعض أشكال التداول المسبق الاحتيالي، إلا أنها غالبًا ما تؤدي إلى حدوث تأخير أو تعطل قابلية التجميع أو تتطلب بنية تحتية إضافية. وتظل المشكلة الأساسية قائمة: فالأنظمة المفتوحة التي تعتمد على البث العام معرضة للاستغلال من قبل الأطراف التي تتمتع بسرعة الوصول أو بنية تحتية أفضل أو حقوق حصرية في إدراج المحتوى.

القيمة القصوى القابلة للاستخراج (MEV) عبر السلاسل والمجالات

في حين أن Ethereum كانت النقطة المحورية الأصلية لأبحاث القيمة القصوى القابلة للاستخراج (MEV)، فإن هذه الظاهرة لا تقتصر على سلسلة واحدة. توجد MEV في Rollups و Solana وسلسلة Binance الذكية وحتى Bitcoin بأشكال مختلفة. تختلف الآليات باختلاف إنتاج الكتل، وسعة المعاملات، وتصميم العقود الذكية، ولكن المبدأ يظل كما هو: يمكن تحويل حقوق ترتيب المعاملات إلى نقود، غالبًا على حساب المستخدمين العاديين.

في البيئات متعددة السلاسل وعبر النطاقات، تظهر فئات جديدة من MEV. تتضمن القيمة القصوى القابلة للاستخراج عبر النطاقات (Cross-domain MEV) التقاط المراجحة عبر الجسور، والطبقة الثانية، ومنصات التداول اللامركزية المختلفة غير المتزامنة. على سبيل المثال، قد يؤدي إصدار كمية كبيرة من عملة مستقرة على سلسلة واحدة إلى اختلافات في الأسعار على سلسلة أخرى. يمكن للمتتبعين ربط الأصول بسرعة والاستفادة من عدم التوافق، غالبًا على حساب المستخدمين الأبطأ أو غير المدركين لفرصة المراجحة.

تعد بروتوكولات الجسر، ومجمعات السيولة، وتحديثات الأوراكل مصادر محتملة للقيمة القصوى القابلة للاستخراج (MEV). ومع زيادة قابلية التشغيل البيني، تزداد مساحة الاستخراج. وهذا يجعل MEV ليست مجرد مشكلة خاصة بالسلسلة فحسب، بل تحديًا على مستوى الشبكة يهدد عدالة وكفاءة الاقتصاد الرقمي الأوسع نطاقًا.

الحاجة إلى مقاومة MEV

نظراً لطبيعتها النظامية، لم MEV تعتبر خطأً يجب إصلاحه، بل مشكلة هيكلية يجب معالجتها من خلال تغييرات في التصميم. أحد المناهج هو الحد من الأضرار، أي استخدام أدوات تقلل من أسوأ آثار MEV دون تغيير البنية التحتية بشكل جذري. وتشمل هذه الأدوات MEV-Boost وذاكرة المعاملات المؤقتة (mempool) الخاصة وأنظمة تشفير المعاملات. وهي توفر حماية جزئية ولكنها لا تقضي على الحوافز الأساسية.

أما النهج الأكثر طموحاً فهو المقاومة، وهو إعادة هندسة بنية بناء الكتل وتدفق الأوامر لتقليل نطاق MEV إلى الحد الأدنى. ويشمل ذلك فصل اقتراح الكتل عن اختيار المعاملات، ولامركزية سلطة بنائي الكتل، وإدخال مزادات تنافسية لتدفق الطلبات. في هذا النموذج، لا يرسل المستخدمون المعاملات إلى ذاكرة المعاملات المؤقتة (mempool) العامة، بل إلى خطوط نقل خاضعة للرقابة حيث يتم حماية تنفيذها وتسعيرها بشكل عادل.

لا تقتصر مقاومة MEV على منع هجمات الساندويتش. بل تتعلق بمواءمة الحوافز عبر جميع طبقات مكدّس البلوكتشين (بلوكتشين stack)، مما يضمن تفاعل المصادقين وبنائي الكتل والمستخدمين بطرق تحافظ على الحياد وتقلل من الاستخلاص الريعي وتعزز الثقة. تشكل هذه الرؤية أساس تطوير بُنى جديدة مثل المزاد الموحد للتعبير عن القيمة (SUAVE)، والذي سنستكشفه بالتفصيل في الوحدات القادمة.