MEV 101 – El coste oculto de los mempools públicos

En este módulo, exploramos qué es el MEV, cómo opera en mempools públicos y por qué se ha convertido en un problema sistémico para la infraestructura blockchain. También veremos cómo el MEV distorsiona incentivos, erosiona la confianza del usuario y ha llevado al desarrollo de estrategias de mitigación como MEV-Boost y las subastas de flujo de órdenes (OFA, por sus siglas en inglés). Este entendimiento fundamental prepara el terreno para los módulos siguientes, donde presentaremos nuevas arquitecturas como SUAVE que buscan crear ecosistemas resistentes a MEV.

Entendiendo la naturaleza del MEV

El valor máximo extraíble (MEV) es uno de los temas más críticos y polémicos en los ecosistemas blockchain actuales. El MEV surgió originalmente en Ethereum y se refiere a la capacidad de los proponentes de bloques u otros intermediarios de extraer valor adicional de las transacciones de los usuarios al reordenarlas, insertarlas o censurarlas. El concepto surgió de las primeras oportunidades de arbitraje en exchanges descentralizados, pero con el tiempo se ha expandido para abarcar una amplia gama de tácticas manipulativas que socavan la equidad para el usuario y la neutralidad del protocolo.

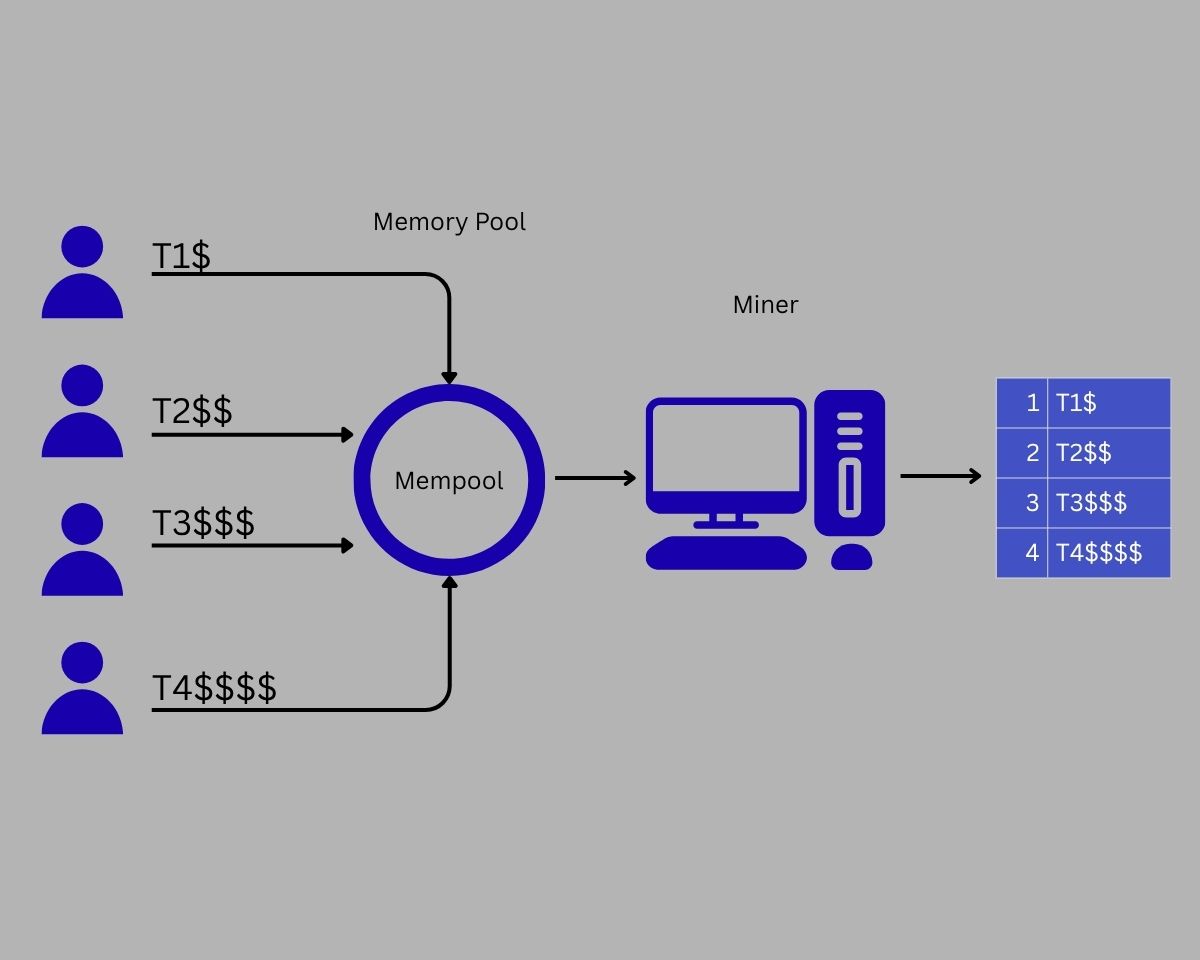

El MEV surge de la forma en que las transacciones se envían e incluyen en los bloques. En la mayoría de las blockchains, los usuarios transmiten sus transacciones a un mempool público: una “sala de espera” donde los nodos las ven y propagan antes de ser confirmadas en la cadena. Si bien este enfoque garantiza transparencia, también expone las transacciones a comportamientos estratégicos por parte de quienes tienen poder para influir en el contenido y orden de los bloques.

Por ejemplo, cuando un usuario realiza un intercambio grande en un exchange descentralizado como Uniswap, esa transacción es visible para cualquiera que monitoree el mempool. Actores sofisticados conocidos como buscadores (searchers) pueden detectar la operación, simular su efecto e insertar sus propias transacciones antes y después de la del usuario en un proceso llamado ataque sándwich. El atacante compra el activo primero, se beneficia del impacto de precio causado por la operación del usuario y luego lo vende de nuevo con ganancia, todo a expensas del usuario. Este es solo un tipo de táctica MEV, pero ilustra el problema general: visibilidad más poder de ordenamiento habilitan comportamientos extractivos.

El MEV también puede tomar la forma de frontrunning, donde un buscador replica una operación rentable y la ejecuta primero, o backrunning, donde el atacante captura un arbitraje residual después de un evento conocido. Con el tiempo, estas tácticas se han automatizado y profesionalizado, dando lugar a una clase especializada de buscadores y constructores de bloques.

De un problema técnico a un problema estructural

Lo que comenzó como un subproducto del diseño de protocolos ha evolucionado hacia un fenómeno estructural. El auge de las finanzas descentralizadas (DeFi), donde se transaccionan cientos de millones en valor diariamente a través de transacciones visibles públicamente, ha convertido al MEV en una característica ineludible del panorama blockchain. Investigaciones de Flashbots y otros grupos han demostrado que la extracción de MEV puede alcanzar decenas de millones de dólares por mes solo en Ethereum, con actividad similar observada en rollups y otras redes de capa 1.

Este nivel de extracción no es simplemente una curiosidad técnica, sino que tiene consecuencias graves para todo el ecosistema. Primero, introduce injusticia. Los usuarios pagan más por la ejecución, enfrentan deslizamientos mayores a lo esperado y ven cómo sus intenciones se usan en su contra. Segundo, distorsiona los mercados de gas. Los actores impulsados por el MEV suelen estar dispuestos a ofertar precios de gas extremadamente altos para asegurarse de que sus transacciones sean priorizadas, desplazando a los usuarios regulares y volviendo las tarifas impredecibles. Tercero, crea inestabilidad en el consenso. En redes de prueba de participación (proof-of-stake), los validadores que pueden extraer MEV tienen incentivos para centralizar la producción de bloques o coludirse con buscadores, lo que amenaza la descentralización.

Además, el MEV conduce a desperdicio de espacio en bloques y a un aumento de reorganizaciones de cadena (reorgs). Los buscadores pueden enviar transacciones duplicadas o competir con múltiples versiones de la misma estrategia, saturando las mempools y consumiendo recursos computacionales. En casos extremos, los validadores pueden bifurcar la cadena o ejecutar reorgs para capturar oportunidades de MEV de alto valor, comprometiendo la finalidad y la confianza en la red.

La mempool pública como vector de explotación

En el centro del problema del MEV se encuentra la mempool pública. Su apertura es tanto una característica como una vulnerabilidad. Si bien la transparencia permite a los usuarios monitorear la red y a los desarrolladores crear herramientas, también da a los adversarios una vista anticipada de las intenciones de los usuarios. Cualquier transacción que aparezca en la mempool pública se convierte en una señal que puede ser explotada antes de que la transacción original se finalice.

Este problema se amplifica por la brecha de latencia entre el envío de la transacción y su inclusión. Incluso en blockchains rápidas, existe una ventana —a veces de solo milisegundos, otras de varios segundos— en la que buscadores de alta frecuencia pueden actuar sobre la información de la mempool. Dado que los mineros o validadores deciden qué transacciones incluir y en qué orden, se convierten en los guardianes del MEV. Si no se regula o descentraliza, este poder resulta en que el proponente del bloque se convierta en extractor, no en un operador neutral.

Los intentos de ofuscar la actividad de la mempool, como cifrar el contenido de las transacciones o retrasar su publicación, han tenido resultados mixtos. Si bien pueden reducir algunas formas de frontrunning, a menudo introducen latencia, rompen la composabilidad o requieren infraestructura adicional. El problema subyacente permanece: los sistemas abiertos que dependen de la difusión pública son vulnerables a la explotación por parte de actores con acceso más rápido, mejor infraestructura o derechos privilegiados de inclusión en bloque.

MEV a través de cadenas y dominios

Aunque Ethereum fue el punto focal original de la investigación sobre el MEV, el fenómeno no se limita a una sola cadena. El MEV existe en rollups, Solana, Binance Smart Chain e incluso Bitcoin en diferentes formas. La mecánica varía según la producción de bloques, el rendimiento de transacciones y el diseño de contratos inteligentes, pero el principio sigue siendo el mismo: los derechos de ordenamiento pueden monetizarse, a menudo a expensas de los usuarios comunes.

En entornos multichain y cross-domain, surgen nuevas categorías de MEV. El MEV entre dominios (cross-domain MEV) implica capturar arbitraje entre puentes, capas 2 y diferentes exchanges descentralizados que no están sincronizados. Por ejemplo, una gran acuñación (mint) de una stablecoin en una cadena puede provocar discrepancias de precio en otra. Los buscadores pueden puentear activos rápidamente y beneficiarse de la diferencia, a menudo a costa de usuarios más lentos o que desconocen la oportunidad de arbitraje.

Los protocolos de bridging, agregadores de liquidez y actualizaciones de oráculos son todas fuentes potenciales de MEV. A medida que aumenta la interoperabilidad, también lo hace la superficie de extracción. Esto convierte al MEV no solo en un problema específico de cada cadena, sino en un desafío a nivel de red que amenaza la equidad y eficiencia de toda la economía cripto.

La necesidad de resistencia al MEV

Dada su naturaleza sistémica, el MEV ya no se ve como un error a parchear, sino como un problema estructural que debe abordarse con cambios arquitectónicos. Un enfoque es la mitigación, con herramientas que reducen los peores impactos del MEV sin cambiar fundamentalmente la infraestructura. Esto incluye MEV-Boost, mempools privadas y esquemas de cifrado de transacciones. Ofrecen protección parcial, pero no eliminan los incentivos subyacentes.

El enfoque más ambicioso es la resistencia, que consiste en reingenierizar la arquitectura de construcción de bloques y flujo de órdenes para minimizar el alcance del MEV. Esto implica separar la propuesta de bloque de la selección de transacciones, descentralizar el poder de los constructores e introducir subastas competitivas para el flujo de órdenes. En este modelo, los usuarios no envían transacciones a una mempool pública, sino a canales controlados donde su ejecución está protegida y con precios justos.

La resistencia al MEV no se trata solo de prevenir ataques de sándwich. Se trata de alinear incentivos en todas las capas de la pila blockchain, asegurando que validadores, constructores y usuarios interactúen de manera que se preserve la neutralidad, se reduzca la extracción de rentas y se aumente la confianza. Esta visión sustenta el desarrollo de nuevas arquitecturas como SUAVE, que se explorará en detalle en los próximos módulos.