Scallop 廃棄 V2 コントラクトが悪用され、15万枚のSUIが盗まれた後に全額弁償を発表

Sui Network の分散型融資プロトコル Scallop は 4 月 26 日(日)に X プラットフォームを通じて公式発表を行い、脆弱性攻撃を受けたことを確認しました。攻撃者は sSUI spool に関連する放棄(廃棄)報酬コントラクトから約 150,000 枚の SUI を引き出しました。公式声明によると、コア資金プールおよびユーザー預金は影響を受けておらず、プロトコルは入出金を復旧しており、会社の資金で発生したすべての損失を全額補償することを確認しています。

イベントのタイムラインと Scallop 公式の回答

Scallop 公式の X プラットフォーム公告(4 月 26 日 12:50 UTC)によると、攻撃の対象は sSUI spool の付随(関連)報酬コントラクトです。このコントラクトは、SUI 預金者向けのインセンティブ層であり、コアの貸借(融資)ロジックではありません。Scallop チームは事象発生後数分以内に影響を受けたコントラクトを凍結し、コアコントラクトは 2 時間以内に凍結解除、出金および入金は 14:42 UTC に復旧しました。

Scallop 公式の声明では「Scallop は損失の 100% を全額補填(補償)します」と述べています。

脆弱性の技術分析:2023 年の放棄パッケージにおける未初期化カウンター

(出典:Vadim)

オンチェーンの独立分析によれば、攻撃の入口は Scallop が 2023 年 11 月にデプロイした放棄 V2 spool パッケージであり、今回の攻撃が起きるまでの経過は 17 か月超です。Sui Network の技術アーキテクチャでは、デプロイ済みのパッケージは変更できません。明示的にバージョン管理が設定されていない限り、古いバージョンでも呼び出し可能です。

攻撃者は、パッケージ内に未初期化の last_index カウンターがあることを特定しました。このカウンターは、ステーキ(質押)者の累積報酬を追跡するために用いられます。攻撃者は約 136,000 枚の sSUI をステークし、システムはこのポジションを、2023 年 8 月に spool が起動して以来ずっと存在しているポジションとして扱いました。約 20 か月にわたる指数的な累積により、spool の指数は約 11.9 億にまで成長し、攻撃者は約 162 兆の報酬ポイントを獲得しました。そしてそれを 1:1 の比率で 150,000 枚の SUI に交換しました。

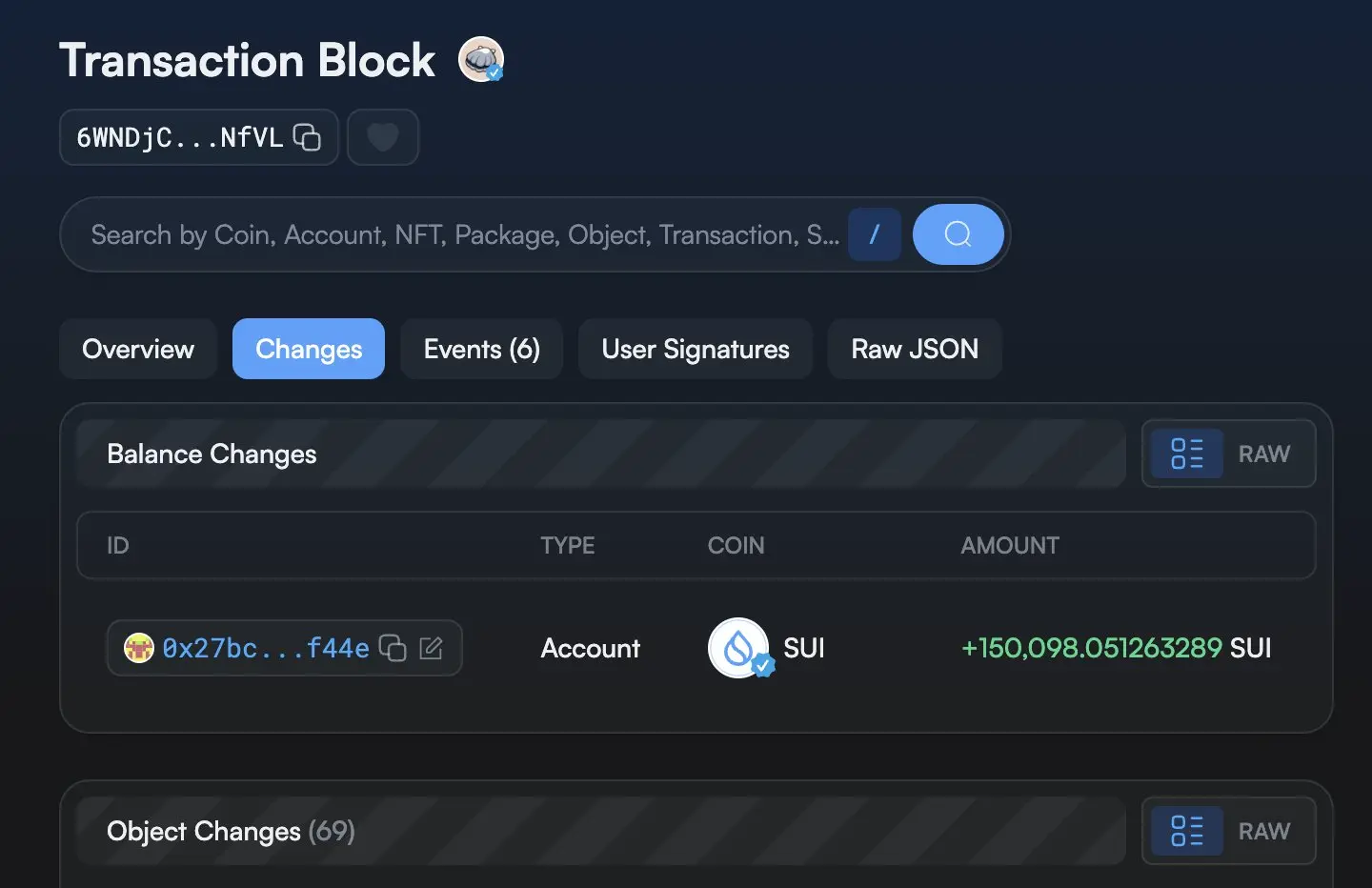

オンチェーンの取引記録は以下のハッシュ値で確認できます:6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Sui DeFi における最近の脆弱性イベント記録

公開報道によれば、2026 年 4 月上旬に Sui Network 上の Volo Protocol で類似の攻撃が発生し、攻撃対象も同様に付随コントラクトでありコアのプロトコル・ロジックではなく、損失は約 350 万ドルでした。さらに攻撃が起きる 1 週間前には、イーサリアムネットワークでブリッジ(橋渡し)攻撃が発生しており、約 2.92 億ドルの無担保流動性リステーキング(再質押)トークンが盗まれました。

本報告の公開時点で、Sui Foundation と Mysten Labs のいずれも Scallop の事象について公の声明を出していません。Scallop 公式の説明によれば、プロトコルは存在するすべての現行(旧)版パッケージに対して包括的な監査を行う予定で、監査のスケジュールは未定です。

よくある質問

今回の脆弱性攻撃の発生時刻と損失規模は?

Scallop 公式の X プラットフォーム公告によると、攻撃は 2026 年 4 月 26 日(日)12:50 UTC に発生しました。攻撃者は放棄された sSUI spool の報酬コントラクトから約 150,000 枚の SUI を引き出しました。コア融資資金プールおよびユーザーの他の市場における預金は影響を受けていません。

Scallop は今回の攻撃に対してどのような公式の約束をした?

Scallop 公式の声明によると、プロトコルは攻撃の後数分以内に影響を受けたコントラクトを凍結し、14:42 UTC において(公告公開から約 2 時間後)全ての操作機能を復旧しました。Scallop は、会社資金で全損失を全額補償し、ユーザーの収益には影響がなく、存在するすべての現存する旧版パッケージに対して包括的な監査を行う計画であることを確認しています。

今回の脆弱性の根本的な技術原因は何であり、Sui Network の技術アーキテクチャとどのように関連している?

オンチェーンの独立分析によれば、脆弱性の原因は 2023 年 11 月にデプロイされた放棄 V2 spool パッケージ内の未初期化 last_index カウンターにあります。Sui Network では、デプロイ済みのパッケージは変更できません。バージョン管理が明示的に設定されていない限り、旧バージョンでも呼び出し可能です。これにより、攻撃者は 17 か月以上前に放棄されたコードから 150,000 枚の SUI を抽出することができました。

関連記事