Incidentes de segurança em DeFi aumentam: guia prático de 2026 para usuários sobre controle de risco de Carteira e Aprovação

Revisão anual de incidentes de segurança: superfícies de ataque estão migrando de “vulnerabilidades de código” para “permissões e infraestrutura”

Desde 2026, incidentes públicos de segurança mostram que os riscos não estão mais restritos a falhas isoladas em smart contracts. Agora, as ameaças surgem simultaneamente na lógica dos protocolos, oráculos, gateways de frontend, validação cross-chain e aprovações de usuários.

No caso amplamente discutido da Drift neste ano, o mercado concentrou sua atenção não só no volume das perdas, mas principalmente na fragilidade das permissões de governança e da conectividade dos oráculos sob condições extremas.

Casos como o da Rhea Finance expuseram o perigo real e imediato da manipulação de pools de liquidez e mecanismos de precificação, enquanto a violação do frontend da CoW Swap evidencia que, mesmo com contratos robustos, um ponto de entrada comprometido pode causar perdas substanciais.

Em resumo, os eventos de segurança deste ano sinalizam uma mudança: atacantes dependem menos de força bruta no código e mais da exploração de configurações de permissões, pontos de entrada e hábitos de assinatura dos usuários para movimentar ativos. Para investidores de varejo, a gestão de risco precisa ir além da auditoria do projeto, adotando uma abordagem em quatro frentes: auditoria + aprovação + ponto de entrada + resposta a emergências.

Principais lições dos grandes incidentes desde 2026

Os casos públicos deste ano destacam pelo menos quatro categorias de risco que investidores de varejo devem considerar:

- Riscos de protocolo e oráculo: diversos protocolos DeFi relataram explorações em pools de liquidez ou oráculos, confirmando que “fontes de preço e limites de parâmetros” seguem como zonas de alto risco.

- Riscos de frontend e domínio: a CoW Swap, por exemplo, divulgou incidentes de segurança no frontend/site — esses ataques geralmente visam primeiro o ponto de entrada do usuário, não os contratos.

- Riscos de verificação cross-chain e validação de mensagens: em cenários cross-chain, qualquer falha no caminho de validação pode gerar consequências exponenciais.

- Phishing de aprovação em larga escala: em 2026, o “phishing de aprovação” tornou-se alvo de autoridades, com relatos públicos de vítimas em vários países — evidência clara da industrialização dos ataques.

A lição direta para usuários: o risco mais comum não é “hackers descobrindo sua Chave Privada”, mas sim “os próprios usuários concedendo permissões executáveis a atacantes”.

O verdadeiro fator de alto risco: não é erro do usuário, mas a perda do controle de permissões

Na maioria dos casos reais, a causa central não está em vulnerabilidades técnicas complexas, mas sim nestes erros cotidianos:

- Usar uma única carteira para “armazenamento de ativos + transações de alta frequência + testes de airdrop” por longo prazo.

- Manter Aprovação ilimitada para contratos desconhecidos.

- Confundir “desconectar do site” com “revogar aprovação”.

- Confirmar assinaturas sem entender o conteúdo.

- Clicar em “links de eventos oficiais” diretamente de redes sociais.

Mesmo carteiras de hardware não substituem uma gestão adequada de aprovações. Muitos roubos não exigem acesso à Chave Privada — uma única assinatura de aprovação com permissão elevada pode ser suficiente.

Estrutura de controle de risco de carteira: segregue primeiro, depois minimize aprovações

Trate carteiras como um “sistema de contas”, não apenas um endereço.

No mínimo, separe as carteiras em três níveis:

- Carteira fria (sem interação): para armazenamento de ativos de longo prazo; usada apenas para depósitos e saques, nunca conectada a DApps desconhecidos.

- Carteira de negociação (risco médio): para protocolos mainstream e operações rotineiras; defina limites rígidos de ativos.

- Carteira experimental (alto risco): para airdrops, testes de novos protocolos ou interação com links desconhecidos; imponha limites rigorosos de quantia.

Implemente duas regras essenciais:

- Defina um orçamento de risco fixo por carteira, por exemplo: “Carteira experimental não deve exceder 2%–5% dos Ativos Totais.”

- Para qualquer novo protocolo, sempre comece com transações teste de baixo valor — nunca conceda aprovação total de imediato.

O objetivo da abordagem em camadas é garantir que, mesmo em caso de falha, as perdas fiquem dentro de um intervalo controlável.

Estrutura de controle de risco de aprovação: evolua do “clicar para confirmar” para a “consciência de permissões”

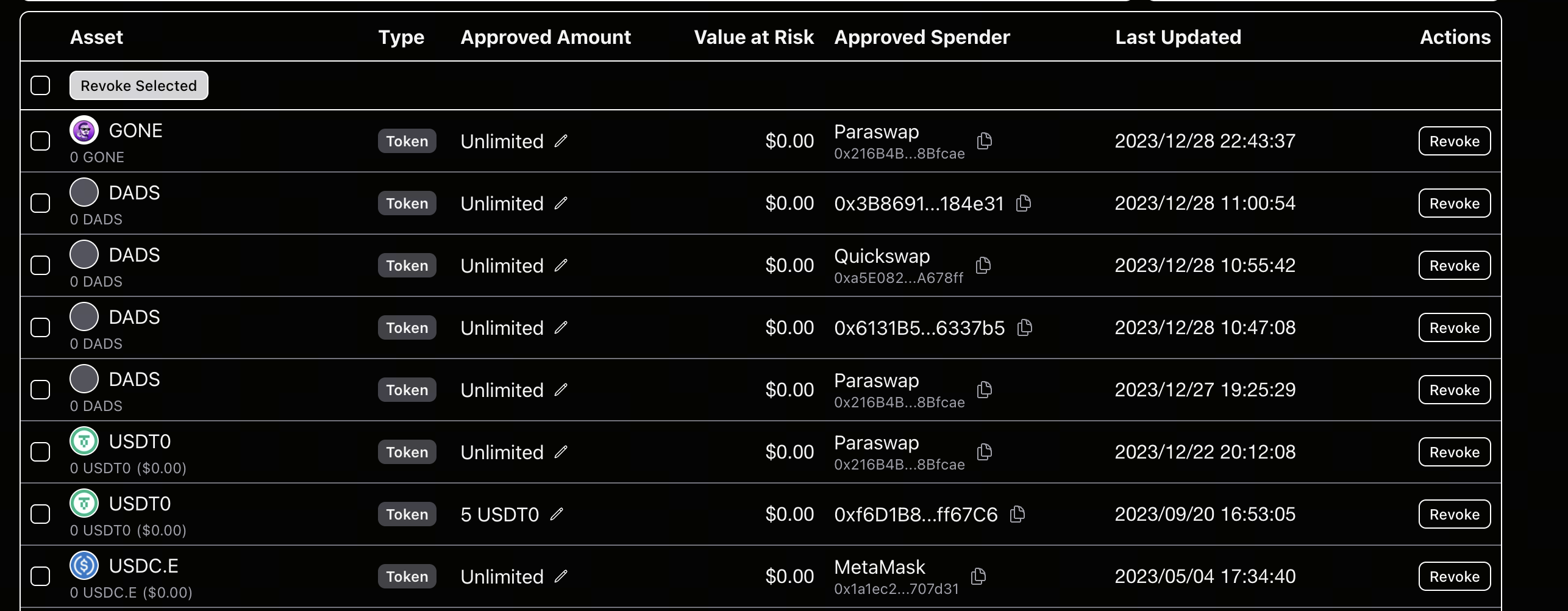

Fonte da imagem: Página do Revoke.cash

O que falta à maioria dos usuários não são ferramentas, mas sim um processo claro. Veja um fluxo prático de “pré, durante e pós-aprovação”:

Antes da aprovação (pré-checagem)

- Acesse apenas pelo domínio principal oficial — nunca por seções de comentários ou links de mensagens privadas.

- Verifique se a página solicita permissões anormais, como “Aprovação ilimitada” ou “assinatura de emergência”.

- Para novos protocolos, revise relatórios de auditoria e feedback da comunidade antes de conceder aprovação.

Durante a aprovação (checagem da assinatura)

- Confirme que o endereço de aprovação corresponde à fonte oficial.

- Sempre prefira aprovações limitadas — nunca deixe em padrão a Aprovação ilimitada.

- Fique atento a assinaturas como

Permit,SetApprovalForAlleincreaseAllowance. - Se não entender o conteúdo da assinatura, cancele — nunca “assine às cegas”.

Após a aprovação (pós-checagem)

- Revise regularmente sua lista de aprovações — pelo menos uma vez por semana.

- Revogue imediatamente aprovações de protocolos não utilizados.

- Após interações de alto risco, revise novamente em até 24 horas.

Ferramentas recomendadas:

Checklist prático de segurança diária

Siga este checklist de ações:

- Dispositivo: mantenha sistemas e navegadores atualizados; desative plugins desconhecidos.

- Rede: evite realizar operações de assinatura de alto valor em Wi-Fi público.

- Conta: ative 2FA em todas as contas de exchanges e E-mail; nunca reutilize senhas.

- Carteira: use carteiras segregadas e imponha limites de risco.

- Aprovação: limpe aprovações não utilizadas semanalmente; faça uma revisão completa mensalmente.

- Comportamento: trate qualquer “assinatura urgente” ou “reivindicação por tempo limitado” como cenário de alerta máximo por padrão.

Para usuários de alta frequência, adicione mais dois passos:

- Mantenha uma whitelist de endereços oficiais de contratos para protocolos usados com frequência.

- Para transferências grandes, adicione uma “confirmação com atraso” para evitar erros impulsivos.

SOP de emergência 24h para roubo ou aprovação indevida

Se suspeitar de algum problema, não se culpe — siga imediatamente este protocolo:

- Interrompa todas as interações: desconecte-se dos sites e pause novas assinaturas.

- Transfira rapidamente os ativos não afetados para uma Carteira fria ou novo endereço.

- Revogue aprovações críticas: priorize revogar aprovações de alta permissão para tokens de alto valor.

- Investigue pontos de entrada: revise links recentes, plugins do navegador e anomalias no dispositivo.

- Preserve evidências: salve Hashes de transação, endereços suspeitos e capturas de tela de registros de assinatura.

- Coordene externamente: entre em contato com equipes de segurança dos projetos, provedores de Carteira e organizações de segurança on-chain.

Se as perdas já ocorreram, mude o objetivo de “recuperar tudo” para “evitar perdas adicionais”. Em muitos casos, perdas secundárias superam em muito o incidente inicial.

Conclusão: segurança é um processo contínuo, não uma configuração única

Em períodos de alta de incidentes de segurança em DeFi, o foco dos usuários não deve ser o “medo”, mas sim a construção de processos robustos.

Não é necessário se tornar um engenheiro de segurança, mas é fundamental tornar estes passos rotina:

- Segregação de carteiras

- Aprovação mínima

- Revogação regular

- Decodificação antes de assinar

- Ter um SOP para incidentes

No on-chain, permissões são ativos. O modo como você gerencia essas permissões determina se permanecerá no jogo no longo prazo.

Artigos Relacionados

O que é o Protocolo Morpho?

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

O que é EtherVista, o autoproclamado "Novo Padrão para DEX"?

O que é Axie Infinity?