เครื่องมือของรัฐบาลสหรัฐฯ ถูกรั่วไหล! กูเกิลเปิดเผยการโจมตีใหม่ของการหลอกลวงด้วยคริปโตเคอร์เรนซีบน iPhone

กองบังคับการข่าวกรองภัยคุกคามของกูเกิล (GTIG) รายงานเมื่อวันพุธ เปิดเผยเครื่องมือโจมตีช่องโหว่ iPhone รุ่นใหม่ชื่อ Coruna ซึ่งถูกนำไปใช้ในกิจกรรมหลอกลวงคริปโตเคอเรนซีจำนวนมาก บริษัทความปลอดภัยไซเบอร์ iVerify เปิดเผยว่า เครื่องมือ Coruna อาจมีต้นกำเนิดจากรัฐบาลสหรัฐอเมริกา และหลังจากเกิดการควบคุมไม่ได้ ก็ถูกฝ่ายตรงข้ามและกลุ่มอาชญากรทางไซเบอร์นำไปใช้ในกิจกรรมหลอกลวงคริปโตเคอเรนซี

วิเคราะห์เทคนิคของเครื่องมือ Coruna: วิธีการล้วงข้อมูลกระเป๋าเงินคริปโตโดยตรง

(แหล่งที่มา: Mandiant)

(แหล่งที่มา: Mandiant)

Coruna ใช้เทคโนโลยี JavaScript ในการระบุลายนิ้วมือของอุปกรณ์ iOS ที่เข้าเว็บไซต์ปลอม เมื่อระบุเวอร์ชันเป้าหมายได้แล้ว จะทำการติดตั้งช่องโหว่โดยอัตโนมัติ เมื่ออุปกรณ์ถูกโจมตี เครื่องมือจะค้นหาข้อมูลสำคัญดังนี้:

คำช่วยจำคริปโต: สแกนไฟล์ข้อความในเครื่องที่มีคำสำคัญเช่น “backup phrase” และ “seed phrase”

แอปพลิเคชันคริปโตยอดนิยม: มุ่งเป้าไปที่แอปกระเป๋าเงินแบบ decentralized เช่น Uniswap และ MetaMask เพื่อดึงข้อมูลคีย์หรือข้อมูลบัญชี

ข้อมูลบัญชีการเงิน: ค้นหาและซิงค์ข้อมูลบัญชีธนาคารและข้อมูลสำคัญด้านการชำระเงินอื่น ๆ

GTIG ยืนยันว่า Coruna ไม่เข้ากันได้กับเวอร์ชัน iOS ล่าสุด จึงแนะนำให้ผู้ใช้ iPhone อัปเดตระบบทันที หากไม่สามารถอัปเดตได้ คว เปิดใช้งาน “โหมดล็อคดาวน์ (Lockdown Mode)” ซึ่งทาง Apple ระบุว่าสามารถป้องกันการโจมตีแบบซับซ้อนสูงได้อย่างมีประสิทธิภาพ

เส้นทางการแพร่กระจายของ Coruna: จากการปฏิบัติการข่าวกรองสู่เว็บไซต์หลอกลวงคริปโต

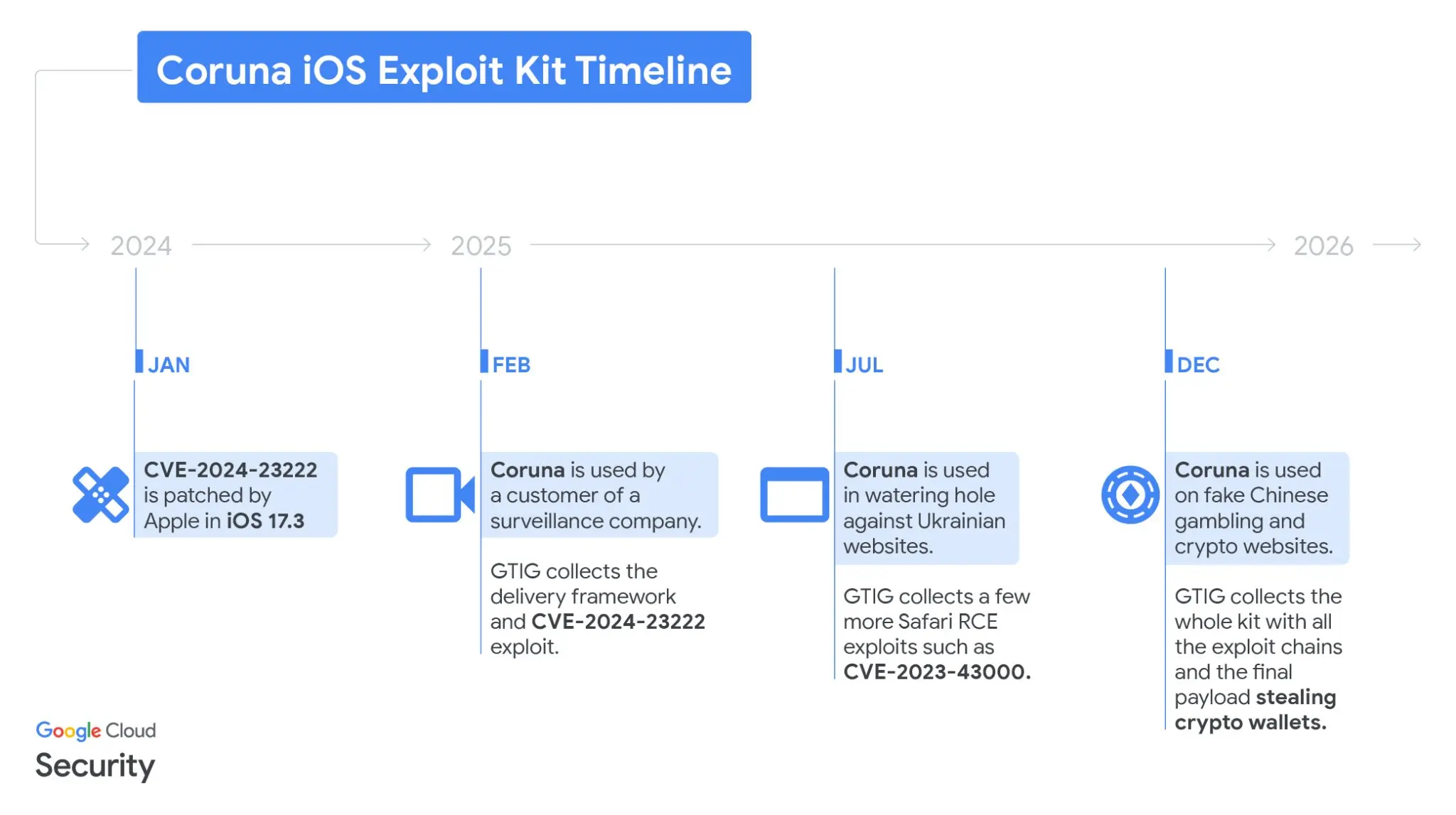

การติดตามของ GTIG แสดงให้เห็นว่า เครื่องมือ Coruna ผ่านช่วงการใช้งานสองช่วงที่แตกต่างกัน ช่วงแรก กลุ่มข่าวกรองรัสเซียอาจใช้เว็บไซต์ยูเครนที่ถูกแทรกซึม เพื่อส่งเครื่องมือไปยังผู้ใช้ iPhone ในพื้นที่เป้าหมาย ซึ่งเป็นลักษณะของการเก็บข้อมูลข่าวกรองอย่างชัดเจน

ในเดือนธันวาคม 2025 GTIG พบโครงสร้าง JavaScript เดียวกันในกลุ่มเว็บไซต์ปลอมด้านการเงินภาษาจีนจำนวนมาก รวมถึงเว็บไซต์ปลอมของแพลตฟอร์มแลกเปลี่ยนคริปโต WEEX ซึ่งเป็นเว็บไซต์ปลอมที่เลียนแบบอย่างชัดเจน เมื่อผู้ใช้ iOS เข้าถึงเว็บไซต์ปลอมเหล่านี้ เครื่องมือจะทำการดึงข้อมูลทางการเงินโดยอัตโนมัติในพื้นหลัง โดยเน้นไปที่คำช่วยจำกระเป๋าเงินคริปโต เป็นการเปลี่ยนเครื่องมือข่าวกรองให้กลายเป็นเครื่องมือหลอกลวงคริปโตเคอเรนซีในวงกว้างแล้ว

ข้อถกเถียงด้านการวิเคราะห์: เป็นเครื่องมือของรัฐบาลสหรัฐฯ หรือซอฟต์แวร์จารกรรมเชิงพาณิชย์?

ประเด็นที่เป็นข้อถกเถียงที่สุดคือ แหล่งที่มาของ Coruna ซึ่ง iVerify ร่วมก่อตั้ง Rocky Cole บอกกับ WIRED ว่า เครื่องมือนี้ “ซับซ้อนมาก ใช้เงินหลายล้านดอลลาร์ในการพัฒนา และมีลักษณะเด่นของโมดูลที่เคยถูกกล่าวหาว่าเชื่อมโยงกับรัฐบาลสหรัฐฯ” และอาจเป็น “กรณีที่เครื่องมือของรัฐบาลสหรัฐฯ หลุดออกไปและถูกฝ่ายตรงข้ามและกลุ่มอาชญากรนำไปใช้”

อย่างไรก็ตาม นักวิจัยด้านความปลอดภัยจาก Kaspersky กลับมีมุมมองแตกต่าง โดยระบุว่า “ในรายงานที่เผยแพร่ ยังไม่พบหลักฐานการใช้โค้ดซ้ำซ้อนจริง” เพื่อสนับสนุนการวิเคราะห์นี้ GTIG ก็ไม่ได้เปิดเผยข้อมูลเกี่ยวกับลูกค้าของบริษัทที่ใช้ Coruna เป็นเครื่องมือสอดแนม ทำให้ประเด็นการระบุแหล่งที่มายังไม่สามารถสรุปได้ในขณะนี้

คำถามที่พบบ่อย

เครื่องมือ Coruna จะมีผลกระทบต่อ iPhone เวอร์ชันล่าสุดหรือไม่?

GTIG ยืนยันว่า ช่องโหว่ทั้ง 5 ของ Coruna เป็นการโจมตีที่ใช้กับ iOS เวอร์ชัน 13.0 ถึง 17.2.1 ซึ่งไม่เข้ากันได้กับ iOS เวอร์ชันล่าสุด ผู้ใช้ iPhone ควรอัปเดตระบบทันที หากไม่สามารถอัปเดตได้ คว เปิดใช้งาน “โหมดล็อคดาวน์ (Lockdown Mode)” เพื่อลดความเสี่ยง

กูเกิลพบ Coruna ถูกใช้ในกิจกรรมหลอกลวงคริปโตเคอเรนซีอย่างไร?

ในเดือนกุมภาพันธ์ 2025 GTIG ตรวจพบลักษณะโค้ดบางส่วนของเครื่องมือ ซึ่งเชื่อมโยงกับโครงสร้าง JavaScript เดียวกันในเว็บไซต์ยูเครนที่ถูกแทรกซึม หลังจากนั้นก็พบการใช้งานในกลุ่มเว็บไซต์ปลอมของแพลตฟอร์ม WEEX ซึ่งเป็นการยืนยันว่า เครื่องมือได้เปลี่ยนจากการใช้งานด้านข่าวกรองเป็นเครื่องมือหลอกลวงคริปโตเคอเรนซีในวงกว้างแล้ว

จะป้องกันคำช่วยจำคริปโตไม่ให้ถูกขโมยโดยเครื่องมือแบบนี้ได้อย่างไร?

นอกจากการอัปเดต iOS อย่างรวดเร็วแล้ว ควรเก็บคำช่วยจำไว้ในอุปกรณ์เก็บข้อมูลแบบออฟไลน์ เช่น ฮาร์ดแวร์วอลเล็ตหรือสำเนาบนกระดาษ หลีกเลี่ยงการเก็บคำช่วยจำในอุปกรณ์เชื่อมต่ออินเทอร์เน็ตในรูปแบบข้อความธรรมดา และควรตรวจสอบความถูกต้องของเว็บไซต์คริปโตทุกครั้ง เพื่อป้องกันการเข้าเว็บไซต์ปลอมที่ไม่รู้แหล่งที่มา