Introdução ao MEV — O custo oculto dos mempools públicos

Neste módulo, exploramos o que é o MEV, como ele opera em mempools públicos e por que ele se tornou um problema sistêmico para a infraestrutura de blockchain. Também analisamos como o MEV distorce os incentivos, corrói a confiança do usuário e levou ao desenvolvimento de estratégias de mitigação, como o MEV-Boost e o OFAs (Order Flow Auctions). Esse entendimento fundamental prepara o terreno para os módulos que se seguem, onde apresentaremos novas arquiteturas como o SUAVE, que visam criar ecossistemas resistentes ao MEV.

Compreendendo a natureza do MEV

O valor máximo extraível (MEV) é uma das questões mais críticas e polêmicas nos ecossistemas de blockchain atualmente. Originalmente surgido no Ethereum, o MEV se refere à capacidade dos proponentes de blocos ou outros intermediários de extrair valor adicional das transações dos usuários reordenando-as, inserindo-as ou censurando-as. O conceito surgiu das primeiras oportunidades de arbitragem em trocas descentralizadas, mas, com o tempo, ele se expandiu para abranger uma ampla gama de táticas manipulativas que comprometem a justiça para o usuário e a neutralidade do protocolo.

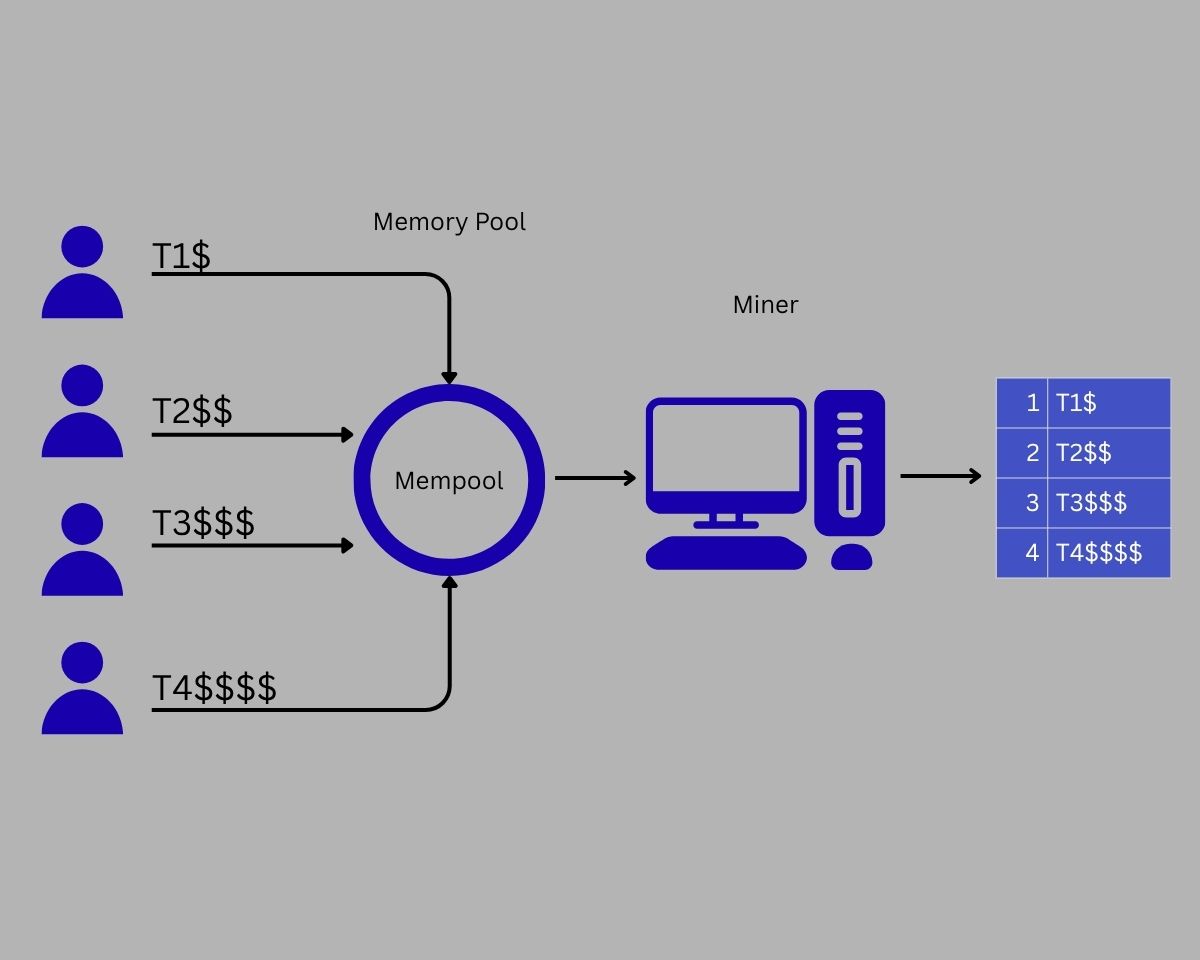

O MEV surge da estrutura de como as transações são enviadas e incluídas nos blocos. Na maioria dos blockchains, os usuários transmitem suas transações para um mempool público — uma área de espera onde os nós veem e propagam essas transações antes de serem confirmadas na cadeia. Embora essa abordagem garanta transparência, ela também expõe as transações ao comportamento estratégico de partes que têm o poder de influenciar o conteúdo e as ordens de blocos.

Por exemplo, quando um usuário faz uma grande troca em uma bolsa descentralizada como a Uniswap, essa transação fica visível para qualquer pessoa que monitore o mempool. Atores sofisticados, conhecidos como searchers, podem detectar a negociação, simular seu efeito e, em seguida, inserir suas próprias transações antes e depois do usuário em um processo conhecido como ataque sanduíche. O atacante compra o ativo primeiro, se beneficia do impacto no preço causado pela negociação do usuário e depois o vende de volta com lucro, tudo às custas do usuário. Esse é apenas um tipo de tática de MEV, mas ilustra a questão mais ampla: visibilidade e poder de ordenação permitem o comportamento extrativo.

O MEV também pode assumir a forma de frontrunning, em que um searcher replica uma negociação lucrativa e a executa primeiro, ou backrunning, em que o atacante captura a arbitragem residual após um evento conhecido. Com o tempo, essas táticas se tornaram altamente automatizadas e competitivas, dando origem a uma classe profissionalizada de searchers de MEV e construtores de blocos.

De falha técnica a problema estrutural

O que começou como um subproduto do design de protocolos evoluiu para um fenômeno estrutural. A ascensão das finanças descentralizadas (DeFi), onde centenas de milhões em valor são transacionados diariamente por meio de transações publicamente visíveis, tornou o MEV uma característica inevitável do cenário de blockchain. Pesquisas da Flashbots e de outros grupos mostraram que a extração de MEV pode chegar a dezenas de milhões de dólares por mês somente no Ethereum, com atividade semelhante observada em rollups e outras redes de camada 1.

Esse nível de extração não é simplesmente uma curiosidade técnica, tem sérias consequências para todo o ecossistema. Primeiro, ele introduz a injustiça. Os usuários pagam mais pela execução, enfrentam slippage além do esperado e suas intenções são usadas contra eles. Em segundo lugar, ele distorce os mercados de gas. Os atores impulsionados pelo MEV geralmente estão dispostos a oferecer preços extremamente altos de gas para garantir que suas transações sejam priorizadas, excluindo usuários regulares e tornando as taxas imprevisíveis. Em terceiro lugar, cria instabilidade de consenso. Em redes de prova de participação, os validadores que podem extrair o MEV são incentivados a centralizar a produção de blocos ou conspirar com os searchers, ameaçando a descentralização.

Além disso, o MEV leva ao desperdício de espaço em blocos e ao aumento de reorganizações da cadeia. Os searchers podem enviar transações duplicadas ou testar várias versões da mesma estratégia, sobrecarregando os mempools e consumindo recursos computacionais. Em casos extremos, os validadores podem bifurcar a cadeia ou se envolver em reorganizações para capturar oportunidades de MEV de alto valor, comprometendo a finalidade e a confiança na rede.

O mempool público como vetor de exploração

No centro da questão do MEV está o mempool público. Sua abertura é ao mesmo tempo uma característica e uma vulnerabilidade. Embora a transparência permita que os usuários monitorem a rede e os desenvolvedores criem ferramentas, ela também oferece aos adversários uma visão antecipada das intenções do usuário. Qualquer transação que apareça no mempool público se torna um sinal que pode ser usado antes que a transação original seja finalizada.

Esse problema é amplificado pela lacuna de latência entre o envio e a inclusão da transação. Mesmo em blockchains rápidos, há uma janela, às vezes de apenas milissegundos, outras vezes de vários segundos, na qual searchers de alta frequência podem agir com base nos dados do mempool. Como os mineradores ou validadores decidem quais transações incluir e em que ordem, eles se tornam os guardiões do MEV. Se não for regulado ou descentralizado, esse poder resulta em uma situação em que o proponente do bloco se torna um extrator, não um operador neutro.

As tentativas de ofuscar a atividade do mempool, como criptografar o conteúdo da transação ou atrasar a publicação, tiveram resultados mistos. Embora possam reduzir algumas formas de frontrunning, geralmente introduzem latência, interrompem a composabilidade ou exigem infraestrutura adicional. O problema subjacente permanece: os sistemas abertos que dependem da radiodifusão pública são vulneráveis à exploração por partes com acesso mais rápido, melhor infraestrutura ou direitos privilegiados de inclusão em blocos.

MEV em cadeias e domínios

Embora o Ethereum tenha sido o ponto focal original da pesquisa de MEV, o fenômeno não se limita a uma única cadeia. O MEV existe em rollups, Solana, Binance Smart Chain e até Bitcoin em diferentes formas. A mecânica varia dependendo da produção do bloco, da taxa de transferência das transações e do design do contrato inteligente, mas o princípio permanece o mesmo: os direitos de ordem podem ser monetizados, geralmente às custas dos usuários comuns.

Em ambientes de várias cadeias e domínios cruzados, surgem novas categorias de MEV. O MEV entre domínios envolve a captura de arbitragem entre pontes, camadas 2 e diferentes trocas descentralizadas que não estão sincronizadas. Por exemplo, uma grande emissão de uma stablecoin em uma cadeia pode gerar discrepâncias de preço em outra cadeia. Os searchers podem transferir rapidamente os ativos e lucrar com essa diferença, muitas vezes às custas de usuários mais lentos ou desprevenidos em relação ao arbitragem.

Protocolos de ponte, agregadores de liquidez e atualizações de oráculos são todas fontes potenciais de MEV. À medida que a interoperabilidade aumenta, aumenta também a área de superfície para extração. Isso faz do MEV não apenas um problema específico da cadeia, mas um desafio de toda a rede que ameaça a justiça e a eficiência da economia criptográfica em geral.

A necessidade de resistência ao MEV

Dada sua natureza sistêmica, o MEV não é mais visto como um bug a ser corrigido, mas um problema estrutural a ser resolvido com mudanças arquitetônicas. Uma abordagem é a mitigação, ferramentas que reduzem os piores impactos do MEV sem alterar fundamentalmente a infraestrutura. Isso inclui MEV-Boost, mempools privados e esquemas de criptografia de transações. Eles oferecem proteção parcial, mas não eliminam os incentivos subjacentes.

A abordagem mais ambiciosa é a resistência, que é a reengenharia da construção de blocos e da arquitetura de fluxo de ordens para minimizar o escopo do MEV. Isso envolve separar a proposta de bloco da seleção de transações, descentralizar o poder do construtor e introduzir leilões competitivos para fluxo de ordens. Nesse modelo, os usuários enviam transações não para um mempool público, mas para pipelines controlados, onde sua execução é protegida e tem um preço justo.

A resistência ao MEV não se trata apenas de prevenir ataques sanduíche. Trata-se de alinhar incentivos em todas as camadas da pilha de blockchain, garantindo que validadores, construtores e usuários interajam de forma a preservar a neutralidade, reduzir a extração de aluguel e aumentar a confiança. Essa visão sustenta o desenvolvimento de novas arquiteturas, como o SUAVE, que serão exploradas em detalhes nos próximos módulos.